前言

我们珍视但无法许诺自己能够达成这样的理想:我们对于“无用的知识”无拘无束的追求,将会在未来如同以往一样结出硕果。…… 一所能够解放人类灵魂的机构,无论其毕业生是否作出所谓“有用”的贡献,其正当性就已经得到保证。一首诗歌、一首交响曲、一幅画卷、一条数学真理、一个科学事实,它们自身就已经包含了大学、学院以及研究所科学研究中需要或者要求的所有正当性。 ——Abraham Flexner,《无用以为用》

我建议你尝试你力所能及最困难的课程,因为只有当你挑战自我的时候才能够学到最多的知识……另外,我觉得CS121这门课真的很难。 ——Mark Zukerberg,2005

这本书是针对本科生的计算理论入门课程。本课程的课程目标如下:

- 学生们能够了解,计算在任何自然或者人造的系统中都存在,不仅仅存在于硅基现代计算机当中;

- 类似地,我们要超越将计算理解为极其重要的“工具”的观念,进一步认识到——计算是描述自然、物理、数学甚至社会学概念的洞察工具;

- 学生们能够了解“普遍性”的观念以及编码和数据的对偶性观念;

- 学生们应该了解如何从数学上定义计算,并使用这样的工具去证明(有时仅仅是猜想)计算的下界以及不可能的结果。

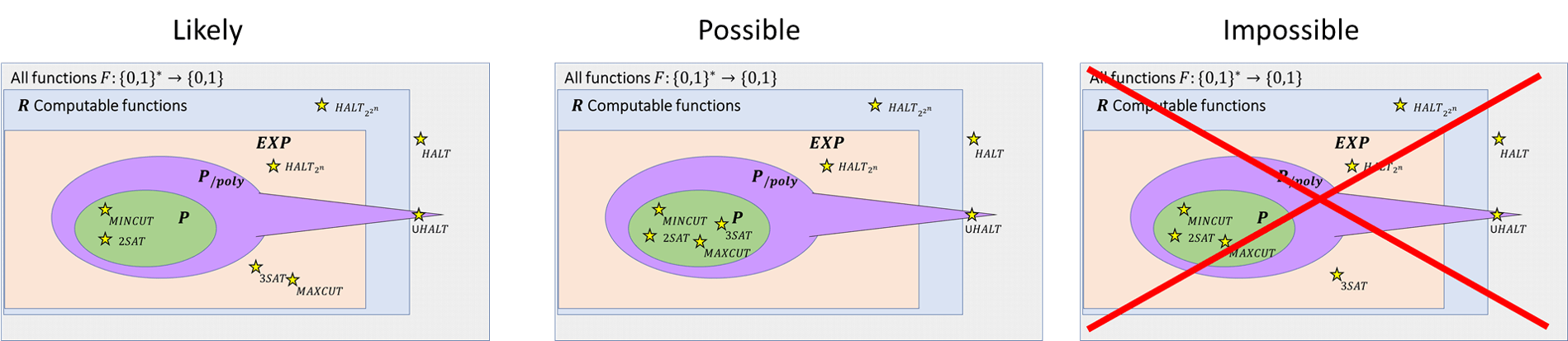

- 学生们要了解一些在现代理论计算机科学中出人意料的结果和发现,包含NP完全性的普遍性、交互的力量、随机性以及去随机的力量、用计算“难度”保证优质的加密,以及量子计算的无限可能。

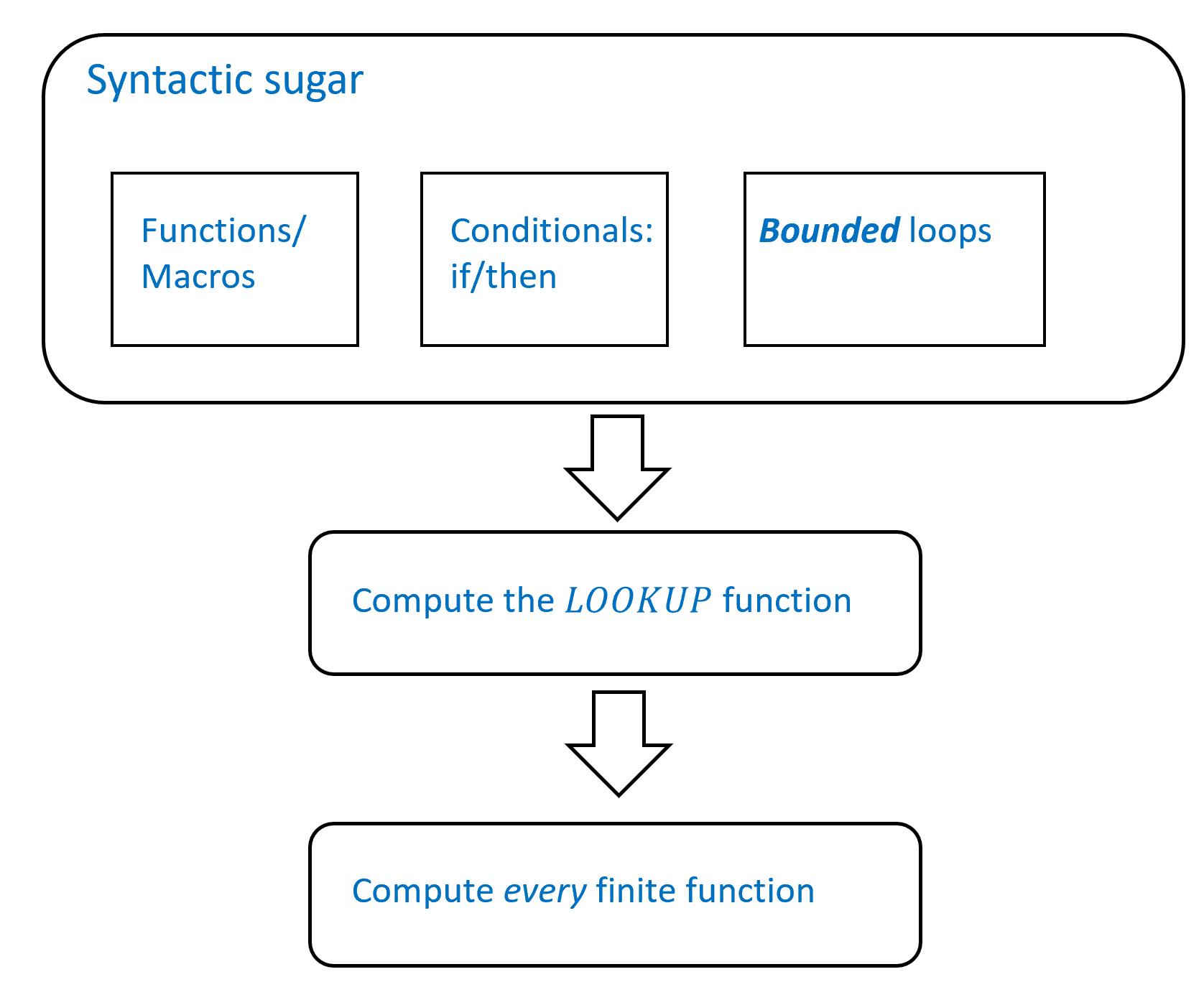

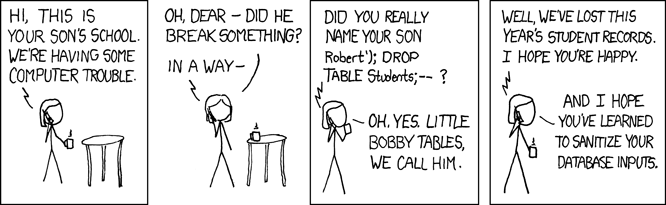

我希望通过上述课程,学生们能够认识到计算的能力与隐患。这是因为,在许多不同的背景下,例如宏定义和脚本等等看似“静态”和“有限制”的内容与形式,我们都需要讨论“计算”在其中表现出的性质。学生们应该能够理清计算证明的逻辑,包含归约的核心观点以及“自引用”的证明(例如对角化证明中,我们通过将其自身编码作为输入以导出矛盾)。学生们应该明白,某些问题是固有的难解决的,同时他们也应该能够在面对一个新问题的时候,识别其是否难以解决。尽管本书仅仅是短浅地涉猎密码学,学生们也应该了解我们在密码学中使用计算难度的目的。不论如何,本书不会局限于特定的技巧,而是要让学生们具有一种全新的思维——将计算本身视为独立的对象来审视与探究,并展示这种思维如何带来深远洞见与广泛应用。

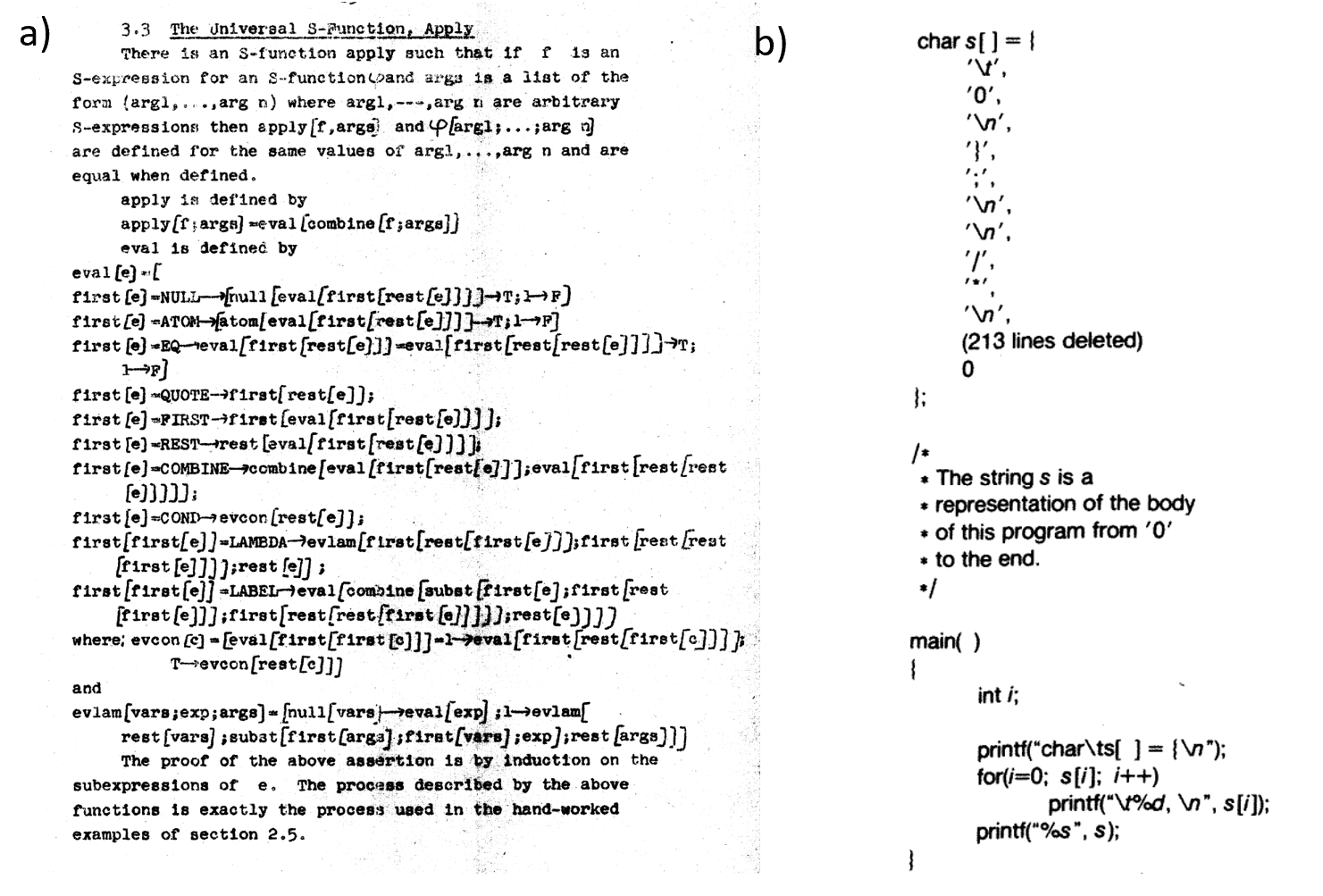

我写作本书的目标是以最简单的方式阐明计算理论中的概念,并且尝试让规范的记号与模型的核心理念更加好理解而不是晦涩难懂。我同时尝试利用学生们在编程方面的经验,拉近学生们与计算理论之间的关系(至少让教学内容更加有趣!),因此我使用了(高度简化)的编程语言来描述我们的计算模型。话虽如此,本书并不假定你对于任何特定编程语言驾轻就熟,而只要求你对“编程”这一总体概念有基本的熟悉。我们常常使用编程中的一些比喻和习惯,偶尔会提及Python、C或者Lisp等具体语言,但即使对于这些语言不熟悉,学生们也能毫无障碍地理解相关描述。

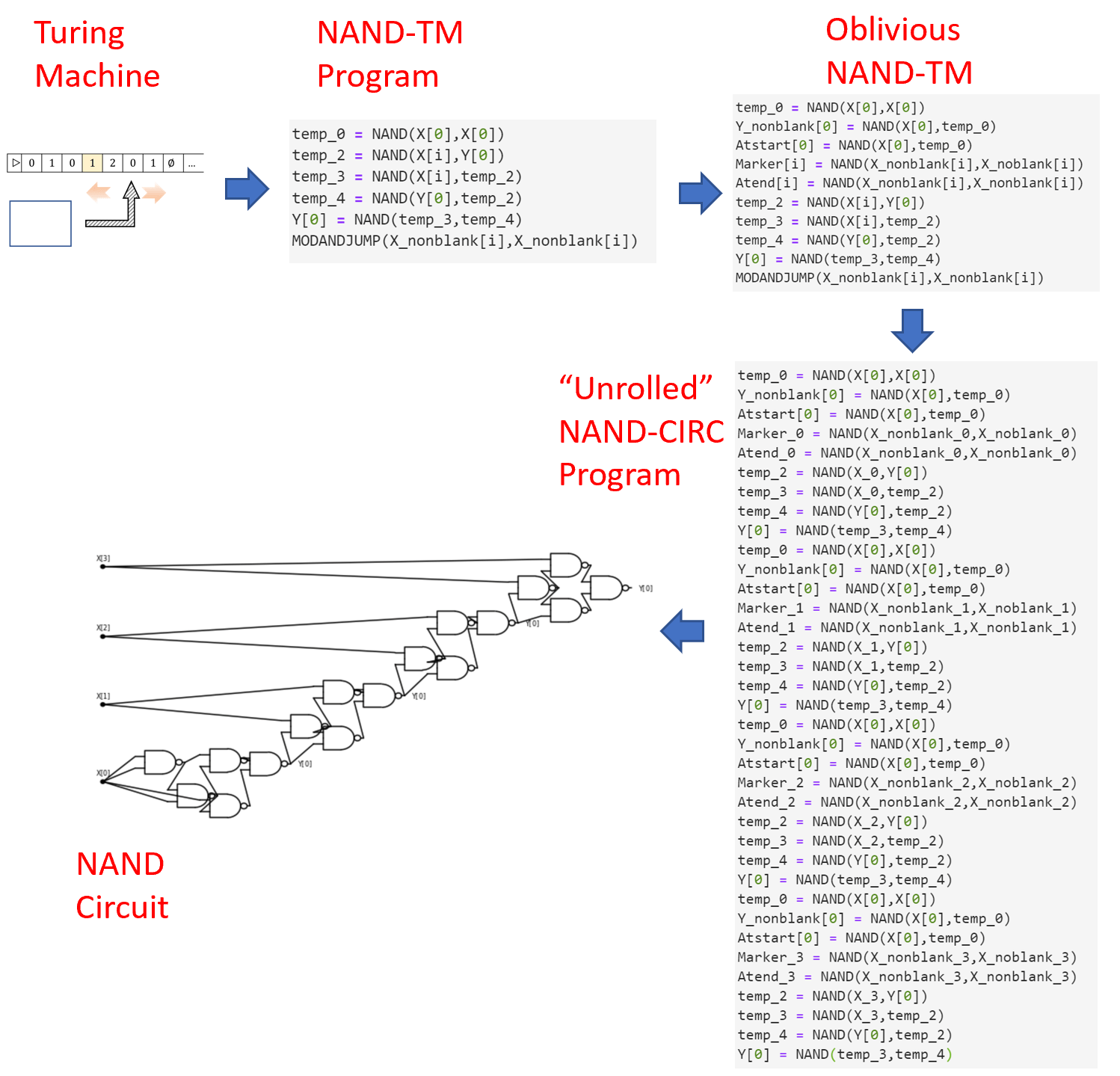

本书中的证明,包含通用图灵机的存在性、有限值函数的电路可计算性、Cook-Levin定理以及其它许许多多的定理,通常都是构造性和算法性的,因为他们的最终目的都是将一个程序转换为另一个程序。尽管不看代码就阅读证明是完全可能的,我坚信保留代码资源,并且在各实际问题上实现它们并观察其表现对于学生具体地理解定理内容是更加有效的。为了达到这个目的,我们搭建了一个辅助的网站(仍在开发中)以允许学生们在我们定义的不同的计算模型上运行这些程序。与此同时,本网站也可以观看某些定理的构造性证明。

前言1 致学生们

这一本书可能相当具有挑战性,主要原因是这本书中将各种计算理论的观点和技术融合到了一起。其中一些技巧是比较难以掌握的,不论是通过对角线论证证明停机问题的不可判定性,还是在NP完全问题归约中使用的组合工具,抑或是分析概率算法,再或者是通过讨论对抗过程从而证明密码学基本构件的安全性。

阅读这本书的最佳方法是积极地去阅读笔记,所以说我建议你准备好你的笔。当你阅读这本书的时候,我鼓励你不时地停下来并思考如下地问题:

- 当我陈述一个定理的时候,停下来并用一点时间尝试在你阅读证明之前自己证明这个定理。在这短短五分钟的尝试以后,你将会为能更好地理解标准证明而感到惊喜。

- 当你在阅读定义的时候,一定要保证你完全理解了定义的含义,以及哪些自然的例子能够成为定义所描述的对象。此外,一定要去思考定义背后的动机,以及是否有其它自然的方式来形式化这些概念。

- 积极地注意你阅读过程中,脑中浮现出的问题,并且考虑他们是否在阅读文本的过程中得到了解答。

一个普遍的规则是,理解定义比理解定理更加重要,理解定理比理解证明更加重要。不论如何,在你证明定理之前,你一定要理解它到底陈述的是什么,一定要了解定理中对象所涉及的定义。不论证明如何复杂,我会提供证明定理的“证明想法”。你可以在第一次阅读的时候自由地跳过正式的证明,而单独把注意力放在“证明想法”上面。

本书包含了一部分代码片段,但这并不代表他们是编程文本。实际上,在阅读本书的时候,你不必知道如何进行编程。我们使用代码的原因,仅仅是为了更加精确地描述计算过程。实际的实现细节对于我们而言是不重要的,因此我们将会强调以更多考量换取代码可读性的重要性,例如错误处理、代码封装,等等,这些技巧对于我们实际的编程是非常重要的。

但是这些努力是否值得?

这并不是一本简单的书,你有理由思考自己为什么自己要花费这么多精力在学习这本书之上。一个对于计算理论课程的经典辩护是,你可能会在你未来的工作中遇到这些概念。你可能会遇到一个非常困难的问题,而后续你会意识到它是一个NP完全问题;又或者,你会在未来找到应用你所学到的正则表达式的地方。这可能是实话,但是这本书的主要功用并不是教给你任何实用的工具或者技能,而是给予你一种全新的思考方式:一种在计算问题出现时、穿破重重看似无关的设定识别它们的思想,一种建模计算任务和问题的思想,以及通过以上两个思想进行推理的能力。

无论你如何运用这本书,我都相信学习这本书是非常重要的。这是因为,它包含了许多非常优美且基本的概念。在本世纪,计算与信息扮演了能量和物质在上世纪的角色——作为我们理解世界的基石,而并不仅仅是作为我们科技和经济的工具。这本书将会让你简单了解这些理论背后的内容,并且希望能够激发各位读者进一步学习和了解更多知识的动力。

前言 2 致未来的授课教师们

这本书虽然是我为哈佛大学课程所作,但是我希望其它授课教师也认为它大有裨益。从某种意义上来讲,它与卡内基梅隆大学和麻省理工学院开设的“计算理论导论”和“伟大的想法”等课程的内容是类似的。

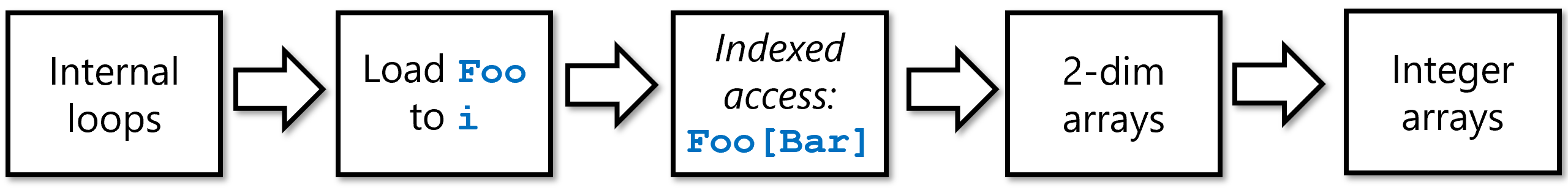

这本书所使用的教学方法与其它传统书籍(例如Hopcroft和Ullman于1969年出版的教材以及Sipser在1997年出版的教材)最显著的不同,在于本书将不会从有限自动机开始建立计算模型。相反,我们将会从布尔电路出发来建立这一切。我们相信,布尔电路才是计算理论中比自动机更加基本的内容。(甚至也是更加实用的!)更重要的是,布尔电路是许多只会在介绍现代理论计算机理论的课程中才会被提及的诸概念的前置概念。这些理论理论包括现代密码学、量子计算、去随机化理论、一些对于证明的尝试,等等等等。甚至,在某些并不必须使用布尔电路的情况下,布尔电路能够极大地简化这些问题(例如在证明Cook-Levin定理时)。

不仅如此,我认为以布尔电路而不是有限自动机作为起始,还有许多教学上的理由。布尔电路是更加自然的计算模型,其与硅基电路联系紧密,能够与学生们的实践直接产生关联。按理来说,有限值函数往往比无限值函数更容易掌握,因为我们完全可以将它的真值表直接写出。“任何一个有限值函数都可以被布尔函数计算”,这样的简单但是重要的定理可以作为课程的一个极好的起点。更进一步,许多计算理论中的观点,例如编码和数据之间对偶关系的观点、“普遍性”的观点等等,我们都可以从这一理论中体悟出来。

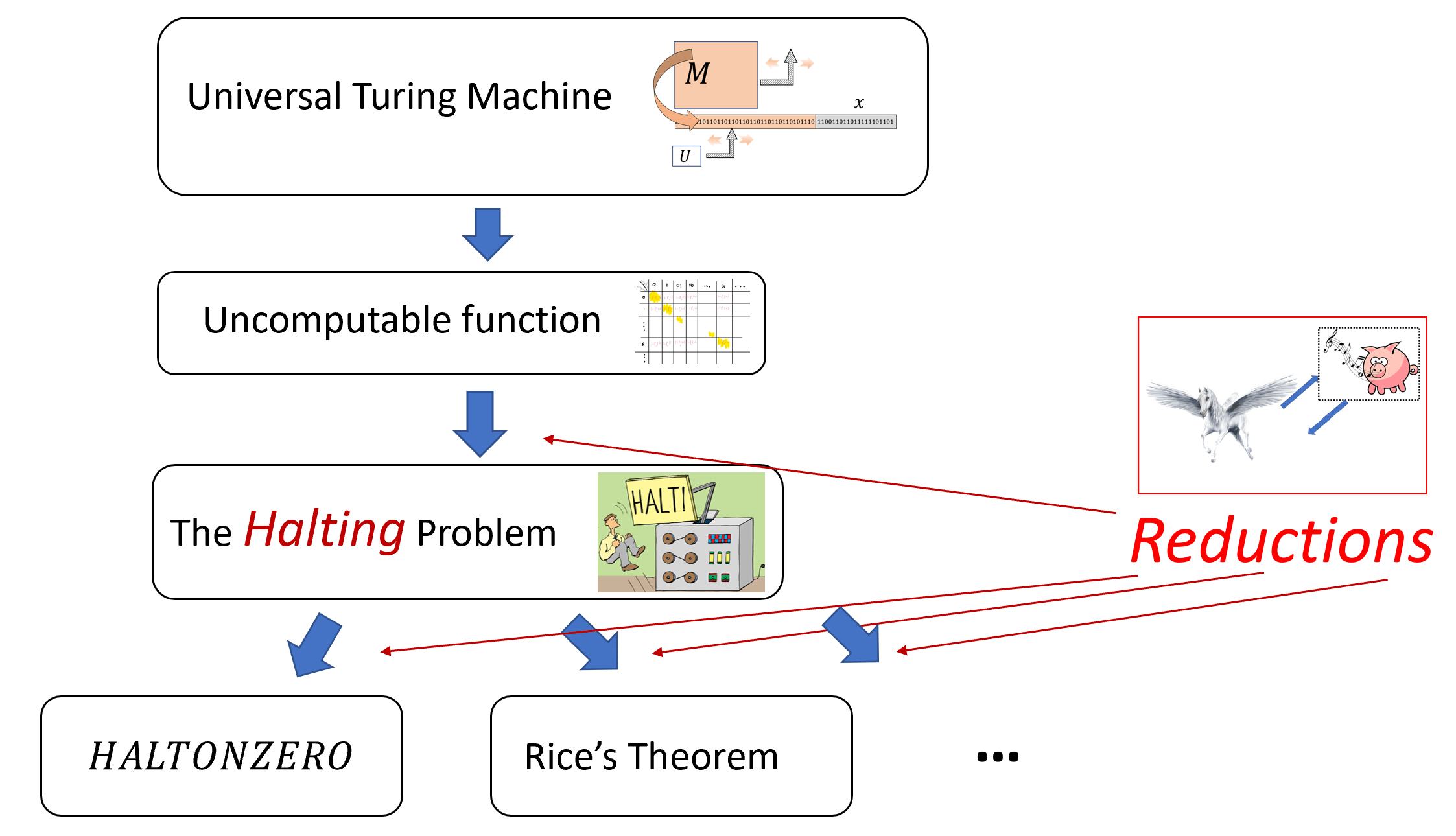

紧随布尔电路,我们将会进入图灵机的学习,并且证明一些重要的结果,例如通用图灵机的存在、停机问题的不可计算性以及Rice’s Theorem。我们将会在了解图灵机和不可判定性之后讨论自动机,并将其作为限制型计算模型的例子(这一类机器的停机问题可以被高效解决)。

尽管按照电路——图灵机——自动机的顺序来介绍并不是我们的初衷,这个顺序与这些模型的发现的时间顺序是恰好吻合的。布尔代数可以追溯到Boole和DeMorgan在19世纪40年代的工作(尽管布尔电路的严格定义由Shannon在90年之后才给出)。Alan Turing在20世纪30年代定义了我们现在所称呼的“图灵机”,而有限自动机在1943年才在McCulloch和Pitts的工作中被正式提出。并且,直到1959年Rabin和Scott发表了他们重要的工作以后,自动机才逐渐被人们所了解。

更重要的是,尽管诸如有限自动机、正则表达式以及上下文无关语法在工程中非常重要,这些模型能够得到重用(不论是用于语法解析、分析生命周期和安全性还是用于软件定义路由表)绝大部分都要归因于他们是可控制的模型,我们可以轻易地通过它们来回答一些语义上的问题。在学生了解了通用计算模型的语义性质的不可判定性,它们可能会对这些实际应用上的想法感到叹为观止。

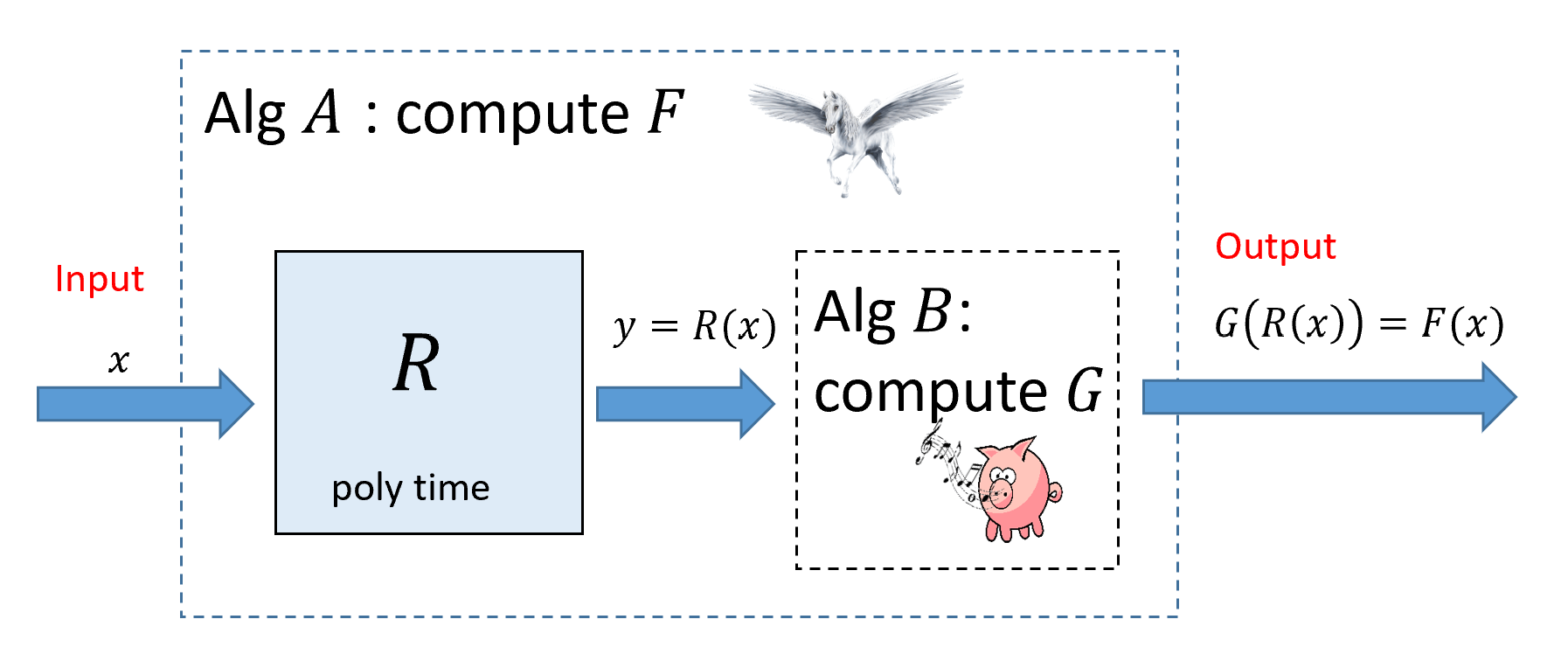

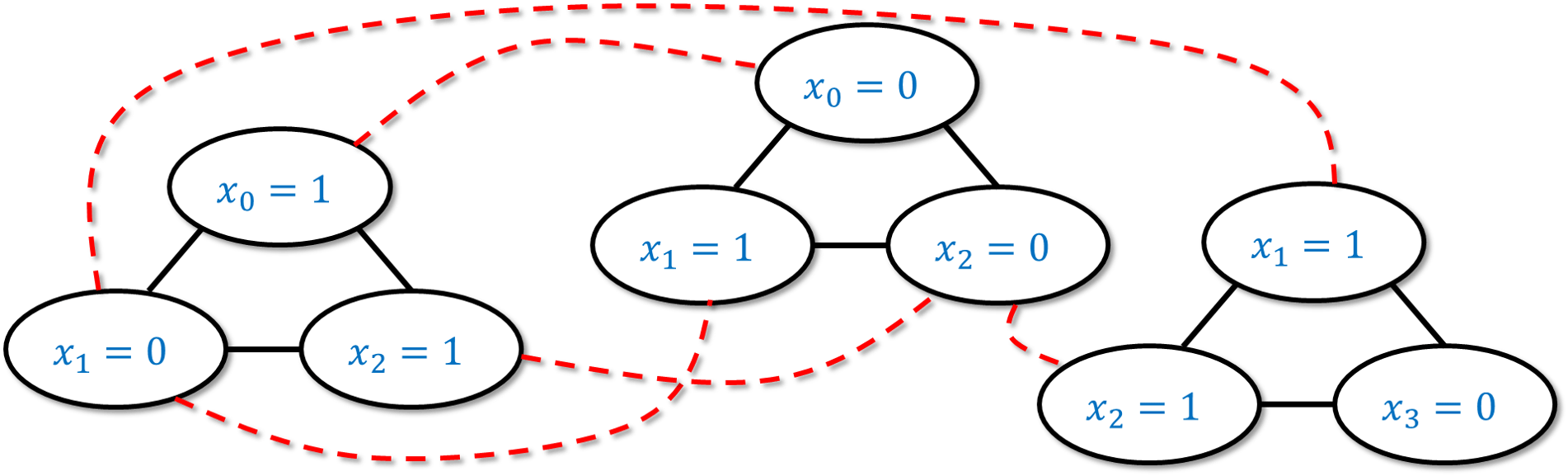

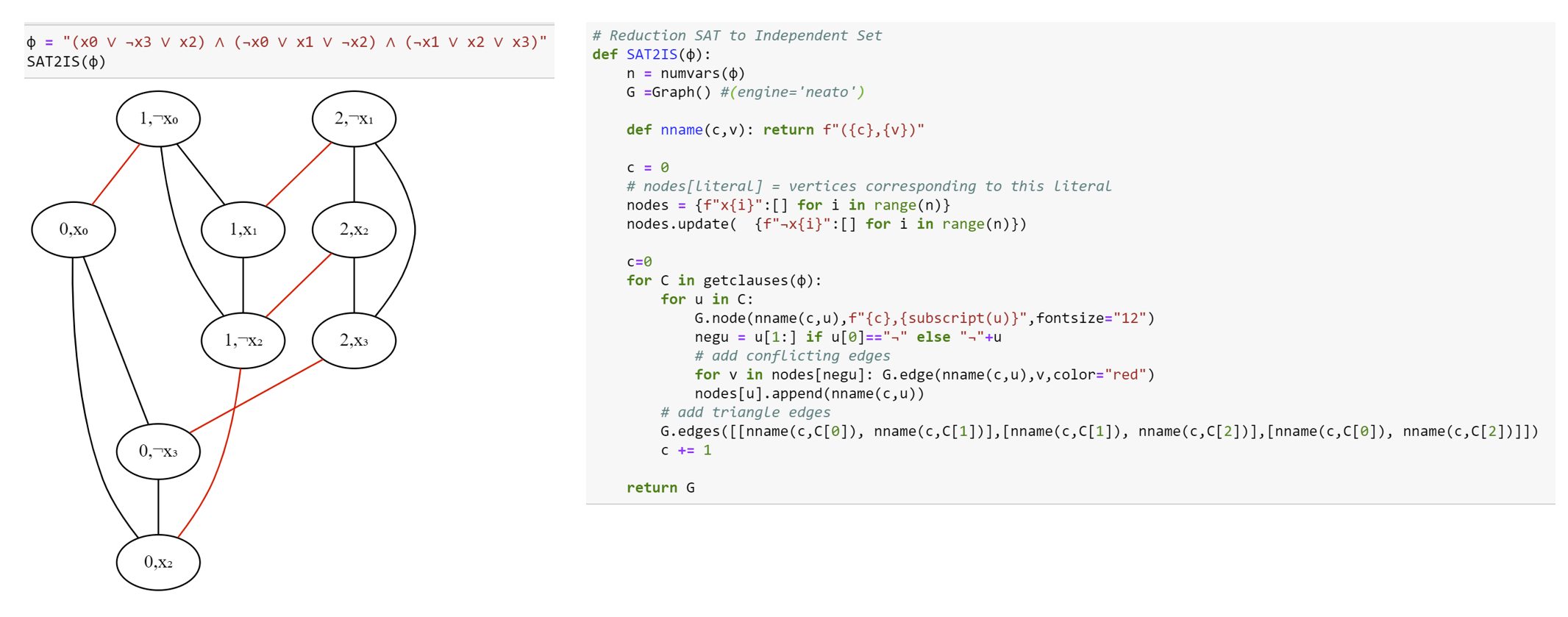

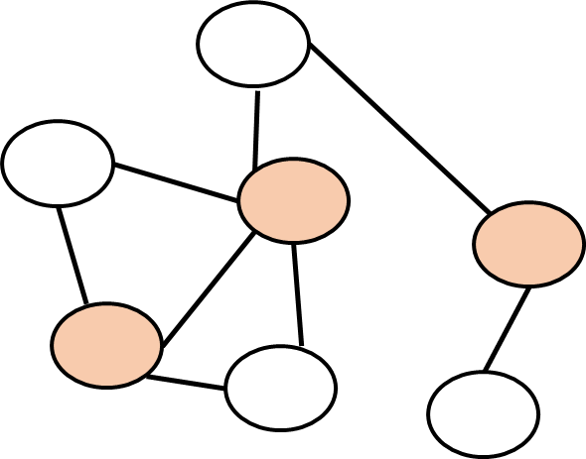

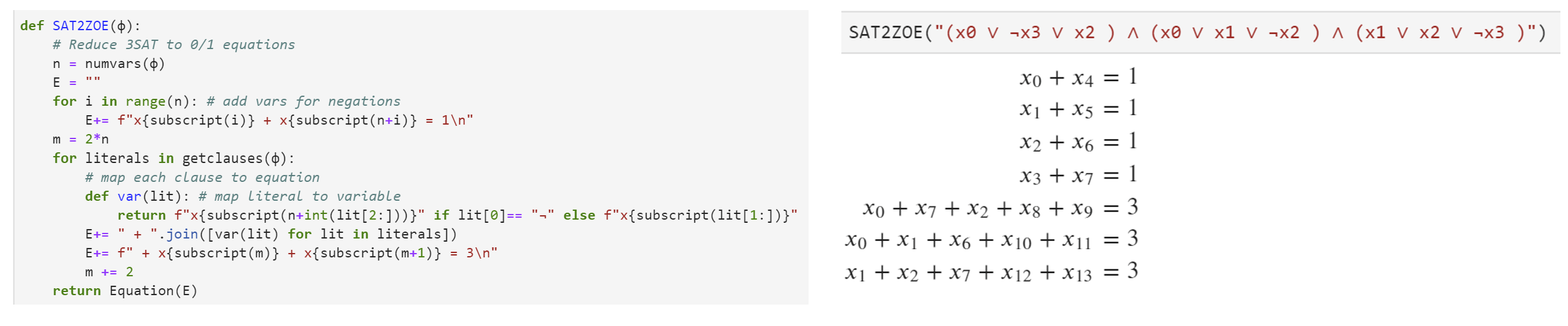

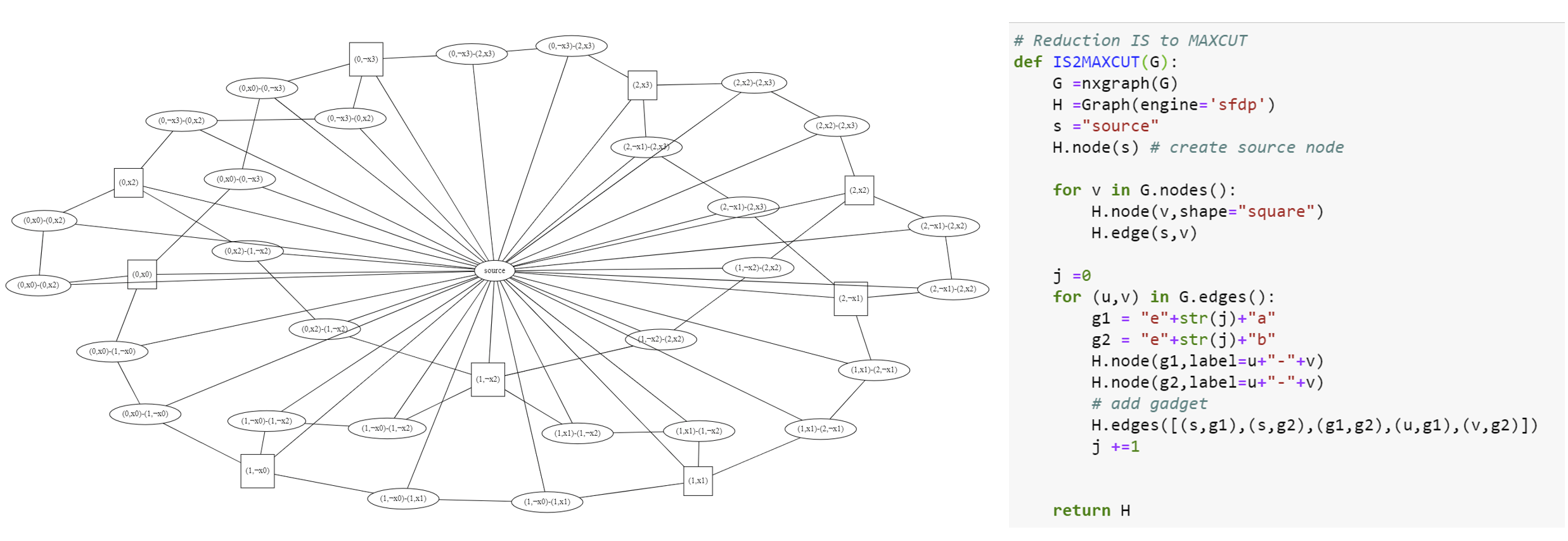

从电路入门使得我们证明Cook-Levin Theorem非常方便。事实上,我们的证明可以被一些Python程序完成。通过将这个证明与标准的归约结合,学生们能够直观地欣赏计算理论中的问题是如何被转化为图中独立集的存在性问题的。

这里,我们列举出一些与过往文献的不同:

-

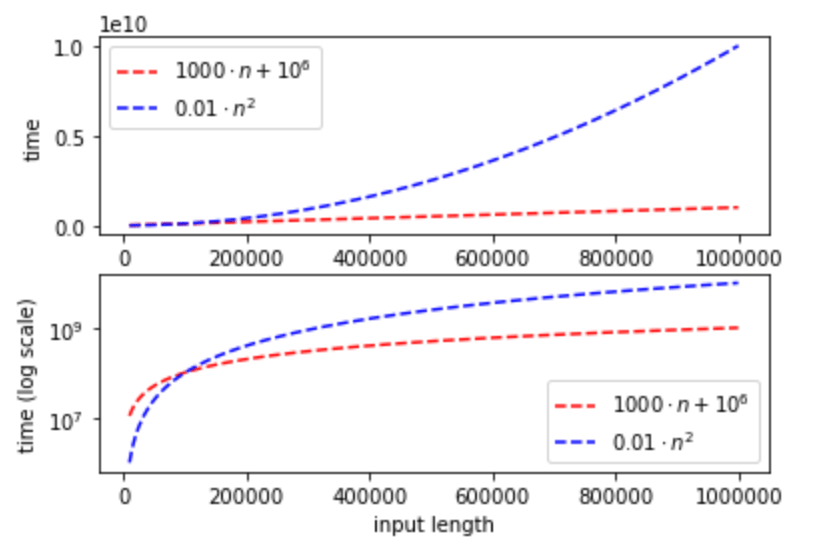

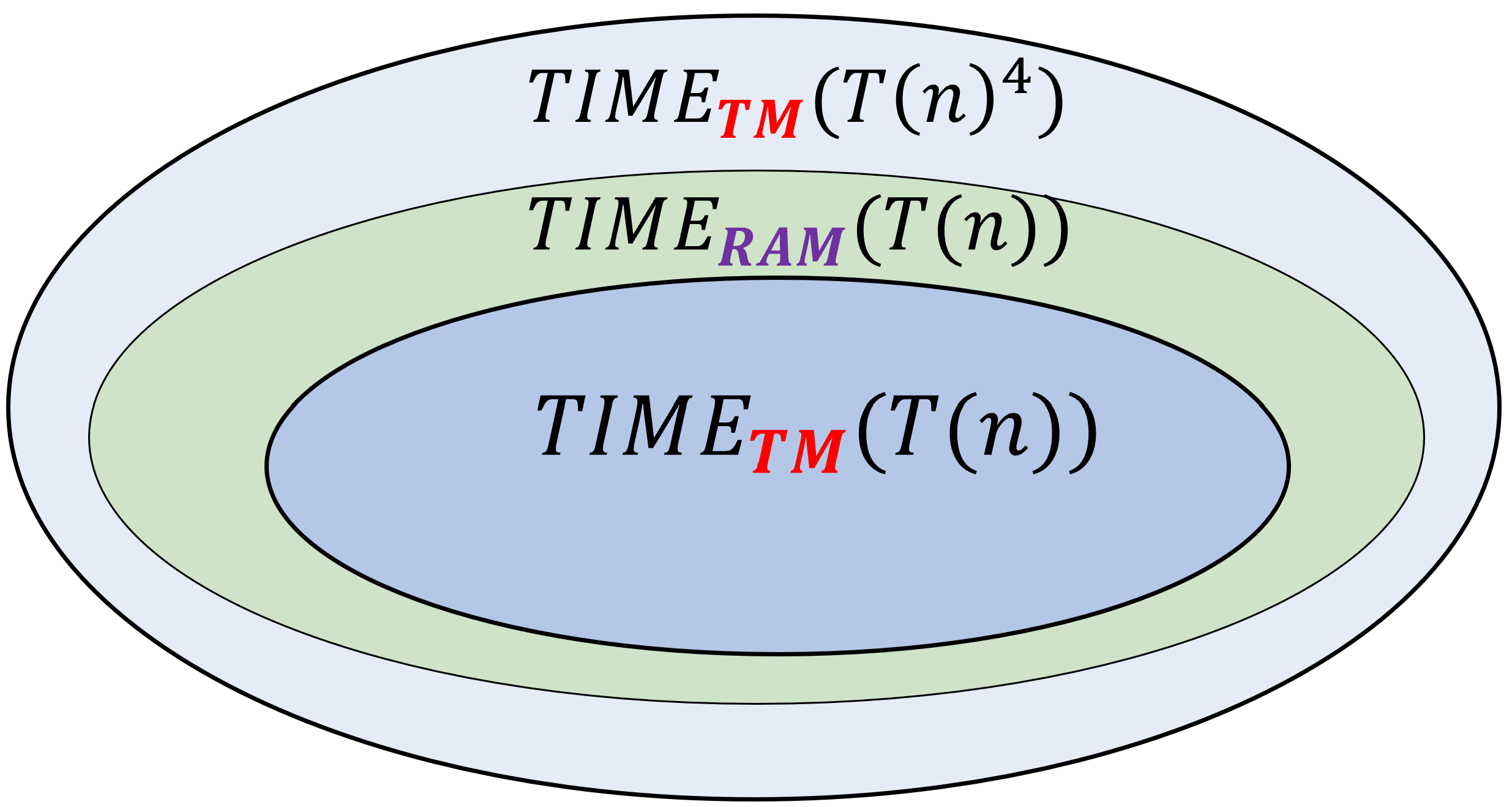

为了衡量时间复杂度,我们使用在算法课中使用过的标准的RAM机器模型(隐式的)而不是图灵机。尽管这两个模型毫无疑问是多项式等价的,且两个模型上复杂度类和以及没有任何区别,我们的选择使得记号和之间的区别更加有意义。这样的选择使得这些更加细致的复杂度类型对应上学生们在算法课上学到的关于线性和二次时间的非正式定义(或者是对于需要他们手写代码的面试环节有所好处)(译者注:面试环节通常需要面试者在白板上手写代码,并给出时间复杂度分析)。

-

我们使用“函数”而不是“语言”。这就是说,与其说“图灵机判定语言”,我们说它“计算了一个布尔函数”(译者注:表示任意长度的二进制串,或者说0-1串)。“语言”这一术语兴起于Chomsky的1956年的工作,但是往往令人迷惑。“语言”相关的术语同时也使得讨论有关计算有多比特输出的函数的算法相关的概念非常的低效(包含一些非常基本的任务,例如讨论加法、乘法,等等)。但是,使用函数而不是语言意味着我们必须格外警惕学生可能会把“计算任务的规范”(函数)和“该任务的实现”(程序)搞混。另一方面,我们必须重复向学生强调和并训练他们要牢记这一点,无论使用何种记号。但是与此同时,本书同样会时不时提及“语言”相关的术语,以便于学生在课外查找相关资料。

上面教学大纲对于有限自动机和上下文无关语言的减免使得授课教师们能够讲授更多在现代理论课程之前所需要了解的知识。它们包括:随机性和计算,程序和证明之间的交互(包含哥德尔不完备定理、交互式证明系统、甚至包含一些Lambda演算、Curry-Howard同构)、密码学以及量子计算。

这本书提供了足以进行自学的细节。为了达到这个目的,每一个章节的开头都会列举这个章节的学习目标,末尾则会进行总结和回顾,行文之间穿插着“停顿框”以鼓励学生们停下来并求解一个问题或者检查他们是否在继续学习之前完全明白了前文所述的定义。

“第0章”的第五节提供了本书的一个“地图”,概括性地描述了不同章节的大概内容,同时还阐述了他们之间的依赖关系。这对于课程的规划是非常有益的。

致谢

这段文字正在持续更新,我收到了许多人的反馈,对此我深怀感激。Salil Vadhan 与我共同教授了这门课程的最初版本,在此过程中给予了我大量宝贵的反馈与洞见。Michele Amoretti 和 Marika Swanberg 仔细审阅了本书的若干章节,并提供了极其详尽且有益的评论。Dave Evans 和 Richard Xu 提交了许多 pull request,修正错误并改进措辞。感谢 Anil Ada、Venkat Guruswami 和 Ryan O’Donnell 分享他们在教授 CMU 15-251 时的经验与建议。感谢 Adam Hesterberg 和 Madhu Sudan 就使用本书教授 CS 121 的经验提出意见。Kunal Marwaha 提供了诸多评论,并在本书的技术制作方面给予了极大帮助。

感谢所有通过 GitHub 仓库 https://github.com/boazbk/tcs 发送评论、报告错别字或提交 issue 与 pull request 的人。特别感谢以下人士的宝贵反馈:Scott Aaronson、Michele Amoretti、Aadi Bajpai、Marguerite Basta、Anindya Basu、Sam Benkelman、Jarosław Błasiok、Emily Chan、Christy Cheng、Michelle Chiang、Daniel Chiu、Chi-Ning Chou、Michael Colavita、Brenna Courtney、Rodrigo Daboin Sanchez、Robert Darley Waddilove、Anlan Du、Juan Esteller、David Evans、Michael Fine、Simon Fischer、Leor Fishman、Zaymon Foulds-Cook、William Fu、Kent Furuie、Piotr Galuszka、Carolyn Ge、Jason Giroux、Mark Goldstein、Alexander Golovnev、Sayan Goswami、Maxwell Grozovsky、Michael Haak、Rebecca Hao、Lucia Hoerr、Joosep Hook、Austin Houck、Thomas Huet、Emily Jia、Serdar Kaçka、Chan Kang、Nina Katz-Christy、Vidak Kazic、Joe Kerrigan、Eddie Kohler、Estefania Lahera、Allison Lee、Benjamin Lee、Ondřej Lengál、Raymond Lin、Emma Ling、Alex Lombardi、Lisa Lu、Kai Ma、Aditya Mahadevan、Kunal Marwaha、Christian May、Josh Mehr、Jacob Meyerson、Leon Mlodzian、George Moe、Todd Morrill、Glenn Moss、Haley Mulligan、Hamish Nicholson、Owen Niles、Sandip Nirmel、Sebastian Oberhoff、Thomas Orton、Joshua Pan、Pablo Parrilo、Juan Perdomo、Banks Pickett、Aaron Sachs、Abdelrhman Saleh、Brian Sapozhnikov、Anthony Scemama、Peter Schäfer、Josh Seides、Alaisha Sharma、Nathan Sheely、Haneul Shin、Noah Singer、Matthew Smedberg、Miguel Solano、Hikari Sorensen、David Steurer、Alec Sun、Amol Surati、Everett Sussman、Marika Swanberg、Garrett Tanzer、Eric Thomas、Sarah Turnill、Salil Vadhan、Patrick Watts、Jonah Weissman、Ryan Williams、Licheng Xu、Richard Xu、Wanqian Yang、Elizabeth Yeoh-Wang、Josh Zelinsky、Fred Zhang、Grace Zhang、Alex Zhao 与 Jessica Zhu。 在本书的排版与制作过程中,我使用了许多开源软件包,对此我满怀感激。特别感谢 Donald Knuth 与 Leslie Lamport 创造了 LaTeX,以及 John MacFarlane 开发了 Pandoc。David Steurer 编写了最初用于生成此文本的脚本。当前版本使用了 Sergio Correia 的 panflute。LaTeX 与 HTML 模板源自 Tufte LaTeX、Gitbook 和 Bookdown。感谢 Amy Hendrickson 提供的 LaTeX 咨询。Juan Esteller 与 Gabe Montague 最初用 OCaml 与 JavaScript 实现了 NAND* 编程语言。我使用 Jupyter 项目编写了补充代码片段。

最后,我要感谢我的家人:我的妻子 Ravit,以及我的孩子 Alma 与 Goren。撰写本书(以及相应的课程)占用了我大量时间,以至于 Alma 在她的五年级作文中写道:“大学不应当逼迫教授过度工作。”遗憾的是,我所能展示的成果,似乎只是 600 页极度枯燥的数学文字。

❗页面施工中: 目前状态: 创建教程中.

要求:

- ✅将所有numthm环境用灰色admonish(quote)框起.

- ✅标点符号统一为英文.

- ✅使用添加对文内特定位置的超链接.

- ✅使用添加引用.

- ⬛️重要概念框.

格式统一教程: 标题

随机引的名人名言, 用quote括起 – 译者, 2025

学习目标

- 此处填写学习目标

- 一些目标

- 二些目标

- 三些目标

目录

以下是教程正文.

-

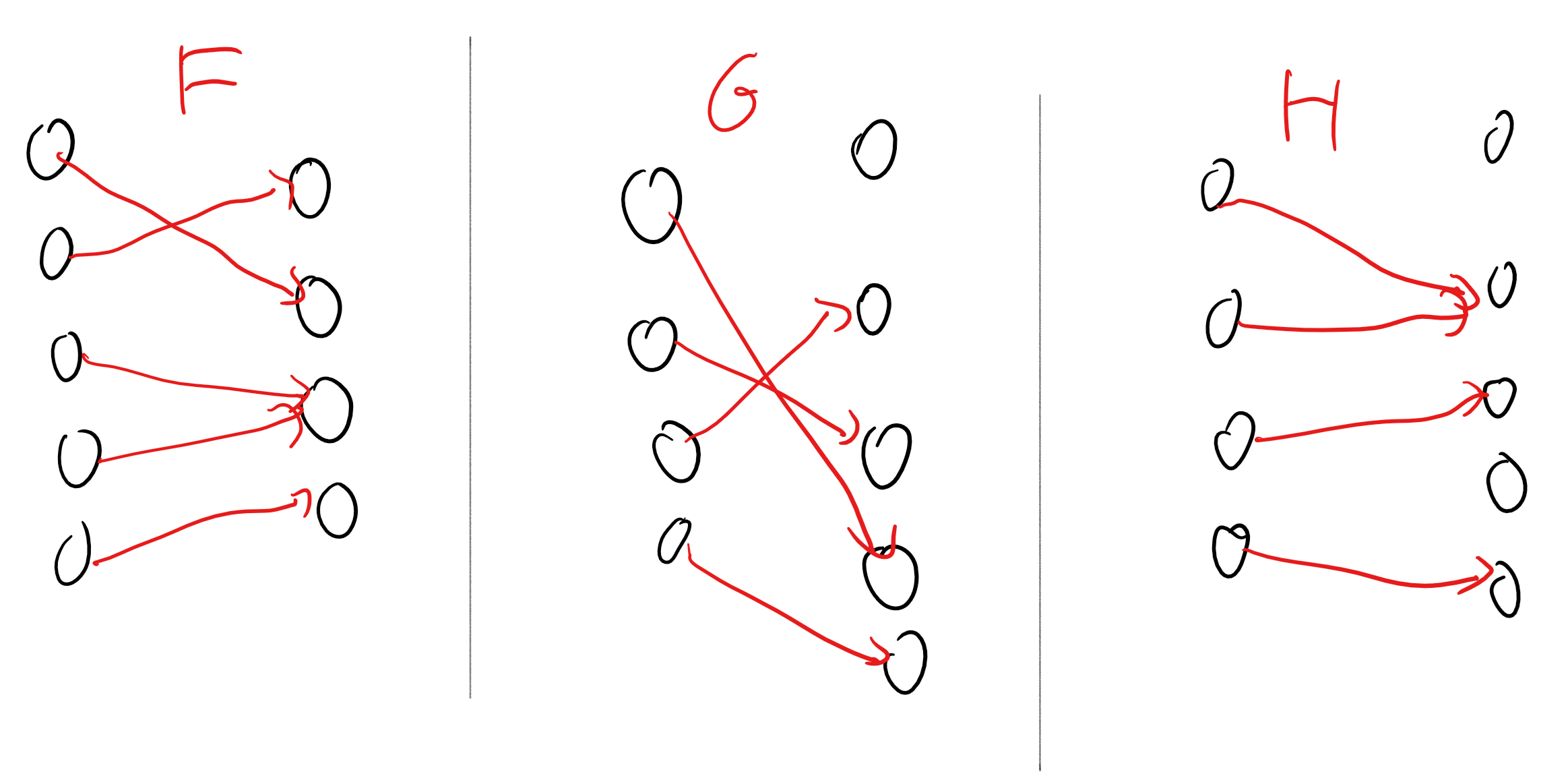

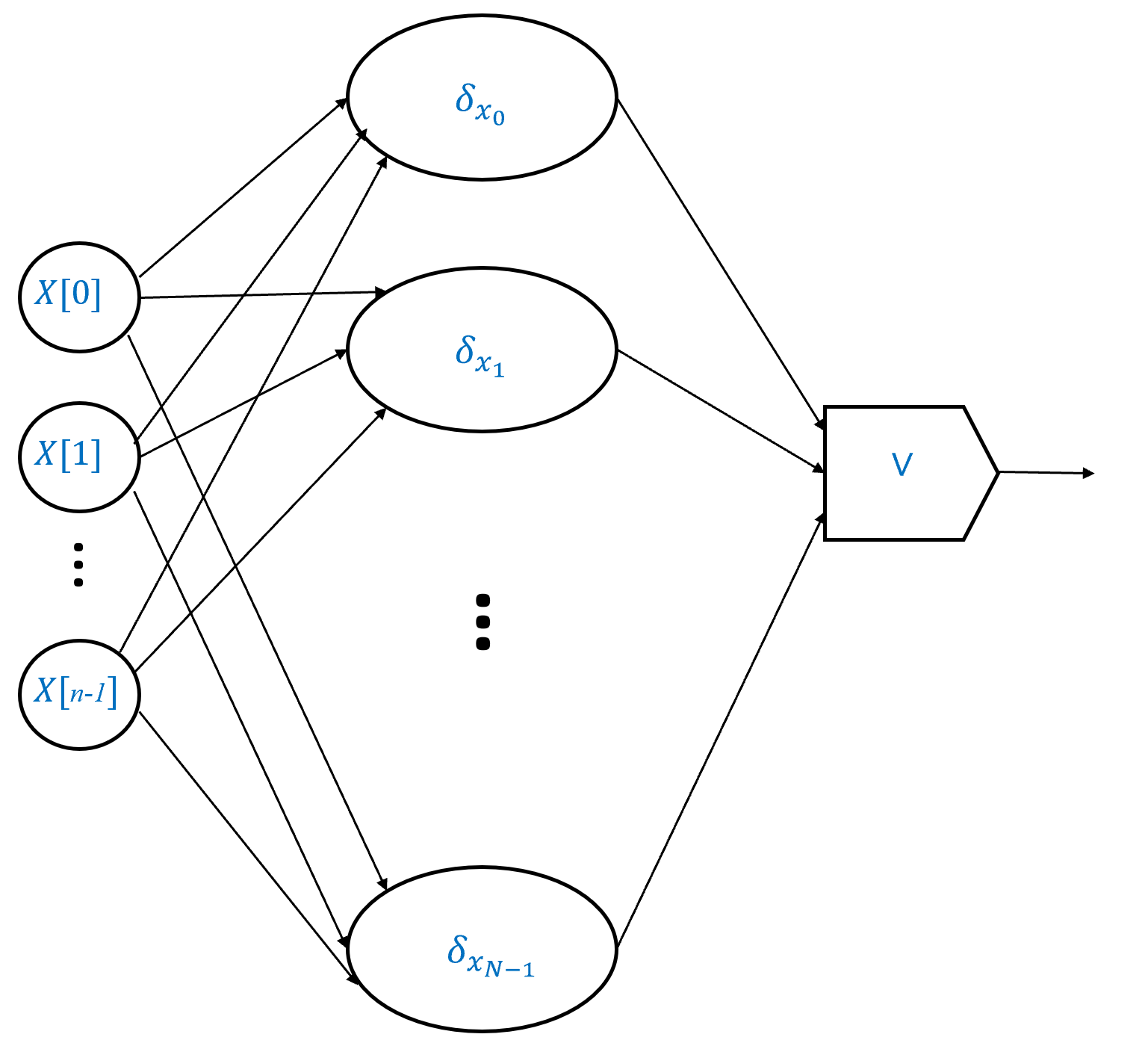

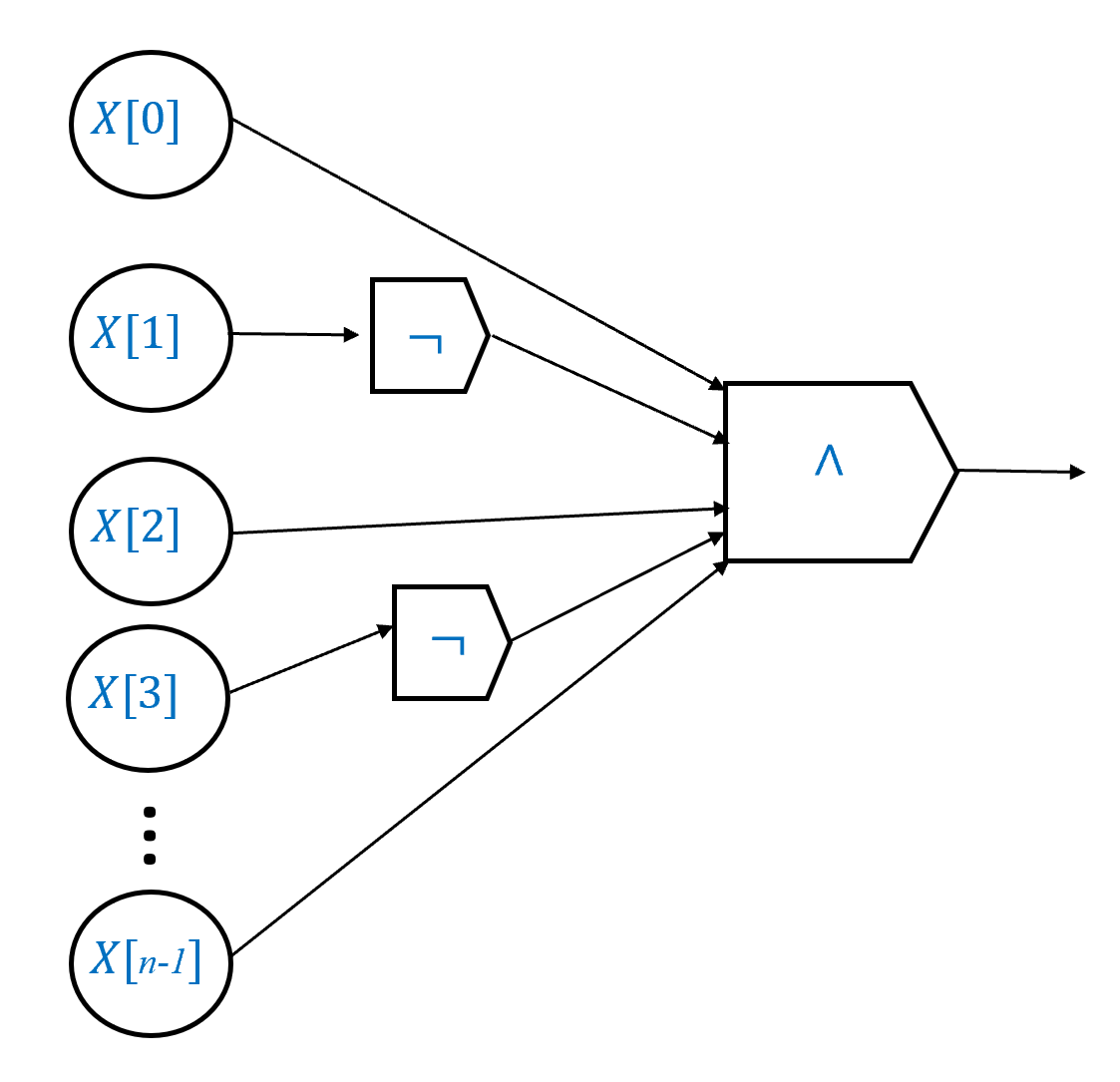

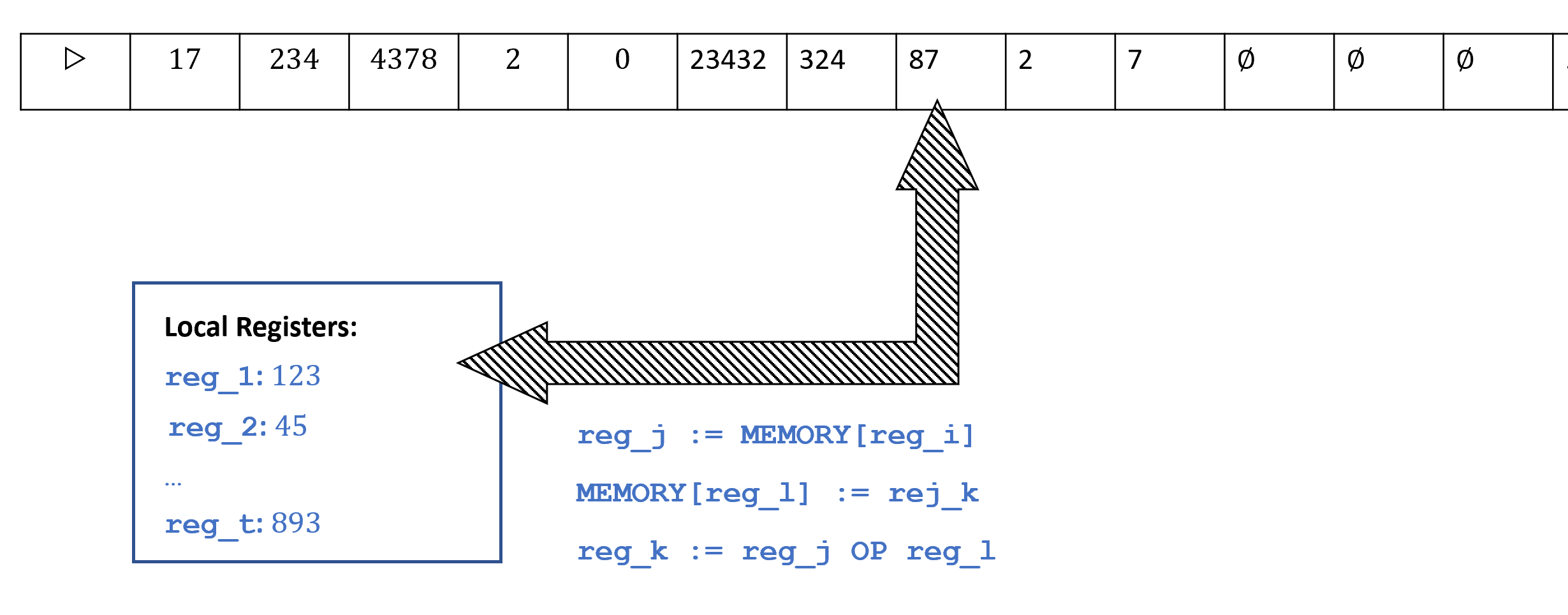

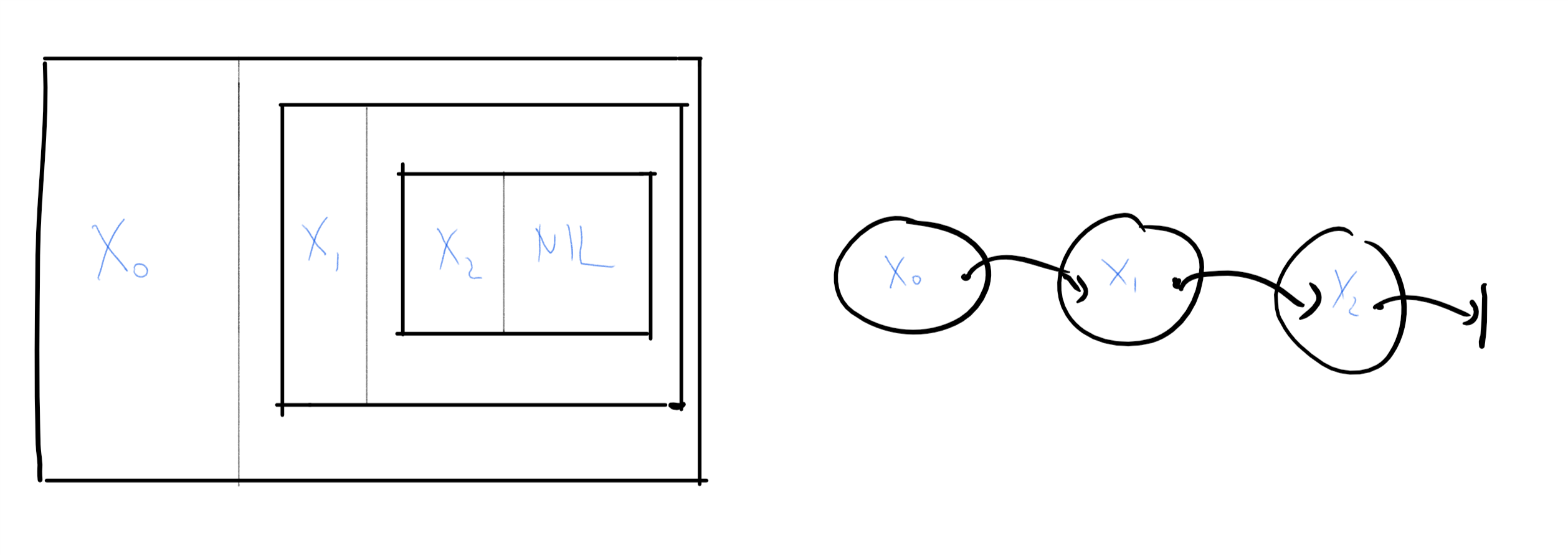

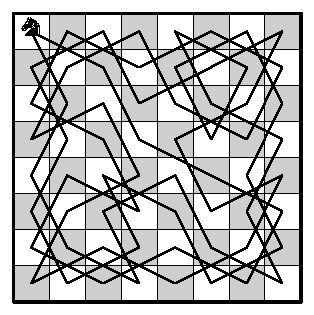

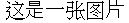

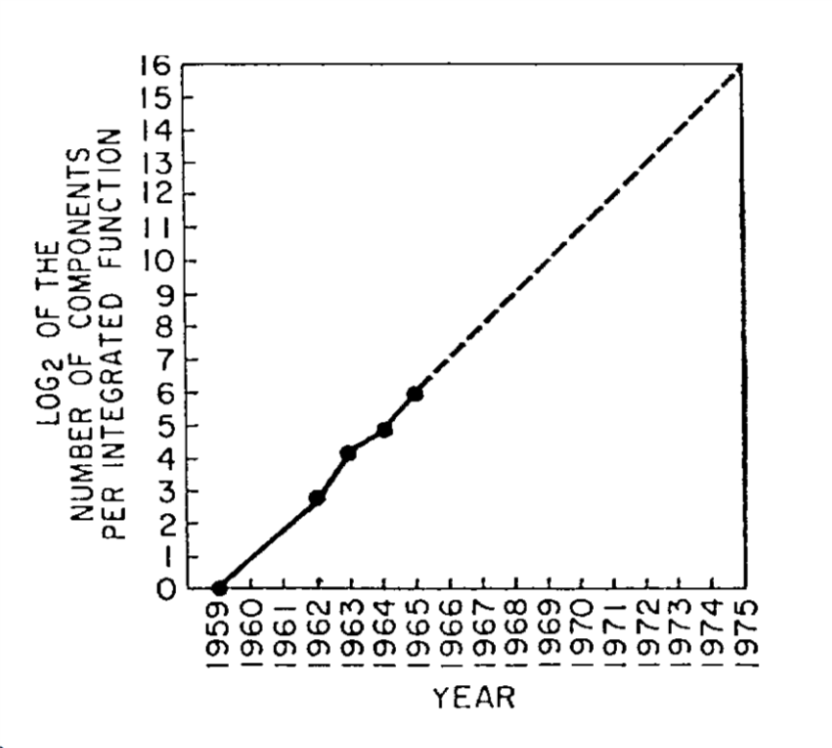

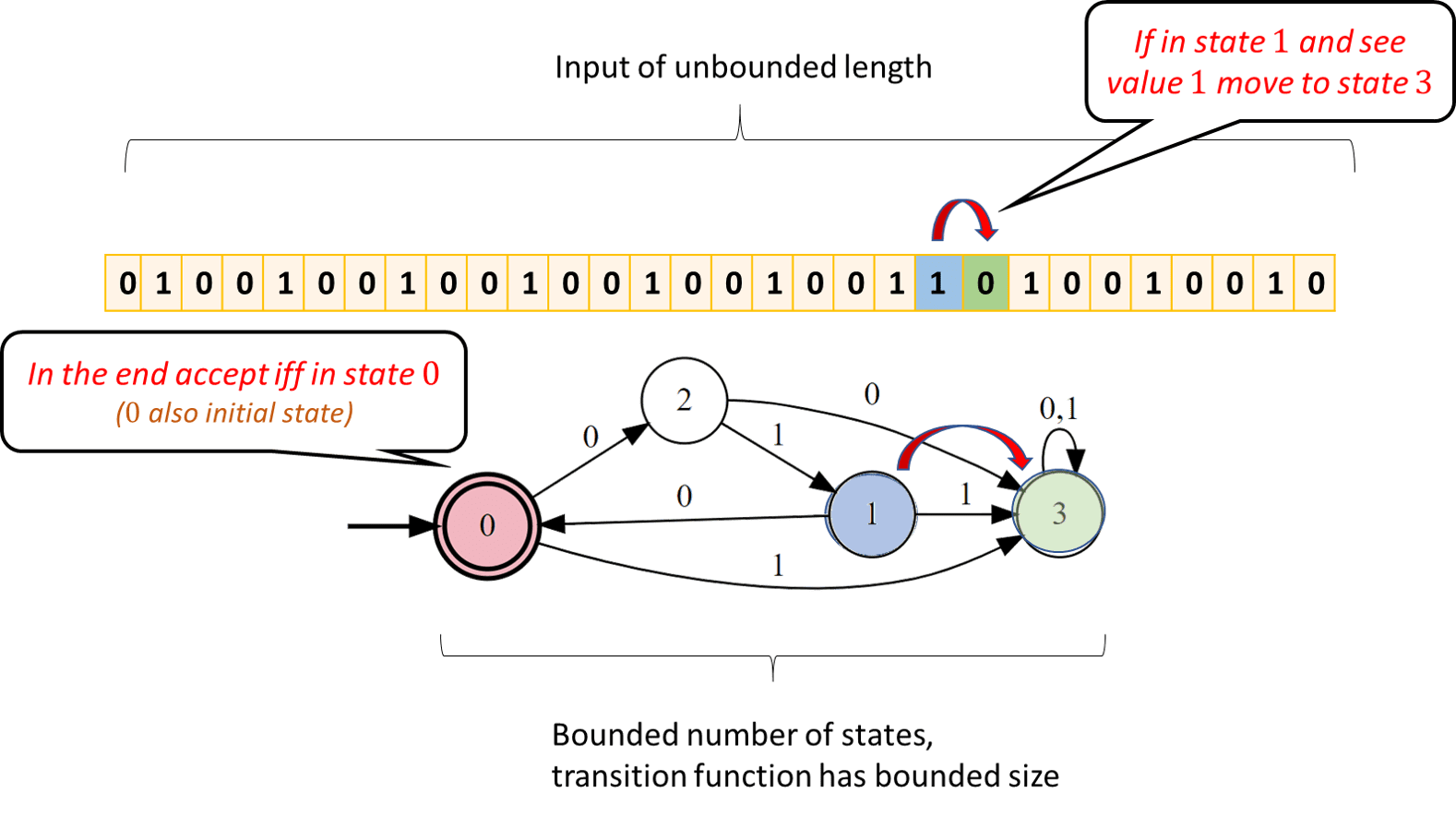

每一章以一些插图引入比较合适, 如下图, 然后再写正文前的引子.

-

使用

<span>即可添加能够超链接的ID (源码:[引用](#templateimage)), 点击即可跳转. -

原文中用斜体强调的词, 在译文中统一用加粗, 如:

You might think that the “best” algorithm for multiplying numbers will differ if you implement it in Python on a modern laptop than if you use pen and paper.

译作

例如, 你也许会认为, 在现代笔记本电脑上用 Python 实现的乘法算法, 与用纸笔进行乘法运算时的“最佳“算法会有所不同.

- 对某一章的引用可以直接引

.md: 例如本章 ([本章](chapter_x.md)), 对章节的引用则使用html id语法糖, 如下方x.1小节([x.1小节](#templatesection))所示.

x.1 小节: 右侧花括号添加 #id 即可用于引用

-

渲染时看不到上面说的花括号, 实际语句是:

## x.1 小节: 右侧花括号添加 #id 即可用于引用 { #templatesection } -

quote 可以带标题, 遵照原文即可. 当原文需要引用的时候, 就使用 quote.

举例来说: “一个平方加上它的十倍平方根等于三十九迪拉姆. “ 换句话说, 求这样一个平方数: 它加上它自身的十倍平方根, 结果是三十九.

解法如下:

(见Chapter 3)

因此, 这个平方根为三, 对应的平方为九.

- 代码块照常写即可.

# 使用 Python 的 sqrt 函数来计算平方根

def solve_eq(b, c):

# 根据 al-Khwarizmi 的方法求解 x^2 + b*x = c

blablabla()

# 测试: 求解 x^2 + 10*x = 39

print(solve_eq(10, 39))

-

出现在公式中的函数名全部应该用

\text框起, 如 ($\text{XOR}$). 如果发现某个名字经常出现, 应该将其添加进./makros.txt. 如与( 或( 非( ($\AND, \OR, \NOT$) -

example 环境的示例. 注意其中嵌套了代码, 所以使用了

~~~取代 ```. admonish的title中如果需要使用公式, 反斜杠需要重复三次. 例如下方的标题就出现了$\\\text{MAJ}$.

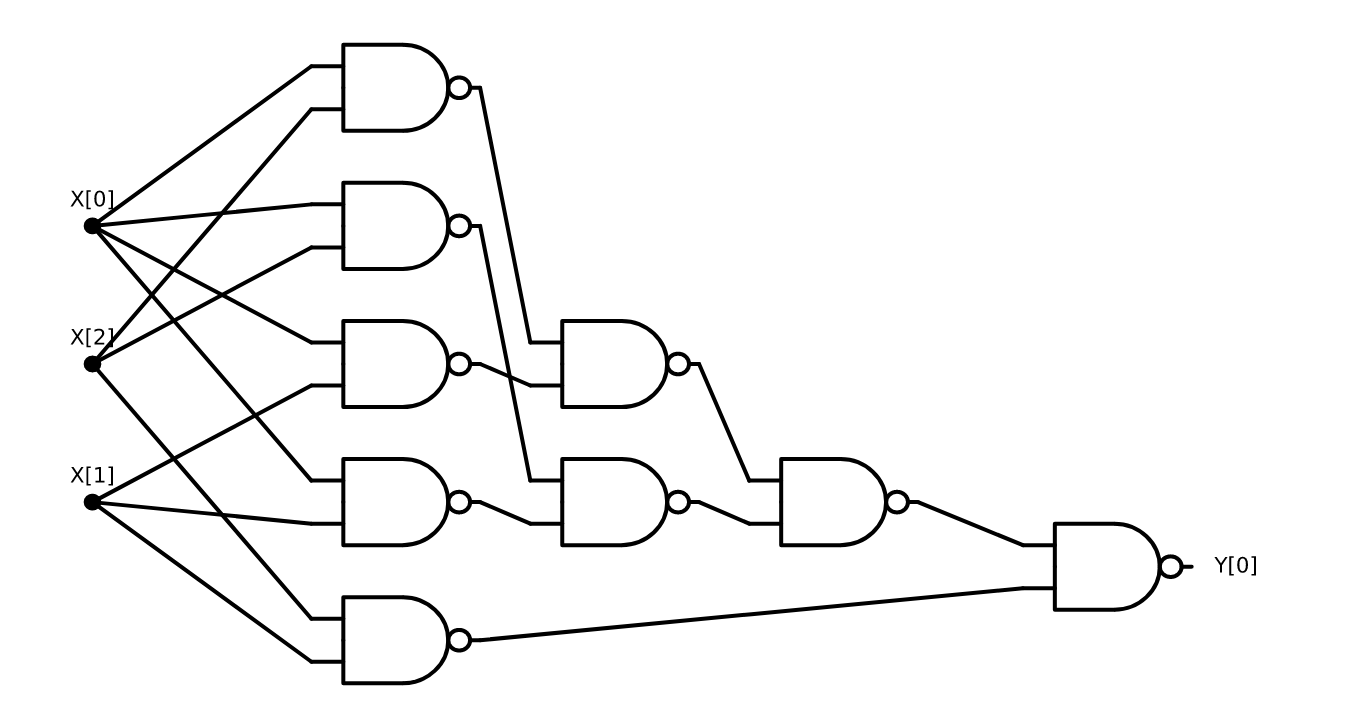

考虑函数 其定义如下:

(…)

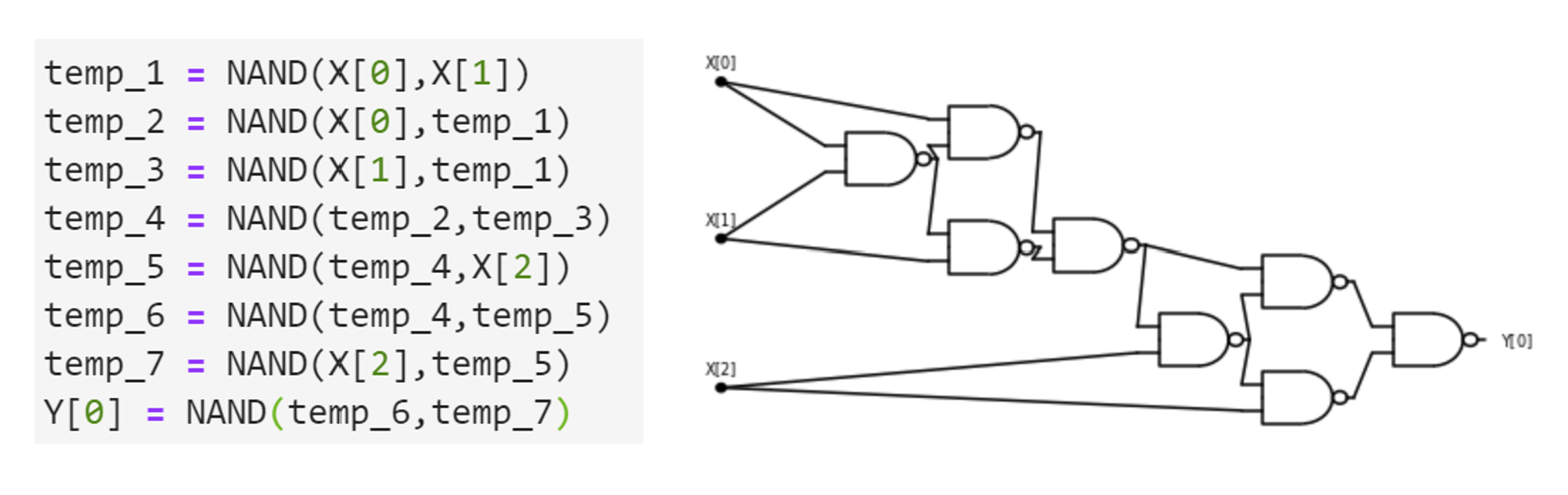

我们也可以将公式 (3.1) 以“编程语言“的形式表示: 将其表达为一组指令, 用于在给定基本操作 的情况下计算

def MAJ(X[0],X[1],X[2]):

firstpair = AND(X[0],X[1])

secondpair = AND(X[1],X[2])

thirdpair = AND(X[0],X[2])

temp = OR(secondpair,thirdpair)

return OR(firstpair,temp)

- 公式的引用: 在行间公式中添加

[{numeq}]{id}, 例如: 然后就可以直接引用: (1) ([{eqref: templatenumeq}])(为防止替换, 这里最外层的花括号替换成了方括号.)

x.1.1 依然是小节名示例. 小节名总是可以添加id.

- 所有 preprocessor

numthm引入的定理/例子/命题环境都需要套一个 admonish quote, 以和正文分隔开.book.toml中可以自定义这些环境. 已经定义了一些“常用缩写+c“为名的中文环境. 例如:

引理 1. 对于每个 在输入 时, 算法 3.1 输出

-

numthm的引用方式: 引理 1 ([{ref: templatelem}]) (为防止替换, 这里最外层的花括号替换成了方括号.) -

小练习对应的 admonish solution 以及证明对应的 admonish proof 应该是 collapsible 的. 如:

解答

解答

我们可以通过枚举 的所有 种可能取值来证明这一点, 但它也可以直接从标准的分配律推导出来.

假设我们将任意正整数视为“真“, 将零视为“假“. 那么对于每个数 为正当且仅当 为真, 而 为正当且仅当 为真.

这意味着对于每个 表达式 为真当且仅当 为正, 而表达式 为真当且仅当 为正.

根据标准的分配律 因此前者表达式为真当且仅当后者表达式为真.

对[{ref:id}]的证明

对[{ref:id}]的证明

对于任意 有 当且仅当 与 不同.

令 则在输入 时, 算法 3.1 输出

-

如果 则 因此输出为

-

如果 则 所以 输出为

-

如果 且 (或反之) , 则 且 此时算法输出

- 原文的 pause 也有对应的 admonish:

- 算法的写法, 以下是一个例子:

当然, 与图片一样, 也可以使用llm帮助转换.

依照示例, 将以下格式的算法转换为tex格式:

Input: $a,b \in \{0,1\}.$

Output: $XOR(a,b)$

$w1 \leftarrow AND(a,b)$

$w2 \leftarrow NOT(w1)$

$w3 \leftarrow OR(a,b)$

return $AND(w2,w3)$

转换为

$

\begin{array}{l}

\mathbf{Input:}\ a,b \in \{0,1\} \\

\mathbf{Output:}\ \XOR(a,b) \\

\hline

\mathbf{Step 1:}\ w_1 \leftarrow \AND(a,b) \\

\mathbf{Step 2:}\ w_2 \leftarrow \NOT(w_1) \\

\mathbf{Step 3:}\ w_3 \leftarrow\OR(a,b) \\

\mathbf{Step 4: return}\ \AND(w_2,w_3)

\end{array}

$

我将提供其它类似格式的算法输入.

-

脚注的例子 1 (

[{footnote: 这是一条脚注}]). 最外层的方括号替换为花括号, 文中出现脚注时需要使用. -

正文结束后, 用 admonish hint 写回顾

x.2 小节: 各类环境使用方式汇总

x.2.1 admonish

- 插入图片: 用pic环境框起, 再付一个numthm的pic编号环境. 源码:

```admonish pic id = '图片id'

<-- 这里的空行不能省

[{pic}] 图片描述 <-- 外层花括号改为方括号, 和描述之间的空格不能省

```

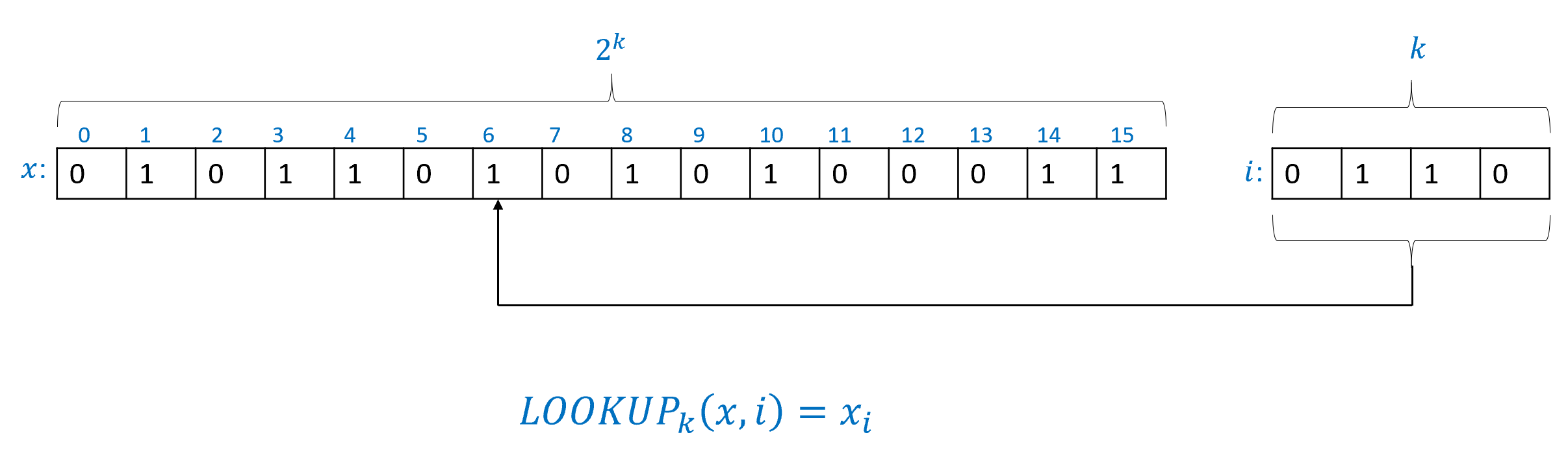

效果如下, 引用可直接使用pic id:

图 1. 这是图片描述.

插入图片的格式可以设计prompt交给llm处理. 下面给一个例子

请根据以下例子转换插入图片的格式:

{#moorefig .margin}

转换为

```admonish pic id = "moorefig"

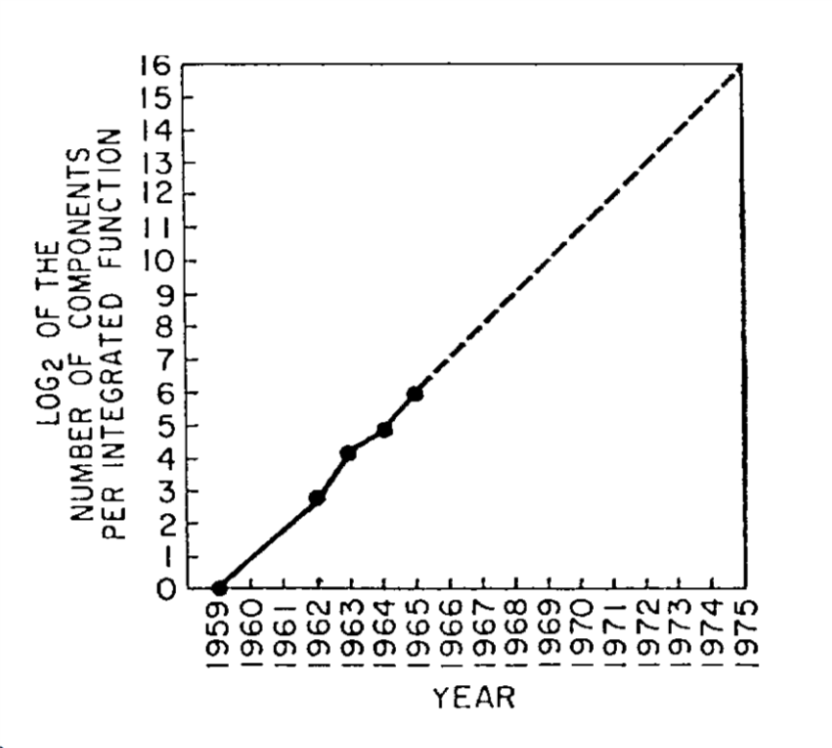

[{pic}] 1959 至 1965 年间集成电路中的晶体管数量,并预测指数级增长至少能持续十年。取自戈登·摩尔 1965 年的文章 *Cramming More Components onto Integrated Circuits*。

```

我将提供其它相同格式的代码, 输出请装在代码块内: 要再套一层代码块, 而不是使用已有的.

- 原文出现的 Big Idea(重要启示):

习题

- 习题的专有

numthm环境是proc. 例如:

- 依然可以先翻译习题(和标题), 再用llm调整格式, 以下是可用的prompt.

改变以下我输入的习题框的格式: 例如

::: {.exercise title="比较 $4$bit 数字" #comparenumbersex}

给出一个布尔电路(使用 $\AND/\OR/\NOT$ 门),该电路计算函数 $ \text{CMP}_8:\{0,1\}^8 \rightarrow \{0,1\}$,使得当且仅当由 $a_0a_1a_2a_3$ 表示的数大于由 $b_0b_1b_2b_3$ 表示的数时,$ \text{CMP}_8(a_0,a_1,a_2,a_3,b_0,b_1,b_2,b_3)=1$。

:::

改为

[{proc}]{comparenumbersex}[比较 $4$bit 数字]

给出一个布尔电路(使用 $\AND/\OR/\NOT$ 门),该电路计算函数 $ \text{CMP}_8:\{0,1\}^8 \rightarrow \{0,1\}$,使得当且仅当由 $a_0a_1a_2a_3$ 表示的数大于由 $b_0b_1b_2b_3$ 表示的数时,$ \text{CMP}_8(a_0,a_1,a_2,a_3,b_0,b_1,b_2,b_3)=1$。

接下来我将提供输入.

注意上面proc的方括号要改掉.

杂记

- 杂记需要修复对文献的引用. 使用

<a>编写引用.

未完成章节中的引用:

以下是未完成的章节中的引用

1: 这是一条脚注

引言

学习目标

- 介绍并激发对“计算“本身的研究兴趣, 而不局限于具体的实现方式.

- 了解算法(Algorithm)这一概念及其发展历程.

- 算法不只是一种工具, 更是一种思考和理解的方式.

- 领略大O分析法(Big- analysis)和高效算法设计中蕴含的惊人创造力.

“我的演讲主题或许可以通过提出两个简单的问题来最直接地揭示: 首先, 乘法是否比加法更难? 其次, 为什么? …….我(想)证明, 在计算上, 没有跟加法一样简单的乘法算法, 这证明了一些理论上的绊脚石的存在. “

—Alan Cobham, 1964年

位值数字系统(place-value number system)古巴比伦人最大的发明之一. 在位值数字系统中, 数字(number)被表示为一串数位(digit)序列, 其中每个数位的位置决定了其数值.

这与类似罗马数字的系统刚好相反, 在罗马数字中, 每个数位无论其在数字中的位置如何, 均有一个不变的值. 举个例子, 地球到月球的平均距离大概是259956罗马英里. 在标准罗马数字中, 这个数字的表示为:

MMMMMMMMMMMMMMMMMMMMMMMMMMMMMM

MMMMMMMMMMMMMMMMMMMMMMMMMMMMMM

MMMMMMMMMMMMMMMMMMMMMMMMMMMMMM

MMMMMMMMMMMMMMMMMMMMMMMMMMMMMM

MMMMMMMMMMMMMMMMMMMMMMMMMMMMMM

MMMMMMMMMMMMMMMMMMMMMMMMMMMMMM

MMMMMMMMMMMMMMMMMMMMMMMMMMMMMM

MMMMMMMMMMMMMMMMMMMMMMMMMMMMMM

MMMMMMMMMMMMMMMMMMMDCCCCLVI

使用罗马数字表示地球到太阳的距离需要大概100000个符号, 而我们需要一本50页的书来书写这一个数字!

对于那些习惯于像罗马数字那样以加法系统来思考数字的人来说, 诸如地球到月球距离的这种数字不仅仅是大—它们无法形容: 这些数字不能被有效地表达甚至是理解. 这也难怪第一个计算地球直径的埃拉托色尼(计算误差约为10%), 和第一个计算地球与月球之间距离的喜帕恰斯使用了古巴比伦的六十进制位值数字系统, 而不是使用罗马数字系统.

0.1 整数的乘法: 一个算法示例

在计算机科学的语言中, 这种用于表示数字的位值系统是一种数据结构(data structure), 数据结构是一组用于将对象表示为符号的指令或“配方“. 而算法(algorithm)则是在此类表示形式上执行操作的一组指令或“配方“. 数据结构与算法不仅催生了改变人类社会的惊人应用, 其重要性更远超实用价值. 比特(bit)、字符串(string)、图(graph), 乃至程序本身等计算机科学体系中的数据结构, 以及普适性、复制等概念, 不仅被广泛应用于实践领域, 更催生了一种全新的语言和审视世界的方式.

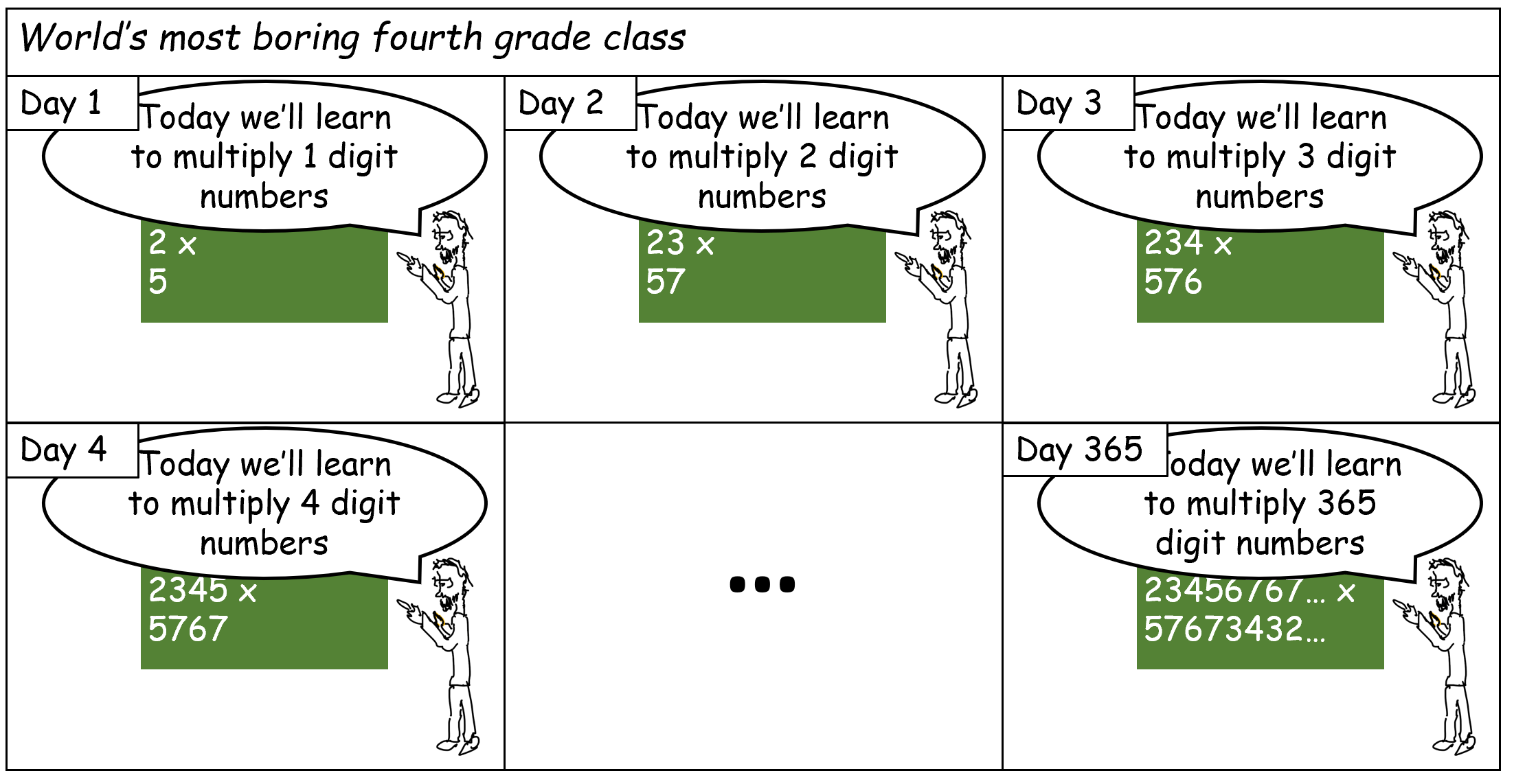

除了位值数字系统, 古巴比伦人还发明了我们在小学中都学过的加法和乘法的“标准算法“. 这些算法在漫长的历史中始终至关重要, 无论是使用算盘、莎草纸还是纸笔计算的人们均受惠于此, 但在计算机的时代, 除了折磨小学三年级学生之外, 这些算法是否还有存在的价值? 为了说明这些算法为何至今仍具有重要意义, 让我们将古巴比伦人的逐位相乘算法(即“小学乘法“)与通过重复相加实现的朴素乘法算法进行对比. 我们首先正式描述这两种算法, 详见算法 1和算法 2:

算法 6.1和算法 2均假定我们已经掌握了数字相加的方法, 而算法 2还假定我们能够将数字与10的幂相乘(毕竟这只相当于一次简单的移位). 假设和是两个位的十进制整数(这大致相当于64位二进制数, 也是许多编程语言中常见的类型). 使用算法 6.1计算需要将自身相加次. 由于有20位, 这意味着我们需要至少进行次加法运算. 相比之下, 算法 2仅需次移位和单位数字的乘法运算, 因此最多仅需次单位数字的操作. 为了理解这种差异, 假设一个小学生完成单位数字的操作需要2秒, 那么使用算法 2计算需要约1600秒(约半小时). 反之, 即使现代计算机的运算速度比人类快十亿倍以上, 若采用算法 6.1进行计算, 则需要秒(超过3000年! )才能得到相同的结果.

计算机从未使算法过时. 恰恰相反, 随着人类测量、存储和传输数据的能力的大幅提升, 我们比以往更需要开发精密而高效的算法, 从而基于数据洪流做出更明智的决策. 我们也不难发现: 算法的概念在很大程度上独立于实际执行计算操作的设备. 无论是硅基芯片还是借助纸笔计算的小学三年级学生, 逐位相乘的算法都远胜于重复累加法.

理论计算机科学专注于研究算法和计算的内在属性—即那些独立于现有技术而存在的本质特征. 我们既探讨古巴比伦人早已思索过的问题(比如“什么是两数相乘的最优方法“), 也研究依赖前沿科技的课题(例如“能否利用量子纠缠效应实现更快速的因数分解“).

备注 1 (算法的规范, 实现和分析). 一个算法的完整描述包括三个部分:

- 规范(specification): 算法完成了什么任务, 即做了什么(例如, 算法 6.1和算法 2进行的乘法).

- 实现(implementation): 如何完成算法的任务, 即如何做. 即使算法 6.1与算法 2完成的是同样的两数相乘的乘法, 它们的实现方式并不相同(即两个算法具有不同的实现).

- 分析(analysis): 为什么组成算法的这一系列指令能够完成它的任务. 一个对于算法 6.1和算法 2的完整描述包含一个证明, 证明这两个算法在接受到输入的时候的确会输出两数的乘积

一般来说, 算法的分析不仅会包含对算法的正确性分析, 还会包含对算法高效性的分析. 也就是说, 我们不仅想证明算法完成了预计的任务, 而且会在规定的次数内完成. 比如说, 算法 2使用了次操作完成了对位数字的乘法, 而算法 3(在下一节中介绍)使用了次操作完成了同样的操作(我们会在[第1.4.8节]{chapter_1.md#secbigohnotation}中定义大表示法)

0.2 扩展示例: 一种更快的乘法方法(可选)

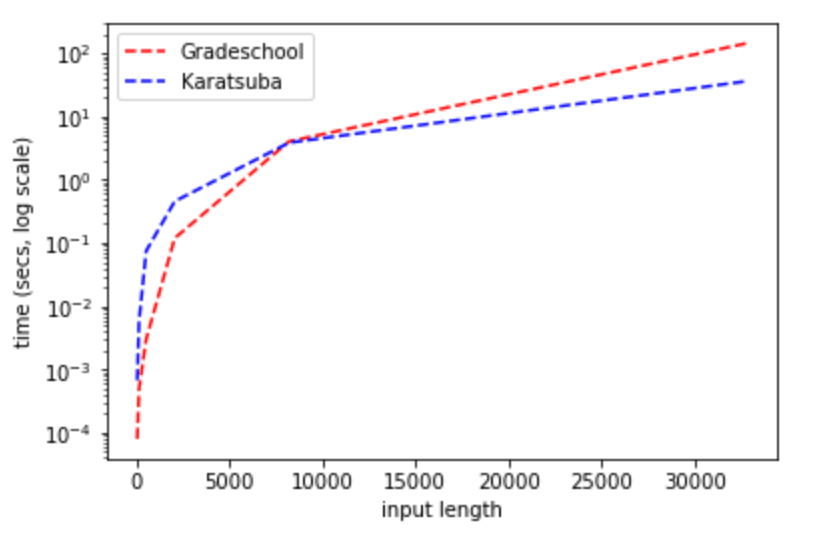

一旦你想到标准的逐位相乘乘法, 它似乎是“显然最优“的数字相乘方式. 1960年, 著名数学家安德雷·柯尔莫哥洛夫(Andrey Kolmogorov)在莫斯科国立大学组织了一场研讨会, 他在会上提出猜想: 任何两个位数相乘的算法都需要执行与成正比的基本操作次数(用第一章定义的大符号表示为次操作). 换言之, 柯尔莫哥洛夫认为在任何乘法算法中, 相乘的数字位数翻倍会导致所需基本操作次数变为四倍. 当时听众中有一位名叫阿纳托利·卡拉楚巴(Anatoly Karatsuba), 他在一周内就推翻了柯尔莫哥洛夫的猜想—他发现了一种仅需次操作(为常数)的算法. 随着增大, 这个数字会远小于 因此对于大数而言, 卡拉楚巴算法优于小学算法. (例如Python在处理1000比特及以上的数字时, 会从小学算法切换至卡拉楚巴算法. )虽然与算法之间的差异有时在实践中至关重要(参见下文的0.3节), 但本书将基本忽略这类区别. 不过我们仍会在下文介绍卡拉楚巴算法, 因为它完美展现了算法往往出人意料的特性, 同时也体现了算法分析的重要性—这正是本书乃至整个理论计算机科学的核心所在.

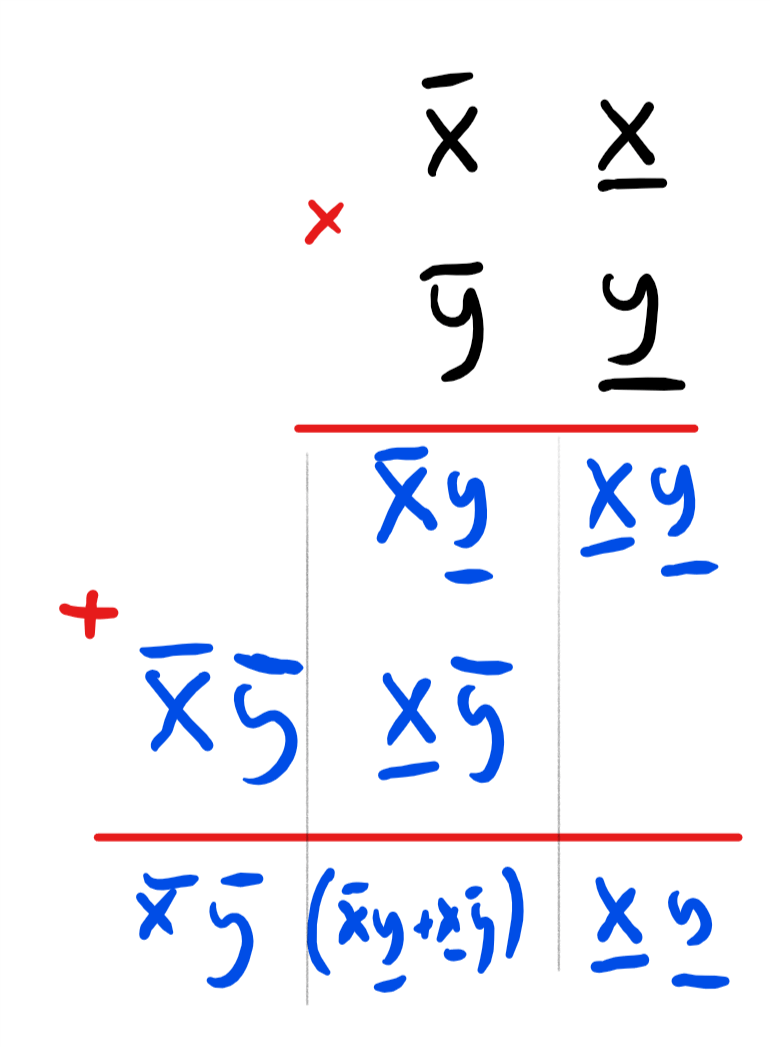

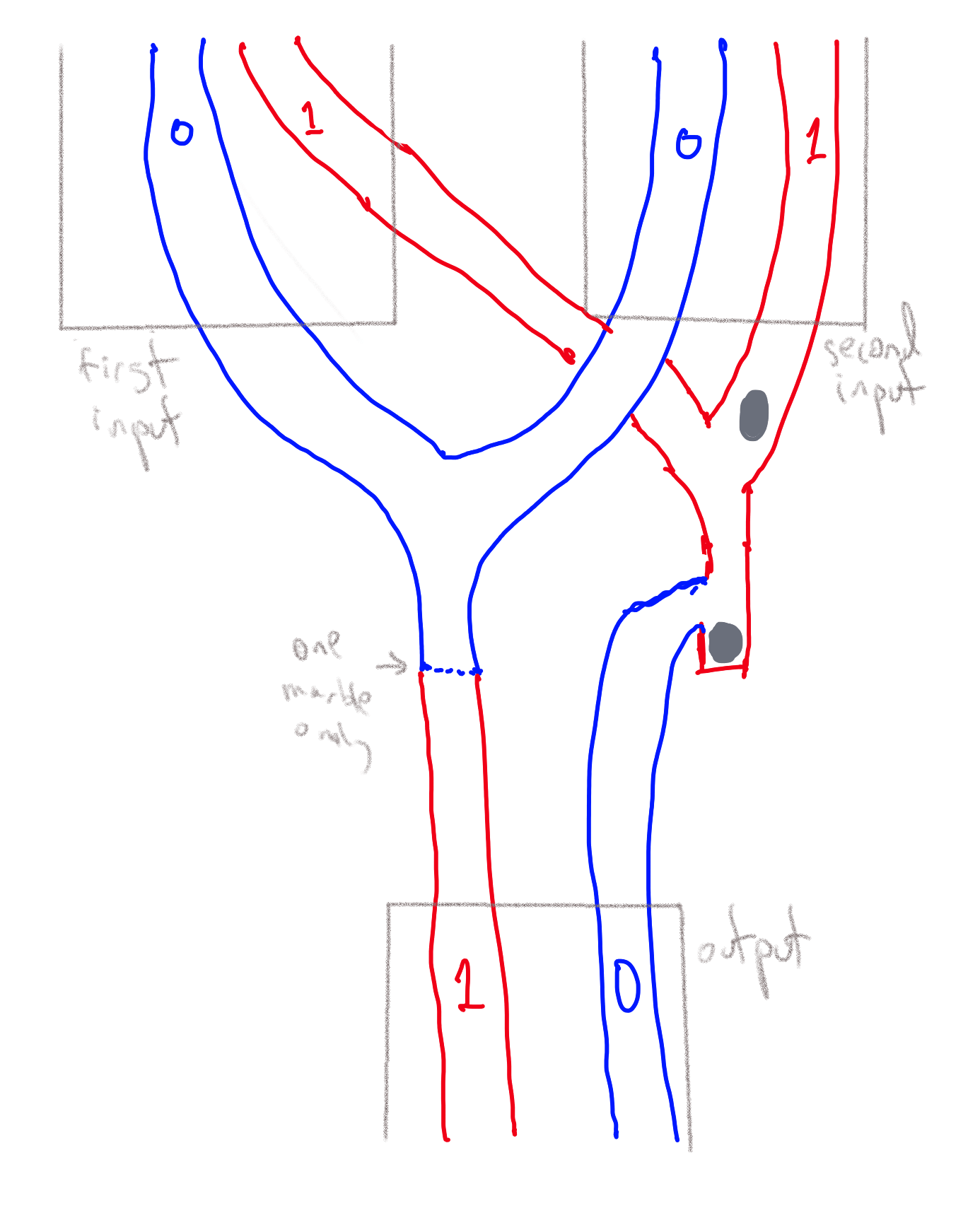

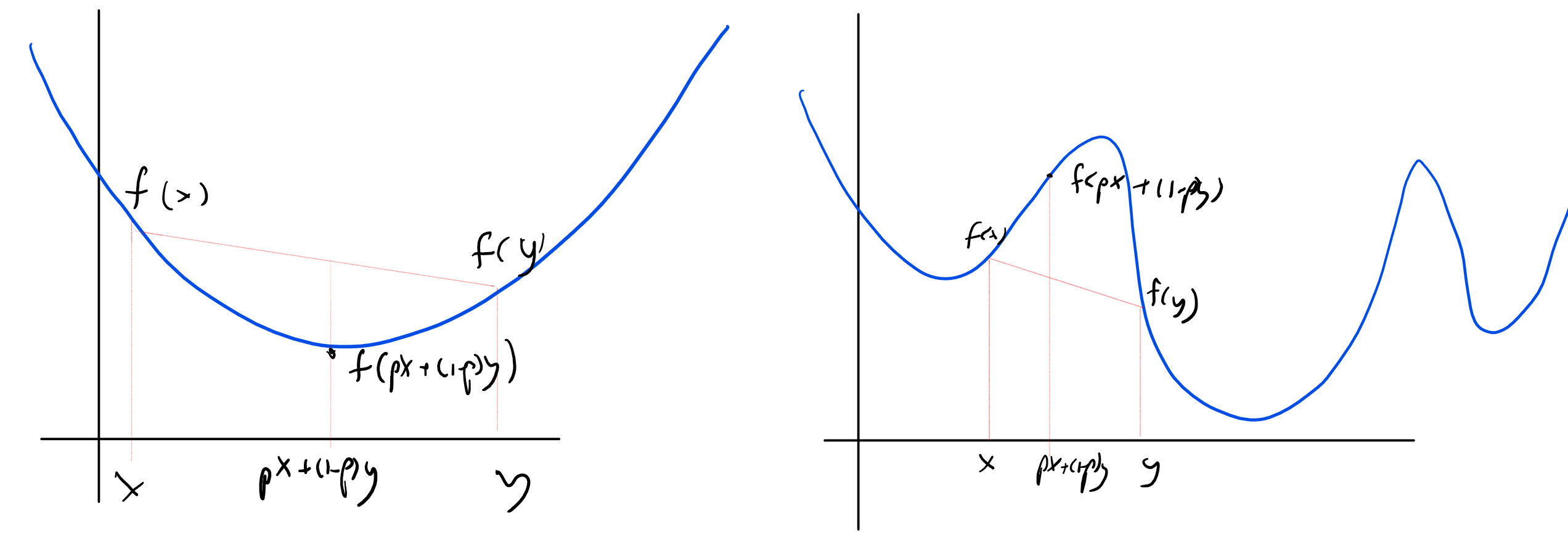

卡拉楚巴算法基于一种两位数字之间的更快的相乘算法. 假设是一对两位数字. 我们使用表示的十位上数字, 表示个位上的数字, 所以可以表示为 亦可写成 这里 图 1展示了两位数字的小学乘法.

小学乘法的算法可以看作一个将两位数字相乘的任务转化为四个单位数字相乘的过程:

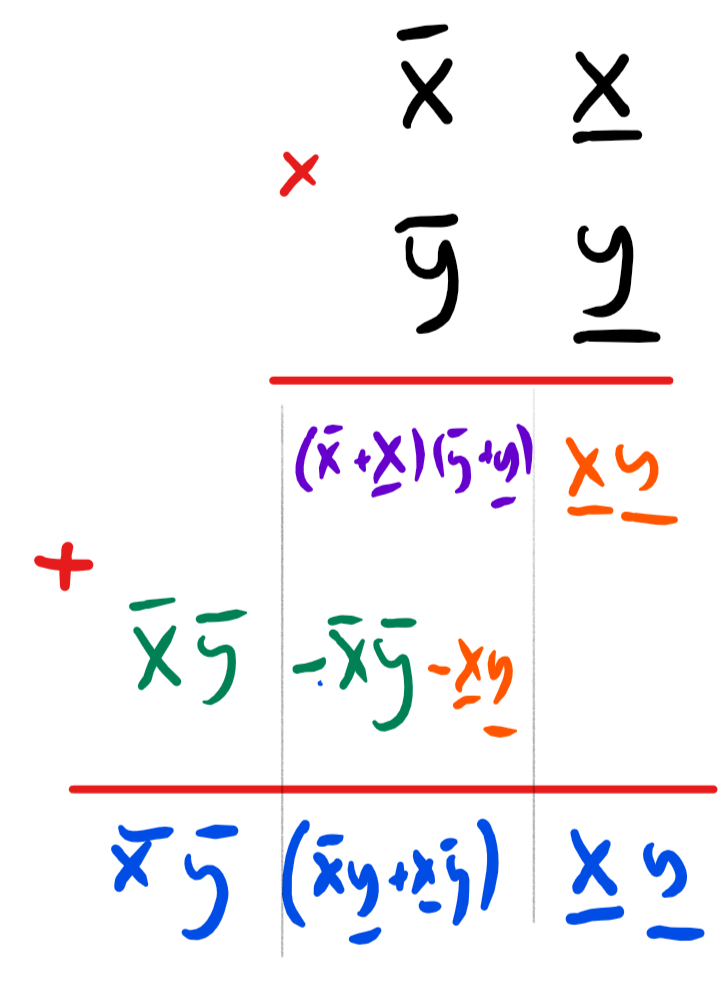

通常, 在小学算法中, 输入数字位数翻倍会导致操作次数变为原来的四倍, 从而形成时间复杂度的算法. 相比之下, 卡拉楚巴算法基于这样一个观察: 我们同样可以将(1)表示为:

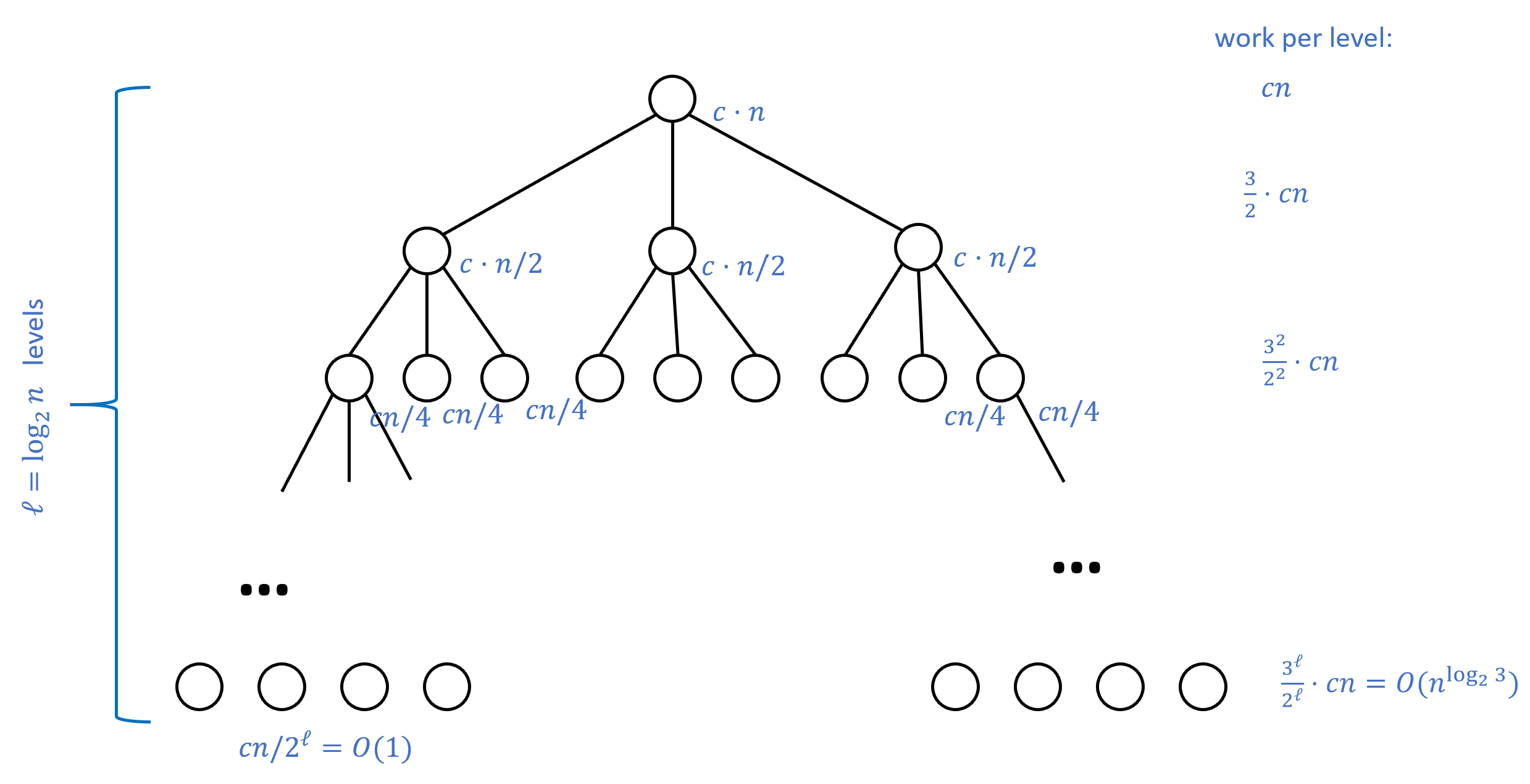

这将两位数字的乘法简化为了以下三个更简单的乘积计算: 、以及 通过递归地重复相同策略, 我们可以将两个位数相乘的任务简化为三对位数相乘的任务. 由于每当数字位数翻倍时, 操作次数会变为三倍, 因此当时, 我们可以使用约次操作完成乘法运算.

上述内容是卡拉楚巴算法背后的直观思想, 但尚不足以完整描述该算法. 一个算法的完整描述需要包含其操作步骤的精确说明以及算法分析: 即证明该算法确实能实现预设任务. 卡拉楚巴算法的具体操作步骤见算法 3, 其数学分析则包含在引理 1和引理 2中.

算法 3只是卡拉楚巴算法完整描述的一半, 另一半是算法的分析, 即证明(1)算法 3确实完成了乘法的计算以及(2)它确实使用了步操作来完成计算. 我们首先从证明(1)开始:

对于任意的两个非负整数 当输入时, 算法 3的输出为

对引理 1的证明

对引理 1的证明

假设输入为最多有位的整数, 算法 3将会用次操作来进行计算.

对引理 2的证明

对引理 2的证明

卡拉楚巴算法远非乘法算法的终点. 20世纪60年代, 图姆(Toom)和库克(Cook)扩展了卡拉楚巴的思想, 提出了时间复杂度为(为常数)的乘法算法. 1971年, 舍恩哈格(Schönhage)和施特拉森(Strassen)利用快速傅里叶变换实现了更优的算法——其核心思想是将整数视为“信号“, 通过转换到傅里叶域来更高效地完成乘法运算(傅里叶变换是数学和工程学的核心工具, 应用极其广泛; 若您尚未接触过, 很可能在后续学习中会遇到). 此后多年间, 研究者们不断改进算法, 直到最近哈维(Harvery)和范德霍芬(Van Der Hoeven)才成功实现了时间复杂度为的乘法算法(不过该算法仅在处理真正天文级别的数字时才开始超越舍恩哈格-施特拉森算法). 然而, 尽管取得了这些进展, 我们至今仍未知晓是否存在能在时间内完成两个位数乘法的算法!

本书包含许多“进阶“或“选读“的注释与章节. 这些内容可能需要学生具备特定基础知识方可理解, 但均可放心跳过, 因为后续章节均不依赖这些内容. )

与卡拉楚巴算法相似的思路也可用于加速矩阵乘法运算. 矩阵是表示线性方程与线性运算的强大工具, 被广泛应用于科学计算、图形学、机器学习等众多领域.

矩阵的基本运算之一便是矩阵乘法. 例如若有矩阵和 则其乘积为 可见该乘积可以通过8次数值乘法来计算.

现假设为偶数, 和为一对的矩阵, 与均可被划分为四个的块: 和 此时的矩阵乘积的表示与上述公式完全一致, 只需将数值的乘积替换为对应的矩阵乘积, 数值加法替换为对应的矩阵加法即可. 这意味着我们可以通过使用上述公式来给出一个算法, 该算法在输入矩阵维度倍增的同时, 所需的操作数量提升为原来的8倍—即当时, 总操作量将达到次.

1969年, 福尔克·施特拉森(Volker Strassen)提出通过对以下七项进行加减运算, 即可仅用7次数值乘法完成二维矩阵求积: 可验证其满足:

基于这一发现, 我们可以获得一个算法, 使得矩阵维度倍增时运输量仅增加至7倍. 这意味着当时, 总计算成本为 经过一系列后续研究改进, 当前最优算法的时间复杂度已达约 然而与整数乘法不同的是, 目前我们尚未发现能在线性或近似线性时间内(例如完成矩阵乘法的算法. 尽管研究者们尝试运用群表示理论(可视为傅里叶变换的推广)来寻求更快的算法, 但至今为止此项努力尚未取得成功.

0.3 超越算术的算法

对更优算法的探索绝非仅限于加法、乘法或解方程等算术任务. 在过去的数十年间, 图论算法领域涌现出大量突破性成果—包括路径搜索、匹配、生成树、割集和流算法在内的多项发现, 这一领域至今仍是密集研究的重点领域(例如近年来基于电路理论与线性方程求解器之间的意外关联产生了诸多最大流问题上的进展. )这些算法不止被应用于网络流量路由、GPS导航等“天然“应用场景, 更广泛渗透于基因交互图谱结构促进新药研发、投资关联风险计算等多元化领域.

谷歌公司的成立基石是PageRank算法—该算法能够高效地近似计算网络图邻接矩阵(经阻尼处理过后的)的“主特征向量(principle eigenvector)“. Akamai公司的诞生则依托于创新数据结构“一致性哈希”, 该数据结构能够实现哈希桶在多服务器之间的分布式存储. 反向传播算法(backpropagation algorithm)通过将神经网络偏导数计算复杂度从降至 成为深度神经网络近年取得惊人成就的核心支柱. 而基于稀疏约束线性方程求解的压缩感知(compressed sensing)算法, 显著降低了MRI图像分析对数据量和质量的要求, 这一突破对于儿童肿瘤MRI检测具有革命性意义—此前医生需实施麻醉暂停患儿呼吸进行扫描, 此过程常常伴随致命风险.

即便对于毕达哥拉斯时代就开始研究的素数判定这类经典问题, 仍有不断的新发现涌现: 高效的概率算法于1970年代问世, 首个确定性多项式时间算法直至2002年才被发现. 在合数分解这个领域, 1980年代诞生了新算法, 而1990年代的研究成果(本课程后续将继续探讨)更揭示了利用量子力学实现加速算法的诱人前景.

尽管取得诸多进展, 算法领域仍存在悬而未解之谜. 对于大多数自然问题, 我们既无法断定现有算法是否已达到最优, 亦不能确定是否存在更高效的待发现算法. 正如本章开篇引用的Cobham论断所示——即便是数字乘法这个基础问题, 我们至今仍未证明是否存在与加法算法同等高效的乘法算法. 但至少, 我们已掌握了正确的追问方式.

0.4 论负面结果的重要性

寻找更好的算法来解决诸如乘法、解方程、图论问题或将神经网络拟合数据等问题, 无疑是值得付出努力的. 但为何证明这类算法不存在也同样重要? 其中一个动机源于纯粹的好奇心. 研究不可行性结果的另一个原因在于, 它们对应着我们世界的根本限制. 换而言之, 不可行性结果即是自然法则.

以下是一些计算机科学领域之外的不可行性案例(更多案例参见0.7节). 物理学中, 制造永动机的不可能性对应着能量守恒定律; 热机无法突破卡诺定律的限制对应着热力学第二定律; 而超光速信息传输的不可能性则是狭义相对论的基石. 数学领域中, 虽然我们在高中都学过解二次方程的公式, 但将这种公式推广到五次及以上方程的不可能性催生了群论; 无法从前四个公设证明欧几里得第五公设则导致了非欧几何的诞生——这种几何体系最终成为广义相对论的关键基础.

类似地, 计算领域的不可行性结果对应着“计算法则“, 这些法则揭示了任何信息处理装置(无论是基于硅基芯片、神经元还是量子粒子)的根本限制. 更重要的是, 计算机科学家创造了巧妙的方法来利用计算局限性完成特定任务. 例如现代互联网通信大多采用RSA加密方案, 其安全性正是基于(推测性的)大整数高效分解的不可能性; 近年来比特币系统采用“数字金本位“模式——通过“挖矿“解决计算难题来获取新型货币, 而非依赖贵金属支撑.

- 算法的历史可追溯至数千年前, 它们不仅是人类进步的重要推动力, 如今更构成了价值数十亿美元的产业基础与拯救生命的技术核心.

- 实现同一计算任务往往存在多种算法, 找到更高效的算法通常比改进计算硬件能带来更显著的提升.

- 优秀的算法和数据结构不仅能加速计算, 更能带来认知上的飞跃.

- 我们将探讨的核心问题是如何为给定问题寻找最优算法.

- 要证明某个算法是解决特定问题的最优方案, 就必须证明不可能以更少的计算资源解决该问题.

0.5 本书其余部分的路线图

通常, 当我们试图解决计算问题时—无论是求解线性方程组、寻找矩阵的主特征向量, 还是对网络搜索结果进行排序—采用“一目了然“的标准来描述算法通常已经完全足够. 只要我们找到了解决问题的某种方法, 便会感到满意, 可能并不关心这些解决方法中算法的精确数学模型. 但当我们需要回答诸如“是否存在解决问题的算法? “这类问题时, 就必须在数学上进行更精确的界定.

具体而言, 我们需要: (1)明确定义“解决“的含义, (2)精确定义什么是算法. 有时即使是解决(1)也并非易事, 而(2)则尤其具有挑战性—我们如何(甚至能否)囊括所有潜在的算法设计方法尚未明确. 我们将考察几种简化的计算模型, 并论证尽管这些模型形式简洁, 却足以涵盖所有“合理“的计算实现方式, 包括现代计算设备中采用的所有方法.

一旦我们拥有了这些描述计算的形式化的模型, 我们就能尝试论证计算任务的不可能性, 证明某些问题无法被解决(或者可能无法在我们宇宙的资源限制内解决). 阿基米德有言: 只要给他一个支点和足够长的杠杆, 他就能撬动地球. 我们将看到归约方法如何将一项计算困难度结论转换为众多问题的解决方案, 从而清晰界定可计算和不可计算(或易处理与难处理)问题之间的边界.

在后续章节中, 我们将重新审视计算模型, 探讨随机性或量子纠缠等资源具有的改变这些模型的潜力. 在涉及概率算法的内容中, 我们将窥见随机性如何成为理解计算、信息与通信不可或缺的工具. 同时我们也将认识到, 计算难度可以转化为优势而非障碍, 并且可以用于实现概率算法的“去随机化“. 这些思想同样体现在密码学中—该领域在过去几十年不仅经历的技术革命, 更完成了智力层面的革新, 其诸多成就都构建于本课程探讨的基础之上.

理论计算机科学是一个博大精深的领域, 其分支触及众多科学与工程学科. 本书仅呈现了这个领域非常局部(且带有主观倾向)的样本. 最重要的是, 我希望能将本人对这个领域的热爱至少部分地“传染“给读者——这个深受实践联系启发与丰富的学科, 即便不考虑其应用价值, 其本身也蕴含着深邃而璀璨的美感.

0.5.1 章节之间的依赖关系

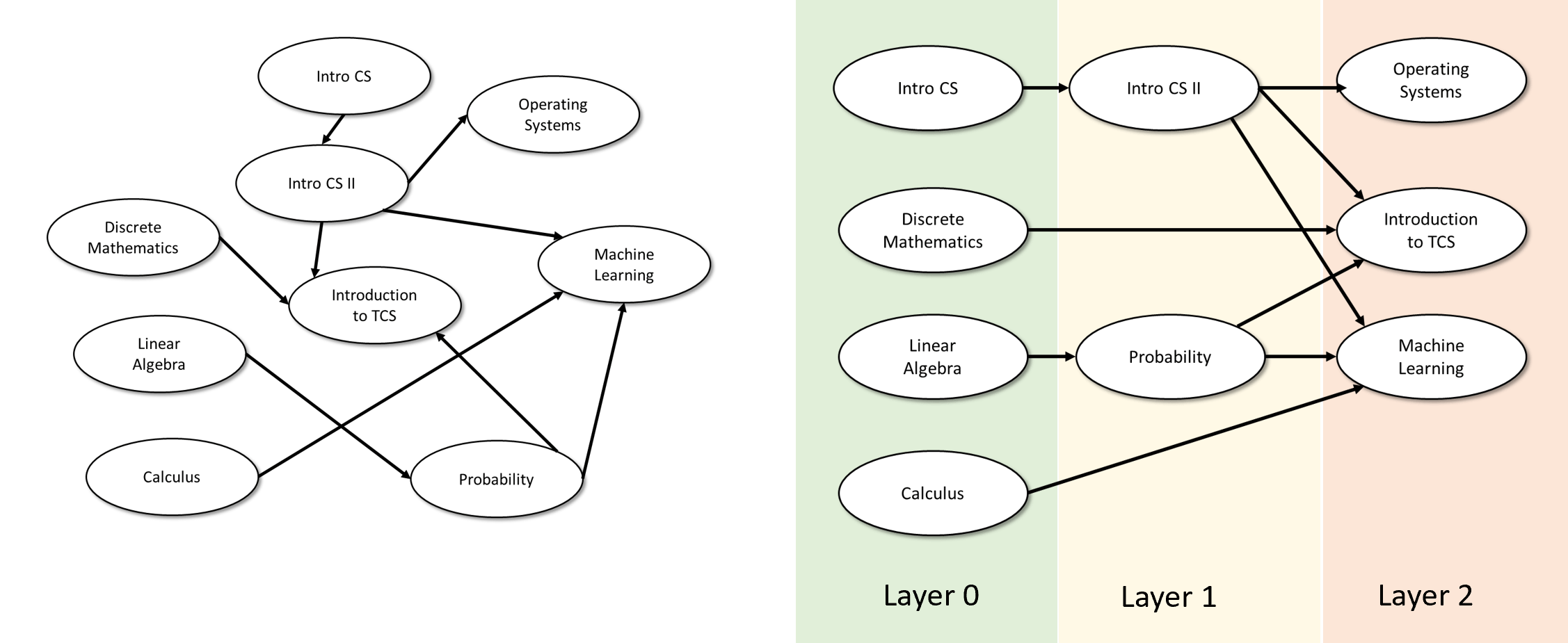

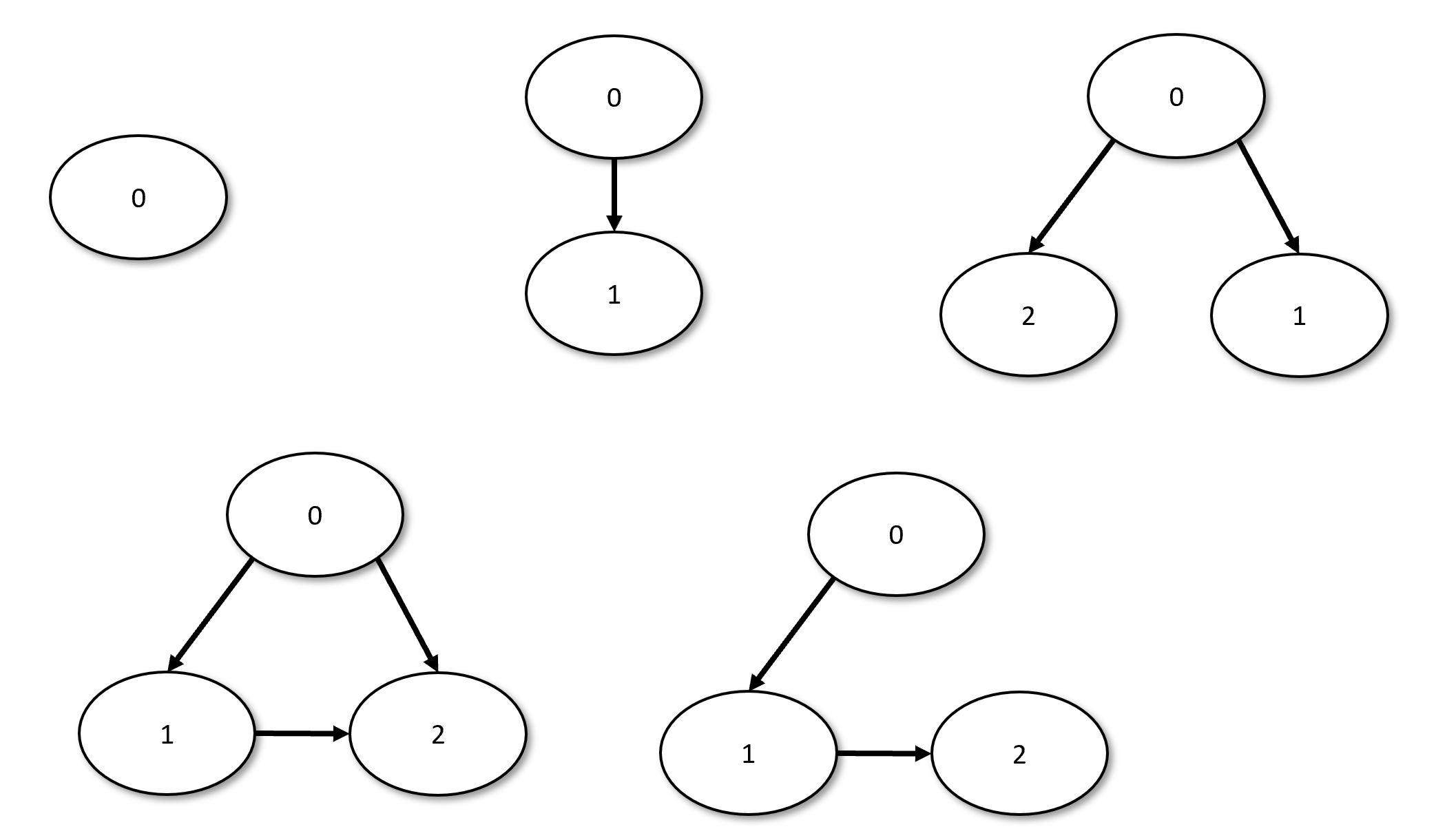

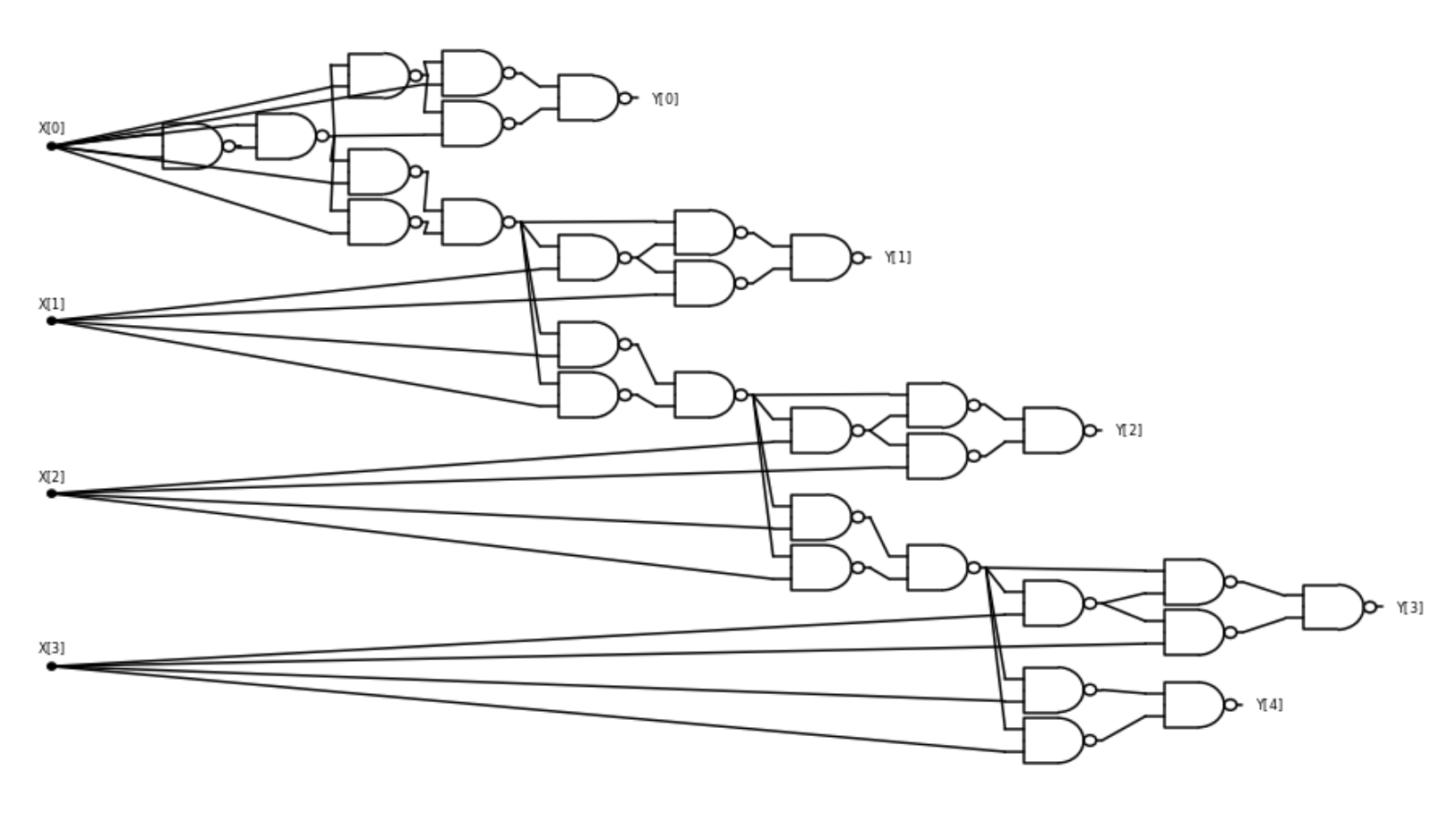

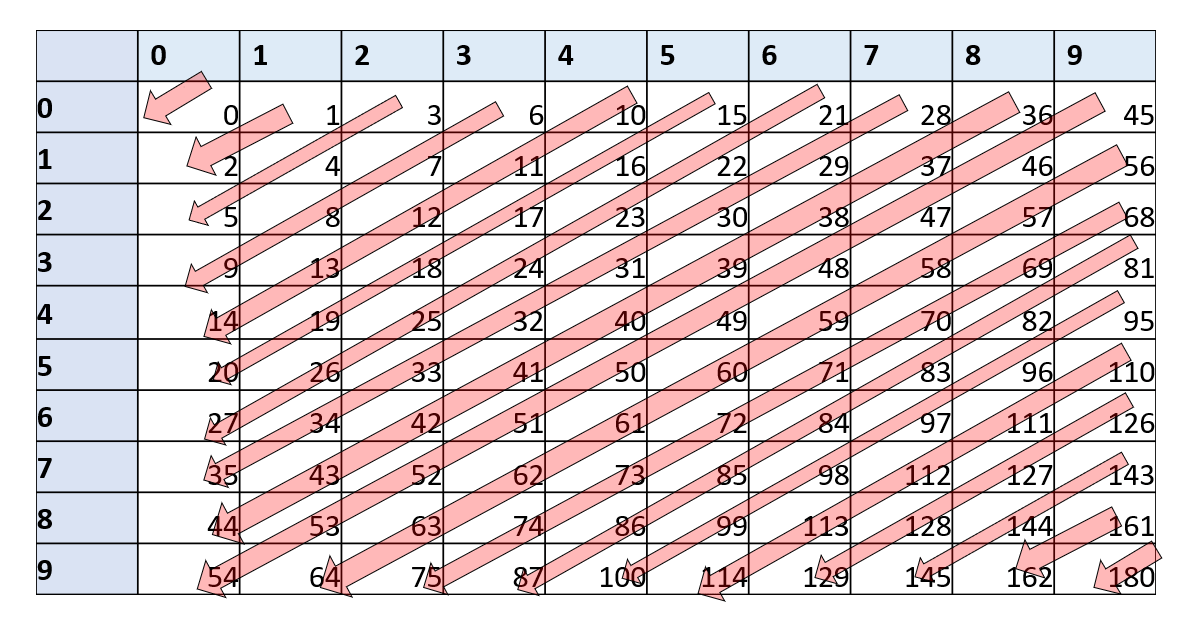

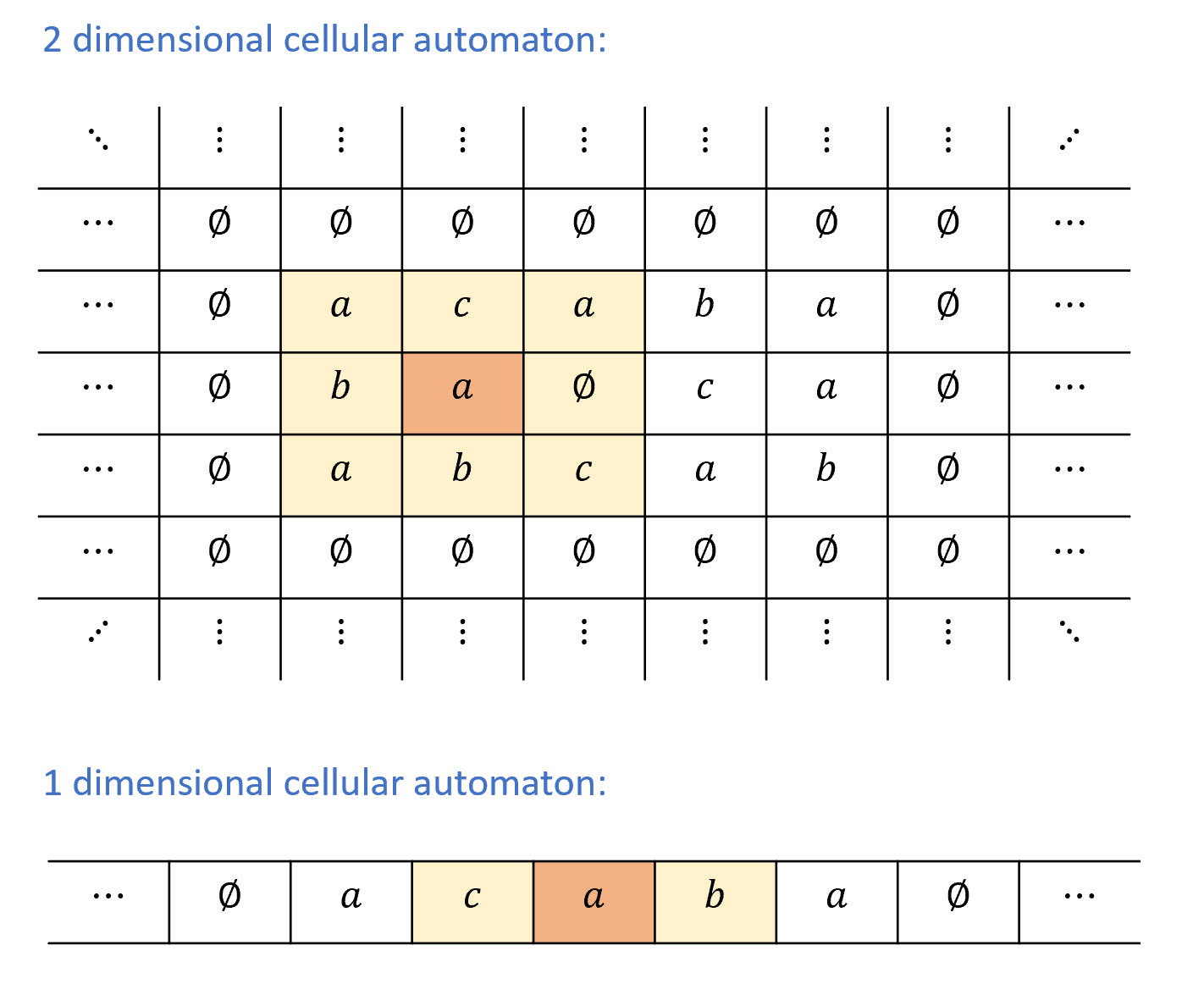

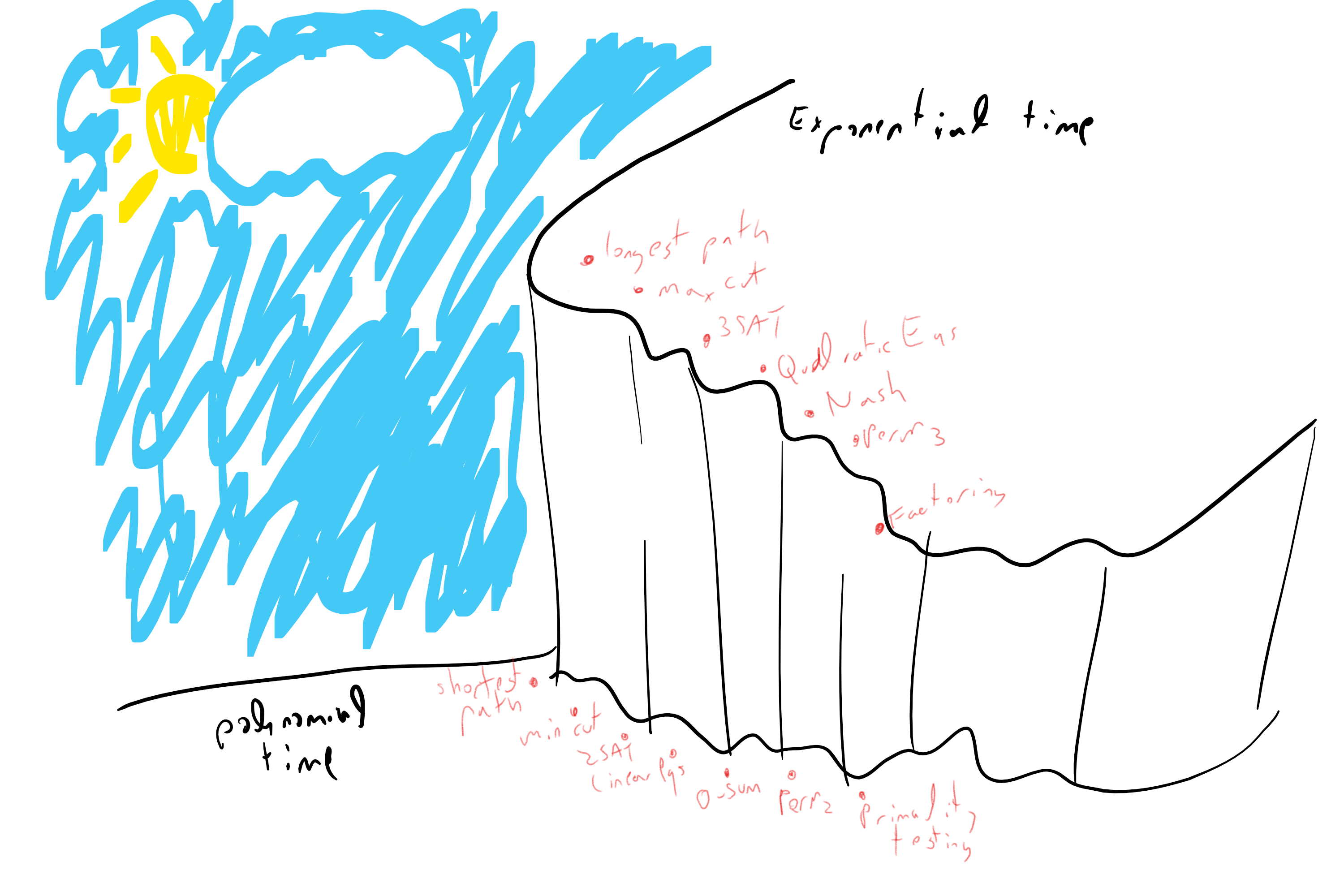

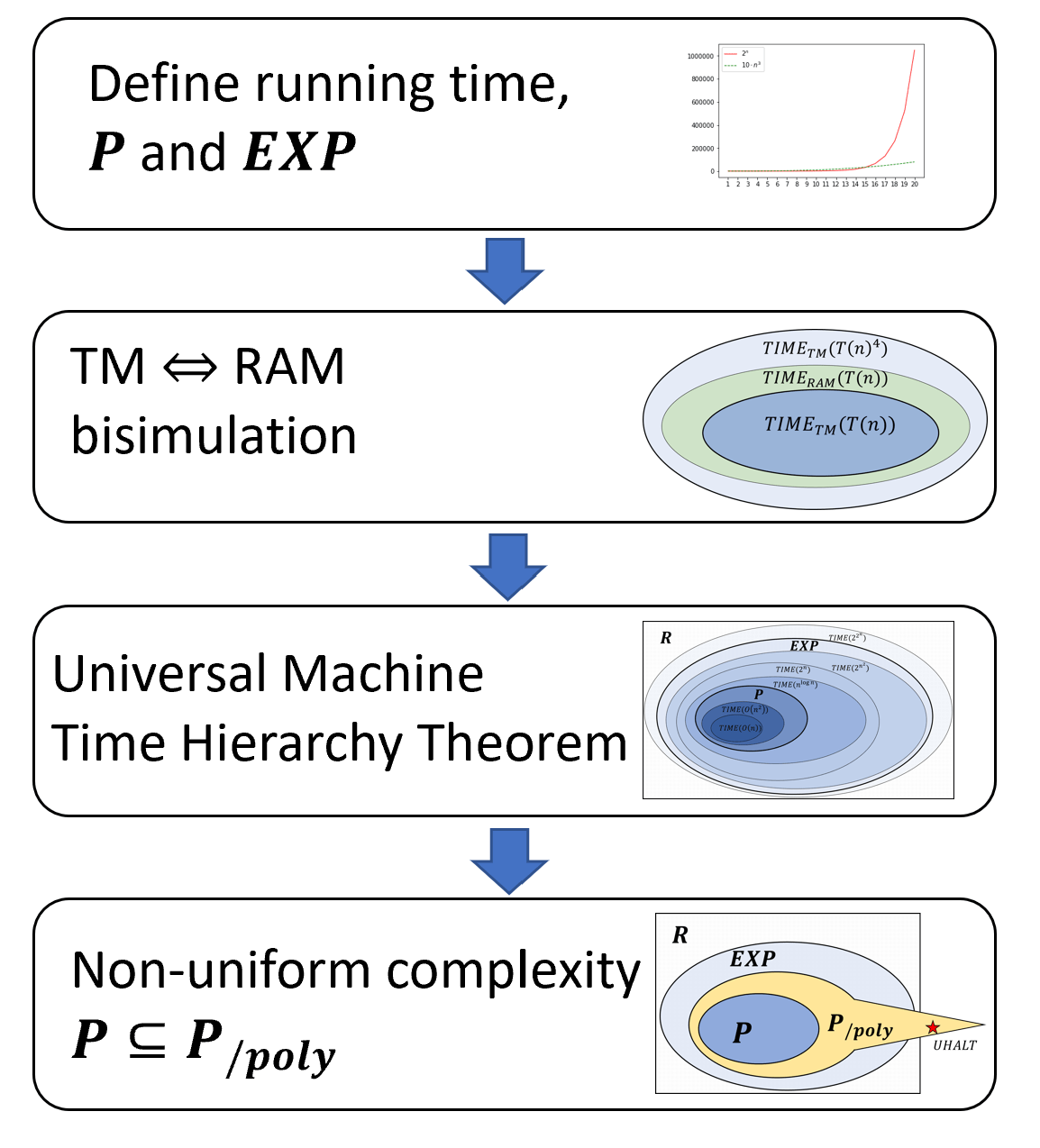

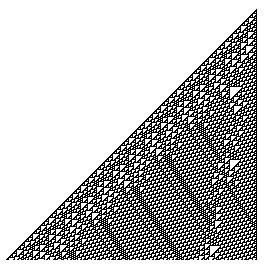

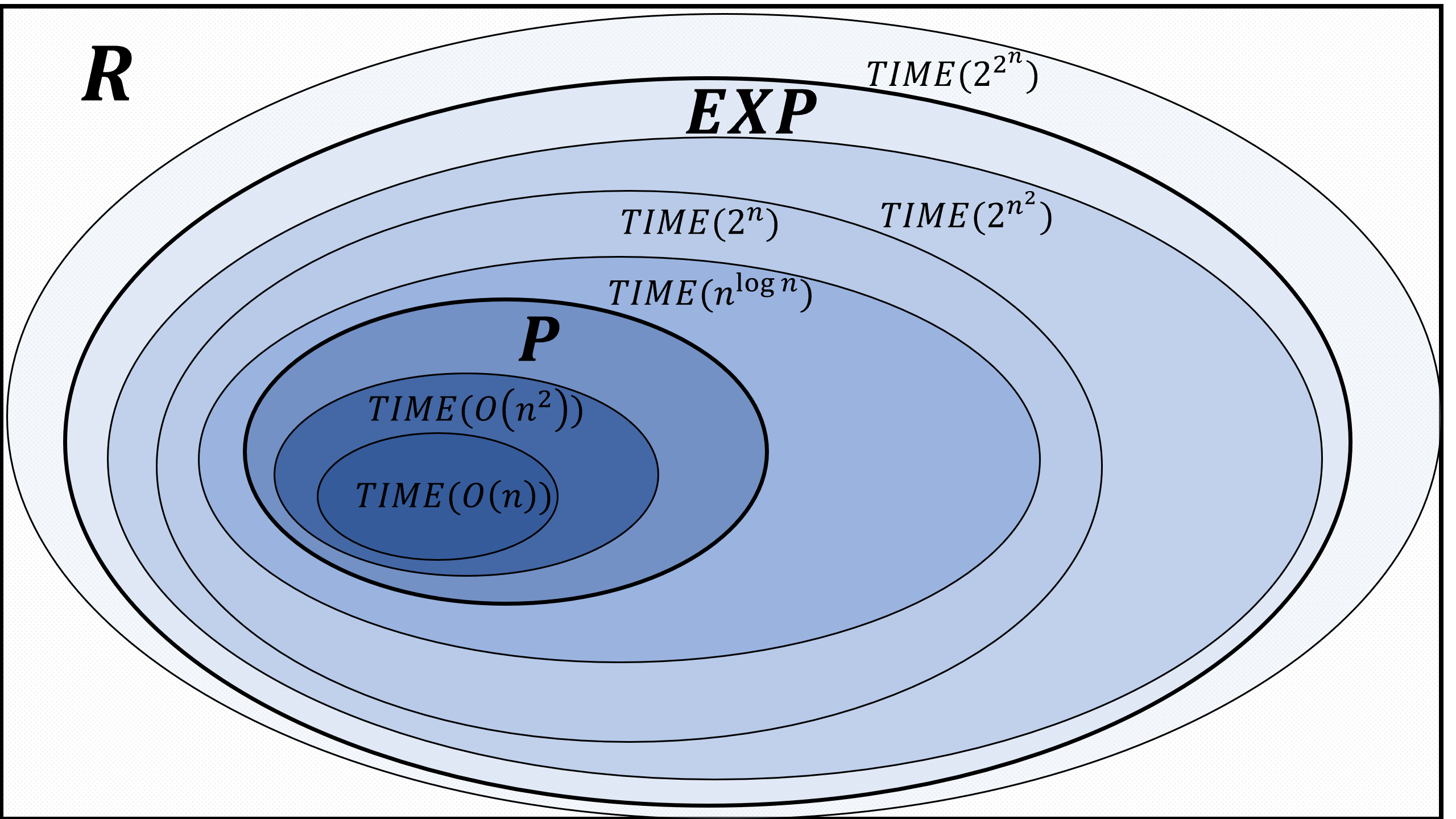

本书由以下数个部分组成, 见图0.5.

- 基础知识: 引言、数学背景、和将对象表示为字符串的方法.

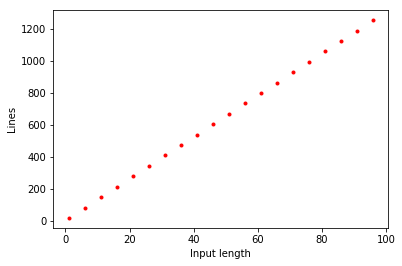

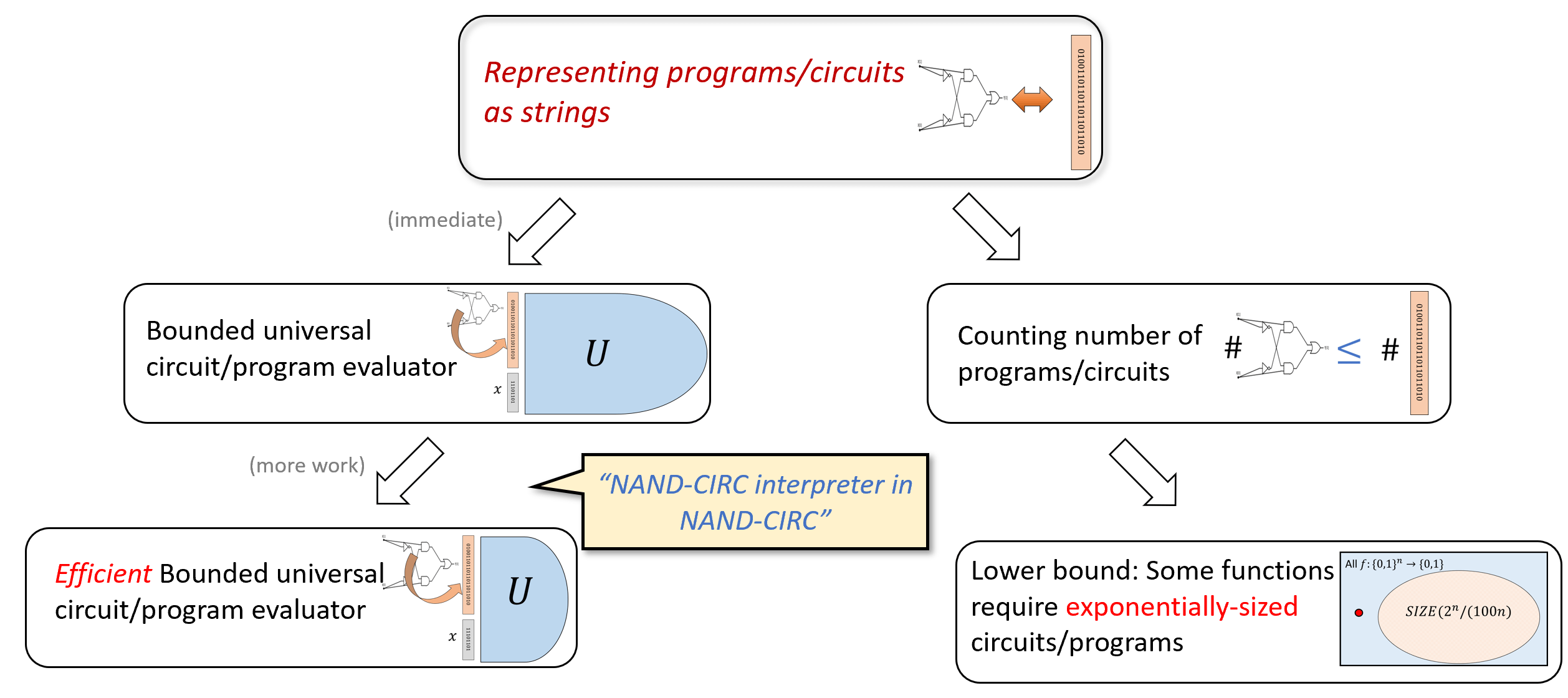

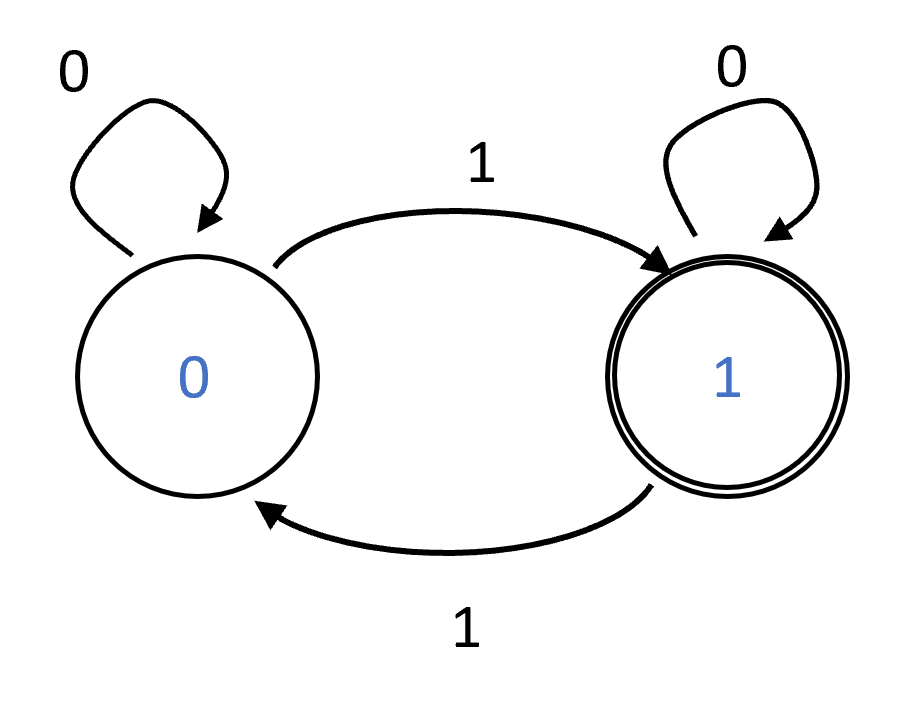

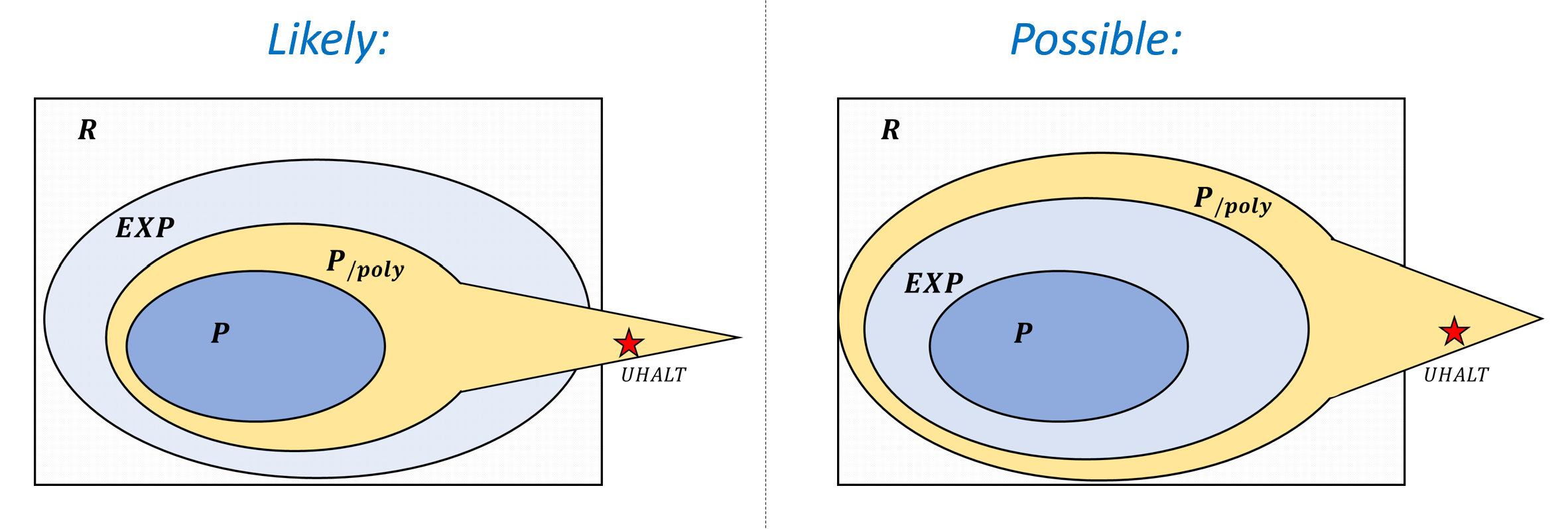

- 第一部分: 有限计算(布尔电路) 电路与直线程序的等价性、通用门集合、任意函数的电路实现、电路的字符串表示、通用电路、计数论证法下的电路规模下界

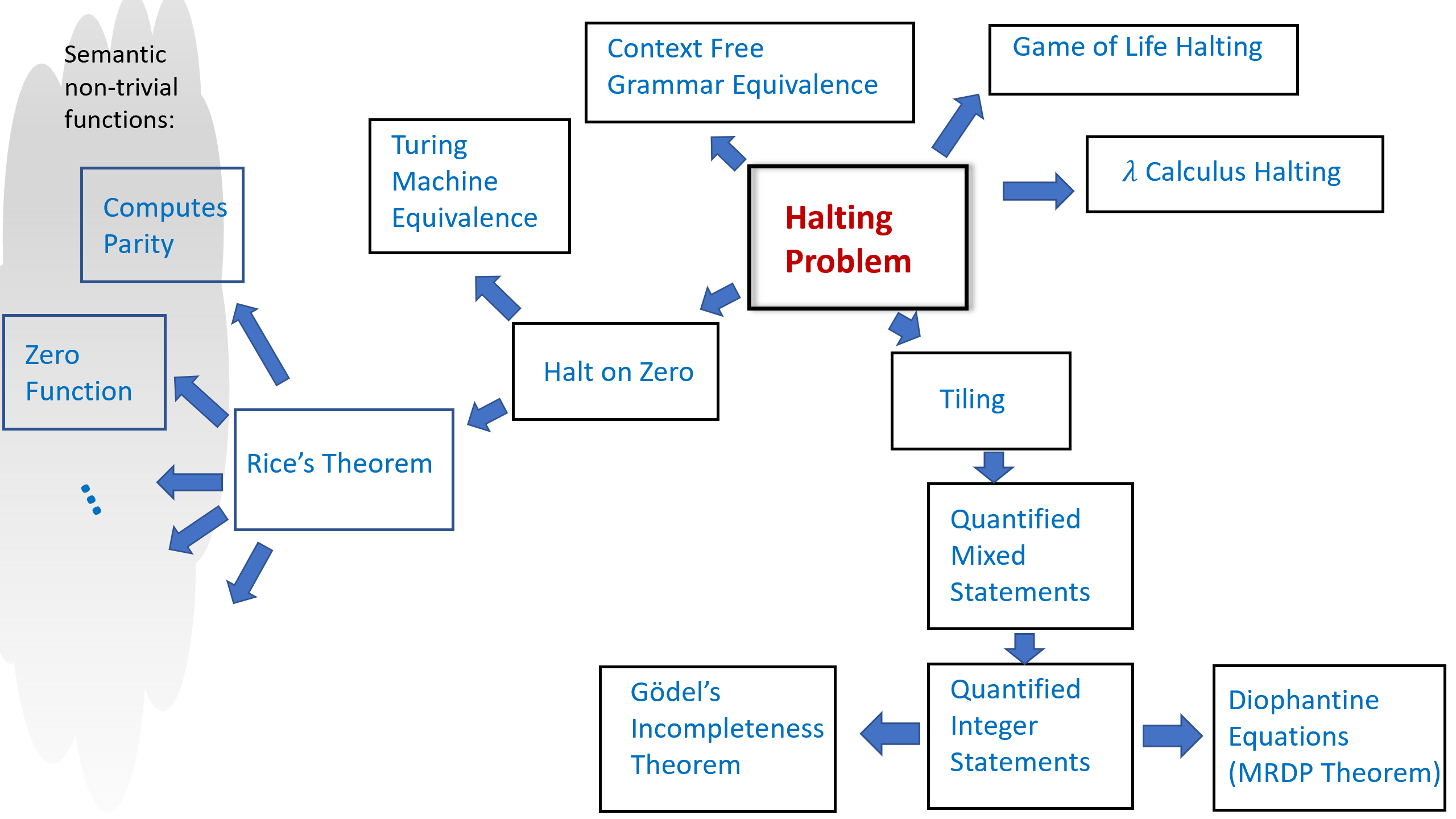

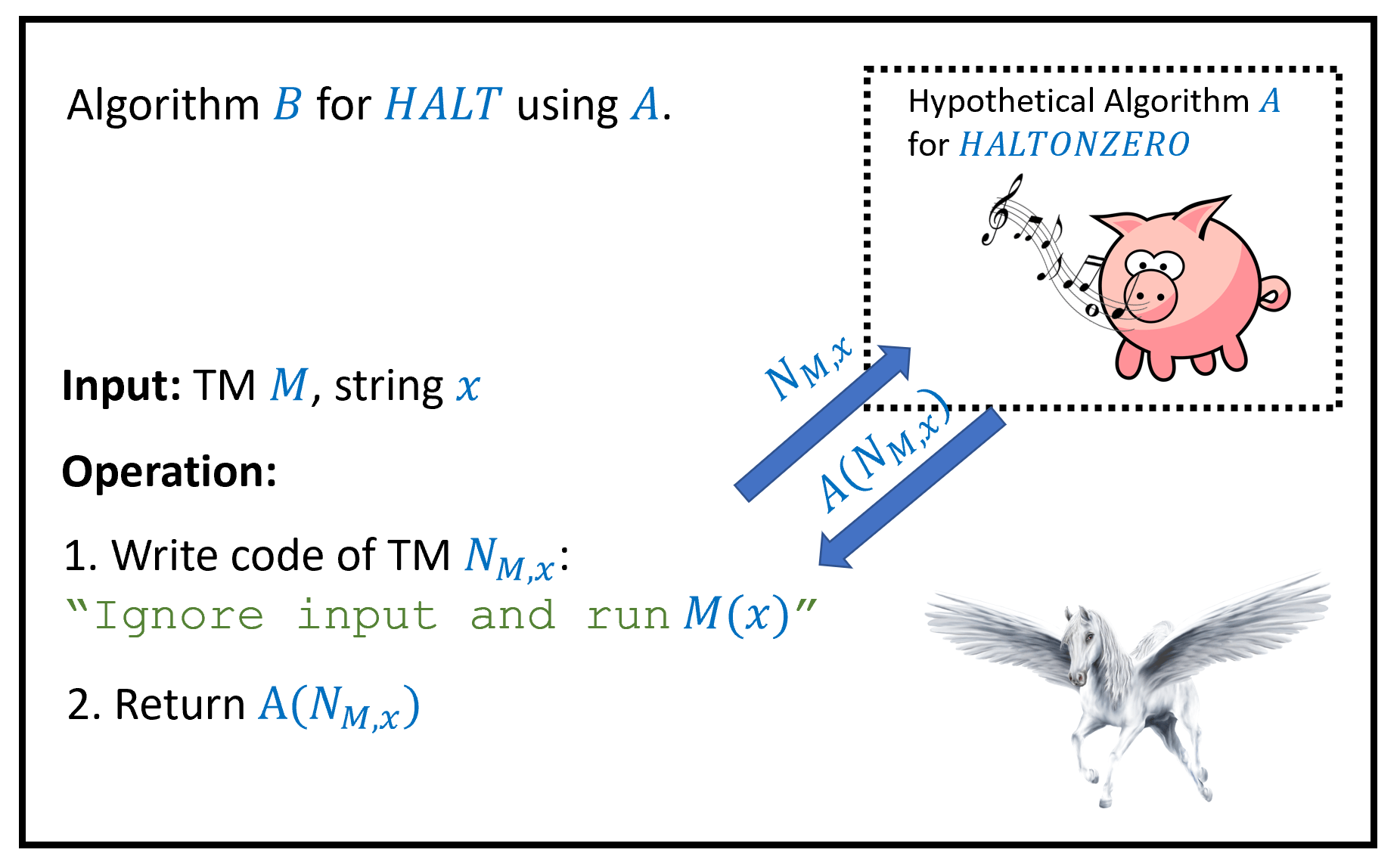

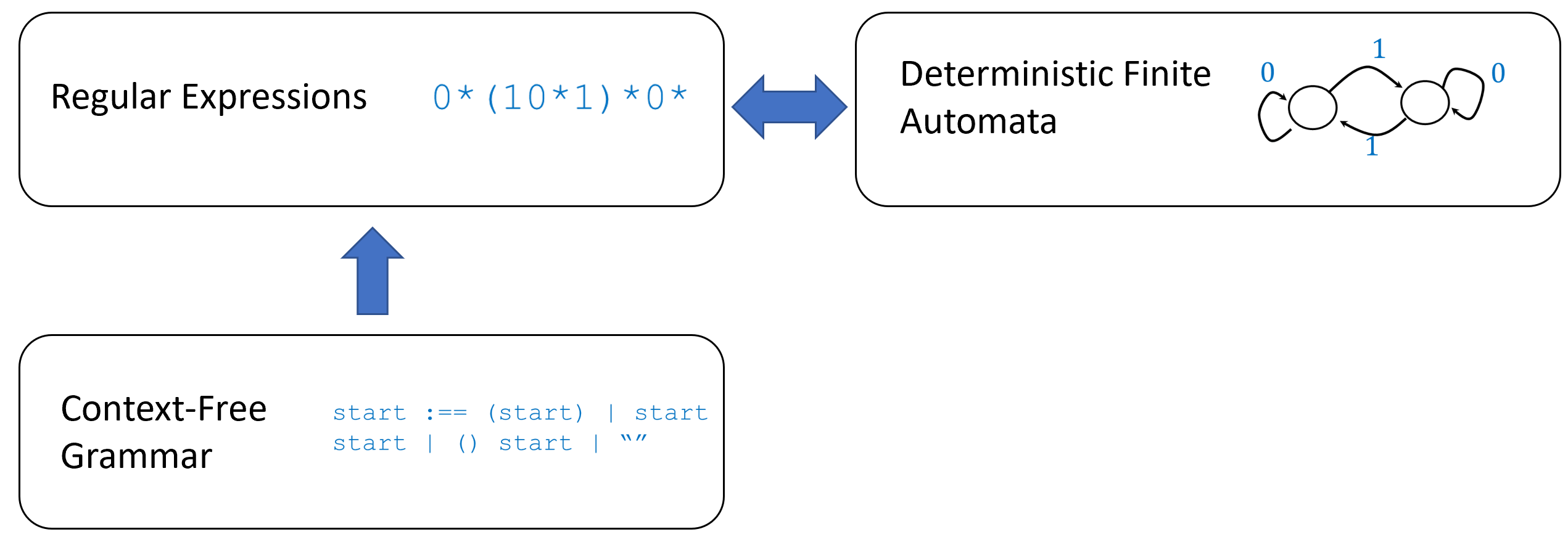

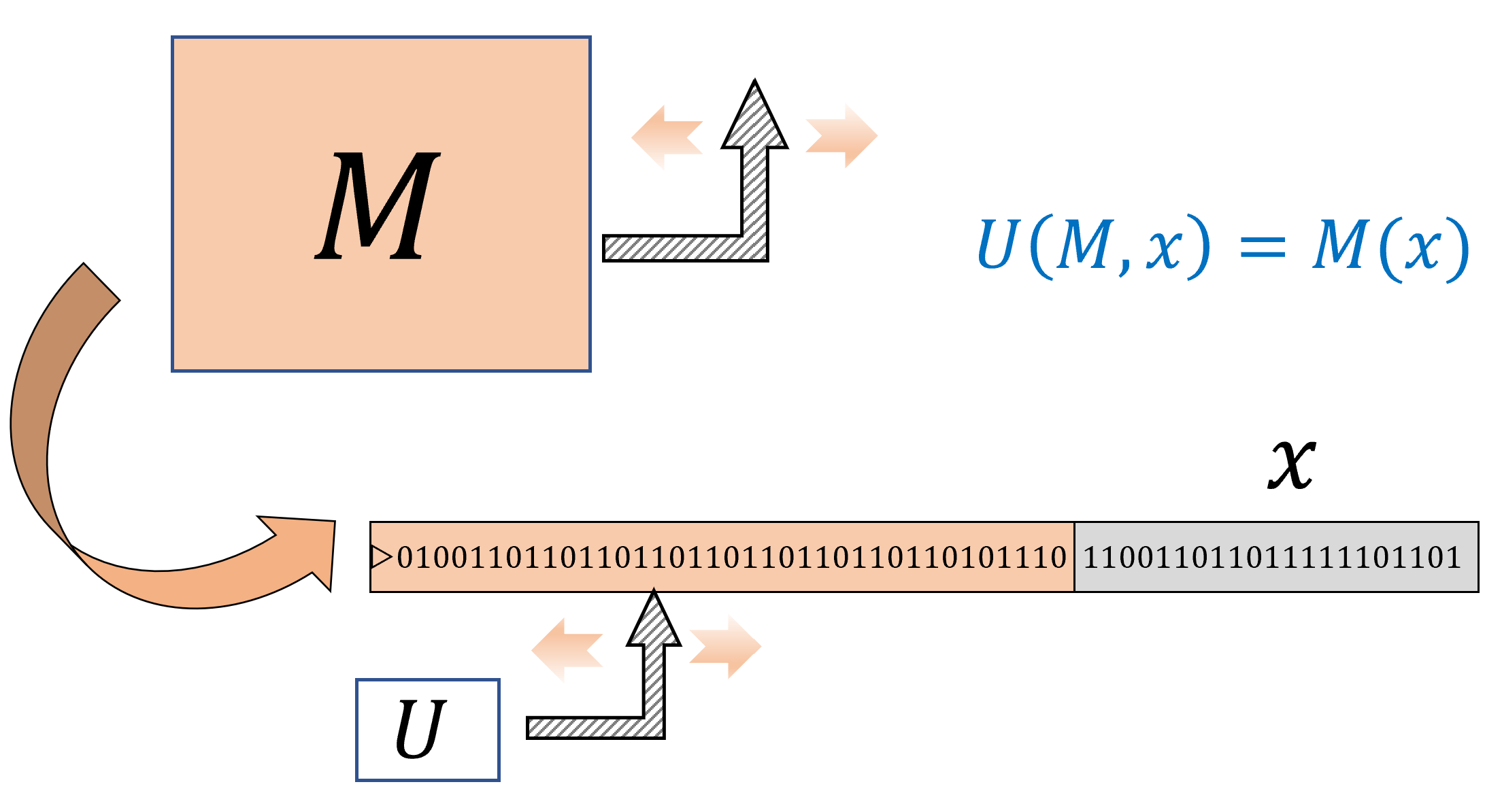

- 第二部分: 均匀计算(图灵机) 图灵机与循环程序的等价性、计算模型等价性(包括RAM机器、演算与元胞自动机)、图灵机构型、通用图灵机存在性、不可计算函数(包括停机问题与Rice定理)、Gödel不完备定理、受限计算模型(正则语言与上下文无关语言)

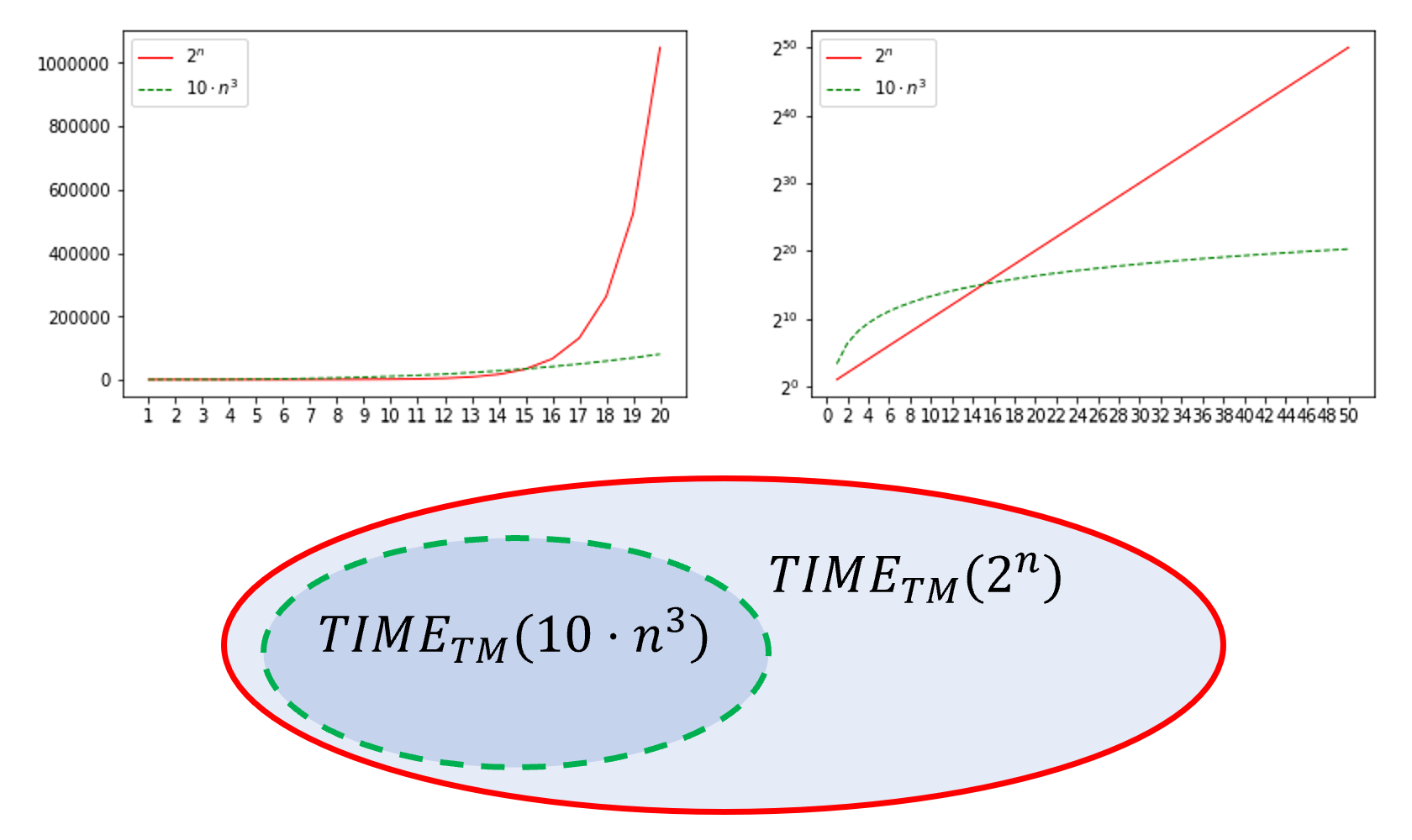

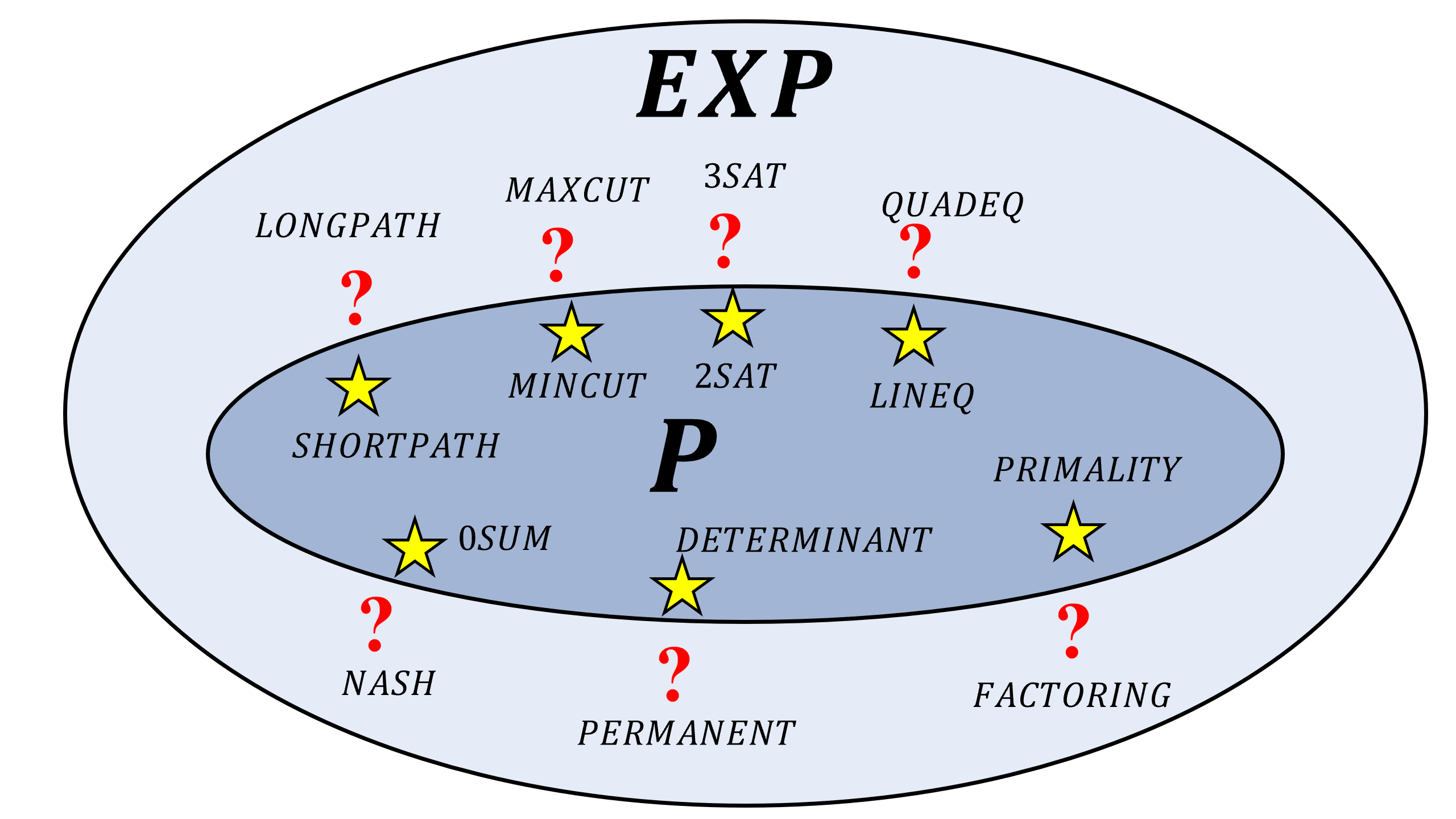

- 第三部分: 高效计算 时间复杂度定义、时间分层定理、与复杂度类、复杂度类、完全性与Cook-Levin定理、空间受限计算

- 第四部分: 随机计算 概率基础、随机算法、复杂度类、错误率放大技术、定理、伪随机生成器与去随机化

- 第五部分: 高级专题 密码学、证明与算法(交互式证明与零知识证明、Curry-Howard对应关系)、量子计算

%%{init: {'theme':'dark'}}%%

graph TD;

p1[**第一部分:有限计算(布尔电路)**

**有限**输入上的函数

**定量**研究];

p2[**第二部分:均匀计算(图灵机)**

**无限**输入上的函数

**定性**研究];

p3[**第三部分:高效计算**

**任意长度**输入上的函数

**定量**研究];

p4[**第四部分随机计算**

均匀类和非均匀类的关系。将计算难度视为一种资源。];

p5[**第五部分:高级专题**];

p1==>p3;

p1-.->p2;

p2==>p3;

p3==>p4;

p4==>p5;

图 5. 不同部分之间的依赖结构. 第一部分介绍布尔电路模型, 用以研究有限函数, 重点讨论定量问题(计算一个函数需要多少个逻辑门). 第二部分介绍图灵机模型, 用以研究输入长度无界的函数, 重点讨论定性问题(函数是否可计算). 第二部分多数内容不依赖于第一部分, 因为图灵机可作为首个计算模型引入. 第三部分同时依赖于前两部分, 因其对输入长度无界的函数展开定量研究. 更进阶的第四部分(随机计算)和第五部分(高级专题)则依赖于前三部分的内容体系

本书主要采用线性叙事结构, 各章节内容环环相扣, 但以下例外情况请注意: 演算(第8.5节)、Gödel不完备定理(第11章)、自动机/正则表达式与上下文无关文法(第10章)以及空间受限计算(第17章)的内容在后续章节中不再使用, 教师可自主选择是否讲授这些章节.

第二部分(均匀计算/图灵机)不强烈依赖第一部分(有限计算/布尔电路)的内容, 稍作调整后可互换教学顺序. 布尔电路在第三部分(高效计算)用于证明和Cook-Levin定理, 在第四部分(用于证明和去随机化)以及第五部分(密码学和量子计算专题)中均有应用.

第五部分(高级专题)各章节内容相互独立, 可按任意顺序讲授.

基于本教材的课程建议完整覆盖第一、二、三部分(可选择跳过演算、第11章、第10章或第17章), 随后完整或部分讲授第四部分(随机计算), 最后根据师生兴趣精选第五部分的高级专题进行补充教学.

0.6 习题

习题 1.

评估下列发明在加速大数字(即100位或以上)乘法运算中的重要性. 通过粗略估算, 按它们相对于前一种情况所提供的加速倍率进行排序.

- 发现逐位相乘的小学算法(对重复加法进行改进).

- 发现卡拉楚巴算法(对逐位相乘算法进行改进).

- 现代电子计算机的发明(对纸笔计算进行改进).

习题 2.

1977年的苹果二代个人电脑(Apple II)处理器主频为1.023兆赫, 约每秒执行次操作. 在本文撰写时, 全球最快的超级计算机性能为93“帕秒浮点运算“(次浮点运算/秒), 约合每秒次基本操作. 针对以下每种时间复杂度(作为输入长度的函数), 分别计算这两类计算机在持续运行一周的情况下, 能处理多大规模的输入:

- 次操作

- 次操作

- 次操作

- 次操作

- 次操作

习题 3 (算法不存在性的实用价值).

本章提及了若干基于新算法发现而创立的企业. 能否举例说明基于算法不存在性而创立的企业? 提示见脚注2.

习题 5.

使用自选编程语言实现函数gradeschool_multiply(x,y)和karatsuba_multiply(x,y): 输入两个数字数组x和y(其中x对应数字x[0]+10*x[1]+100*x[2]+...), 分别采用小学算法和卡拉楚巴算法返回表示乘积的数组. 卡拉楚巴算法在多少位数时超越小学算法的性能?

本习题将证明: 若对某个 能用最多次乘法运算完成两个实值矩阵的乘积计算, 则对任意足够大的 我们能在约时间内完成两个矩阵的乘法.

为了使证明严谨, 我们需要引入一些略显繁琐的记号. 假设存在和 使得对任意满足的矩阵 都能对任意表示为:

其中为线性函数, 为系数集合. 证明在此假设下, 对任意 当足够大时, 存在最多使用次算术运算即可完成两个矩阵乘积计算的算法. 提示见脚注4.

0.7 参考书目

若要简要了解本书的主要内容, 伯纳德·查泽(Bernard Chazelle)论述《算法作为现代科学范式》的精彩文章是不可多得的优质资料. 摩尔与默滕斯的著作(Moore, Mertens, 2011)对计算理论进行了卓越而全面的概述, 涵盖本章及本书后续讨论的诸多内容. 阿伦森的专著(Aaronson, 2013)同样值得推荐, 其中探讨了许多相关主题.

关于巴比伦人使用的算法, 可参阅高德纳的论文和诺伊格鲍尔的经典著作. 本章提及的多数算法可见于以下教材: 科曼、莱瑟森、里维斯特和斯坦(Cormen, Leiserson, Rivest, Stein, 2009), 克莱伯格与塔多斯(Kleinberg, Tardos, 2006), 达斯古普塔、帕帕季米特里乌和瓦齐拉尼(Dasgupta, Papadimitriou, Vazirani, 2008), 以及杰夫·埃里克森的教材. 埃里克森的著作可免费在线获取, 其中对递归算法(特别是卡拉楚巴算法)进行了精彩论述.

卡拉楚巴在本人著作(Karatsuba, 1995)中讲述了发现乘法算法的经过. 如前所述, 图姆和库克(Toom, 1963)(Cook, 1966)、舍恩哈格与施特拉森(Schönhage, Strassen, 1971)、富雷尔(Fürer, 2007)以及近期的哈维与范德霍芬(Harvey, Van Der Hoeven, 2019)相继做出了改进, 相关综述可参阅这篇文章. 后两篇论文的关键基础是快速傅里叶变换算法. 约翰·图基在冷战背景下(重新)发现该算法的精彩故事记载于(Cooley, 1987)(之所以称为“重新发现“, 是因为后世研究表明该算法可追溯至高斯时代(Heideman, Johnson, Burrus, 1985)). 快速傅里叶变换在下文提及的部分著作及杰夫·埃里克森的在线课程中均有涉及, 另可参考大卫·奥斯汀的科普文章. 快速矩阵乘法由施特拉森(Strassen, 1969)首创, 此后该领域持续涌现研究成果, 推荐阅读布拉泽的自含式综述(Bläser, 2013).

神经网络快速求导的反向传播算法由韦伯斯发明(Werbos, 1974). 网页排名算法由拉里·佩奇和谢尔盖·布林提出(Page, Brin, Motwani, Winograd, 1999), 与克莱伯格的HITS算法(Kleinberg, 1999)密切相关. 阿卡迈公司的创立基于一致性哈希数据结构(Karger, Lehman, Leighton, Panigrahy, Levine, Lewin, 1997). 压缩感知技术历史悠久, 其中两篇奠基性论文为(Candes, Romberg, Tao, 2006)和(Donoho, 2006). (Lustig, Donoho, Santos, Pauly, 2008)综述了压缩感知在MRI中的应用, 另可参阅埃伦伯格的科普文章(Ellenberg, 2010). 确定性多项式时间素性检测算法由阿格拉瓦尔、卡亚尔和萨克斯纳给出(Agrawal, Kayal, Saxena, 2004).

我们简要提及了数学中的经典不可行性结果, 包括欧几里得第五公设的不可证明性、尺规作图三等分角的不可能性, 以及五次方程无法通过根式求解的特性. 陶哲轩的博客文章给出了角三等分不可能性的几何证明(这是古希腊时期留下的三大几何难题之一). 马里奥·利维奥的著作(Livio, 2005)阐述了这些不可行性结论背后的背景与思想. 当前前沿研究正尝试运用计算复杂性解释物理学基本问题, 例如理解黑洞特性以及调和广义相对论与量子力学的矛盾.

1: 原文此处的内容为“Exercise 0.4“, 疑为作者笔误

2: 正如我们将在第21章(Chapter 21)中看到的, 几乎所有依赖密码学的企业都需要以某些算法的不存在性为前提. 特别地, RSA安全公司(RSA Security)的成立正是基于RSA加密系统的安全性, 该系统的前提正是假定不存在能高效计算大整数质因数分解的算法.

3: 提示: 使用归纳法进行证明——假设该结论对所有从到的值成立, 并证明其对同样成立.

4: 首先证明当(其中为自然数)时的特殊情况, 此时可通过将矩阵分割成块的方式进行递归处理.

- 数学背景

数学背景

学习目标

- 学习基本的数学概念, 如几何、函数、数字、逻辑运算符及量词、字符串和图.

- 严格地定义大表示法.

- 归纳证明法.

- 练习如何阅读数学 定义、陈述与证明.

- 将直观的论证转化为严谨的证明.

“我发现, 从一到十表达的每个数字, 都比前一个数字多一个单位: 之后, 十的倍数会翻倍或增至三倍……直至一百; 然后, 一百的倍数会以与个位和十位相同的方式翻倍和增至三倍……以此类推, 直至计数的最大极限. “,

—穆罕默德·伊本·穆萨·花拉子米(Muhammad ibn Mūsā al-Khwārizmī), 820年, 弗雷德里克·罗森(Fredric Rosen)译, 1831年

在本章中, 我们将会介绍一些将在本书中用到的数学概念. 这些概念一般会在“计算机科学中的数学“或“离散数学“等课程或课本中讲解. 有关这些主题的几份可在线免费获取优秀资源, 请参阅“参考书目“部分(第1.9节).

一个数学家的辩白. 部分学生可能会好奇为什么这本书包含如此多的数学, 这是因为数学就是一门能够简洁而精确描述概念的语言. 在这本书中, 我们使用数学来描述计算的概念. 比如说, 我们将思考诸如“是否存在一种高效算法来求取给定整数的质因数?“这样的问题(我们将看到这个问题尤为有趣, 它甚至触及了从互联网安全到量子力学等跨度极大的问题! )若要精准的描述这些问题, 我们需要对算法这一概念以及算法的高效性给出精准的定义. 此外, 由于无法通过实验证明某种算法不存在, 唯一能证实算法不存在性的方式就是数学证明.

1.1 本章: 读者的参考手册

基于你已有的数学背景, 你有两种阅读本章的方式:

- 如果你已经学习过“离散数学“、“计算机科学中的数学“或任何类似课程, 则无需阅读整章内容, 只需要快速地阅读第1.2节来了解我们会用到什么数学工具与第1.7节来了解本书所用符号, 便可跳转至后续章节. 或者, 你也可以放松心情通读本章, 既熟悉本书所用的符号体系, 顺便品味(或忍受)笔者融于字里行间的哲学思考与幽默尝试.

- 若相关基础较为薄弱, 可以参考第1.9节中提供的学习资源. 本章虽然已经涵盖了所有所需知识点, 但系统性地学习相关知识点可能对你更有帮助. 数学学习重在实践, 通过独立完成练习才能真正掌握这些内容.

- 建议你同时开始回顾离散概率论的相关知识, 本书后续章节(见第18章)将涉及这部分内容.

1.2 前置数学知识的概览

我们将使用的主要数学概念如下所示. 此处仅列出这些概念, 其具体定义将在本章后续部分给出. 若您已熟悉所有这些内容, 可以直接跳至第1.7节查看我们使用的完整符号列表.

- 证明: 最重要的是, 本书包含大量形式化数学推理, 涵盖数学定义、陈述与证明.

- 集合及集合运算: 我们将广泛使用数学集合. 涉及到的集合关系包括属于(与包含( 以及集合运算, 主要是并集(、交集(与差集(

- 笛卡尔积(Cartesian product)与克林星号(Kleene star)运算: 两个集合与的笛卡尔积, 记作(即由所有满足且的所有有序对构成的集合), 表示阶笛卡尔积(例如 而(称为 克林星号 )表示所有对应的的并集.

- 函数: 函数的定义域和陪域, 以及函数的性质(如单射函数和满射函数), 还有部分函数(即不同于全函数的, 对于定义域内部分元素可能存在未定义情况的函数).

- 逻辑运算: 常用操作包括逻辑与(、逻辑或(、逻辑非(等, 以及存在量词(和全称量词(

- 基础组合数学: 诸如(表示大小为的集合中所有元子集的数量)等概念.

- 图论: 无向图和有向图、连通性、路径和环.

- 大表示法: 使用符号分析函数的渐进增长性.

- 离散概率: 我们将使用概率论, 特别是基于有限概率空间(如抛掷枚硬币)的概率论, 包括随机变量、期望和浓度等概念. 概率论仅在本书后半部分使用, 我们将在第18章先行复习. 然而概率推理是一项精妙(且极其实用)的技能, 尽早开始掌握总是有益的.

本章后续部分将简要回顾上述概念. 既是为了帮助读者重温可能已经生疏的知识, 也是为了介绍我们的符号与约定——这些约定有时可能与你之前接触过的版本有所不同.

1.3 阅读数学文本

数学家使用各种专业术语的原因, 与工程、法律、医学等其他众多领域并无差别: 我们需要精确的术语, 并为频繁使用的概念引入简洁表达. 数学文本往往在单个句子中蕴含极高的信息密度, 因此关键在于缓慢而仔细地阅读, 逐个符号解析.

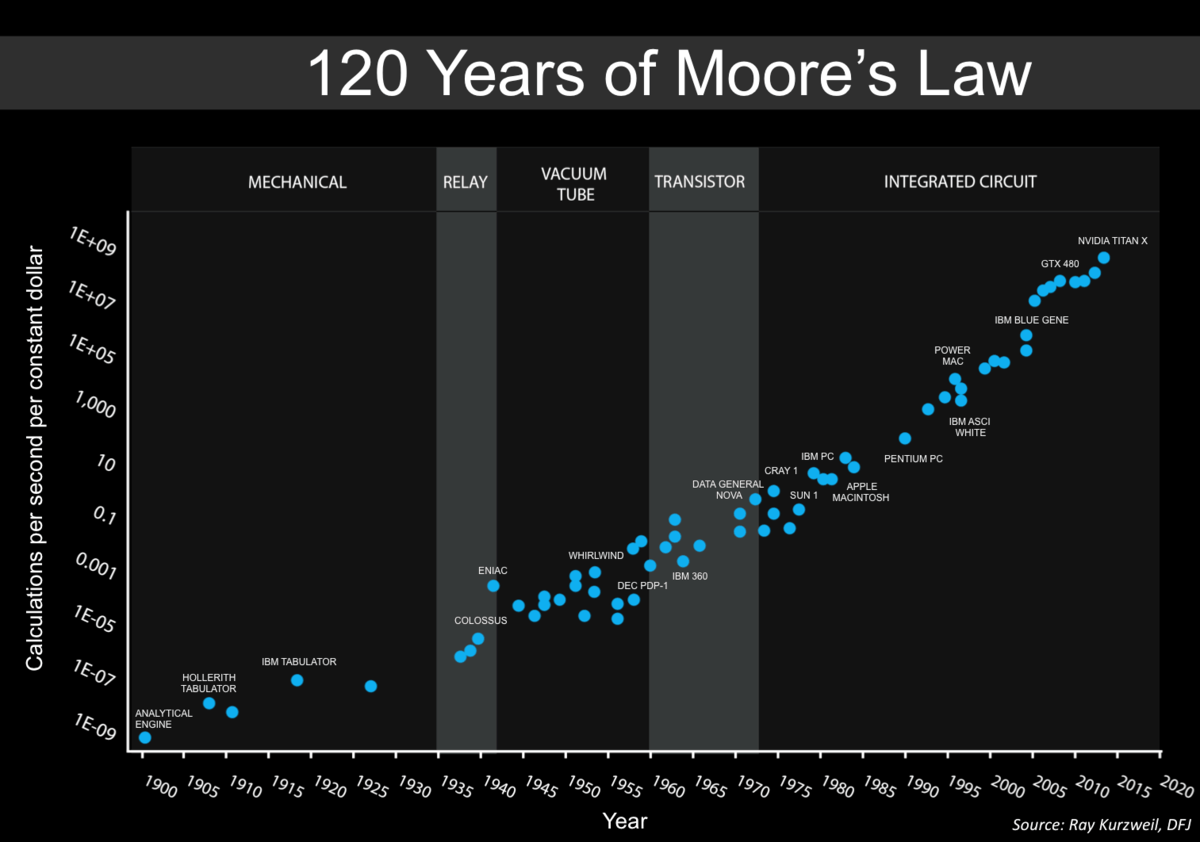

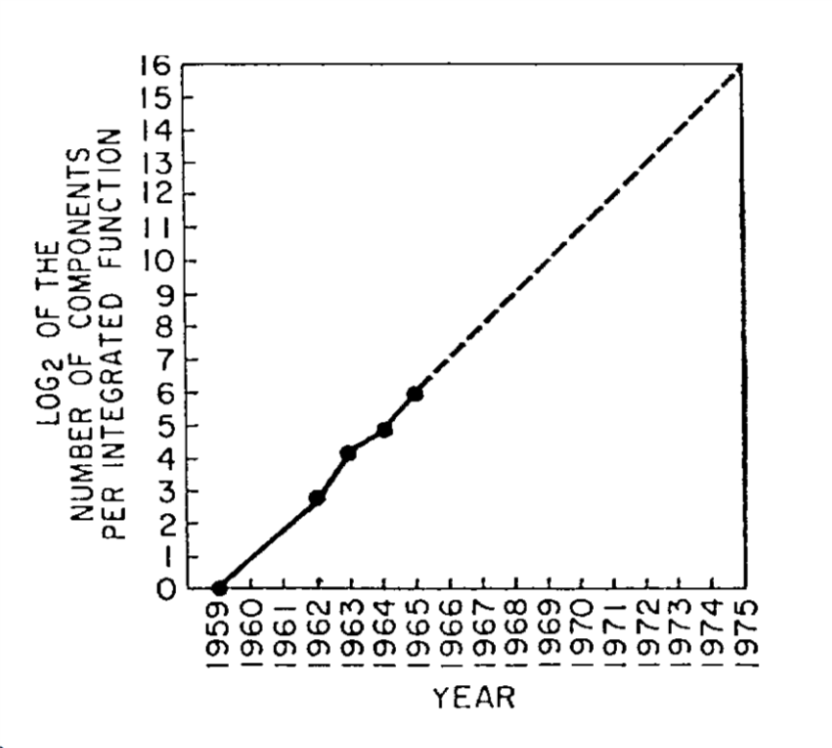

随着练习时间逐渐增长, 你将发现阅读数学文本变得越来越轻松, 且专业术语也不再是问题. 更重要的是, 数学文本阅读能力是从本书中能够获得的极具迁移价值的技能之一. 我们的世界正飞速变化——这不仅体现在技术领域, 更延伸至医学、经济学、法律乃至文化等人类实践的方方面面. 无论你未来方向如何, 都很可能会接触到包含前所未见新概念的文本(参见图 1.1与图 1.2中两个当代“热点领域“的例子). 掌握内化并应用新定义的能力至关重要. 在数学课程相对安全稳定的学习环境中, 这种技能更容易被掌握——至少你可以确信所有概念都有完整定义, 并能随时向教学人员答疑解惑.

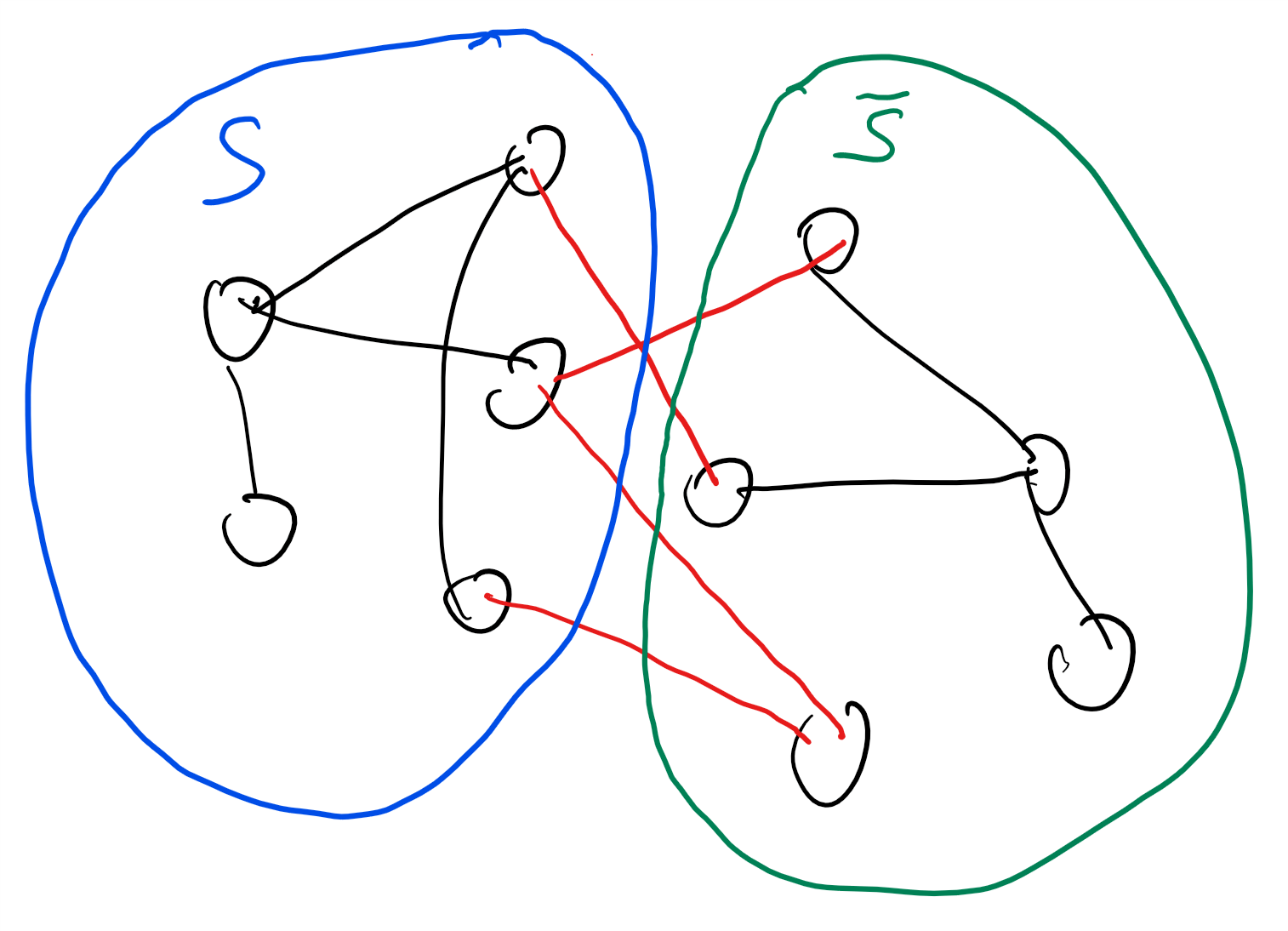

图 1.1. 摘自Silver等人2017年发表于《自然》期刊的《AlphaGo Zero》论文“方法“部分片段.

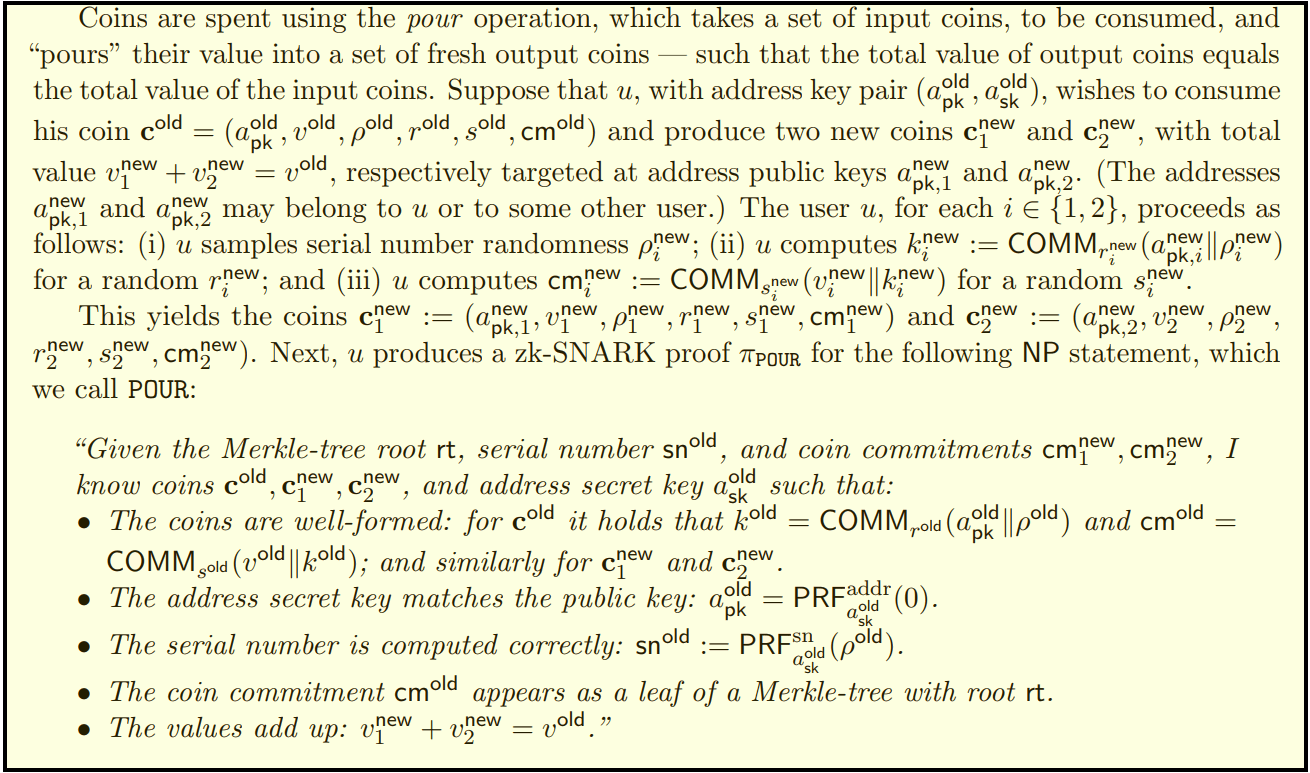

图 1.2. 摘自Ben-Sasson等人奠定加密货币Zcash项目基础的《Zerocash》论文片段.

数学文本的基本构成要素有三: 定义 、断言 与 证明.

1.3.1 定义

数学家经常在已有的概念上定义新的概念. 比如, 以下是一个你可能曾经见过的数学定义(并且我们很快还会再见到):

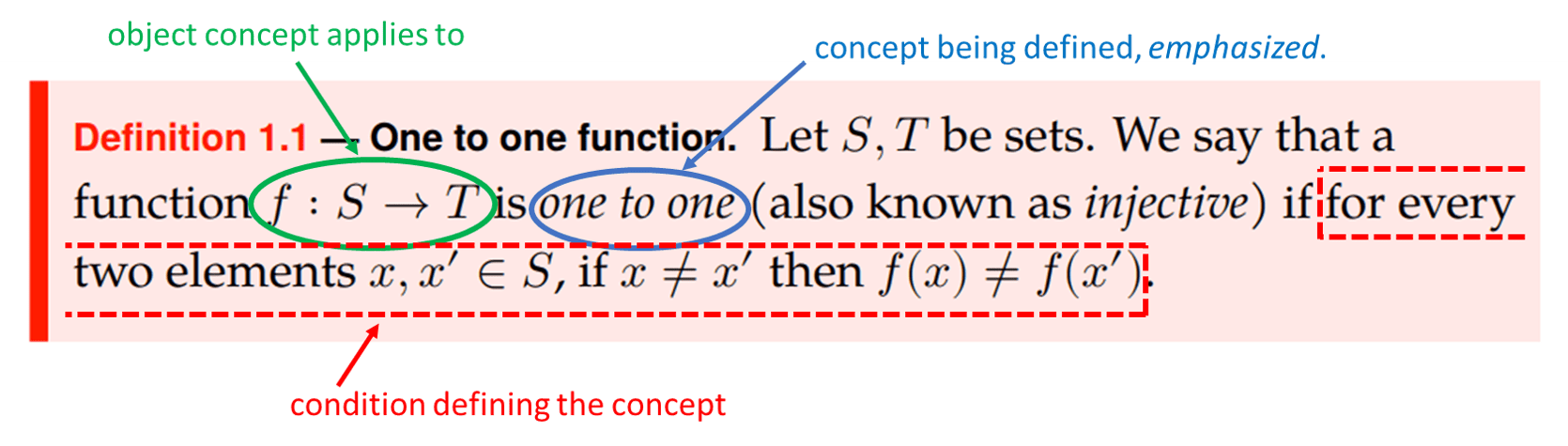

定义 1.1阐述了一个简单的概念, 但即便如此它也使用了大量符号. 阅读此类定义时, 一边阅读一边用笔进行标注往往很有帮助(见图 1.3). 例如当看到诸如、或等符号时, 务必确认其指代的对象的类别: 是集合、函数、元素、数字, 还是小妖怪? 你可能还会发现, 向朋友(或对自己)用语言解释这一定义会很有帮助.

图 1.3. 定义 1.1的注释版本, 标出了定义的每个对象及其关联的定义

1.3.2 断言: 定理、引理、主张

定理、引理、断言等都是对已定义概念的真命题. 将特定命题称为“定理“、“引理“还是“断言“属于主观判断, 并不改变其数学实质——三者均指代已被证明为真的命题. 区别在于: 定理指代值得铭记和强调的重要结论; 引理通常指技术性结论, 其自身未必重要但能有效辅助其他定理的证明; 断言则是为证明更重大结论而使用的“过渡性“命题, 其自身价值并不受关注.

1.3.1 证明

数学证明是用以证实定理、引理及断言真实性的论证过程. 我们将在下文1.5节讨论证明, 其核心在于数学证明的标准极为严苛. 与其他领域不同, 数学证明必须是“无懈可击“的论证, 确保证明对象无可置疑为真. 本节涉及的数学证明示例参见练习 1.1及1.6节. 如前言所述, 总体而言: 理解定义比掌握定理更重要, 理解定理陈述比掌握其证明过程更重要.

1.4 基础离散数学对象

在本节中, 我们将快速回顾本书中所用的一些数学对象(你当然也可以把这些叫做数学中的“基本数据结构“).

1.4.1 集合

一个集合是一些对象的无序容器. 例如, 表示指代一个包含数字、、的集合(我们使用来表示是中的一个元素. )注意集合与是相同的, 因为它们拥有相同的元素. 同时, 一个集合要么包含一个元素, 要么不包含一个元素, 不存在“包含两次“的概念, 因此我们甚至可以将同一个集合写作(尽管这样写有些奇怪). 有限集合的 基数 (cardinality), 即一个集合包含的元素的数量, 记作(基数亦可以定义在 无限 集上, 见第1.9节的参考资料). 因此在上例中 若集合的元素都是集合的元素, 则称为的一个子集, 记作(我们亦可以称为的一个超集. )比如, 不包含任何元素的集合称作空集, 写作 如果是的一个子集且不等于 则我们称为的一个真子集, 记作

我们可以通过将其元素全部列出来定义集合, 也可以通过写下集合元素满足的一个条件来定义集合, 例如: 当然, 同一集合有多种表示方式, 我们常会使用直观的记号列出几个示例来说明规则. 例如也可将定义为: 注意集合可以是有限的(如或无限的(如 集合的元素不必是数字, 例如英语元音的集合 或按2010年人口普查的美国百万人口城市集合 集合甚至可以包含其他集合作为元素, 例如所有偶数大小子集构成的集合

集合运算: 集合与的的并集记作 包含所有属于或属于的元素. 交集记作 包含同时属于和的元素. 差集记作(部分文献中记作 包含属于但不属于的元素.

元组、列表、字符串、序列: 元组是有序的对象容器, 例如是包含四个元素的元组(称为-元组或四元组). 由于元组是有序的, 该元组不同于四元组或三元组 -元组亦称为有序对. 术语“元组“与”列表“可互换使用. 若某个元组中的元素均来自于某个有限集(如 则称为字符串. 类比集合, 我们将元组的长度记作 与集合类似, 元组亦有无限形式. 例如由所有完全平方数组成的元组 无限的有序容器称为序列, 有时亦称作“无限序列“以强调这一点. “有限序列“是元组的同义词. (可将集合中元素的序列视为函数(其中对任意满足 类似地, 可将中元素的-元组视为函数 )

笛卡尔积: 若与是集合, 则其笛卡尔积记作 是由所有满足且的有序对构成的集合. 例如, 若且 则包含六个元素: 相似的, 若为集合, 则为由所有满足、、的三元组构成的集合. 更加一般地, 对任意正整数及集合 用表示满足对每个有的有序-元组的集合. 对任意集合 将记作 记作 记作 依此类推.

1.4.2 特殊集合

在本书中会反复用到数个特殊集合. 集合

包含了所有的自然数, 即非负整数. 对于任意的自然数 定义集合为(与均从开始计数, 与此同时诸多文献中这两个集合是从开始的计数的. 从零开始计数只是一个约定俗成的做法, 只要保持一致性, 并不会产生太大差异. )

我们偶尔也会使用集合来表示所有(负的和非负的)整数, 同时使用来表示所有实数(这个集合不仅包含整数, 同时也包含分数与无理数, 例如, 包含诸如、等的数字. )我们使用来表示所有正实数的集合 这个集合有时亦写作

字符串: 另外一个我们经常会用到的集合是 这个集合包含了所有长度为(为任意自然数)的二进制字符串. 换句话说, 是包含所有由组成的-元组的集合. 这与我们前文中的符号一致: 是笛卡尔积 是笛卡尔积 依此类推.

我们将字符串简单地写作 例如, 对于所有字符串与 我们将的第个元素记作

我们也经常会使用包含所有长度二进制字符串的集合, 即 另一个表示这个集合的方式是 或者更为简洁的 集合包含了“长度为的字符串“或“空字符串“, 我们将这个字符串记作(此处我们使用与大部分编程语言一致的符号, 其他文献可能会使用或来表示空字符串).

推广星号操作: 对于任意集合 我们定义 例如, 若 则表示字母表a-z上所有有限长度字符串的集合.

连接操作: 两个字符串与的连接是指将书写在后形成的长度的字符串 具体而言, 若且 则等于满足以下条件的字符串 当时 当时

1.4.3 函数

若与为非空集合, 则从到的函数(记作会将每个元素关联到一个元素 集合称为函数的定义域, 集合称为的陪域. 函数的像是指集合 即由所有被映射的输入元素对应的输出元素组成的的陪域子集(有些文献使用“值域“一词表示函数的像, 而另一些文献使用”值域“表示函数的陪域. 因此我们将完全避免使用“值域“这一术语. )与集合类似, 我们可以通过列出函数对中所有元素给出的取值表或通过规则来定义函数. 例如, 若且 则下表定义了一个函数 注意该函数与规则定义的函数相同.

若满足对所有均有 则称是单射(见定义 1.1, 亦称为单射函数). 若满足对每个均存在某个使得 则称是满射(亦称作满射函数). 既是单射又是满射的函数称为双射函数或双射. 从集合到自身的双射亦称为的排列. 若是双射, 则对于每个均存在唯一的使得 我们将该值记作 注意本身也是从到的双射(你能明白为什么吗? ).

给出两个集合之间的双射通常是证明集合大小相同的有效方法. 事实上, “与具有相同基数“的标准数学定义就是存在一个双射 此外, 若存在从到集合的双射, 则定义集合的基数为 正如我们将在本书后面看到的, 这个定义可以推广到无限集合的基数定义.

部分函数(又译偏函数): 我们有时会关注从到的部分函数. 部分函数允许在的某个子集上未定义. 也就是说, 若是从到的偏函数, 则对每个 要么(如标准函数的情况)存在中的元素 要么未定义. 例如, 部分函数仅定义在非负实数上. 当需要偏函数和标准(即非部分)函数时, 我们称后者为全函数. 当我们不加限定地说“函数“时, 指的是全函数.

部分函数的概念是函数的严格推广, 因此每个函数都是部分函数, 但并非每个部分函数都是函数(也就是说, 对于任意非空集合与 从到的偏函数集合是从到的全函数集合的真超集. )当需要强调从到的函数可能不是全函数时, 我们写作 我们也可以将从到的偏函数视为从到的全函数, 其中是一个特殊的“失败符号“. 因此, 我们可以说 而不是在处未定义.

关于函数的基本事实: 验证能否证明以下结论是复习函数知识的绝佳方式:

- 若和是单射函数, 则它们的复合函数(定义为也是单射.

- 若是单射, 则存在一个满射函数 使得对于每个均有

- 若是满射, 则存在一个单射函数 使得对于每个均有

- 若与是非空有限集合, 则以下条件相互等价: (a) (b) 存在单射函数 (c) 存在满射函数 这些等价关系实际上对无限集合和亦成立. 对于无限集合, 条件(b)(或等价的条件(c))是的公认定义.

暂停思考:

你可以在许多离散数学教材中找到这些结论的证明, 例如Lehman-Leighton-Meyer讲义中的第4.5节. 但我强烈建议你尝试独立证明它们, 或至少通过证明小规模情况(如的特殊实例来确信这些结论成立.

让我们以其中一个事实为例进行证明:

对引理 1.1的证明

对引理 1.1的证明

选择某个 我们将定义函数如下: 对每个 若存在某个使得 则令(由于的单射性质, 不可能有两个不同的同时映射到 因此的选择是无歧义的). 否则, 令 现在对于每个 根据的定义, 若 则 此外, 这也表示是满射, 因为这意味着对每个都存在某个(即使得

1.4.4 图

图在计算机科学及众多其他领域中无处不在. 图可以用于建模非常多的数据类型, 包括但不限于社交网络、调度约束、道路网络、深度神经网络、基因相互作用、观测值之间的相关性. 几种图的正式定义将在下面给出, 但如果你没有在先前的课程中了解过图, 我强烈建议你从第1.9节中的资料中详细了解它们.

图有两种基本类型: 无向图与有向图.

基于这个定义, 我们可以定义关于图与顶点的几个性质. 我们将的相邻节点的个数成为的度数. 图中的一条路径是一个元组(其中 且满足对每个 都是的相邻节点. 简单路径是指所有均不重复的路径 环是指满足的路径 若两个顶点满足或存在一条从到的路径, 则称这两个顶点是联通的. 当图中每对顶点都联通时, 我们称该图是连通图.

下面是一些关于无向图的基本事实. 我们将为它们给出一些非正式的论证, 但完整证明作为练习留待读者自行完成(完整证明可以在第1.9节中的诸多资源中找到).

通过观察可知: 每条边会对度数总和贡献两次(一次作用于 另一次作用于 由此可证明引理 1.2.

通过将路径与路径拼接, 得到连接与的路径 即可证明引理 1.3.

通过“捷径修剪法“可证明引理 1.4: 若某路径中同一节点出现两次, 则移除其间的循环段(见图 1.5). 将这一直观论证转化为形式化证明是很好的练习:

证明引理 1.4.

对练习 1.1的解答

对练习 1.1的解答

此证明遵循图 1.6所示的思路. 需要注意的复杂性在于: 路径中可能有多个顶点被重复访问, 因此“捷径修建“不一定能直接得到简单路径. 我们通过考察与之间的最短路径来解决该问题. 具体如下:

设为无向图, 和为中两个连通顶点. 我们将证明存在连接和的简单路径. 令为与之间路径的最短长度, 并设为一条长度为的路径(可能存在多条此类路径, 若有则任选其一). (即 且对任意有 )我们断言是简单路径. 假设存在某个顶点在路径中出现两次: 即对某些有且 此时可通过取的前个顶点(从到的首次出现)和后个顶点(从第二次出现后的顶点到 得到捷径路径 由于 和都是中的边, 因此是连接和的有效路径. 但的长度为 这与的最小性矛盾.

练习 1.1是寻找证明过程的典型示例. 首先确保理解命题含义, 随后提出非形式化论证说明其成立性, 最后将非形式化论证转化为严格证明. 该证明不必过长或过度形式化, 但应清晰阐述为何从假设可推出结论.

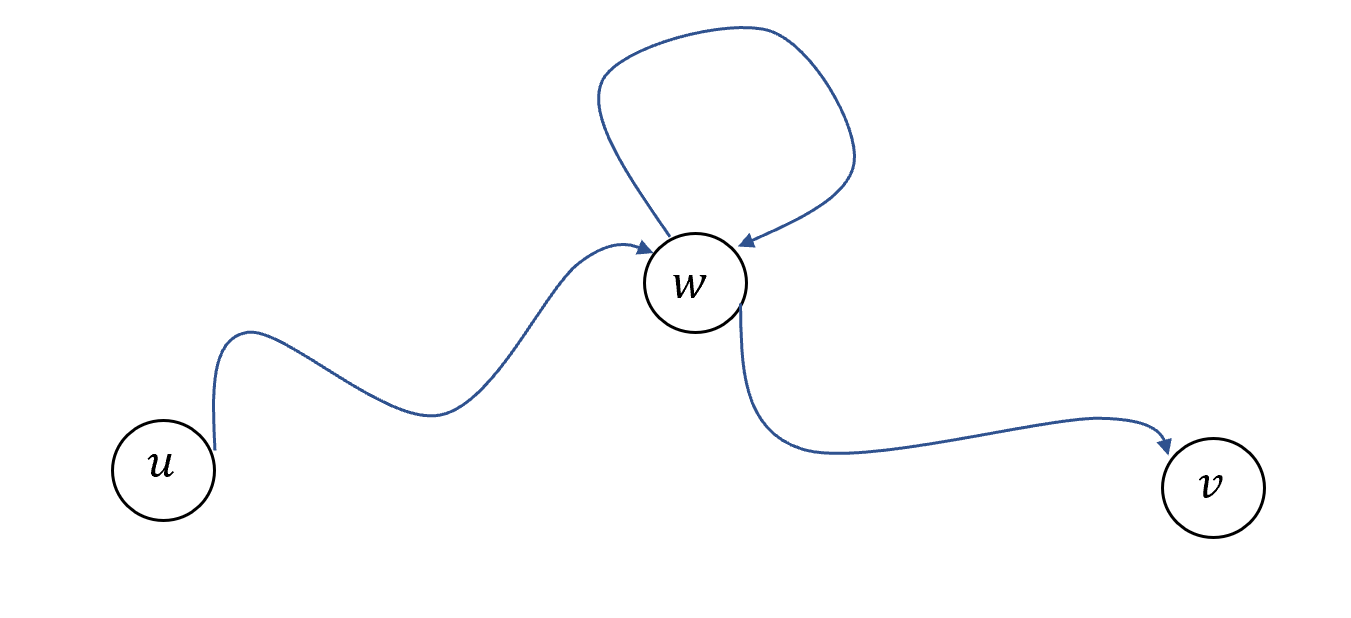

度数和连通性的概念亦可自然推广至有向图, 其定义如下:

有向图可能同时包含边和 此时和互为入邻居和出邻居. 顶点的入度是其入邻居的数量, 出度是其出邻居的数量. 图中的路径是指元组(其中 且对每个有是的出邻居. 与无向图情形类似, 简单路径是指所有均不相同的路径 环是指满足的路径 我们经常关注的一类有向图是有向无环图(Directed Acyclic Graph, DAG), 顾名思义即为不含环的有向图:

上述引理在有向图中均有对应版本. 其证明(与无向图情形基本一致)将作为习题留给读者.

1.4.5 逻辑运算符与量词

如果和是可真可假的陈述, 则与(记为是一个当且仅当和同时为真时才成立的陈述; 而或(记为是一个当且仅当或为真是成立的陈述. 的否定记作或 当且仅当为假时该陈述为真.

假设是一个依赖于某个参数(有时亦称为自由变量)的陈述, 其特性在于: 对于从集合中取值的每一个的具体赋值, 都会有明确的真值. 例如这个陈述本身没有固有真值, 但当我们用具体实数代入时, 它就会成为真或假的命题. 我们用表示这样一个陈述: 当且仅当对所有都有为真时, 该陈述为真. 用表示这样一个陈述: 当且仅当存在某个使得为真时, 该陈述为真.

例如下面这个形式化表达式, 描述的是“存在大于100且不能被3整除的自然数“这个真命题: “对于足够大的”. 本书中会反复出现“某个陈述对于足够大的成立“这样的论断, 其含义是: 存在整数 使得对于所有 都成立. 我们可以将其形式化为

1.4.6 求和与求积的量词

使用下列简记法来表示多个数的求和或求积往往更为便捷. 若是有限集且是函数, 则表示: 表示: 例如, 从到的所有整数的平方和可表示为:

由于对整数区间求和极为常见, 对此存在特殊记号. 对于任意两个满足的整数, 表示 其中 因此(1.1)可改写为:

1.4.7 解析公式: 约束变量与自由变量

在数学中, 如同在编程中一样, 我们常常会遇到符号化的“变量“或“参数“. 给定某个公式时, 理解特定变量在该公式中是约束变量还是自由变量至关重要. 例如在如下陈述中, 是自由变量, 而和是受存在量词约束的变量:

由于是自由变量, 它可以被赋予任意值, 因此(1.2)的真值取决于的取值. 例如当时公式成立, 但当时则不成立. (你能看出原因吗? )

同样的问题在解析代码时也会出现. 例如在下列C语言代码片段中:

for (int i=0 ; i<n ; i=i+1) {

printf("*");

}

变量i在for循环块内是约束变量, 而变量n则是自由变量.

约束变量的主要特性是: 我们可以对其进行重命名(只要新名称不与其他变量名冲突)而不改变语句的含义. 因此以下陈述

与(1.2)完全等价—它们对值的真值判断完全相同.

同样地, 代码:

for (int j=0 ; j<n ; j=j+1) {

printf("*");

}

与使用i的代码段有完全相同的执行效果.

数学符号与编程语言存在诸多相似性, 这源于二者都是为精确传递复杂概念而构建的形式化体系. 但两者存在文化差异: 编程语言通常使用具有实际意义的变量名(如NumberOfVertices), 而数学则倾向于使用简短标识符(如 部分原因可能源于数学证明的传统形式—手写论证与口头阐述, 而非键入代码并编译执行. 另一个原因是: 在证明中使用错误变量名最多导致读者困惑, 但在程序中使用错误变量名则可能导致飞机失事、患者死亡或火箭爆炸.

由此带来的结果是: 数学中常常重复使用标识符, 甚至会耗尽字母表而不得不引入希腊字母, 并通过区分大小写及字体样式来扩展表示范围. 同样地, 数学符号体系大量使用“重载“机制——例如运算符可对应多种不同对象(实数、矩阵、有限域元素等), 其具体含义需通过上下文推断.

两个领域都存在“类型“概念. 在数学中, 我们通常约定特定字母表示特定类型的变量: 例如通常表示整数, 通常表示极小正实数(相关约定详见1.7节). 阅读或撰写数学文本时, 我们无法依赖“编译器“进行类型安全检查, 因此必须密切关注每个变量的类型, 确保所有操作都是“合法“的.

Kun的著作(Kun, 2018)对数学与编程文化的异同进行了深入探讨.

1.4.8 渐近分析与大表示法

精确描述运行时间等量通常非常繁琐, 且并无必要, 因为我们通常主要关注的是“高阶项“. 也就是说, 我们希望理解该量随输入变量增长时的缩放行为. 例如, 就运行时间而言, 一个时间算法与一个时间算法之间的差异, 远比时间算法与算法之间的差异更加显著. 为此, 大表示法作为一种“简化表述“的方式极为有用, 它能让我们的注意力集中在真正重要的内容上. 例如, 使用大表示法, 我们可以说和都简单的属于(可非正式地理解为“在常数因子范围内相同“), 而(可非正式地理解为“远小于”

通常(尽管为非正式表述), 若是两个将自然数映射到非负实数的函数, 则““表示在不考虑常数因子的情况下 而”“表示远小于 其含义是: 无论给乘以多大的常数因子, 只要取足够大的 都会更大(因此, 有时会将写作 如果且 则写作 这可以理解为: 若不考虑常数因子, 与相同. 更形式化地, 我们如下定义大表示法:

在大表示法中使用“匿名函数“通常很方便. 例如, 当我们写这样的语句时, 我们的意思是 其中是定义为的函数. Jim Apsnes的离散数学笔记第七章很好地总结了大表示法; 另可参阅本教程, 以获得更温和且更面向程序员的介绍.

并不表示相等. 在大表示法中使用等号极为常见, 但这种用法其实并不准确, 因为诸如的语句实际上表示属于集合 如果说有什么更合理的表示法, 那就是使用不等式写作和 而将等号保留给 因此, 我们有时也会使用这种表示法, 但由于使用等号的习惯已经根深蒂固, 我们通常也沿用此习惯. (有些文献写作而非 但我们不会使用这种表示法. )尽管等号可能引起误解, 但请记住: 诸如的语句表示在忽略常数的粗略意义上“至多“为 而诸如的语句表示在相同粗略意义上“至少“为

1.4.9 关于大表示法的一些“经验法则“

在比较两个函数和时, 有一些简单的经验法则可供参考:

- 在大表示法中, 乘性常数不影响结果. 因此, 若 则 当两个函数相加时, 我们只需要关注较大着. 例如, 在大表示法的语句下, 与等价. 一般而言, 对于任意多项式, 我们只需关注高阶项.

- 对于任意两个常数 当且仅当时, 成立, 当且仅当时, 成立. 例如, 综合以上两点可知:

- 多项式函数始终小于指数函数: 对于任意两个常数和(即使远小于 都有 例如,

- 类似地, 对数函数始终小于多项式函数: 对于任意两个常数 (记作满足 例如, 综合上述观察可得:

虽然大表示法常用于分析算法的时间复杂度, 但这绝非其唯一用途. 我们可以用大表示法来限定任意两个从整数映射到正数的函数之间的渐近关系. 无论这些函数是衡量运行时间、内存使用量, 还是其他与计算无关的量, 该方法均适用. 以下是一个与本书无关的例子(你可选择跳过): 黎曼猜想(数学领域最著名的未解问题之一)的一种表述方式是: 在到之间的质数数量等于 且其加性误差至多为

1.5 证明

许多人认为数学证明是从若干公理出发, 通过逻辑推导最终得出结论的过程. 事实上, 某些词典也采用这种方式定义证明. 这种理解并非完全错误, 但从本质而言, 对命题X的数学证明实质上是一个能让读者确信X为真且不容置疑的论证过程.

构建此类证明需要做到:

- 精确理解X的含义.

- 使自己确信X为真.

- 用清晰、准确、简洁的书面英语记录推理过程(仅在有助于明确性时使用公式或符号).

多数情况下, 第一步最为关键. 理解命题含义往往比理解其真理性更耗费心力. 在第三步中, 为使读者毫无疑虑, 我们常需将推理分解为若干“基本步骤“, 其中每个步骤都应简单到“不言自明“的程度——所有步骤的叠加最终导出目标命题.

1.5.1 证明与程序

证明写作与程序编写具有高度相似性, 且二者所需的技能也高度重合. 程序编写包含:

- 理解程序需要实现的功能.

- 确信该功能可通过计算机实现(可通过在白板或记事本上规划如何拆解为子任务来实现).

- 将规划转化为编译器或解释器可读的代码(通过将每个任务拆解为某种编程语言的基本操作序列).

- 与证明过程类似, 程序设计的第一步往往最为关键. 核心区别在于: 证明的阅读者是人类, 而程序的阅读者是计算机(随着机器可验证证明形式的普及, 这种差异正在逐渐消弭; 此外, 为确保程序的正确性与可维护性, 人类可读性至关重要). 因此我们特别强调证明的逻辑流畅性与可读性(这对程序编写同样重要). 撰写证明时, 应假想读者是聪明但极度多疑且挑剔的, 他们会对任何未充分论证的步骤提出质疑.

1.5.2 证明的书写风格

数学证明是一种特定类型的写作形式, 具有独特的惯例与偏好风格. 如同所有写作类型, 熟能生巧, 且通过修改草稿提升清晰度至关重要.

在命题的证明中, “ 证明: “与” 证毕 “之间的所有文字都应专注于论证的真实性. 题外话、示例或沉思应置于这两个标记之外, 以免造成读者困惑. 证明应具备清晰的逻辑流: 每个句子或公式都应有明确目的, 且读者能清晰理解其作用. 撰写证明时, 应对每个句子或公式进行审视:

- 该句子/公式是否在声明某个命题为真?

- 若是, 该命题是从前述步骤推导而来, 还是将在后续步骤中建立?

- 这个句子/公式起什么作用? 是通向原命题证明的一步, 还是为证明先前所述的中间论断而设?

- 最后, 读者是否能清晰理解前三个问题的答案? 若否, 则需要调整顺序、重新表述或补充说明.

关于数学写作的推荐资源包括Lee的讲义、Hutching的讲义, 以及斯坦福大学CS103课程中的若干优秀讲义.

1.5.3 证明的方法

正如编程一样, 证明亦有数种常用的方法. 以下是一些例子:

反证法: 证明的一种方式是展示, 若为假, 则会导致导出矛盾. 这种类型的证明通常由一句“假设, 为了得出矛盾, 为假“作为开头, 并以推导出一个矛盾作为结尾(如违反定理陈述中的某个假设). 以下是一个例子:

引理 1.8.

不存在自然数使得

证明

证明

假设, 为了得出矛盾, 上述引理为假. 令为满足的最小自然数(其中 对此等式两侧平方有 即 此式表明为偶数. 由于两个奇数之积亦为奇数, 这表明必须是偶数, 即存在使得 将此式代入有 即 且这表明亦为为偶数. 与类似, 我们亦可得到为偶数. 因此, 与为两个满足的自然数, 这与的最小性相矛盾.

全称命题的证明: 我们经常需要证明形如“所有类型为的对象都具有性质“的命题 这类证明通常以“设为类型的一个对象“开始, 并通过证明具有性质来结束, 以下是一个简单的例子:

引理 1.9.

对于任意自然数 和中必有一个是偶数.

蕴含命题的证明: 另一种常见情况是命题形如“蕴含“. 这类证明通常以“假设成立“开始, 并通过从导出来结束. 以下是一个简单的例子:

引理 1.10.

如果 则二次方程有解.

证明

证明

证明: 假设 则是一个非负数, 因此存在平方根 于是满足:

整理(1.4), 我们得到:

等价命题的证明: 如果命题形如“当且仅当“(通常简写为” iff “), 那么我们需要同时证明蕴含和蕴含 我们将蕴含的方向称为“仅当“方向, 将蕴含的方向称为“当“方向.

通过中间结论组合的证明: 当证明较为复杂时, 将其分解为多个步骤通常是有帮助的. 也就是说, 为了证明命题 我们可能先证明命题、和 然后证明蕴含 (注: 表示逻辑与运算符. )

分情况证明: 这是上述方法的一种特殊形式, 即为了证明命题 我们将其分为若干情况 并证明: (a) 这些情况是穷尽的, 即其中一种情况必须发生; (b) 逐一证明每种情况都能推导出我们想要的结果

数学归纳法证明: 我们将在下面的第1.6.1节中讨论数学归纳法并给出示例. 我们可以将这类证明视为上述方法的变体, 其中我们有无穷多个中间结论 并证明成立, 且蕴含 蕴含 依此类推. 卡内基梅隆大学15-251课程的网站提供了一份有用的讲义, 介绍了使用数学归纳法时可能遇到的常见陷阱.

“不失一般性”(without loss of generality, w.l.o.g): 这个术语最初可能令人困惑. 它本质上是一种通过简化情况分析来简化证明的方法. 其思想是, 如果情况1和情况2在变量替换或类似变换下是相同的, 那么情况1的证明也隐含了情况2的证明. 但对此应始终保持怀疑态度. 每当在证明中看到它时, 问问自己是否理解为什么所做的假设是真正“不失一般性“的; 而当使用它时, 尝试确认这种使用是否确实合理. 在撰写证明时, 有时最简单的方法是直接重复第二种情况的证明(并添加注释说明该证明与第一种情况非常相似).

数学证明最终是用英文散文写的. 知名计算机科学家Leslie Lamport认为这是一个问题, 证明应该以更形式化和严谨的方式书写. 他在手稿中提出了一种结构化分层证明的方法, 其形式如下:

- 对于形如“如果则“的命题, 其证明是一系列编号的声明, 以假设成立开始, 并以声明成立结束.

- 每个声明后面都附有一个证明, 展示它如何从先前的假设或声明推导出来.

- 每个声明的证明本身又是一系列子声明.

Lamport格式的优点在于, 证明中每个句子的作用非常清晰. 此外, 这种证明也更容易转换为机器可检查的形式. 缺点在于, 这类证明可能读起来和写起来都很繁琐, 且论证的重要部分与常规部分之间的区分不够明显.

1.6 扩展示例: 拓扑排序

在本节中, 我们将证明如下结论: 每个有向无环图(DAG, 参见定义 1.4)都可以进行分层排列, 使得对于所有有向边 顶点所在的层都大于所在的层. 这一结论被称为拓扑排序, 被广泛应用于任务调度、构建系统、软件包管理、电子表格单元格计算等场景(见图 1.7). 事实上, 在本书后续内容中我们也会用到这一结论.

我们首先给出如下定义. 有向图的分层是指为每个顶点分配一个自然数(对应其所在层)的方法, 要求的入邻居处在更低编号的层, 而出邻居处于更高编号的层. 形式化定义如下:

本节将证明: 有向图是无环的当且仅当其存在有效分层.

要证明此类定理, 首先需要理解其含义. 由于这是一个“当且仅当“类型的陈述, 定理 1.1对应两个命题:

要证明定理 1.1, 则需同时证明引理 1.11和引理 1.12. 引理 1.12的证明实际上并不困难: 直观上, 若包含环, 则环上所有边的层数不可能全程递增—因为沿着环行进时必然会回到起点. 形式化证明如下:

引理 1.11对应着更复杂(但更有用)的方向. 要证明它, 需要说明如何为任意有向无环图构造分层, 使得所有边“指向上层“.

暂停思考:

若未曾见过该定理的证明(或者已经遗忘), 此时建议暂停阅读并尝试自行证明. 一种思路是描述算法: 输入为具有个顶点和不超过条边的有向无环图 输出长度为的数组 使得对于图中每条边都有

1.6.1 数学归纳法

证明引理 1.11存在多种方法. 一种做法是: 首先针对小型图(如具有1、2或3个顶点的图, 参见图 1.8进行证明——这类有限情形可通过穷举法验证, 随后尝试将证明推广至更大规模的图. 这种证明方法的技术术语称为归纳证明.

归纳法本质上是显而易见的“肯定前件“逻辑规则(Modus Ponens)的应用, 该规则指出: 若(a) 命题为真, 且(b) 蕴含 则为真.

在归纳证明的框架中, 我们通常有一个由整数参数化的命题 并通过证明以下两点来完成: (a) 为真; (b) 对任意 若均为真, 则为真(尽管证明(b)通常是难点, 但也存在需要巧妙处理“基础情形“(a)的案例). 通过运用肯定前件规则, 我们可以从(a)和(b)推导出为真. 继而基于与为真的事实, 结合(b)再次运用肯定前件规则可推出为真. 如此循环往复, 可证得对所有均有为真. 其中(a)称为“基础情形“, (b)称为“归纳步骤“, (b)中假设对成立的条件称为“归纳假设“(此处描述的归纳形式有时被称为“强归纳法“, 以区别于“弱归纳法“——后者将(b)替换为“若为真则为真“; 弱归纳法可视为强归纳法的特例, 即不要求使用为真的条件).

归纳证明与递归算法密切相关. 两者都是通过将大规模问题转化为较小规模的同类实例来求解. 在解决输入规模为的问题时, 递归算法会预设“若已获得解决规模小于的问题实例的方法“; 而在证明参数为的命题时, 归纳法会思考“若已知对任意均有为真“.

归纳与递归都是本课程及计算机科学领域(甚至数学与其他科学领域)的核心概念. 初学者可能会感到困惑, 但随着实践积累将会逐渐理解. 若需进一步了解归纳证明与递归, 可参考斯坦福大学CS103课程讲义、MIT 6.00课程讲座或Lehman-Leighton专著节选.

1.6.2 通过归纳证明结论

通过归纳法证明引理 1.11有多种方式. 我们将基于顶点数量进行归纳, 因此定义命题如下:

表示: “对于每个具有个顶点的有向无环图 都存在对的分层赋值. “

当(即图不含顶点)时命题显然成立. 因此只需证明: 对于每个 若成立则成立.

为此, 我们需要找到一种方法: 给定具有个顶点的图 将寻找分层的问题转化为寻找具有个顶点的其他图的分层问题. 核心思路是找到的一个源点(即没有入边的顶点 随后将顶点分配至0层, 并依据归纳假设将剩余顶点分配至等层.

以上是引理 1.11证明的直观思路. 但在撰写正式证明时, 我们将基于后见之明进行优化, 将原本曲折的推理过程转化为从“证明: “开始到“证毕(QED1)”(或符号结束的线性化逻辑流. 讨论、示例和旁注虽颇具启发性, 但应该置于这两个标记界定的空间之外——正如优秀的指南所述, 此空间内“每个句子都必须承担论证功能“. 如同编程, 我们可以将证明分解为小型“子程序“或“函数“(数学中称为引理或断言), 即通过辅助性小命题来证明主要结论. 但证明结构必须确保读者能清晰把握论证阶段, 理解每个句子的作用及所属部分. 现正式证明引理 1.11.

对引理 1.11的证明

对引理 1.11的证明

证明: 设为有向无环图, 为其顶点数. 采用对归纳法证明. 基础情形时命题显然成立. 当时, 归纳假设为: 所有顶点数不超过的有向无环图均存在分层.

首先建立如下断言:

断言: 图必存在入度为零的顶点

断言证明: 假设反之, 即每个顶点都有入邻居. 任取顶点 令为的入邻点, 为的入邻点, 依此重复步构造序列 其中每个都有是的入邻点(即存在边 由于图仅含个顶点, 该序列的个顶点中必存在重复, 即存在使得 此时序列构成环, 与有向无环图假设矛盾. (断言证毕)

根据该断言, 取为中某个入度为零的顶点, 令为移除后得到的图. 含个顶点, 由归纳假设存在分层函数 定义函数如下:

需证是有效的分层赋值, 即对任意边满足 分情形讨论:

- 情形1: 且 此时边存在于中, 由归纳假设有 故

- 情形2: 且 此时 而

- 情形3: 且 此情形不可能发生, 因为没有入邻居.

- 情形4: 且 此情形亦不可能, 因这意味着存在自环(属于有向无环图禁止的环结构).

故是的有效分层赋值, 证明完成.

暂停思考:

阅读证明的能力与构造证明同样重要. 事实上, 如同理解代码, 这本身就是一项高阶技能. 建议重读上述证明, 逐句思考: 其假设是否合理? 该句是否真正达成了论证目标? 另一个好习惯是在阅读时对每个变量(如上述证明中的、、、等)思考以下问题: (1)变量类型是什么(数字/图/顶点/函数? ); (2)已知信息有什么(是否为集合的任意元素? 是否已证明其某些性质? ); (3)试图论证的目标是什么?

1.6.3 最小性和唯一性

定理 1.1保证每个有向无环图都存在分层函数 但这种分层不一定唯一. 例如, 若是图的有效分层, 那么定义为的函数也是有效分层. 然而最小分层却是唯一的——最小分层要求每个顶点都被赋予尽可能小的层数. 现正式定义最小性并陈述唯一性定理:

定理 1.2中的最小性定义意味着: 对每个顶点 我们无法在保持分层有效性的前提下将其移至更低层. 若是源点(即入度为零), 则最小分层必须将其置于层; 对于其他顶点 若 则由于存在满足的入邻居 我们无法将修改为或更小值. 定理 1.2表明最小分层是唯一的, 即任何其他最小分层都与完全相同.

证明思路: 对层数进行归纳. 若和都是最小分层, 则它们必然在源点处取值一致(因为都必须将源点分配至层). 接着可证明: 若和在第层及以下取值一致, 则最小性性质要求它们在第层也必须一致. 实际证明中使用了一个简化表述的技巧: 不直接证明(即对每个有 而是证明较弱的命题—对每个有(该条件弱于相等条件, 因为必然蕴含 由于和只是两个最小分层的标注符号, 通过互换符号标签即可用相同证明得到对每个有 从而证得

对定理 1.2的证明

对定理 1.2的证明

设为有向无环图, 是其两个最小有效分层. 我们将通过对的归纳证明: 对每个有 由于除最小性外未对作任何假设, 该证明同样可推出对每个有 故而对每个有 此即所需结论.

当时显然成立: 此时 故至少等于 当时, 根据的最小性, 若则必存在某个入邻居满足 由归纳假设得 而由于是有效分层, 必有 这意味着

暂停思考:

定理 1.2的证明虽然完全严谨, 但表述较为简练. 请务必仔细阅读并理解为何这是一个无懈可击的证明.

1.7 本书所用到的符号及规范

本书采用的大部分符号标记均为数学文本中的通用规范, 主要差异点如下:

- 自然数集的索引从开始(尽管许多计算机科学领域的文献亦采用相同约定)

- 集合的索引从开始, 因此其定义为(其他文献常定义为 类似地, 字符串索引也从开始, 故字符串写作

- 若为自然数, 则不表示数字 而是长度为的字符串(即连续个“1“). 同理, 表示长度为的字符串

- 部分函数未必在所有输入上都有定义. 符号默认表示全函数, 若需强调函数为部分函数时, 将采用的写法

- 本课程主要将计算问题描述为计算布尔函数 而其他教材常采用判定语言的表述. 这两种视角具有等价性: 对于任意集合 存在对应函数满足当且仅当 计算部分函数对应文献中的“承诺问题“(promise problem). 鉴于语言表述在其他教材中更加常见, 我们将适时提醒读者注意这种对应关系

- 使用和分别表示向上取整和向下取整函数, 表示除以的余数(即 在需要整数的语境中, 通常默认将数值隐式取整. 例如“长度为的字符串“实际指的长度为(依据惯例采用向上取整, 但多数情况下取整方式不影响结论)

- 遵循计算机科学文献惯例, 默认对数以为底, 即等价于

- 记号是的缩写(即存在常数使得对足够大的满足 类似地, 表示(即存在常数使得对足够大的满足

- 依照数学文献惯例, 通过添加撇号扩展标识符集: 若表示某对象, 则、等表示同类型的其他对象

- 为降低认知负荷, 定理和习题陈述中常使用等整常数. 这类“整齐“常数通常无特殊含义, 仅为任意选取. 例如定理“算法在长度为的输入上计算函数至多需要步“中的数值可视为足够大的任意常数, 实际可用更小的常数证明的界. 同理, 若问题要求证明某量至少为 实际可能存在更小的常数使得该量至少为

1.7.1 变量命名规范

正如编程一样, 数学中充满了各种各样的变量. 当你看到一个变量时, 追踪这个变量所属的类型至关重要(例如整数、字符串、函数、图等). 为了简化这一过程, 我们尝试一致的为特定的类型使用特定的变量. 部分命名规范在本节列出. 这些命名规范并不是无法更改的法则, 有时我们可能会稍微偏离这一规范. 并且, 这些规范并没有取代在声明新变量前明确指出其指代对象的要求.

本书中的变量命名规范:

标识符 通常指代的对象类型 自然数(即集合中的元素) 趋近于的正实数 通常表示上的字符串, 有时也表示数字或其他对象. 我们常将对象与其字符串表示视为同一 图. 顶点集一般表示为 且通常 边集一般表示为 集合 函数. 通常(非绝对)用小写标识符表示有限函数(映射关系为, 常见 无限输入函数, 映射关系为或(为某定值). 根据上下文, 可指函数或图 布尔电路 图灵机 程序 表示时间界限的函数, 映射关系为 正数(常指未明确的常数, 例如表示存在常数使得对所有满足 有时也以来表示此类常数 有限集(通常用于表示字符串集合的字母表)

1.7.2 一些惯用表达

数学文本通常遵循特定惯例或“惯用表达“. 本文使用的一些典型惯用表达包括:

- “设为…”、“令表示…“或“令”: 这些都是在表达指代省略号所代表的内容. 当表示某些对象的属性时我们可能会通过“若…满足…条件, 则称其具有性质“的方式来定义. 虽然我们尽量先定义后使用, 但有时为了语句流畅会在定义前使用术语, 此时会通过“其中指…“的说明来解释前述表达中的含义.

- 量词: 数学文本涉及大量“对于所有“和“存在“等量词. 有时我们会完整拼写为“对于所有“或“存在”, 有时则直接使用符号和 必须注意每个变量的量化方式及其依赖关系. 例如“对于每个 存在“意味着的选择依赖于 量词顺序至关重要: 命题“对每个大于的自然数 都存在质数能整除“为真, 而“存在质数能整除每个大于的自然数“则为假.

- 编号公式、定理、定义: 为便于追溯已定义术语和已证明命题, 我们通常为其添加(数字)标签, 并在文中其他部分引用.

- (i.e.,)与(e.g.,): 数学文本中常见这类拉丁缩写. 当与等价时使用“(i.e., “; 当是的实例时使用”(e.g., “, 如“自然数(i.e., 非负整数)“或“自然数(e.g., 77)”.

- “因此”、“故而”、“可得”: 这些词引导的句子是由前文推导得出的结论, 例如“具有个顶点的图是连通的, 因此它至少包含条边“. 有时使用“实际上“引出的文本来论证前句主张, 如“具有个顶点的图至少包含条边. 实际上这是因为具有连通性. “

- 常数: 在计算机科学中, 我们通常关注算法资源消耗(如运行时间)随某些量(如输入长度)的变化规律. 将不依赖于输入长度的量称为常数, 因此常出现如下表述: “存在常数 使得对任意 算法在长度为的输入上至多运行步. “虽然严格来说“常数“这个限定词并非必要, 但加上它可以强调是与无关的固定值. 有时为降低认知负荷, 我们会直接用10/100/1000等足够大的整数替代 或采用大表示法表述为“算法的时间复杂度为”.

- 需要掌握的基本数学数据结构包括: 数字、集合、元组、字符串、图和函数

- 可通过基础对象定义更复杂的概念, 例如图可通过顶点对集合来定义

- 基于精确定义的对象可表述明确无歧义的命题, 并通过数学证明判定真伪

- 数学证明并非形式化的仪式, 而是认证命题真实性的清晰、严密且无懈可击的论证

- 大表示法是去掉次要细节、聚焦核心数量关系的极佳形式化工具

- 掌握数学概念的唯一途径是在解决问题中实践运用, 预计您需要在本课程学习中反复查阅本章的定义与符号

1.8 习题

习题 1.3. 用文字描述以下语句:

习题 1.9. 证明对于任意有限集 存在个从到的部分函数.

习题 1.10. 假设是一个序列, 满足且对有 用归纳法证明对每个有

习题 1.11. 证明对任意含有100个顶点的无向图 若每个顶点的度数最多为4, 则存在一个至少包含20个顶点的子集 使得中任意两个顶点均不相邻.

习题 1.13. 举例说明一对函数满足和均不成立.

1.9 参考书目

标题“一个数学家的辩白“指的是哈代所著的经典作品(Hardy, 1941). 即便哈代的观点存在谬误, 其著作仍极具阅读价值.

本书所需的数学背景知识可参考众多网络资源. 其中麻省理工学院6.042课程《计算机科学数学》(Lehman, Leighton, Meyer, 2018)的讲义内容极为全面, 课程视频与作业均在线公开. 伯克利CS70课程《离散数学与概率论》同样提供详尽的在线讲义.

离散数学的其他参考资料包括罗森著作(Rosen, 2019)及吉姆·阿斯彭斯的在线教材(Aspens, 2018). 刘易斯与扎克斯(Lewis, Zax, 2019)以及弗莱克的在线著作(Fleck, 2018)对相同内容作了更通俗的阐释. 索洛(Solow, 2014)是证明阅读与写作的优质入门指南. 库恩(Kun, 2018)为具有编程背景的读者撰写了数学导论. 斯坦福CS103课程提供关于数学证明技巧与离散数学的精彩讲义合集.

定义 1.2中“graph“(图)一词由数学家西尔维斯特于1878年参照用于分子可视化的化学图式所创. 需注意该术语与通常表示数据图表(尤其是函数相对于的图像)的“graph“存在语义混淆. 二者可通过以下方式建立关联: 将函数与定义在顶点集上的有向图相关联, 使得对每个 都包含一条从指向的边. 在此构造的有向图中, 集内每个顶点的出度均为 若函数是单射, 则集内每个顶点的入度至多为 若函数是满射, 则集内每个顶点的入度至少为 若是双射, 则集内每个顶点的入度恰好为

卡尔·波默兰斯的引文出自多伦·齐尔伯格的个人主页.

1: QED即拉丁文quod erat demonstrandum“, 意为“这被证明了“

- 计算与表示

计算与表示

“字母表是一项伟大的发明, 使人们能够轻松地储存并学习他人经过艰难努力才获得的知识 —— 也就是说, 可以通过书本学习, 而非通过与真实世界直接且可能痛苦的接触来学习. “

-B.F. Skinner

“这首歌的名字叫作 ‘HADDOCK’S EYES’.” 骑士说道.

“哦, 这就是歌的名字吗? “ 爱丽丝如此问, 努力装作有兴趣.

“不, 你没明白, “ 骑士有些恼火. “这首歌只是名字被 叫作 这个. 这首歌的名字其实是 ‘THE AGED AGED MAN’. “

“那我应该说, ‘这首 歌 被叫做这个’? “ 爱丽丝认真想了想.

“不, 你不该那么说: 那完全是另一回事! 这首 歌 被叫作 ‘WAYS AND MEANS’, 但你知道, 那只是它被 叫作 这个而已! “

“那么, 这首歌究竟 是 什么呢? “ 爱丽丝问道, 此时她已经完全被搞糊涂了.

“我正要说到这点, “ 骑士回答道. “这首歌其实 是 ‘A-SITTING ON A GATE’, 而曲调是我自创的. “

Lewis Carroll, 爱丽丝镜中奇遇

学习目标

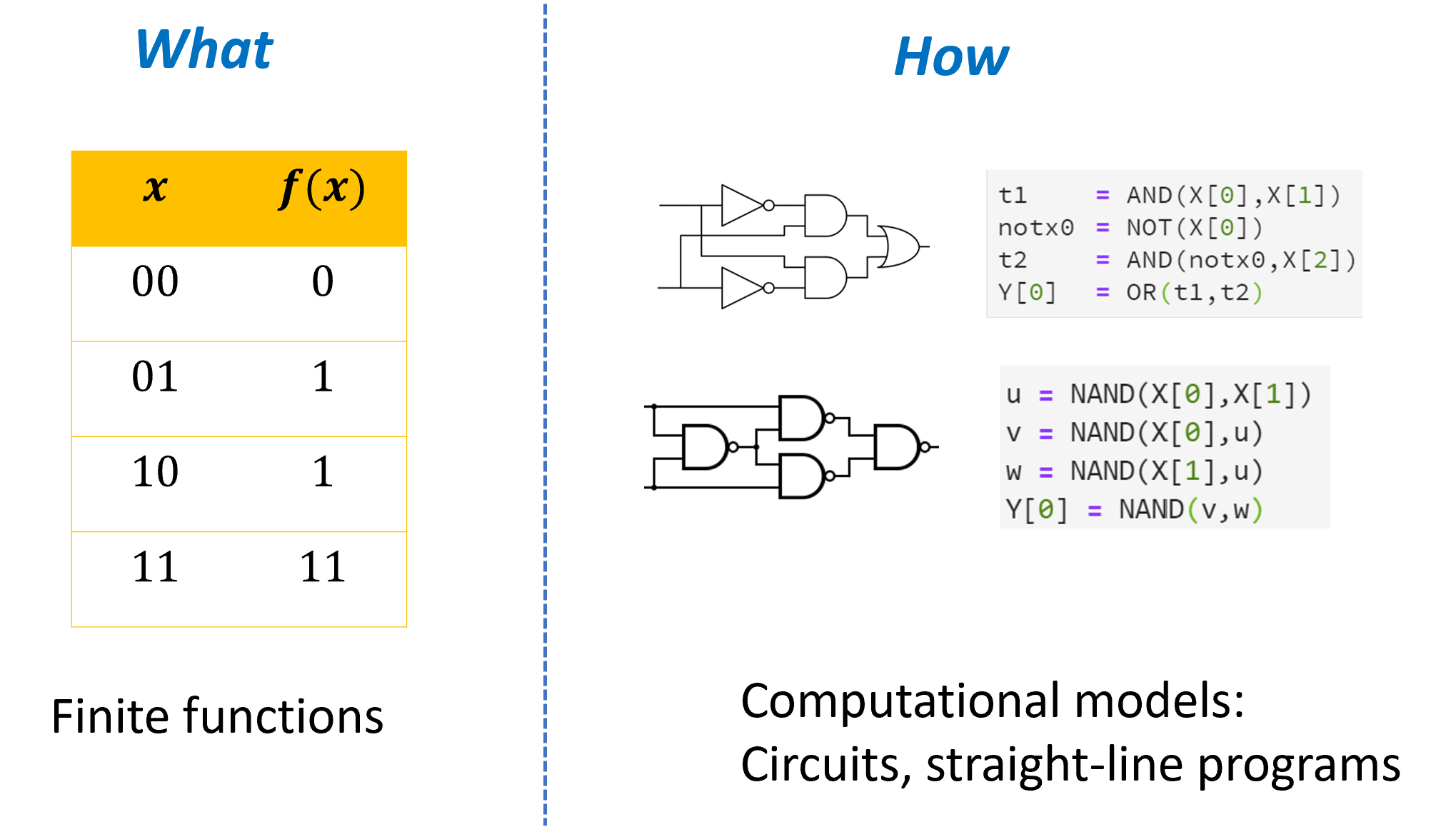

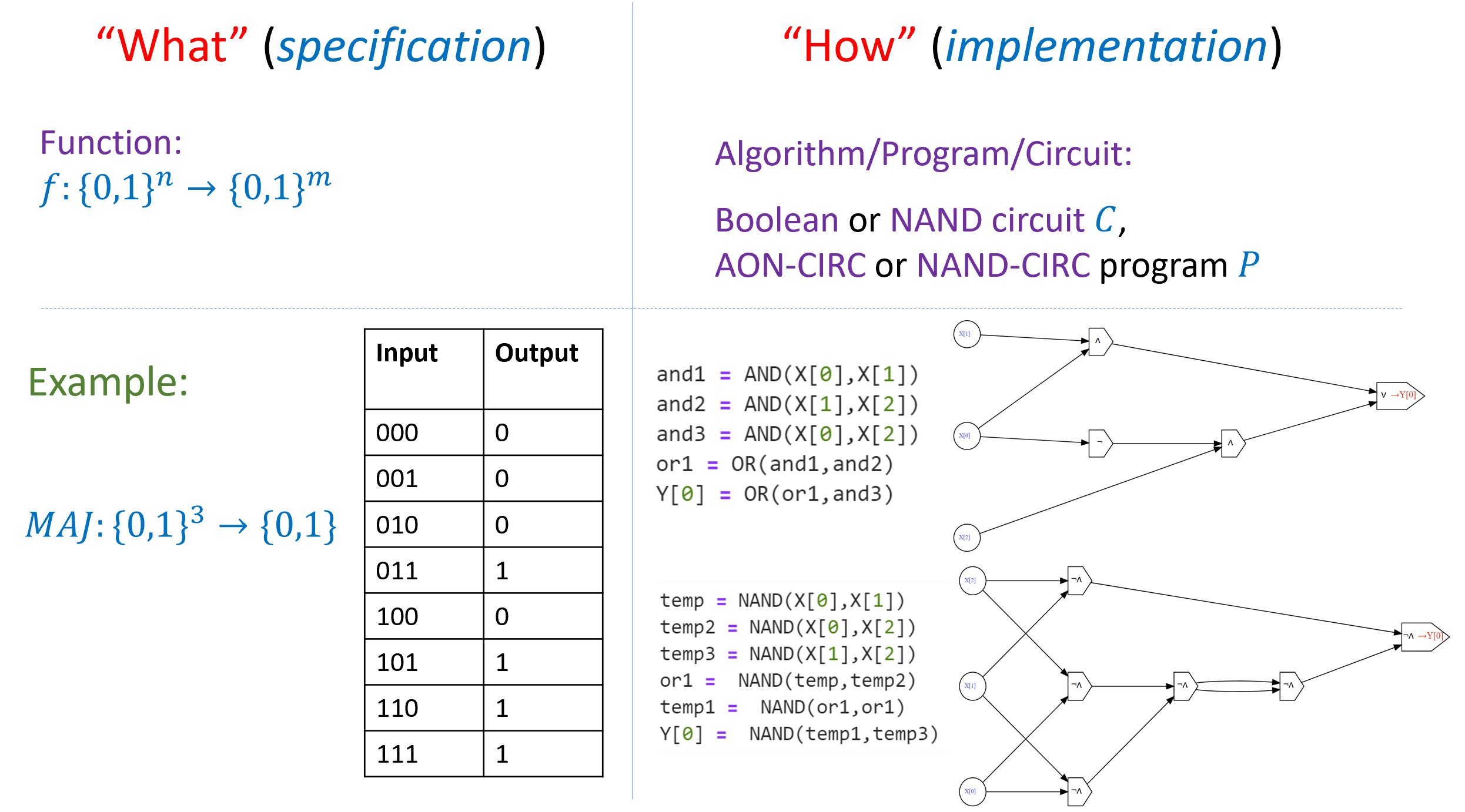

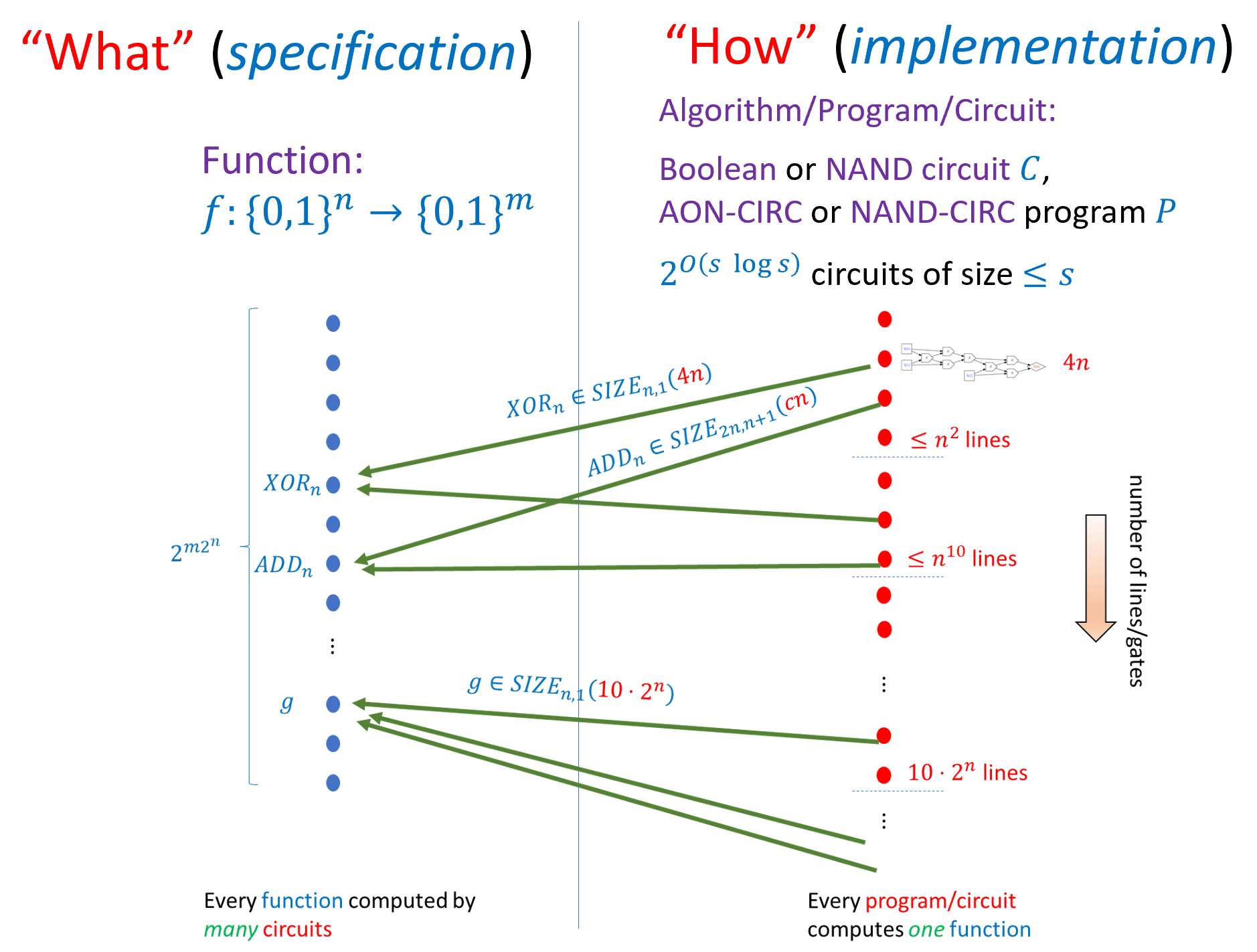

- 区分规范与实现, 亦即区分数学函数与算法/程序.

- 将对象表示为字符串(通常由 0 和 1 构成).

- 常见对象(如自然数、向量、列表与图)的表示实例.

- 前缀无关编码.

- Cantor定理: 实数无法被有限长字符串精确表示.

从初步的角度看, 计算 是一个将 输入 映射为 输出 的过程.

在谈论计算时, 一个关键点是要区分两个问题: 需要完成的任务是什么(即规范), 以及 如何去实现这一任务(即实现方式). 例如, 正如我们已经看到的, 计算两个整数的乘积这一任务, 并不只有唯一的一种实现方式.

在本章中, 我们将聚焦于 “是什么” 部分, 即如何定义计算任务. 而这首先要求我们明确定义 输入与输出. 要囊括所有可能的输入和输出似乎颇具挑战性, 因为如今计算已经被应用在各种各样的对象上, 不仅是数字, 还可以是文本, 图像, 视频, 例如社交网络的连接图, MRI 扫描结果, 基因组数据, 甚至是其它程序.

我们将尝试把所有这些对象表示为 由 0 和 1 组成的字符串, 也就是诸如 或任意有限个 与 组成的序列. (当然, 这样的选择只是出于方便, 0 和 1 并非 “神圣” 而不可替代: 我们完全可以用任何其他有限集合的符号来表示.)

如今, 我们已经对数字化的表示习以为常, 因而并不会对这种编码的存在感到惊讶, 但这实际上是一个深刻的结果, 并带来了许多重要的影响. 许多动物也能够表达某种恐惧或欲望, 但人类独特之处在于 语言: 我们使用有限的一组基本符号来描述潜在无限范围的体验. 语言使得信息能够跨越时间与空间进行传递, 并让社会能够涵盖大量的人群, 随时间积累出共享的知识体系.

在过去的几十年里, 我们见证了一场关于数字化表示与传递的革命: 我们现在几乎可以完美地捕捉视觉与听觉的体验, 并几乎瞬间将其传播给无限的受众. 更重要的是, 一旦信息以数字形式存在, 我们便能够对其进行 计算, 并从中获取以往无法触及的数据洞见. 这场革命的核心, 是一个简单却深刻的观察: 我们能够用有限的一组符号 (事实上仅需两个符号 0 和 1) 来表示无穷多样的对象.

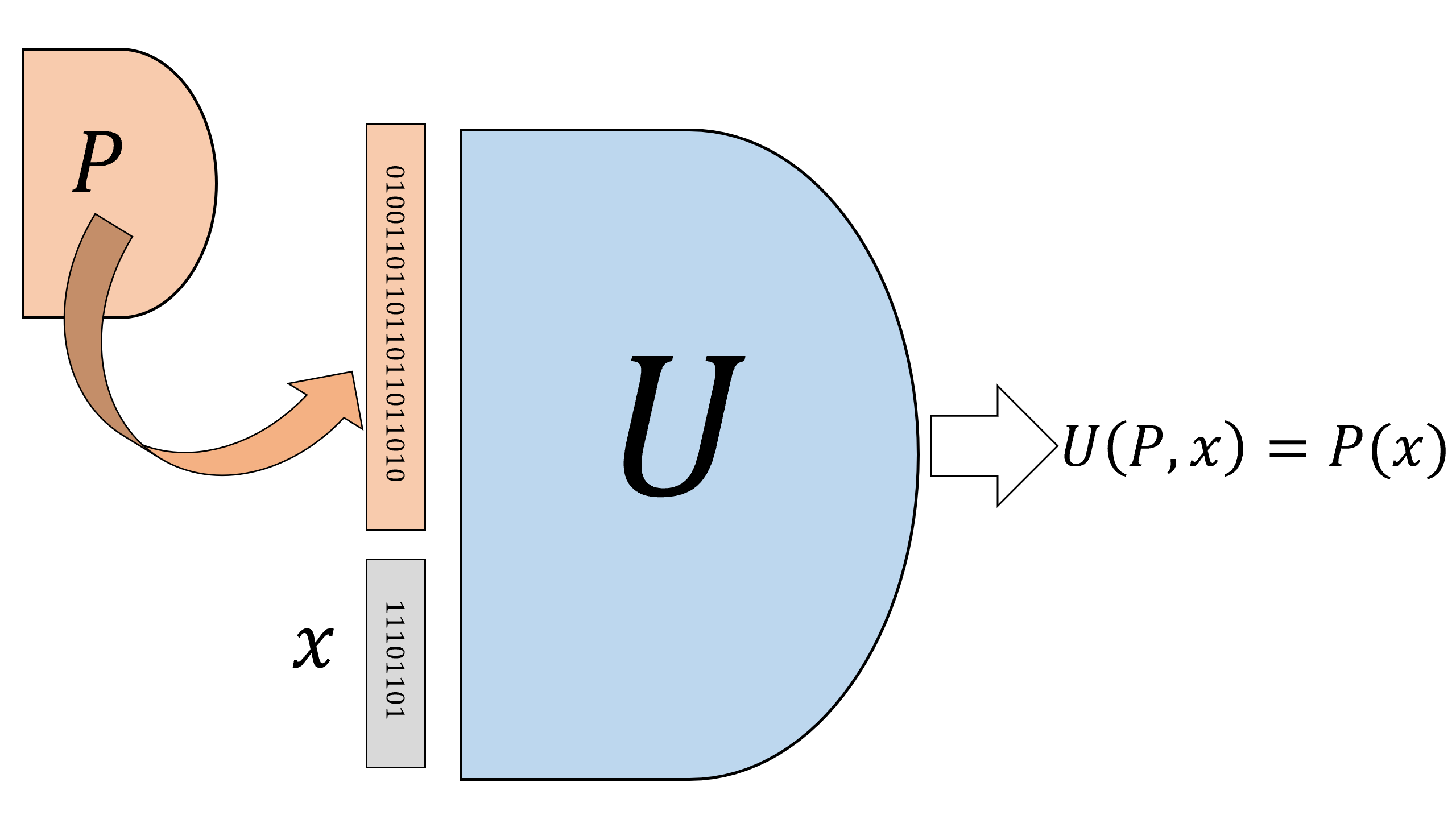

在后续的章节中, 我们通常会默认这种表示方法的存在, 因此会使用诸如 “程序 以 为输入” 这样的表述, 即便 可能是一个数字、向量、图, 或者其他任意对象. 不过我们真正的意思是, 的输入实际上是 的 二进制字符串表示. 在本章中, 我们会更深入地探讨如何构造这样的表示方法.

阅读本章, 我们希望读者能够有以下收获:

-

我们可以使用 二进制字符串 来表示所有我们想作为输入和输出的对象. 例如, 可以利用 二进制基 将整数和有理数表示为二进制字符串 (参见 第2.2.1节 和 第2.2节).

-

我们可以通过 组合 简单对象的表示, 来构造复杂对象的表示. 这样一来, 就可以表示整数或有理数的列表, 并进一步用来表示矩阵、图像和图等对象. 前缀无关编码 (prefix-free encoding) 是实现这种组合的一种方式 (参见 第2.5.2节).

-

一个 计算任务 指定了从输入到输出的映射 – 即一个 函数. 区分 “what” 与 “how”, 或者说 规范 (specification) 与 实现 (implementation), 至关重要 (参见 第2.6.1节). 一个函数仅仅定义了哪个输入对应哪个输出, 而并没有规定 如何 从输入计算出输出. 正如我们在乘法的例子中所看到的, 计算同一个函数可能存在多种方式.

-

虽然所有可能的二进制字符串的集合是无限的, 它仍然无法表示 一切. 特别地, 并不存在将 实数 (绝对精确地) 表示为二进制字符串的方法. 这一结果也被称为 Cantor定理 (Cantor’s Theorem) (参见 第2.4节), 通常表述为 “实数是不可数的”. 这也暗示了无限还存在 不同的层次, 不过在本书中我们不会深入讨论这一话题 (参见 备注 2.3).

本章讨论的两个 “核心思想” 是: 重要提示 2.1 – 我们可以通过组合简单对象的表示来表示更复杂的对象; 以及 重要提示 2.2 – 区分 函数 的 “what” 与 程序 的 “how” 至关重要. 后者将是本书中反复提到的一个主题.

2.1 定义表示

每当我们在计算机中存储数字、图像、声音、数据库或其他对象时, 实际上存储在计算机内存中的只是这些对象的 表示.

此外, “表示” 的概念并不限于电子计算机, 当我们写下文字或画一幅图时, 我们同样是在将思想或体验 表示 为符号序列 (这些符号也完全可以是由 0 和 1 构成的字符串), 甚至我们的脑中也并非储存真实的感官输入, 而是仅仅存储它们的 表示.

为了在计算中使用数字、图像、图或其他对象作为输入, 我们需要精确定义如何将这些对象表示为二进制字符串.

一个 表示方案 (representation scheme) 就是将对象 映射到一个二进制字符串 的方法, 例如, 自然数的一个表示方案就是一个函数

当然, 我们不能把所有的数字都表示成相同的字符串 (比如 “”), 一个最基本的要求是, 如果两个数 和 不同, 那么它们必须被表示为不同的字符串, 换句话说, 我们要求编码函数 是 一一对应 的 (one-to-one).

2.1.1 表示自然数

现在我们来展示如何将自然数表示为二进制字符串.

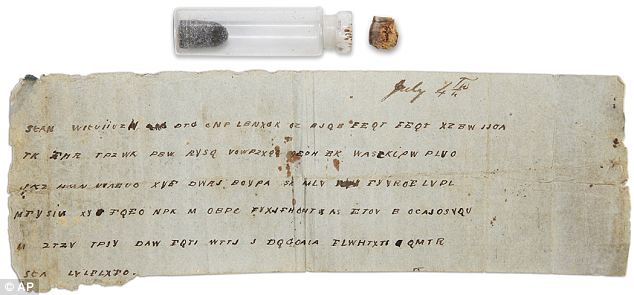

多年来, 人们已经尝试了各种方式来表示数字, 包括绳结计数, 雅玛数字, 罗马数字, 我们熟悉的十进制, 以及许多其它方法. 我们当然可以使用其中任意一种将一个数字表示为字符串 (参见 图 2.3), 然而, 出于计算上的方便, 我们采用 二进制基 作为默认的自然数字符串表示法.

例如, 我们将数字 6 表示为字符串 因为

类似地, 我们将数字 35 表示为字符串 它满足

更多示例见下表.

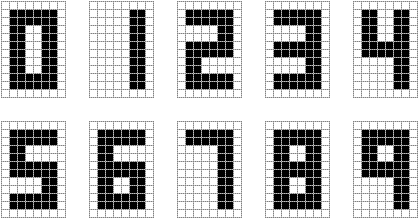

图 2.3. 将数字 0, 1, 2, …, 9 的每个数字表示为一个 12×8 的位图图像, 该图像可以被视为属于 的一个字符串. 使用这个方案, 我们可以把具有 位十进制数字的自然数 表示为属于 的一个字符串. 图片来源: A. C. Andersen 的博客文章.

| 十进制表示 | 二进制表示 |

|---|---|

| 0 | 0 |

| 1 | 1 |

| 2 | 10 |

| 5 | 101 |

| 16 | 10000 |

| 40 | 101000 |

| 53 | 110101 |

| 389 | 110000101 |

| 3750 | 111010100110 |

表格: 使用二进制基表示数字. 左列包含自然数在十进制下的表示, 右列包含相同数字在二进制下的表示.

如果 是偶数, 那么 的二进制表示的最低有效位为 如果 是奇数, 那么该位为

就像数字 对应于“去掉“最低有效的十进制位 (例如, 数字 对应于“去掉“最低有效的 二进制 位.

因此, 二进制表示可以形式化定义为以下函数 ( 表示 “natural numbers to strings”):

其中, 是函数, 定义为: 如果 为偶数, 则 如果 为奇数, 则

像往常一样, 对于字符串 表示字符串 与 的连接.

函数 是 递归定义 的: 对于每个 我们通过较小的数字 的表示来定义

同样, 也可以用非递归方式定义 参见 习题 2.2.

在本书的大部分内容中, 将数字表示为二进制字符串的具体选择并不重要: 我们只需要知道这样的表示是存在的.

事实上, 对于许多用途, 我们甚至可以使用更简单的表示方法, 将自然数 映射为长度为 的全零字符串

备注 2.1 (二进制表示的Python实现 (选读)). 我们可以在 Python 中实现如下的二进制表示:

def NtS(n):# 自然数(Natural number) to 字符串(String)

if n > 1:

return NtS(n // 2) + str(n % 2)

else:

return str(n % 2)

print(NtS(236))

# 11101100

print(NtS(19))

# 10011

我们一样可以使用 Python 实现逆向的转换: 将一个字符串映射回它表示的自然数.

def StN(x):# 字符串 to 自然数

k = len(x)-1

return sum(int(x[i])*(2**(k-i)) for i in range(k+1))

print(StN(NtS(236)))

# 236

2.1.2 表示的意义(讨论)

初学时, 我们自然会认为 是“实际“的数字, 而 只是它的表示.

然而, 对于中世纪的大多数欧洲人来说, CCXXXVI 才是“实际“的数字, 而 (如果他们甚至听说过的话)则是奇怪的印度-阿拉伯位置记数法表示. 1

或许未来当我们的 AI 机器人统治者出现时, 它们可能会认为 才是“实际“的数字, 而 只是它们在向人类下达命令时需要使用的表示方法.

那么, 什么才是“实际“的数字呢? 这是数学哲学家们自古以来一直思考的问题.

柏拉图认为, 数学对象存在于某种理想的存在领域中 (在某种程度上比我们通过感官感知的世界更“真实“, 因为后者不过是理想领域的影子).

在柏拉图的视角中, 符号 仅仅是某个理想对象的记号, 为了向 已故音乐家 致敬, 我们可以称之为 “通常由 表示的数字”.

而奥地利哲学家路德维希·维特根斯坦则认为, 数学对象根本不存在, 唯一存在的只有构成 、 或 CCXXXVI 的实际纸上符号.

在维特根斯坦看来, 数学仅仅是对没有固有意义的符号进行形式操作.

你可以将“实际“的数字理解为(有些递归地)“、 和 CCXXXVI 以及所有旨在表示同一对象的过去和未来的表示方式共同指向的那个东西”.

阅读本书时, 你可以自由选择自己的数学哲学, 只要你能区分数学对象本身与表示它们的各种具体方式, 无论是墨迹斑点、屏幕上的像素、零和一, 还是任何其他形式.

2.2 自然数以外对象的表示

我们已经看到, 自然数可以表示为二进制字符串. 而现在我们将展示, 这对于其他类型的对象也同样适用, 包括(可能为负的)整数、有理数、向量、列表、图以及许多其他对象.

在很多情况下, 为一条数据选择“合适的“字符串表示是非常复杂的任务, 寻找“最佳“表示(例如, 最紧凑, 保真度最高, 最易操作、鲁棒性强(抗干扰能力强), 信息量最大等)一直都是研究的热点.

但目前, 我们先专注于展示一些简单的表示方法, 用于将各种对象作为计算的输入和输出.

2.2.1 表示带有负数的全体整数

既然我们可以将自然数表示为字符串, 我们也可以基于此表示 整数 的全集 (即集合 的成员), 只需增加一位用于表示符号.

为了表示一个(可能为负的)数字 我们在自然数 的表示前加上一个比特 若 则 若 则

形式上, 我们将函数 定义如下:

其中, 的定义如 (2.1) 所示.

虽然表示的编码函数必须是一一对应的, 但不必是 满射.

例如, 在上述表示法中, 没有任何数字被表示为空字符串, 但这仍然是有效的表示方法, 因为每个整数都能被唯一地表示为某个字符串.

给定一个字符串 我们如何判断它“应该“表示一个(非负的)自然数还是一个(可能为负的)整数?

更进一步, 即便我们知道 “应该“是一个整数, 我们又如何知道它使用的是哪种表示方案?

事实上, 除非上下文提供该信息, 否则我们不一定知道. (在编程语言中, 编译器或解释器会根据变量的 类型 决定对应变量的比特序列的表示方法.)

我们可以将同一个字符串 视作表示自然数、整数、一段文本、一幅图像, 或者一个绿色的小妖精.

每当我们说类似 “令 为字符串 表示的数字” 这样的句子时, 我们假设固定某种规范表示方案, 比如上文所示的那些.

具体选择哪种表示方案通常无关紧要, 只需要确保在使用时保持一致即可.

2.2.2 补码表示(选读)

第2.2.1节 中使用特定的“符号位“来表示整数的方法被称为 有符号数表示法 (Signed Magnitude Representation), 曾在一些早期计算机中使用.

然而, 二进制补码表示 在实际中更为常见.

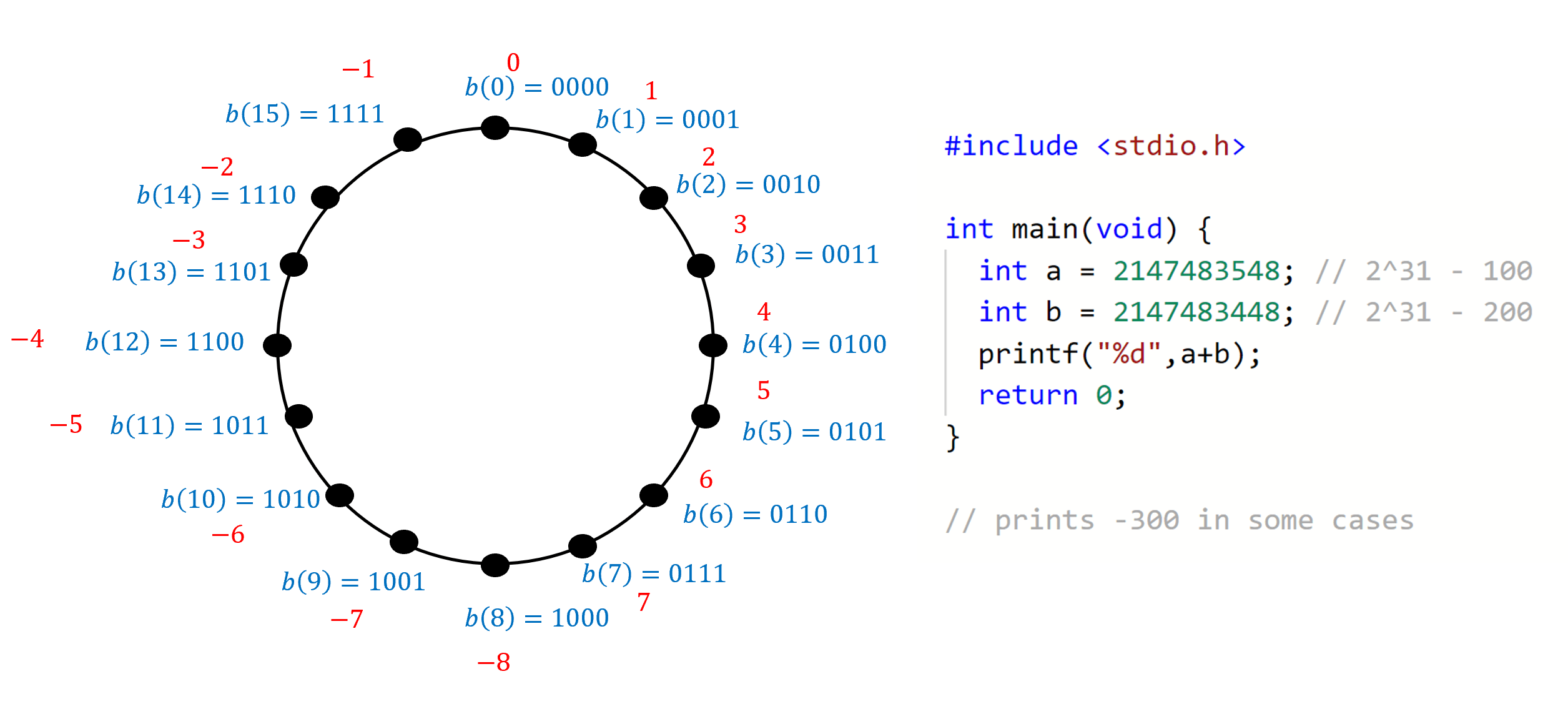

整数 在集合 的 二进制补码表示 是长度为 的字符串 定义如下:

其中, 表示数字 的标准二进制表示, 作为长度为 的字符串, 并根据需要用前导零填充.

例如, 如果 则 而

如果 是大于或等于 的负数, 那么 是一个位于 和 之间的数字.

因此, 该数字 的二进制补码表示是长度为 的字符串, 其首位为

换句话说, 我们将一个可能为负的数字 表示为非负数 (参见 图 2.4).

这意味着, 如果两个可能为负的数字 和 不太大 (即 那么我们可以通过将 和 的表示当作非负整数来进行模 加法, 从而得到 的表示.

二进制补码表示的这一特性是其主要优势, 因为根据微处理器的架构, 它们通常可以非常高效地执行模 的算术运算(对于某些 值, 如 32 或 64).

许多系统将检查值是否过大留给程序员, 无论数字大小如何, 系统都会执行这种模运算.

因此, 在某些系统中, 两个大的正数相加可能得到一个 负数 (例如, 将 与 相加可能得到 因为 参见 图 2.4).

2.2.3 有理数及字符串表示对

我们可以通过表示两个数字 和 来表示分数形式的有理数

然而, 仅仅将 和 的表示简单连接起来是行不通的.

例如, 数字 的二进制表示是 数字 的二进制表示是 但将它们简单连接得到的字符串 也可以看作是 的表示 与 的表示 的连接.

因此, 如果使用这种简单连接方式, 我们将无法判断字符串 是表示 还是

我们通过给 字符串对 提供通用表示来解决这个问题.

如果使用纸笔, 我们只需使用一个分隔符号如 将表示数字 和 的一对数字表示为长度为 9 的字符串 “”.

换句话说, 存在一个一一对应的映射 将 字符串对 映射为一个在字母表 上的单个字符串 (即

使用分隔符类似于英语中使用空格和标点来分隔单词.

通过增加少量冗余, 我们可以在数字领域实现同样的效果.

我们可以将三元素集合 映射到三元素集合 并保持一一对应, 从而将长度为 的字符串 编码为长度为 的字符串

我们对有理数的最终表示通过以下步骤组合得到:

- 将一个(可能为负的)有理数表示为一对整数 使得

- 将整数表示为二进制字符串.

- 将步骤 1 和 2 结合, 得到有理数作为字符串对的表示.

- 将 上的字符串对表示为 上的单个字符串.

- 将 上的字符串表示为更长的 字符串.

同样的思想可以用来表示字符串三元组、四元组, 甚至更多, 作为单个字符串.

实际上, 这是一个非常通用的原则的实例, 我们会在计算机科学的理论与实践中反复使用它(例如, 在面向对象编程中):

重复同样的思想, 一旦我们可以表示类型为 的对象, 我们也可以表示这些对象的 列表的列表, 甚至是列表的列表的列表, 如此类推.

当我们讨论 第2.5.2节 中的 前缀无关编码 (prefix free encoding) 时, 我们会再次回到这一点.

2.3 实数的表示

实数集 包含所有正数、负数、分数, 以及像 或 这样的 无理数.

每个实数都可以用有理数近似, 因此我们可以用一个接近 的有理数 来表示实数

例如, 我们可以用 来表示 误差约为 若希望误差更小(例如约 可以使用 以此类推.

实数通过近似有理数来表示是一个可行的表示方案.

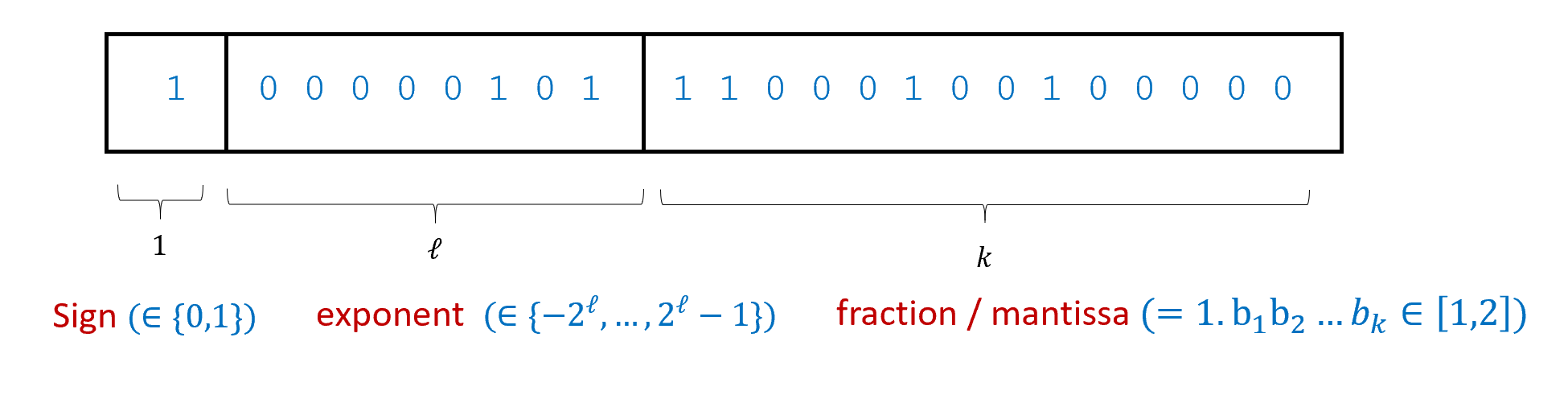

然而, 在计算机应用中, 通常更常用 浮点表示法 (参见 图 2.5) 来表示实数.

在浮点表示法中, 我们用一对 表示 其中 和 是某些规定长度的(可能为正或负的)整数, 并且 最接近

浮点表示是 科学计数法 的二进制版本, 即将一个数字 表示为 的近似.

称之为“浮点“是因为可以将 看作指定一串二进制数字, 描述这串数字中“二进制小数点“的位置.

正是浮点表示的使用, 导致许多编程系统中, 表达式 0.1+0.2 的输出为 0.30000000000000004 而不是 0.3.

更多信息可见: 这里, 这里, 这里.

读者可能会(合理地)担心, 浮点表示法(或有理数表示法)只能 近似 表示实数.

在许多(但不是全部)计算应用中, 可以将精度调得足够高, 以至于不会影响最终结果.

但有时我们仍需要谨慎. 事实上, 浮点数错误有时可能造成严重后果.

例如, 浮点舍入误差曾导致美国爱国者导弹未能拦截伊拉克飞毛腿导弹, 造成 28 人死亡 (详细报道), 以及在计算 英国养老金发放金额 时出现过的 1 亿英镑的错误.

2.4 Cantor定理, 可数集, 以及实数的字符串表示

“对于任意一组水果, 我们可以制作的水果沙拉数量总可以比水果数量更多. 如果不是这样, 我们可以给每个沙拉贴上一个不同水果的标签, 最后再考虑这样一个沙拉, 它包含所有未被标签所指的水果, 那么某个水果恰好在这个沙拉的标签中当且仅当它不在其中.”

鉴于浮点数对实数的近似问题, 一个自然的问题是: 是否可以将实数 精确地 表示为字符串.

不幸的是, 下述定理表明这是不可能的:

不存在一一对应的函数 2

可数集. 我们说一个集合 是 可数的, 如果存在一个满射 或者换句话说, 我们可以将 写成序列

由于二进制表示给出了从 到 的满射, 并且两个满射的复合仍然是满射, 集合 是可数的当且仅当存在从 到 的满射.

利用函数的基本性质(见 第1.4.3节), 一个集合可数当且仅当存在从 到 的一一函数.

因此, 我们可以将 定理 2.1 重述如下:

定理 2.2 由 Georg Cantor 于 1874 年证明.

这一结果(以及相关结论)震惊了当时的数学家. 通过证明不存在从 到 (或 的一一映射, Cantor 展示了这两个无限集合有“不同的无限形式“, 并且实数集 在某种意义上比无限集合 “更大”.

“无限的层次“这一概念当时让数学家和哲学家深感困惑. 哲学家 Ludwig Wittgenstein(前面提到过)称 Cantor 的结果为“完全的胡扯“且“可笑”, 其他人甚至认为更糟: Leopold Kronecker 称 Cantor 是“腐蚀青年的人“, 而 Henri Poincaré 说 Cantor 的思想“应从数学中彻底剔除“.

不过事实证明 Cantor 看得更远. 如今 Cantor 的工作已被普遍接受为集合论和数学基础的基石.

正如 David Hilbert 在 1925 年所说, “无人能将我们从 Cantor 为我们创造的天堂中驱逐出去”.

也正如我们稍后将在本书中看到的, Cantor 的思想在计算理论中也起着重要作用.

我们已经讨论了 定理 2.1 的重要性, 让我们来看看它的证明. 这将分两步进行:

- 定义一个无限集合 对于它证明不可数更加容易(即证明不存在从 到 的一一函数更容易).

- 证明存在一个一一函数 将 映射到

利用反证法, 这两条事实结合起来可以推出 定理 2.1.

具体来说, 如果假设(为了反证)存在某个一一函数 将 映射到

那么通过将 与步骤 2 中的函数 复合得到的函数 就是从 到 的一一函数,

这与步骤 1 中的结论矛盾!

为了将这个想法完整地转化为 定理 2.1 的证明, 我们需要:

- 定义集合

- 证明不存在从 到 的一一函数.

- 证明存在从 到 的一一函数.

接下来我们将精确地做到这些:

我们将定义集合 它将扮演 的角色,

然后陈述并证明两个引理, 说明该集合满足我们所需的两个性质.

简单来说, 是一个 函数的集合, 并且一个函数 属于 当且仅当它的定义域是 而值域是

我们可以将 理解为所有无限长 比特序列 的集合, 因为函数 正好一一对应于无限序列

下面两个引理说明, 可以作为 来证明 定理 2.1:

引理 2.1. 不存在从 到 的一一映射 3

引理 2.2. 存在从 到 的一一映射 4

如上所示, 引理 2.1 和 引理 2.2 结合起来即可推出 定理 2.1.

为了更正式地重复这一论证, 为了反证, 假设存在一一函数

由 引理 2.2, 存在一一函数

因此, 根据假设, 由于两个一一函数的复合仍是一一函数(见 习题 2.12),

函数 定义为 将是一一函数,

这与 引理 2.1 矛盾.

参见 图 2.7 获取该论证的图示说明.

现在只剩下证明这两个引理. 我们先从证明 引理 2.1 开始, 这实际上是 定理 2.1 的核心部分.

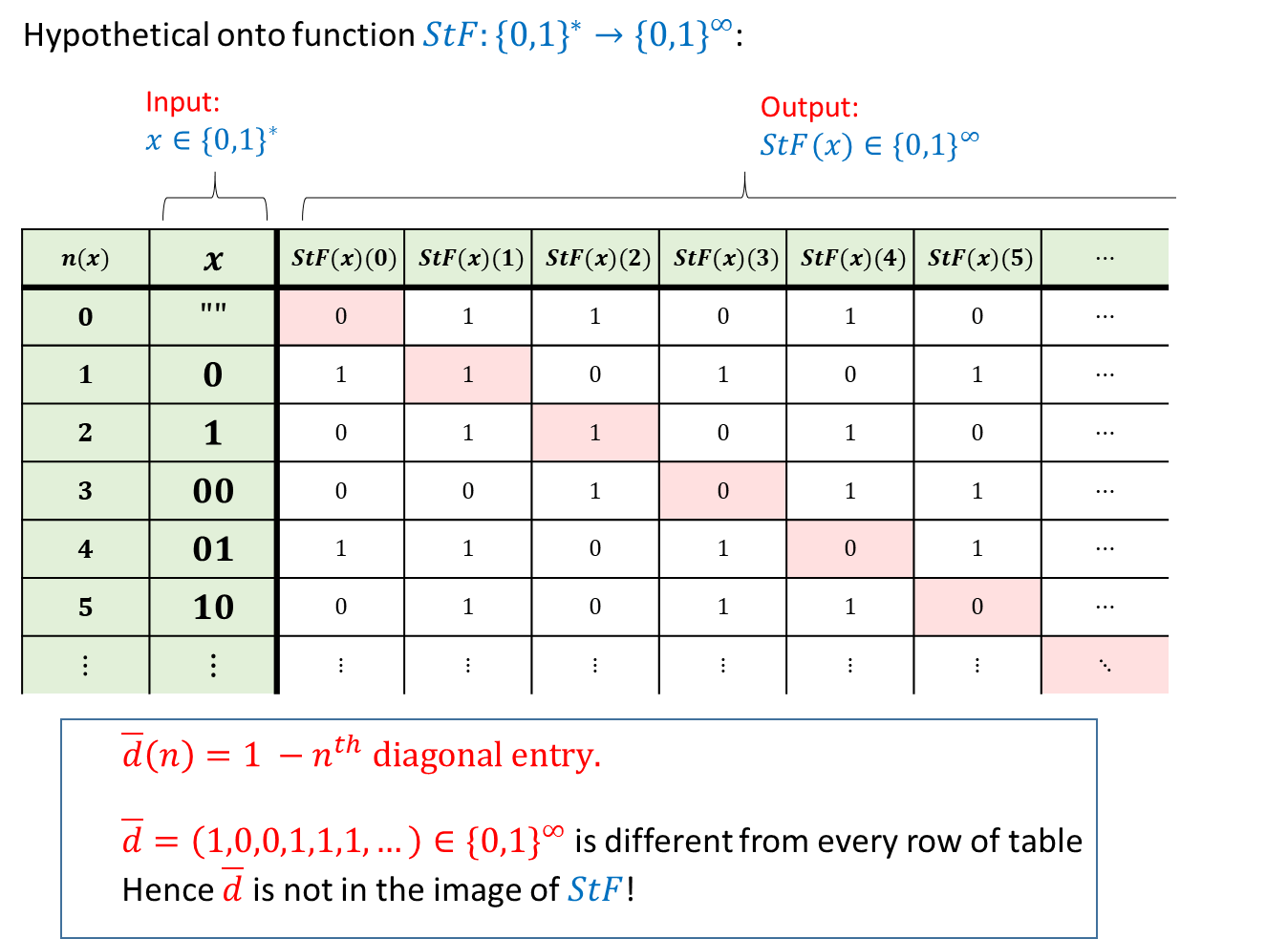

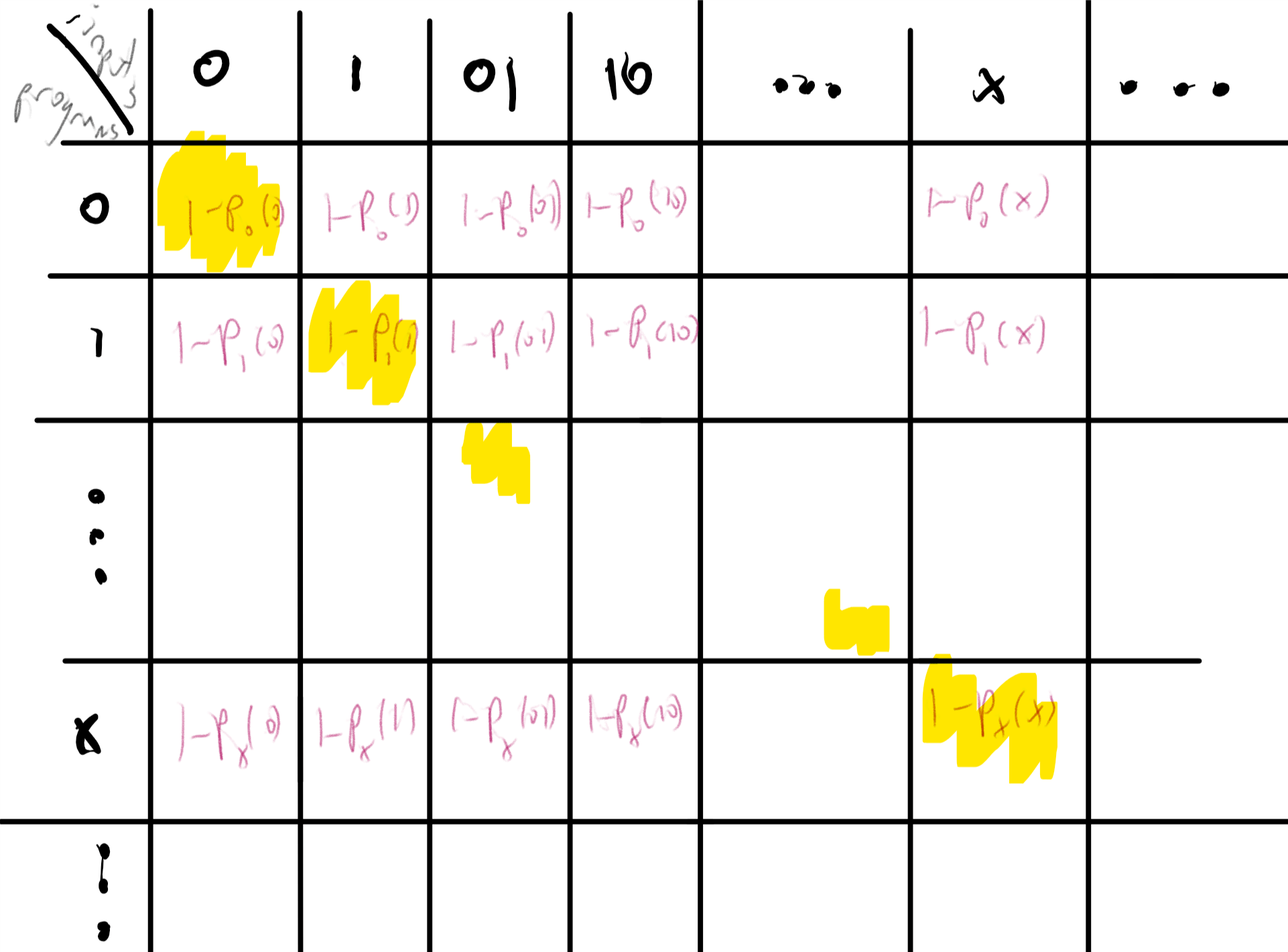

热身运动: “Cantor定理青春版”. 引理 2.1 的证明相当微妙. 一种获得对该证明的直觉的方法是考虑以下有限版本的陈述: “不存在一个满射函数 ”. 当然我们知道这是正确的, 因为集合 比集合 更大, 但让我们来看一个不太直接的证明: 对于任意 我们可以定义字符串 如下: 如果 是满射, 那么必然存在某个 使得 但我们声称不存在这样的 实际上, 如果存在这样的 那么 的第 个分量应当等于 但根据定义这个分量等于 另见此陈述的 “proof by code”.

对引理 2.1的证明

对引理 2.1的证明

我们将证明不存在一个 满射 函数

这将推出该引理, 因为对于任意两个集合 和 当且仅当存在一个从 到 的一一映射时, 才存在一个从 到 的满射 (见 引理 1.1).

这个证明技巧被称为 “diagonal argument” (对角线论证), 详情可见 图 2.8.

为了得到矛盾, 我们假设存在这样一个函数 然后我们通过构造一个函数 使得对每个 都有 来证明 不是满射.

考虑二进制字符串的字典序排列 (即 “”,

对于每个 我们令 为此顺序中的第 个字符串.

也就是说 等等.

对每个 我们定义函数 如下:

也就是说, 为了计算 在输入 时的值, 我们首先计算 其中 是字典序中的第 个字符串.

由于 它是一个将 映射到 的函数.

值 被定义为 的取反.

函数 的定义有些微妙.

一种理解方式是将函数 想象为由一张无限长的表格指定, 其中每一行对应一个字符串 (字符串按字典序排列), 并包含序列

然后, 我们取该表格中的 对角线 元素如下:

这些元素对应于表格中第 行第 列的 对于

我们上面定义的函数 将每个 映射到第 个对角线元素的取反值.

为了完成 不是满射的证明, 我们需要说明对每个 都有

事实上, 令 为某个字符串, 并令

如果 是 在字典序中的位置, 则根据构造有 这意味着 这正是我们需要的.

引理 2.1 实际上与自然数或字符串没有太大关系.

仔细审视这个证明可以发现, 它实际上说明对于 任意 集合 不存在一个一一映射 其中 表示所有以 为定义域的布尔函数的集合

由于我们可以将子集 与其特征函数 对应 (即 当且仅当 我们也可以将 看作 的所有 子集 的集合.

这个子集集合有时被称为 的 幂集, 记作 或

引理 2.1 的证明可以推广, 说明不存在一个集合与其幂集之间的一一映射.

特别地, 这意味着集合 “比” 更大.

Cantor 利用这些思想构建了无限的无穷层级.

这些无穷的数量远大于 甚至

他将 的基数记作 并将下一个更大的无限数记作 ( 是希伯来字母表的第一个字母).

Cantor 还提出了 连续统假设, 即

我们将在本书后续回到这个假设背后的精彩故事.

Aaronson 的这节讲座 提到了一些相关问题 (另见 Berkeley CS 70 lecture).

为了完成 定理 2.1 的证明, 我们需要证明 引理 2.2.

这个证明虽然需要一些微积分基础, 但使用了的地方都比较直接易懂.

不过如果你之前处理实数列极限的经验不多, 那么下面的证明还是可能会有些难以理解.

当然, 这部分并非 Cantor 论证的核心, 此类极限对于本书后续内容也不重要, 因此你完全可以选择相信 引理 2.2 并跳过这些繁琐的证明.

对引理 2.2的证明思路

对引理 2.2的证明思路

我们定义 为介于 和 之间的数, 其十进制展开为 换句话说,

如果 和 是 中的两个不同函数, 那么必然存在某个输入 使它们在该输入上不一致.

取最小的这样的 那么数字 与 在小数点后的第 到 位完全相同, 并在第 位上不同.

因此这些数字必然不同.

具体来说, 如果 且 则第一个数字大于第二个; 否则 ( 且 第一个数字小于第二个.

在证明中我们需要稍微注意, 因为某些数字可以被 无限展开, 例如, 数字 有两种十进制展开: 和

但在这里不会出现这个问题, 因为按上述定义, 我们使用的数字的十进制展开中永远不会包含数字

对引理 2.2的证明

对引理 2.2的证明

对于每个 我们定义 为其十进制展开为 的数字.

形式上,

在微积分中有一个已知结论(这里我们不重复证明): (2.2) 右侧的级数在 中收敛到一个确定的极限.

现在我们证明 是一一映射.

设 是 中的两个不同函数.

由于 和 不同, 必然存在某个输入它们的值不同, 我们令 为最小的这样的输入, 并且不失一般性地假设 且

(否则, 如果 且 我们可以简单地交换 和 的角色.)

数字 和 在小数点后的前 位完全相同.

由于这第 位在 中为 而在 中为 我们声称 比 至少大

要理解这一点, 注意 的差值在以下情况下最小: 对于所有 且 此时(由于 和 在前 位相同)

由于无穷级数 收敛到 可得对于每一对这样的 和

特别地, 我们看到对于每一对不同的 从而函数 是一一映射.

在上面的证明中, 我们使用了级数 收敛到 的事实, 将其代入 (2.3) 可得 与 的差值至少为

虽然我们为 选择的十进制表示是任意的, 但我们不能用二进制表示代替.

如果使用 二进制 展开而非十进制, 相应的级数 收敛到 并且由于 我们无法推导出 是一一映射.

事实上, 确实存在一些不同的序列对 满足

(例如, 序列 与序列 就具有此性质.)

2.4.1 推论: 布尔函数全体不可数.

Cantor 定理得出如下推论, 我们将在本书中多次使用: 所有 布尔函数(将 映射到 的函数)构成的集合是不可数的.

这是 引理 2.1 的直接推论, 因为我们可以用二进制表示构造一个从 到 的一一映射. 因此, 的不可数性意味着 的不可数性.

对定理 2.3的证明

对定理 2.3的证明

由于 是不可数的, 我们只需展示一个从 到 的一一映射, 便可得到该结论.

原因在于, 这样的映射存在意味着如果 是可数的, 从而存在一个从 到 的一一映射, 那么就会存在一个从 到 的一一映射, 与 引理 2.1 矛盾.

现在我们展示这个一一映射. 我们简单地将一个函数 映射到函数 如下.

我们令 等等.

也就是说, 对于每个 如果它在二进制下表示自然数 我们定义

如果 不表示这样的数字(例如, 它有前导零), 则我们令

这个映射是一一映射, 因为如果 是 中的两个不同元素, 那么必然存在某个输入 使

于是, 如果 是表示 的字符串, 我们看到 其中 是 映射到的 中的函数, 而 是 映射到的函数.

2.4.2 可数性的等价条件

上述结果建立了多种等价的方式来表述集合可数的事实.

具体来说, 以下陈述都是等价的:

- 集合 是可数的

- 存在一个从 到 的满射

- 存在一个从 到 的满射

- 存在一个从 到 的一一映射

- 存在一个从 到 的一一映射

- 存在一个从某个可数集合 到 的满射

- 存在一个从 到某个可数集合 的一一映射

2.5 数字以外元素的表示

当然, 数字并不是我们唯一可以表示为二进制字符串的对象.

用于表示某个集合 中对象的 表示方案 由一个将 中对象映射为字符串的 编码 函数和一个将字符串解码回 中对象的 解码 函数组成.

形式化地, 我们作如下定义:

注意, 对每个 都有 的条件意味着 是 满射(你能看出为什么吗? ).

事实上, 构造一个表示方案时, 我们只需要找到一个 编码 函数.

也就是说, 每个一一的编码函数都有对应的解码函数, 如下引理所示:

对引理 2.3的证明

对引理 2.3的证明

设 为 中任意一个元素.

对于每个 要么不存在, 要么仅存在一个 使 (否则 将不是一一映射).

我们将 定义为在第一种情况取 在第二种情况取该唯一对象

根据定义, 对每个 都有

虽然表示方案的解码函数通常可以是一个 局部 函数, 但 引理 2.3 的证明表明, 每个表示方案都有一个 全域 解码函数. 这一观察有时是很有用的.

2.5.1 有限表示

如果 是 有限 的, 那么我们可以将 中的每个对象表示为长度至多为某个数 的字符串.

那么 的取值是多少呢?

我们记 为长度至多为 的字符串集合

集合 的大小等于

这使用 等比数列 的标准求和公式即可得到.

为了将 中的对象表示为长度至多为 的字符串, 我们需要构造一个从 到 的一一映射. 而当且仅当 我们才能做到这一点, 如以下引理所示:

对于任意两个非空有限集合 当且仅当 时, 存在一个一一映射

设 且 并将 和 的元素分别写为 和

我们需要证明, 存在一个一一映射 当且仅当

对“当“方向, 如果 我们可以简单地定义 对每个

显然, 对于 有 因此该函数是一一映射.

对“仅当“方向, 假设 且 是某个函数. 那么 不可能是一一映射.

事实上, 对 我们“标记“ 中的元素

如果 已经被标记过, 那么我们就找到了两个映射到同一元素 的 中的对象.

否则, 由于 有 个元素, 当我们标记到 时, 中的所有对象都已被标记.

因此, 在这种情况下, 必须映射到一个已经被标记过的元素.

(这一观察有时被称为“鸽巢原理“: 假设有 个巢和 只鸽子, 则必有两只鸽子在同一个巢中.)

2.5.2 前缀无关编码

在展示有理数的表示方案时, 我们使用了一个“技巧“: 将字母表 编码, 以便将字符串元组表示为单个字符串.

这是 前缀无关编码 的一个特例.

前缀无关编码的思想如下, 如果我们的表示具有如下性质: 表示对象 的字符串 不是表示不同对象 的字符串 的 前缀 (即初始子串), 那么我们可以仅通过将列表中所有成员的表示串联起来, 来表示一个对象列表.

例如, 因为在英文中每个句子都以标点符号结束, 如句号, 感叹号或问号, 没有句子可以成为另一个句子的前缀, 因此我们可以仅通过将句子一个接一个地串联来表示一个句子列表. (英文中存在一些复杂情况, 例如缩写中的句点 (如 “e.g.”)或句子引号包含标点, 但高层次上前缀自由表示句子的原理仍然成立.)

事实上, 我们可以将 每一个 表示转换为前缀无关形式.

这为 重要提示 2.1 提供了依据, 并允许我们将类型 对象的表示方案转换为类型 对象 列表 的表示方案.

通过重复同样的技术, 我们还可以表示类型 对象的列表的列表, 以此类推.

但首先, 让我们正式定义前缀无关性:

回忆一下, 对于每个集合 集合 包含所有有限长度的元组(即 列表)的 中元素.

下述定理表明, 如果 是 的前缀自由编码, 则通过串联编码, 我们可以得到 的一个有效的(一一)表示:

定理 2.4 可能有点难以理解, 但一旦你理解了它的含义, 实际上证明起来相当直接.

因此, 我强烈建议你在此处停下来, 确保你理解了该定理的陈述. 你也应该尝试自己证明它, 然后再继续阅读.

证明的思路很简单.

例如, 假设我们想从表示 中解码三元组

我们首先找到 的第一个前缀 它是某个对象的表示.

然后解码该对象, 从 中去掉 得到新的字符串 再继续找到 的第一个前缀 以此类推(参见 习题 2.9).

的前缀自由性质保证了 实际上就是 是 依此类推.

对定理 2.4的证明

对定理 2.4的证明

现在我们给出正式证明.

使用反证法, 假设存在两个不同的元组 和 使得

我们将字符串 记为

设 为第一个使得 的索引.

(如果对所有 都有 由于假设这两个元组不同, 则其中一个元组的长度必须大于另一个. 在这种情况下, 不失一般性, 我们假设 并令 )

在 的情况下, 我们看到字符串 可以用两种不同的方式表示:

以及

其中 对所有 成立.

令 为从 中去掉前缀 后得到的字符串.

我们看到 可以写成两种形式: 对某个字符串 也可以写成 对某个

但这意味着 与 中的一个必须是另一个的前缀, 这与 的前缀自由性矛盾.

若 且 我们通过如下方式得到矛盾: 在这种情况下

这意味着 必须对应于空字符串

但在这种情况下, 也必须是空字符串, 而空字符串显然是任意其他字符串的前缀, 这与 的前缀自由性矛盾.

备注 2.6 (列表表示的前缀无关性).

即使集合 中对象的表示 是前缀无关的, 也并不意味着这些对象的 列表 的表示 也会是前缀无关的. 例如: 对于任意三个对象 列表 的表示将是列表 的表示的前缀.

然而, 如下的 引理 2.4 所示, 我们可以将 每一个 表示转换为前缀无关的, 因此如果需要表示列表的列表、列表的列表的列表等, 我们就可以使用该转换.

2.5.3 构造前缀无关表示

有一些自然的表示是前缀无关的.

例如, 每个 固定输出长度 的表示(即一一函数 自动是前缀无关的, 因为只有当 和 相等时, 长度相同的 才可能有 作为前缀.

此外, 我们用来表示有理数的方法也可以用来证明如下结论:

为了完整起见, 我们将在下方给出证明. 不过你可以在这里停下来, 尝试用我们表示有理数时使用的相同技巧自己证明它.

对引理 2.4证明

对引理 2.4证明

证明的核心思想是使用映射 来“加倍“字符串 中的每一位, 然后通过在其后拼接 来标记字符串的结束.

如果我们以这种方式对字符串 进行编码, 它可以确保 的编码绝不会是不同字符串 的编码的前缀.

形式上, 我们对每个 定义函数 如下:

如果 是 的(可能不是前缀无关的)表示, 我们可以通过定义 将其转换为前缀无关的表示

为了证明该引理, 我们需要证明 (1) 是一一函数, 并且 (2) 是前缀无关的.

事实上, 前缀无关是比一一更强的条件(如果两个字符串相等, 则其中一个必然是另一个的前缀), 因此只需证明 (2) 即可, 我们现在来证明它.

设 为 中两个不同的对象.

我们将证明 不是 的前缀, 或换句话说, 不是 的前缀, 其中

由于 是一一函数, 所以 我们分三种情况讨论, 取决于 或

- 如果 则 中位置 的两位为 而 中对应位将等于 或 (取决于 的第 位), 因此 不可能是 的前缀.

- 如果 由于 必然存在某个位置 使它们不同, 这意味着 和 在位置 上不同, 同样 不是 的前缀.

- 如果 则 因此 比 长, 不可能是其前缀.

在所有情况下, 我们可以预见 都不是 的前缀, 从而完成了证明.

引理 2.4 的证明并不是将任意表示转换为前缀无关形式的唯一方法, 也不一定是最优方法.

习题 2.10 就要求你构造一个更高效的前缀无关转换, 满足

2.5.4 “基于Python的证明” (选读)

定理 2.4 和 引理 2.4 的证明是 构造性的, 意味着它们给出了:

- 将任意对象 的表示的编码和解码函数转换为前缀无关的编码和解码函数的方法, 以及

- 将单个对象的前缀无关编码和解码扩展到 对象列表 的编码和解码的方法(通过串联实现).

具体来说, 我们可以将任意一对 Python 函数 encode 和 decode 转换为函数 pfencode 和 pfdecode, 对应于前缀无关的编码和解码.

同样, 给定单个对象的 pfencode 和 pfdecode, 我们可以将它们扩展到列表的编码.

下面展示了如何对上文定义的 NtS 和 StN 函数进行这种处理.

我们从 引理 2.4 的“Python 证明“开始: 一种将任意表示转换为 前缀无关 表示的方法.

下面的函数 prefixfree 接受一对编码和解码函数作为输入, 并返回一个三元组函数, 其中包含 前缀无关 的编码和解码函数, 以及一个检查字符串是否为对象有效编码的函数.

# 接受 encode 和 decode 函数, 分别将对象映射为比特列表以及反向映射,

# 并返回 pfencode 和 pfdecode 函数,

# 以前缀无关的方式将对象映射为比特列表以及反向映射.

# 同时返回一个 pfvalid 函数, 用于判断一个比特列表是否为有效编码

def prefixfree(encode, decode):

def pfencode(o):

L = encode(o)

return [L[i//2] for i in range(2*len(L))]+[0,1]

def pfdecode(L):

return decode([L[j] for j in range(0,len(L)-2,2)])

def pfvalid(L):

return (len(L) % 2 == 0 ) and all(L[2*i]==L[2*i+1] for i in range((len(L)-2)//2)) and L[-2:]==[0,1]

return pfencode, pfdecode, pfvalid

pfNtS, pfStN , pfvalidN = prefixfree(NtS,StN)

NtS(234)

# 11101010

pfNtS(234)

# 111111001100110001

pfStN(pfNtS(234))

# 234

pfvalidM(pfNtS(234))

# true

注意, 上述 Python 函数 prefixfree 接受两个 Python 函数 作为输入, 并输出三个 Python 函数作为结果. (无歧义的情况下, 我们会使用 “Python 函数” 或 “子程序” 这个术语来区分 Python 程序片段和数学意义上的函数.)

在本书中, 你不需要掌握 Python, 但你需要熟悉函数作为独立的数学对象的概念, 可以被用作其他函数的输入或输出.

下面我们给出 定理 2.4 的 “Python 证明”. 具体来说, 我们展示一个函数 represlists, 它接受一个前缀无关表示方案作为输入 (通过编码、解码和有效性检测函数实现), 并输出一个用于表示该类对象 列表 的表示方案. 如果我们希望使这个表示也是前缀无关的, 那么可以再将其放入上面的 prefixfree 函数中.

def represlists(pfencode,pfdecode,pfvalid):

"""

接受函数 pfencode, pfdecode 和 pfvalid,

并返回函数 encodelists, decodelists,

它们可以分别对该类对象的 **列表** 进行编码和解码.

"""

def encodelist(L):

"""Gets list of objects, encodes it as list of bits"""

return "".join([pfencode(obj) for obj in L])

def decodelist(S):

"""Gets lists of bits, returns lists of objects"""

i=0; j=1 ; res = []

while j<=len(S):

if pfvalid(S[i:j]):

res += [pfdecode(S[i:j])]

i=j

j+= 1

return res

return encodelist,decodelist

LtS , StL = represlists(pfNtS,pfStN,pfvalidN)

LtS([234,12,5])

# 111111001100110001111100000111001101

StL(LtS([234,12,5]))

# [234, 12, 5]

2.5.5 字母和文本的表示

我们可以用一个字符串来表示一个字母或符号, 然后如果这种表示是前缀无关的, 我们就可以通过简单地连接每个符号的表示来表示一个符号序列.

其中一种表示是 ASCII, 它用 7 位的字符串表示 128 个字母和符号.

由于 ASCII 表示是固定长度的, 它自动是前缀无关的 (你能看出原因吗?).

Unicode 是一种将 (在撰写本文时) 约 128,000 个符号表示为介于 0 和 1,114,111 之间的数字的表示方法 (称为 code points).

对于这些 code points 有几种前缀无关的表示方法, 一种流行的方法是 UTF-8, 它将每个 code point 编码为长度在 8 到 32 之间的字符串.

样例 2.2 (Braille 编码(盲文)).

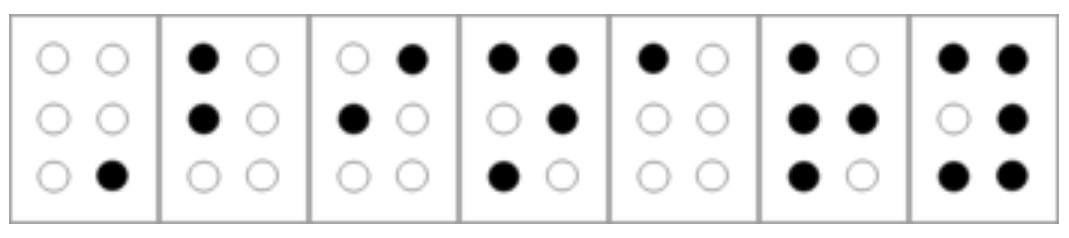

Braille 编码(盲文) 是另一种将字母和其他符号编码为二进制字符串的方法. 具体来说, 在盲文中, 每个字母被编码为一个属于 的字符串, 该字符串通过排列成两列三行的凸起点来书写, 参见 图 2.10.

(一些符号需要用超过一个六位字符串来编码, 因此盲文使用了更通用的前缀无关编码.)

Louis Braille 是一个法国男孩, 因事故在 5 岁时失明. 盲文由 Braille 于 1821 年发明, 当时他只有 12 岁 (尽管他在一生中不断改进和完善它).

样例 2.3 (C语言中对象的表示(选读)).

我们可以使用编程语言来探究我们的计算环境如何表示各种数值.

在允许直接访问内存的 “不安全” 编程语言(如 C语言)中, 这种操作最为简单.

使用一个 简单的 C 程序, 我们可以得到各种数值的表示方法.

可以看到, 对于整数, 乘以 2 对应于每个字节内部的 “左移”.

相比之下, 对于浮点数, 乘以 2 对应于表示中指数部分加 1.

在我们使用的架构中, 负数使用 二进制补码 方法表示.

C语言通过确保字符串末尾有一个零字节, 来以前缀无关的形式表示字符串.

int 2 : 00000010 00000000 00000000 00000000

int 4 : 00000100 00000000 00000000 00000000

int 513 : 00000001 00000010 00000000 00000000

long 513 : 00000001 00000010 00000000 00000000 00000000 00000000 00000000 00000000

int -1 : 11111111 11111111 11111111 11111111

int -2 : 11111110 11111111 11111111 11111111

string Hello: 01001000 01100101 01101100 01101100 01101111 00000000

string abcd : 01100001 01100010 01100011 01100100 00000000

float 33.0 : 00000000 00000000 00000100 01000010

float 66.0 : 00000000 00000000 10000100 01000010

float 132.0: 00000000 00000000 00000100 01000011

double 132.0: 00000000 00000000 00000000 00000000 00000000 10000000 01100000 01000000

2.5.6 向量, 矩阵及图片的表示

一旦我们可以表示数字和数字列表, 我们就可以表示 向量(本质上就是数字的列表).

同样, 我们可以表示列表的列表, 因此特别地, 可以表示 矩阵.

为了表示一张图像, 我们可以通过一个长度为3的数字列表表示每个像素的颜色, 分别对应红色、绿色和蓝色的强度.

(我们可以只使用三种原色, 因为 大多数 人类视网膜中只有三种类型的视锥细胞; 而如果要表示 螳螂虾 可见的颜色, 我们需要 16 种原色.)

因此, 一张包含 个像素的图像可以表示为一个包含 个长度为三的列表的列表.

视频可以表示为图像的列表.

当然, 这些表示方法相当浪费, 对于图像和视频通常使用 更 紧凑 的表示方法, 虽然本书不会涉及这些内容.

2.5.7 图的表示

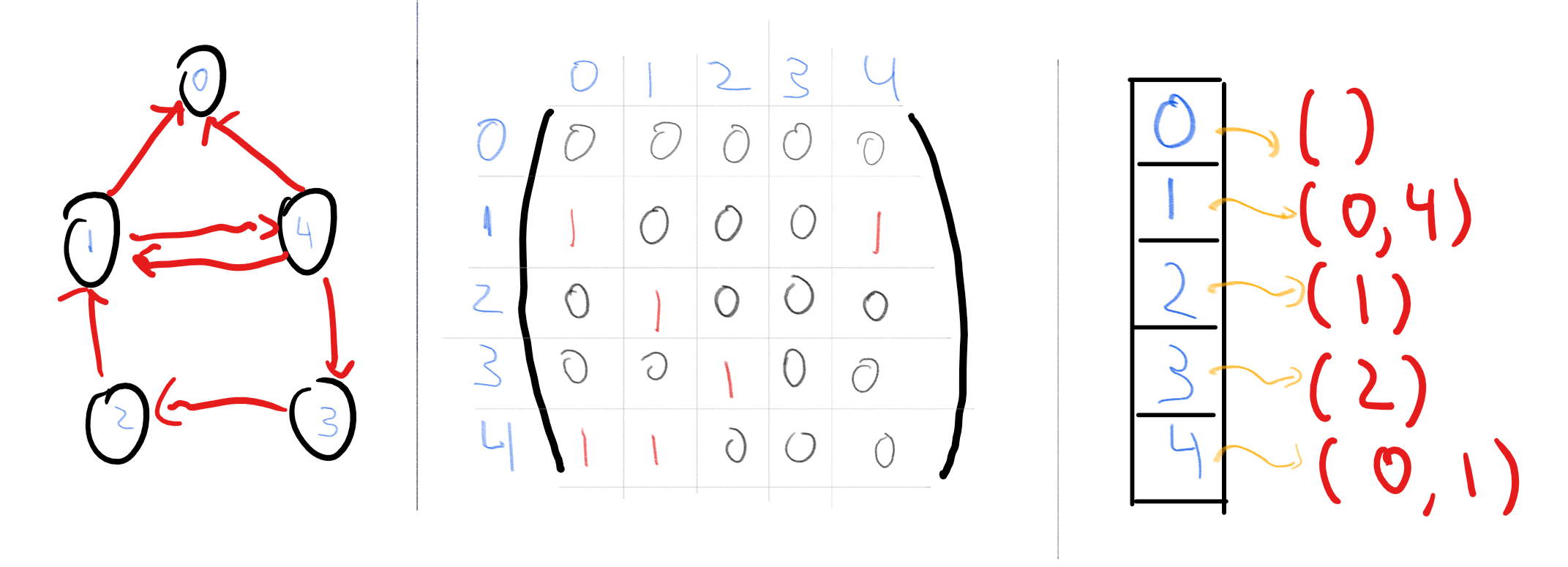

一个 图 在 个顶点上可以表示为一个 的 邻接矩阵, 其第 个元素为 1 当且仅当边 存在, 否则为 0.

也就是说, 我们可以将一个 顶点的有向图 表示为一个字符串 使得 当且仅当边

我们可以通过将每条无向边 替换为两条有向边 和 来将无向图转换为有向图.

另一种图的表示方法是 邻接表 表示. 也就是说, 我们将图的顶点集合 与集合 对应, 其中 并将图 表示为 个列表组成的列表, 其中第 个列表包含顶点 的出邻居.

对于某些应用, 这些表示方法之间的差异可能很大, 虽然对于我们而言通常无关紧要.

2.5.8 列表和嵌套列表的表示

如果我们有一种方法将集合 中的对象表示为二进制字符串, 那么我们可以通过应用前缀无关变换来表示这些对象的列表.

此外, 我们可以使用类似上述的技巧来处理 嵌套 列表.

其思想是, 如果我们有某种表示 那么我们可以使用五元素字母表 0,1,[ , ] , , 上的字符串来表示来自 的嵌套列表.

例如, 如果 表示为 0011, 表示为 10011, 表示为 00111, 那么我们可以将嵌套列表 表示为字母表 上的字符串 "[0011,[10011,00111]]".

通过将 的每个元素本身编码为三位二进制字符串,

我们可以将任意对象集合 的表示转换为一种表示, 使得可以表示这些对象的(潜在嵌套)列表.

2.5.9 一些注释

我们通常会将一个对象与其字符串表示等同起来.

例如, 如果 是某个将字符串映射到字符串的函数, 且 是一个整数, 我们可能会说 “ 是质数”, 这意味着如果我们将 表示为字符串 那么由字符串 表示的整数 满足 是质数.

(你可以看到, 这种将对象与其表示等同的约定可以为我们节省大量繁琐的形式化表达.)

同样地, 如果 是某些对象, 且 是一个以字符串为输入的函数, 那么 表示将 应用于有序对 的表示的结果.

我们对任意 元组对象使用相同的符号表示函数的调用.

这种将对象与其字符串表示等同的约定, 是我们人类一直在使用的.

例如, 当人们说 “ 是质数” 时, 他们真正的意思是, 十进制表示为字符串 “17” 的整数是质数.

当我们说

“ 是一个计算自然数乘法的算法”

时, 我们真正的意思是

“ 是一个计算函数 的算法, 满足对于每一对 如果 是表示有序对 的字符串, 那么 将是表示它们乘积 的字符串”.

天呐!

2.6 将计算任务定义为数学函数

抽象地讲, 计算过程 是一种将输入(二进制字符串)转换为输出(二进制字符串)的过程.

这种从输入到输出的变换可以通过现代计算机、遵循指令的人、某些自然系统的演化或其他任何手段完成.

在后续章节中, 我们将转向对计算过程的数学定义, 但正如上文所讨论的, 目前我们关注 计算任务. 也就是说, 我们关注的是 规范 而非 实现.

同样地, 在抽象层面上, 一个计算任务可以指定输出需要满足的任意输入输出关系.

然而, 在本书的大部分内容中, 我们将专注于最简单、最常见的任务: 计算函数.

下面是一些例子:

- 给定两个整数 的表示, 计算它们的乘积 使用上面的表示方法, 这对应于从 到 的函数计算. 我们已经看到, 解决这个计算任务的方法不止一种, 事实上, 我们仍然不知道该问题的最优算法.

- 给定一个整数 的表示, 计算其 因式分解; 即, 找出质数列表 使得 这同样对应于从 到 的函数计算. 对于该问题的复杂性, 我们的认知差距甚至更大.

- 给定图 的表示和两个顶点 与 计算 中从 到 的最短路径长度, 或者计算从 到 的 最长路径(不重复顶点)的长度. 这两个任务都对应于从 到 的函数计算, 但它们的计算难度却差别极大.

- 给定一个 Python 程序的代码, 判断是否存在输入会使程序进入无限循环. 该任务对应于从 到 的 部分函数 计算, 因为并非每个字符串都对应语法有效的 Python 程序. 我们会看到, 我们 确实 理解该问题的计算状态(见下文的状态机), 但答案相当令人惊讶.

- 给定图像 的表示, 判断 是猫的照片还是狗的照片. 这对应于从 到 的某个(部分)函数的计算.

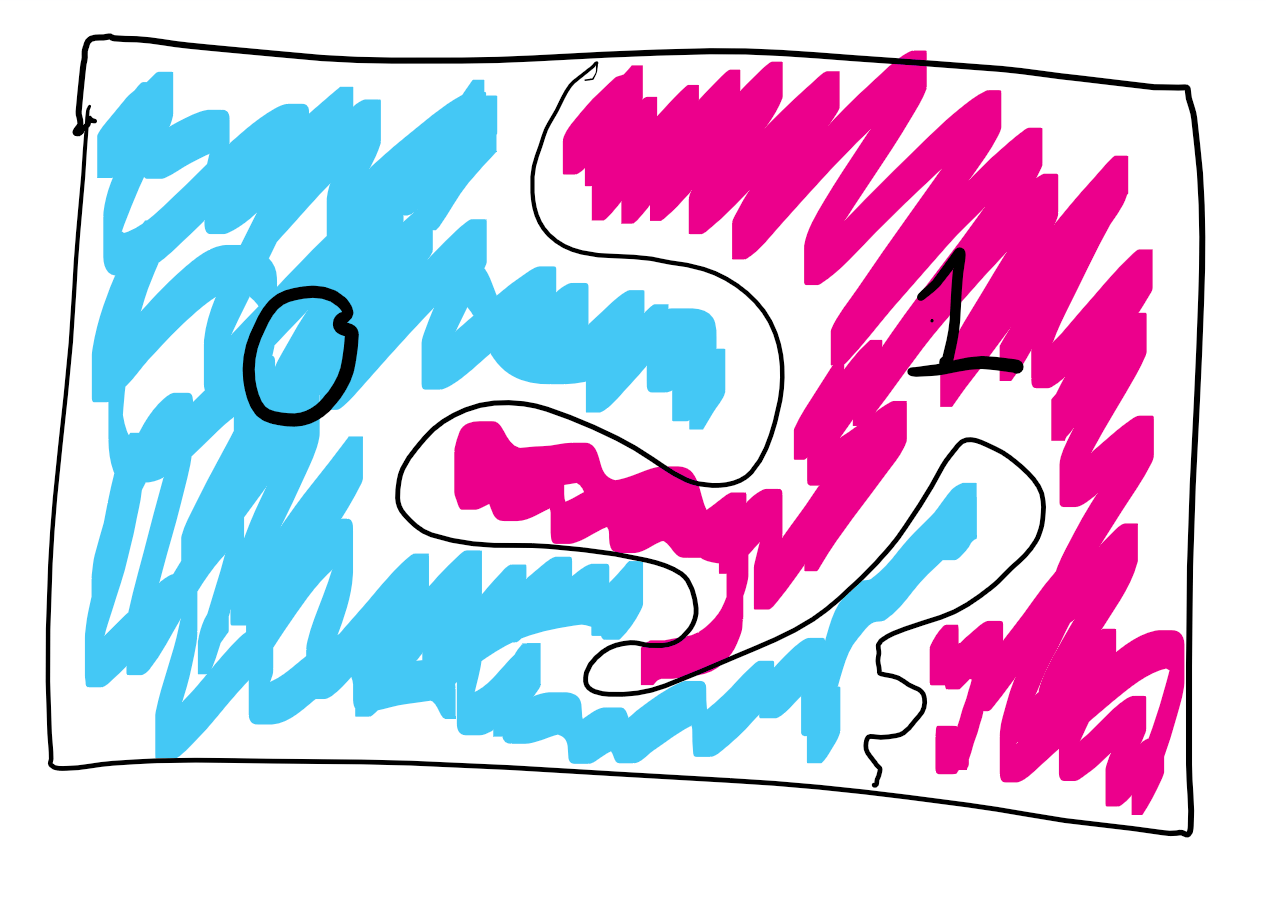

计算任务的一个重要特例是计算 布尔函数, 其输出为单比特

计算这类函数对应于回答 是/否 问题, 因此该任务也被称为 判定问题.

给定任意函数 和 计算 的任务对应于判定 是否属于集合 其中 被称为与函数 对应的 语言.(语言这个术语源于计算理论与诺姆·乔姆斯基发展的形式语言学之间的历史联系.)

因此, 许多文献将这类计算任务称为 判定一个语言.

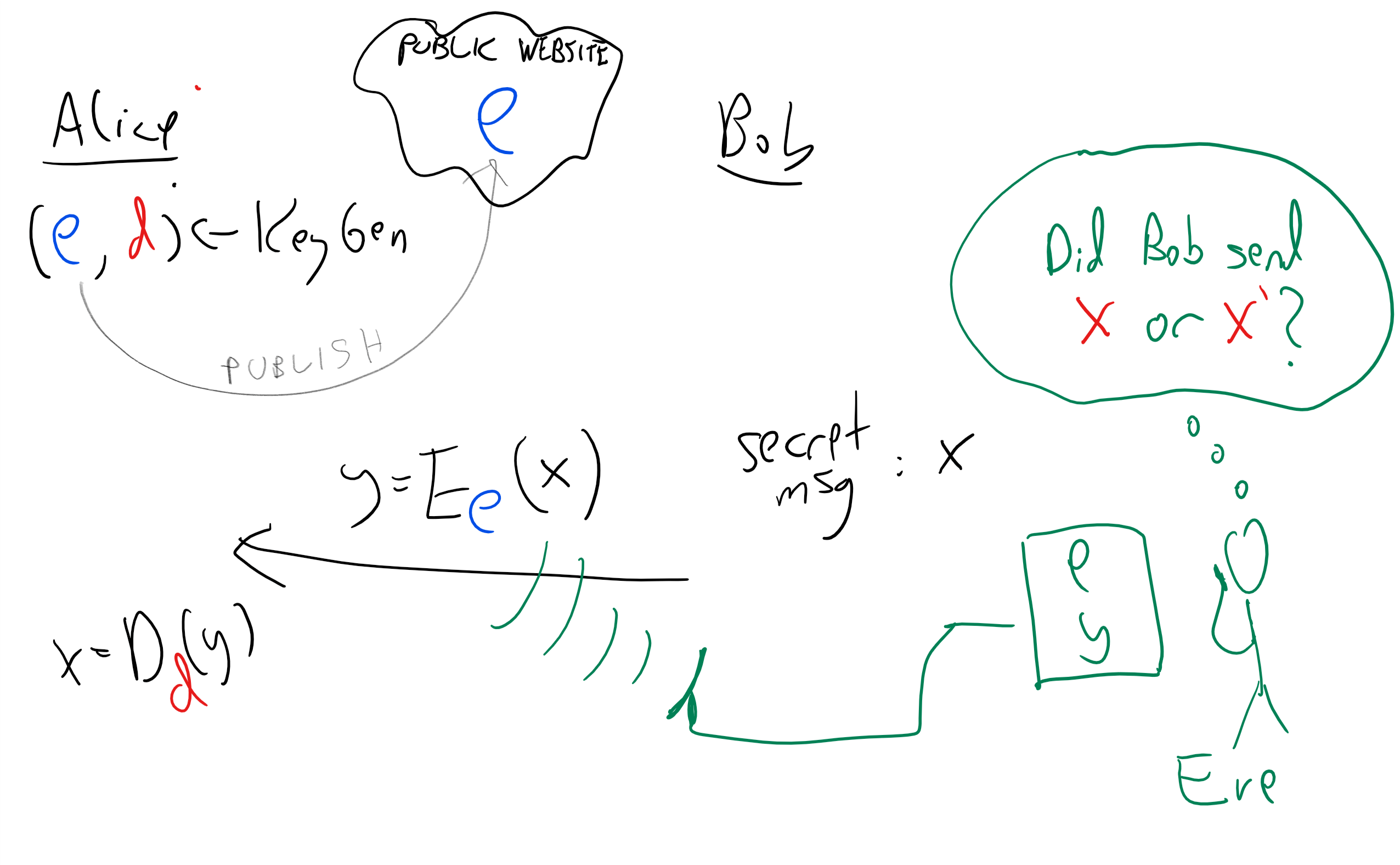

对于每一个特定函数 可能存在多种 算法 来计算

我们将关注如下问题:

- 对于给定函数 是否可能 不存在算法 来计算 ?

- 如果存在算法, 哪一个是最优的? 是否可能 在某种意义上是 “有效不可计算“的, 即计算 的每个算法都需要极其庞大的资源?

- 如果我们无法回答这个问题, 能否在不同函数 和 之间证明某种等价性, 即它们要么都容易(有快速算法), 要么都困难?

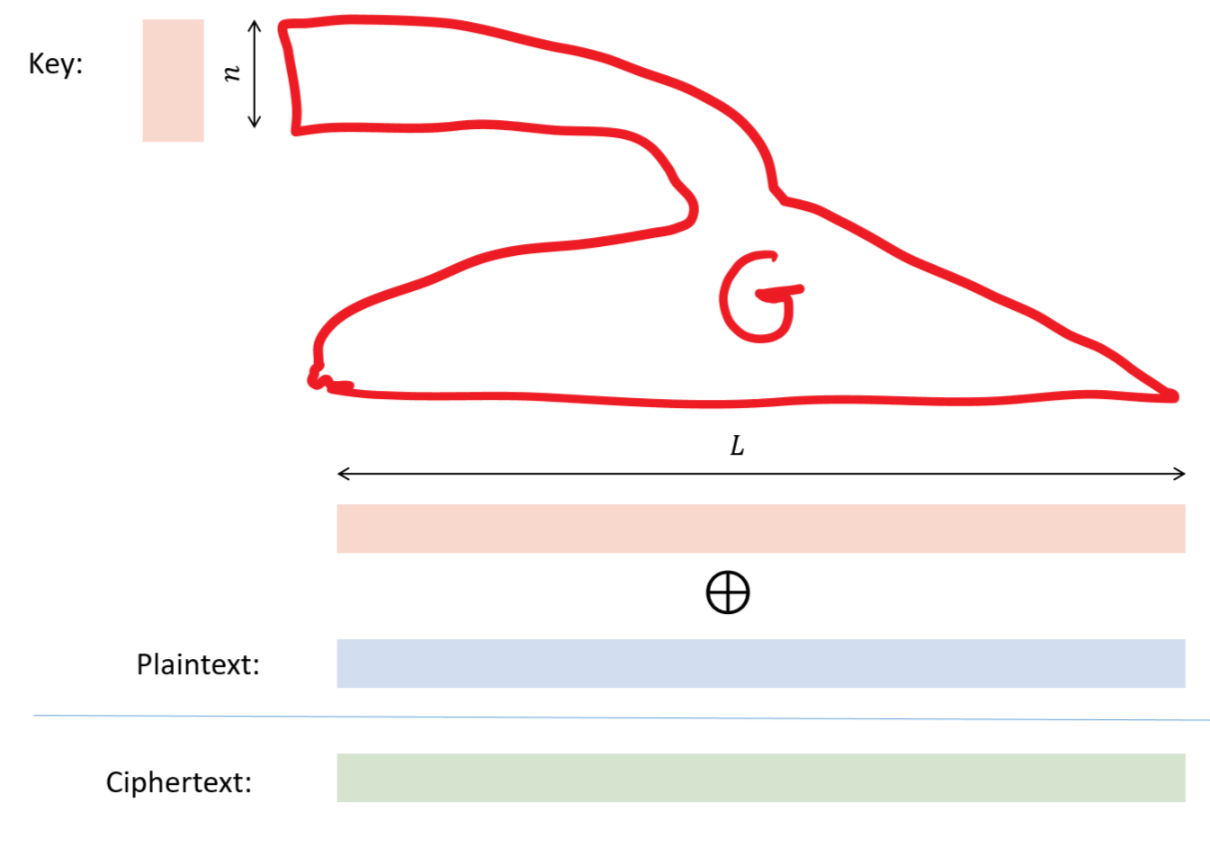

- 一个函数难以计算是否可能是 好事? 我们能否将其应用于密码学等领域?

为了回答这些问题, 我们需要对 算法 的概念进行数学定义, 这将在 第三章 中完成.

2.6.1 注意区分 函数 和 程序!

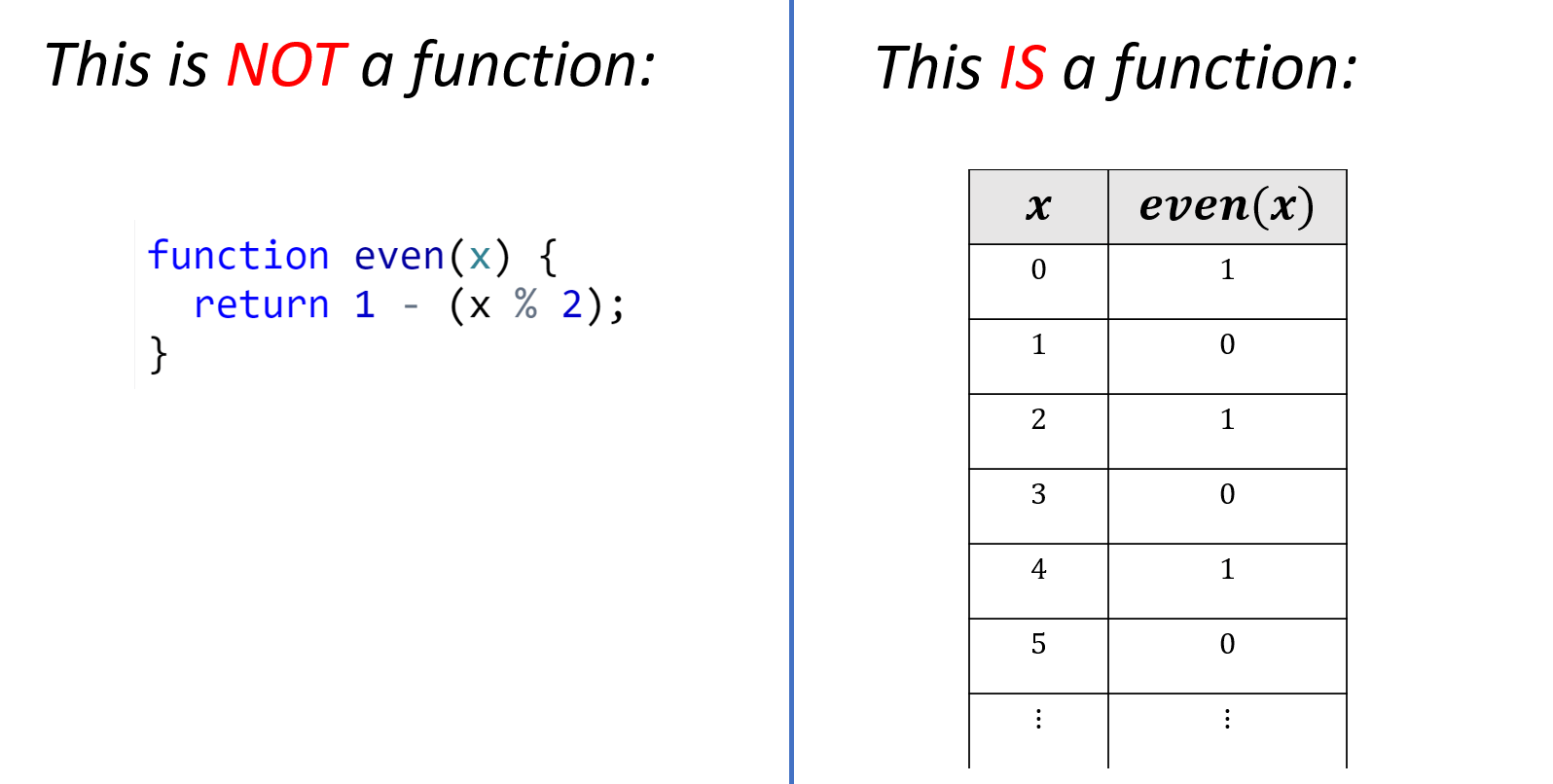

你应始终注意 规范 与 实现 之间可能产生的混淆, 或等价地, 数学函数 与 算法/程序 之间的混淆.

编程语言(包括 Python)使用 函数 这个术语来表示(部分)程序, 这只会增加混乱.

这种混淆还源于数千年的数学历史, 在历史上人们通常通过一种计算方法来定义函数.

例如, 考虑自然数上的乘法函数.

这是函数 将一对自然数 映射为它们的乘积

正如我们提到的, 它可以通过多种方式实现:

def mult1(x,y):

res = 0

while y>0:

res += x

y -= 1

return res

def mult2(x,y):

a = str(x) # represent x as string in decimal notation

b = str(y) # represent y as string in decimal notation

res = 0

for i in range(len(a)):

for j in range(len(b)):

res += int(a[len(a)-i])*int(b[len(b)-j])*(10**(i+j))

return res

print(mult1(12,7))

# 84

print(mult2(12,7))

# 84

无论是 mult1 还是 mult2, 给定相同的自然数输入对, 都会产生相同的输出.

(不过当数字变大时, mult1 所需时间会长得多.)

因此, 尽管它们是两个不同的 程序, 它们计算的是相同的 数学函数.

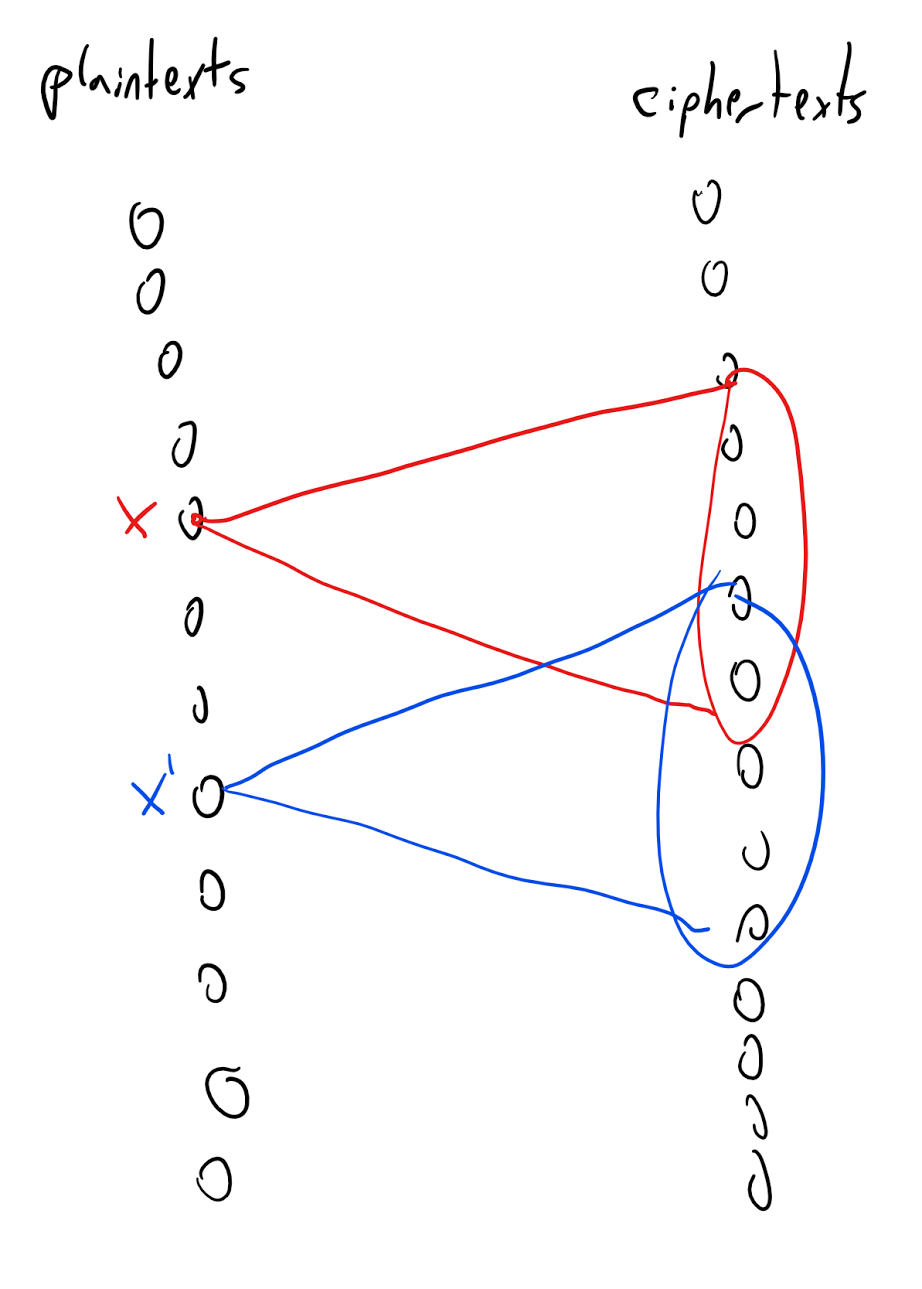

区分 程序或算法 与 计算的函数 对本课程至关重要 (参见 图 2.13).

区分 函数 与 程序(或其他计算方式, 包括 电路 和 机器)是本课程的一个核心主题.

因此, 这也是我(以及许多其他教师)在作业和考试中经常提出的问题主题(暗示一下, 暗示一下).

备注 2.7 (超越于函数的计算 (进阶主题, 选读)).

函数能够涵盖相当多的计算任务, 但我们也可以考虑更一般的情形.

首先, 我们可以且将要讨论 部分函数, 它们并不在所有输入上都有定义.

在计算部分函数时, 我们只需关注函数定义域内的输入.

换句话说, 我们可以在假设有人“承诺“所有输入 都使得 有定义的前提下, 设计部分函数 的算法(否则我们不关心结果).

因此, 这种任务也被称为 承诺问题 (promise problems).

另一种推广是考虑 关系, 它可能有多个可接受的输出.

例如, 考虑求解给定方程组的任意解的任务.

一个 关系 将字符串 映射为一个 字符串集合 (例如, 可能描述一组方程, 此时 对应于 的所有解的集合).

我们也可以将关系 与字符串对 的集合对应起来, 其中

如果一个计算过程对于每个 都输出某个 则称它求解了关系

在本书后续章节, 我们将考虑更一般的任务, 包括 交互式任务(如在游戏中寻找良好策略)、使用概率概念定义的任务等.

然而, 在本书的大部分内容中, 我们将专注于 计算函数 的任务, 并且常常是 布尔函数, 输出仅为单比特.

事实证明, 在这个任务背景下可以研究大量计算理论, 所获得的见解在更一般的情形中同样适用.

- 我们可以使用二进制字符串来表示希望计算的对象.

- 一个集合 的表示方案是从 到 的一一映射.

- 我们可以使用前缀无关编码将集合 的表示“升级“为集合中元素列表的表示.

- 一个基本的计算任务是 计算函数 的任务. 这个任务不仅包括乘法、因式分解等算术计算, 还涵盖了科学计算、人工智能、图像处理、数据挖掘等众多领域中的其他任务.

- 我们将研究如何找到(或至少给出界限)计算各种有趣函数 的 最优算法 的问题.

2.7 习题

习题 2.1.

以下哪个对象可以用二进制字符串表示?

a. 一个整数

b. 一个无向图

c. 一个有向图

d. 以上所有

习题 2.2 (二进制表示). a. 证明在 (2.1) 中定义的二进制表示函数 满足对于每个 如果 那么 且

b. 给出一个函数 使得对于每个 都有 从而证明 是一个单射函数.

习题 2.3 (更加紧凑的ASCII表示). ASCII 编码可以将由 个英文字母组成的字符串编码为一个 位的二进制字符串, 但在本练习中, 我们要求为小写英文字母字符串寻找一种更紧凑的表示方法.

-

证明存在一种表示方案 用于将字母表 (共 26 个字母)上的字符串编码为二进制字符串, 使得对于每个 和长度为 的字符串 表示 是一个长度不超过 的二进制字符串. 换言之, 证明对于每个 存在一个单射函数

-

证明不存在一种表示方案, 用于将字母表 上的字符串编码为二进制字符串, 使得对于每个长度为 的字符串 表示 是一个长度为 的二进制字符串. 换言之, 证明存在某个 使得不存在单射函数

-

Python 的

bz2.compress函数是一个从字符串到字符串的映射, 它使用无损(因此是单射)的 bzip2 算法进行压缩. 在转换为小写并截去空格和数字后, 托尔斯泰的《战争与和平》文本包含 个字符. 然而, 如果我们对《战争与和平》的文本字符串运行bz2.compress, 会得到一个长度为 位的字符串, 这只有 (尤其远小于 解释为什么这不与你对前一个问题的回答相矛盾. -

有趣的是, 如果我们尝试对随机字符串应用

bz2.compress, 性能会差得多. 在我的实验中, 输出位数与输入字符数之间的比率约为 然而, 有人可能会想象可以做得更好, 并且存在一家名为“Pied Piper”的公司, 其算法可以将由 个随机小写字母组成的字符串无损压缩到少于 位. 5 通过证明对于每个 和单射函数 如果我们令 为随机变量 (即 的长度), 其中 是从集合 中均匀随机选择的, 则 的期望值至少为 来说明这种情况不可能发生.

习题 2.7. 假设 对应于将一个数 表示为一个由 个 1 组成的字符串( 例如, 等). 如果 和 是介于 和 之间的数, 那么当以 表示形式给出它们时, 我们是否仍然能用 次操作将 和 相乘?

习题 2.8. 回忆一下, 如果 是一个一一对应且满射的函数, 将有限集 中的元素映射到有限集 那么 和 的大小相同. 令 是一个函数, 使得对于每个 是 的二进制表示.

证明 当且仅当

使用第1题来计算集合 的大小, 其中 表示字符串 的长度.

使用第1题和第2题来证明

习题 2.10 (更高效的前缀无关转换). 假设 是集合 中对象的一种表示法( 不一定前缀无关), 且 是自然数的一种前缀无关表示法. 定义 ( 即, 将 的长度的表示与 本身连接起来).

a. 证明 是 的一种前缀无关表示法.

b. 证明我们可以通过一种修改将任何表示法转换为前缀无关的表示法, 该修改将一个 位字符串转换为长度至多为 的字符串.

c. 证明我们可以通过一种修改将任何表示法转换为前缀无关的表示法, 该修改将一个 位字符串转换为长度至多为 的字符串. 6

- 我们已经证明了自然数可以表示为字符串. 证明反方向也成立: 存在一个一对一映射 ( 表示“字符串到数字”. )

- 回忆一下, Cantor 证明了不存在一对一映射 证明 Cantor 的结果蕴含 定理 2.1.

2.8 参考书目

将数据表示为字符串的研究( 包括 压缩 和 纠错 等问题)属于 信息论 的范畴, 这在 Cover 和 Thomas 的经典教材 (Cover, Thomas, 2006) 中有涵盖. 表示法也在 数据结构设计 领域中被研究, 相关教材如 (Cormen, Leiserson, Rivest, Stein, 2009).

关于用最高有效位在前还是在后表示整数的问题, 被称为大端序与小端序表示法. 这一术语来源于 Cohen 的 (Cohen, 1981) 那篇兼具趣味性与知识性的论文, 他在文中将两派拥护者之间的冲突比作乔纳森·斯威夫特的《格列佛游记》中交战不休的部落. 有符号整数的二进制补码表示法是在冯·诺依曼的经典报告 (von Neumann, 1945) 中提出的, 该报告详细阐述了存储程序计算机的设计方案, 不过类似的表示法甚至更早就在算盘和其他机械计算设备中得到了使用.

我们应当将函数的 定义 或 规范 与其 实现 或 计算 分离开来, 这一想法看似“显而易见“, 但数学家们花了相当长的时间才达成这一观点. 历史上, 函数 是通过展示如何从输入推导出输出的规则或公式来标识的. 正如我们在第9章中更深入讨论的那样, 在 19 世纪, 这种有些非正式的函数概念开始“出现裂痕“, 最终数学家们得出了更严谨的定义, 即函数是输入到输出的任意赋值. 虽然许多函数可以通过一个或多个公式来描述( 或计算), 但如今我们并不认为这是函数的基本属性, 也允许存在不对应于任何“优美“公式的函数.

我们已经提到, 实数的所有表示法本质上都是 近似的. 因此, 一项重要的努力是理解, 我们能够就算法输出的近似质量提供何种保证, 并将其作为输入近似质量的函数. 这个问题被称为确定给定方程的数值稳定性的问题. 浮点数指南网站 详细描述了浮点数表示法及其可能微妙失效的多种方式, 另请参阅网站 0.30000000000000004.com.

Dauben (Dauben, 1990) 撰写了康托尔的传记, 重点介绍了他的数学思想发展历程. (Halmos, 1960) 是一本关于集合论的经典教材, 也包括了康托尔定理. 康托尔定理也在许多离散数学教材中有所涵盖, 包括 (Meyer, 2018)(Lewis, Zax, 2019).

图的邻接矩阵表示法不仅仅是将图映射成二进制字符串的便捷方法, 而且事实证明, 矩阵的许多自然概念和运算对图也很有用. ( 例如, 谷歌的 PageRank 算法就依赖于这一观点. )Spielman 课程 的笔记是这个领域( 称为 谱图论 )的极佳资源. 我们将在本书后面讨论 随机游走 时, 重新回到这一观点.

1: 尽管巴比伦人早已发明了位置记数法, 我们今天使用的十进制位置记数法是印度数学家约在公元三世纪发明的, 再由阿拉伯数学家在八世纪采用与发展. 它在欧洲首次受到显著关注是在 1202 年 Fibonacci(又名 Leonardo of Pisa)出版的著作 “Liber Abaci” 中, 但直到十五世纪, 它才在日常使用中取代罗马数字.

2: 其中 代表 “real numbers to strings”.

3: 代表 “functions to strings”.

4: 代表 “functions to reals”.

5: 实际上, 这家虚构公司使用的指标更关注压缩速度而非压缩率, 参见这里和这里.

6: 提示: 递归地思考如何表示字符串的长度.

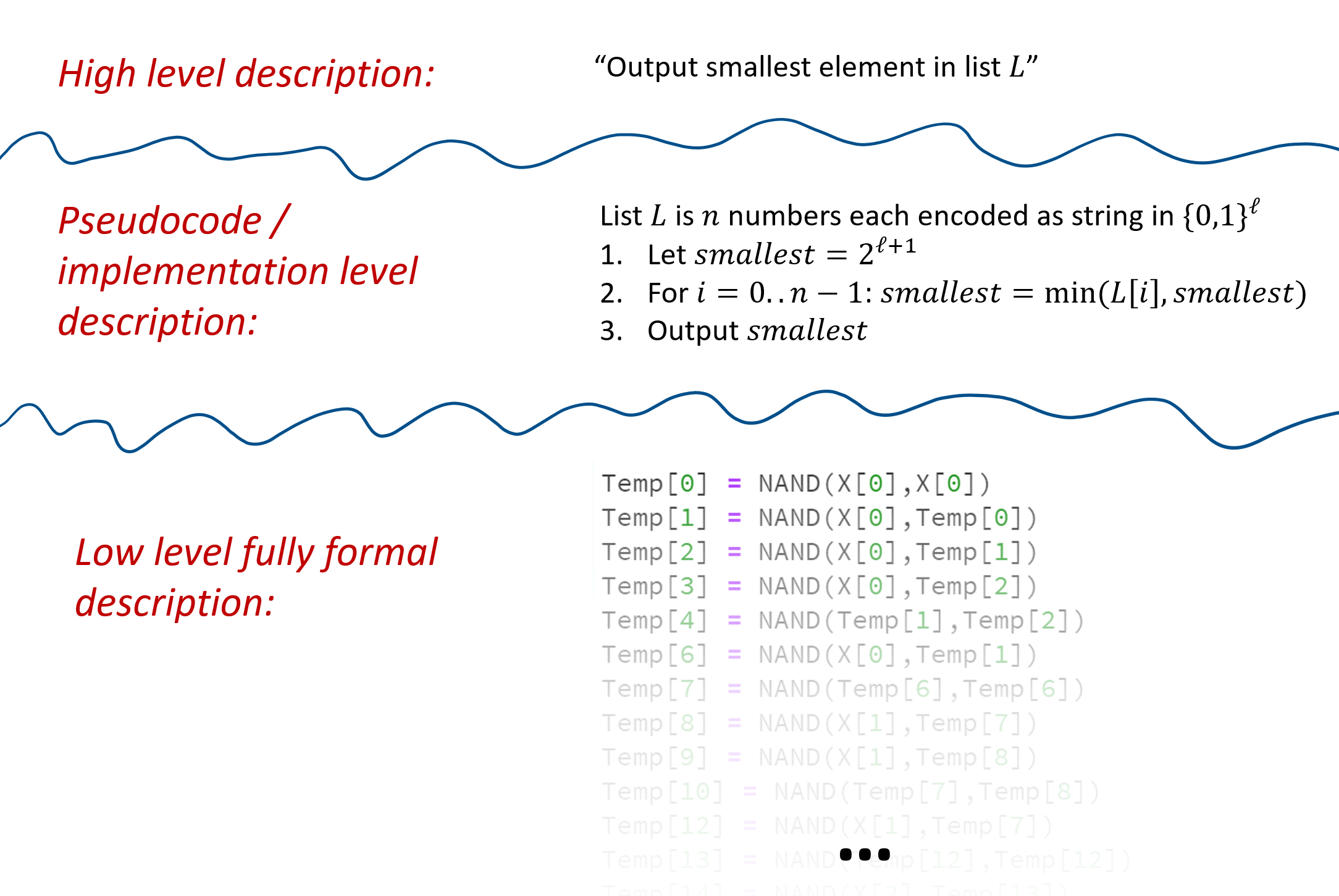

- 定义计算

定义计算

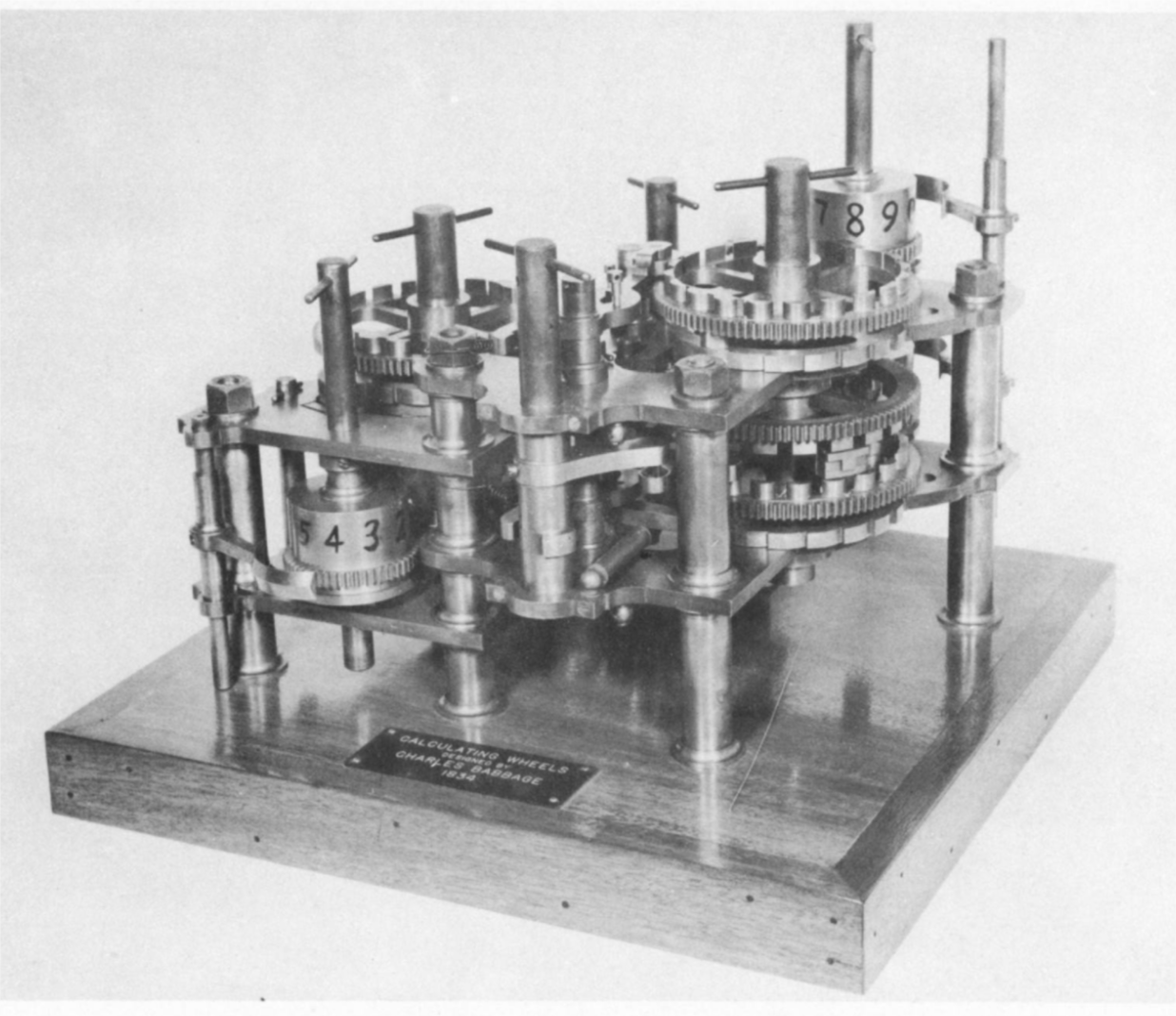

“没有理由不借助机器来节省脑力劳动和体力劳动. “ – Charles Babbage, 1852

“如果有谁不以我的例子为戒, 而尝试并成功地用不同的原理或更简单的机械手段, 构造出一台在自身中体现数学分析执行部门全部功能的机器, 那么我丝毫不担心将我的声誉交付于他, 因为唯有他能完全理解我努力的性质及其成果的价值. “ – Charles Babbage, 1864

“要理解一个程序, 你必须既成为机器, 又成为程序. “ – Alan Perlis, 1982

学习目标

- 理解计算可以被精确建模.

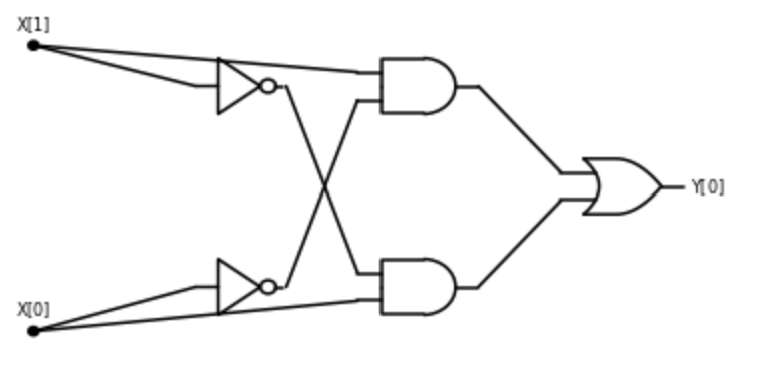

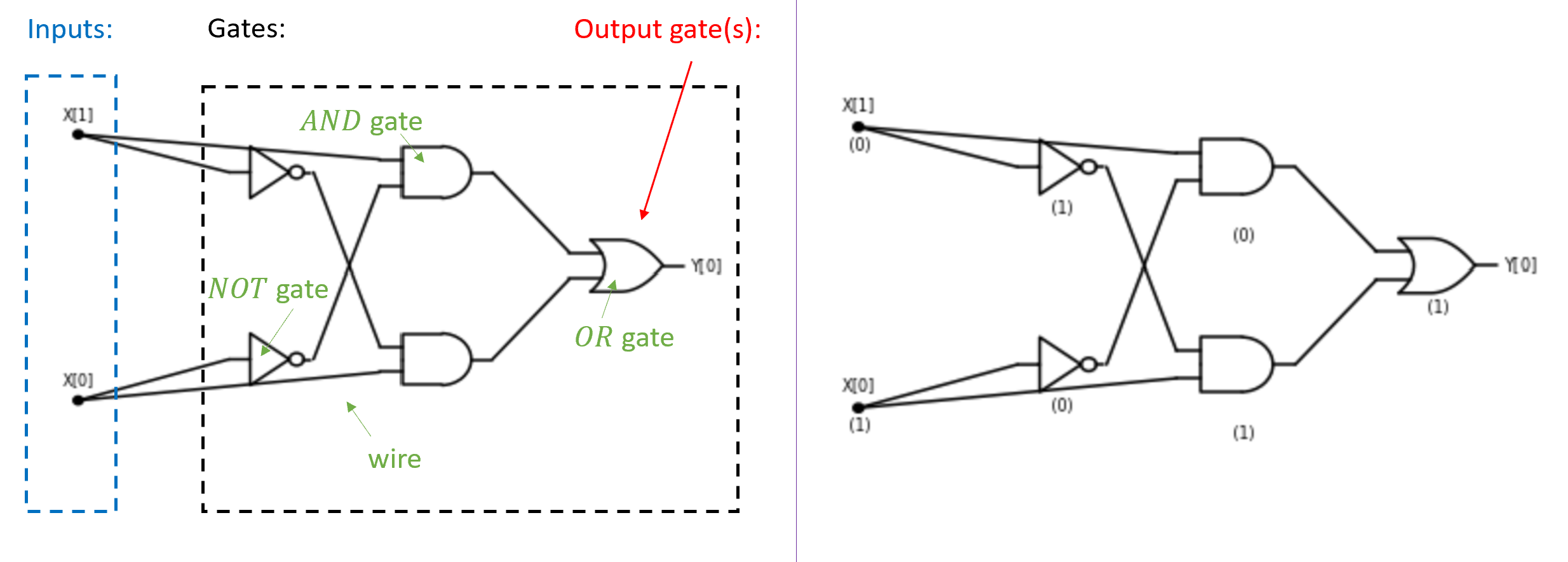

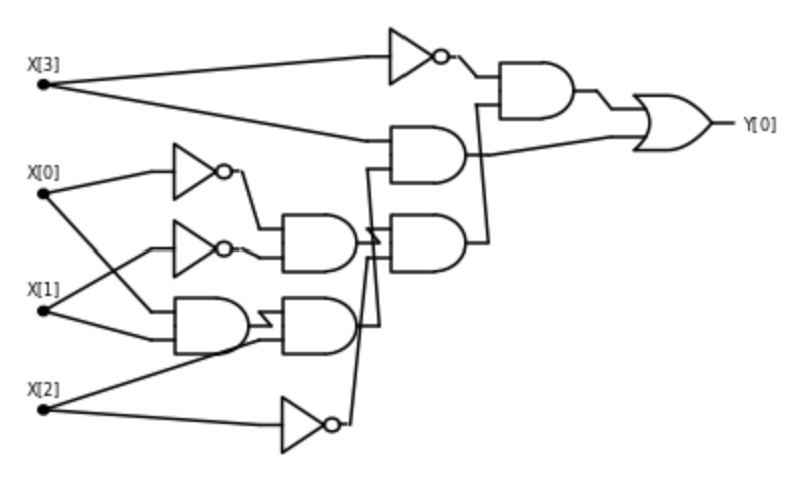

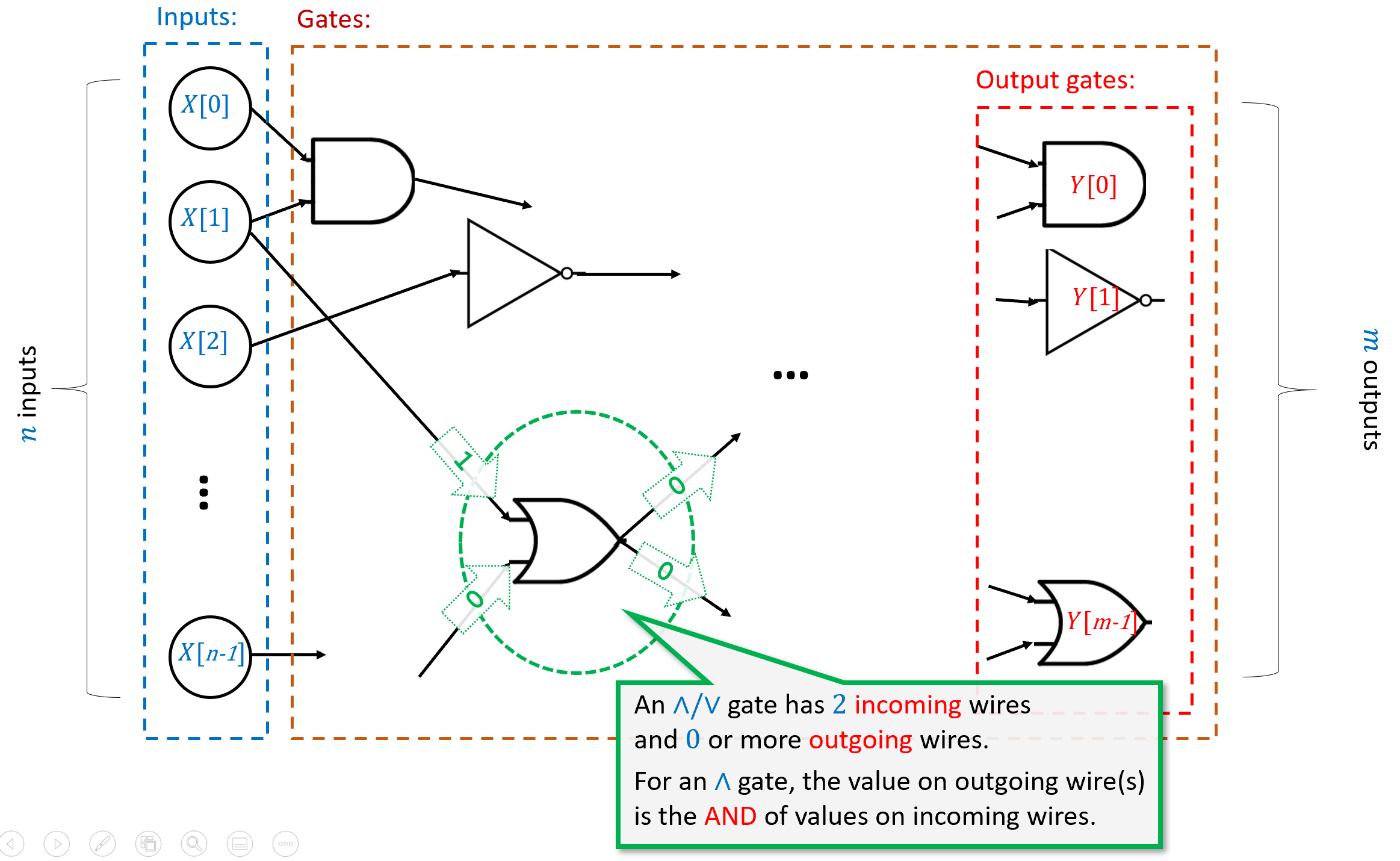

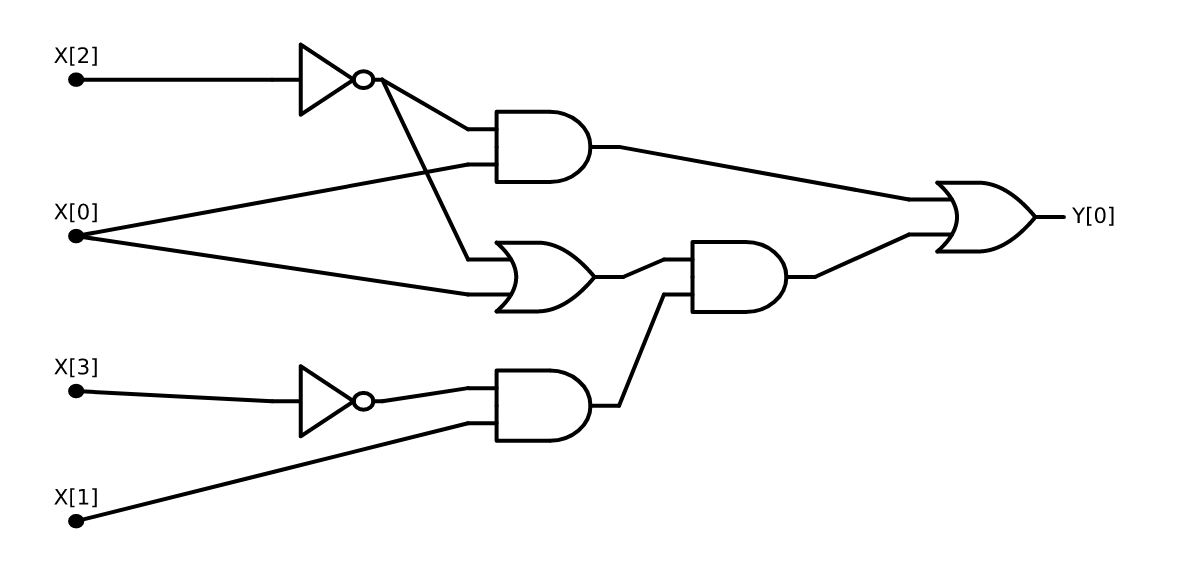

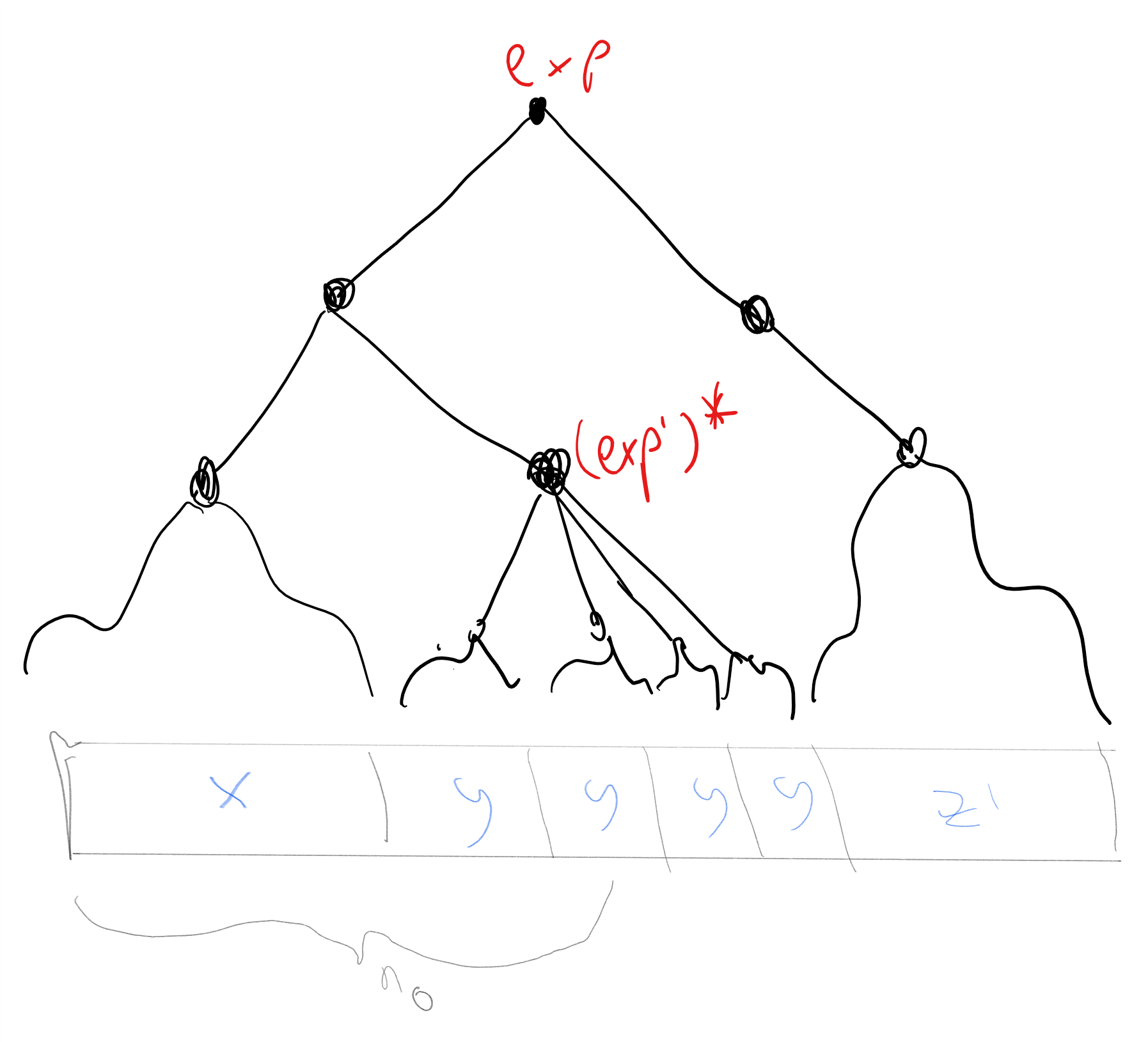

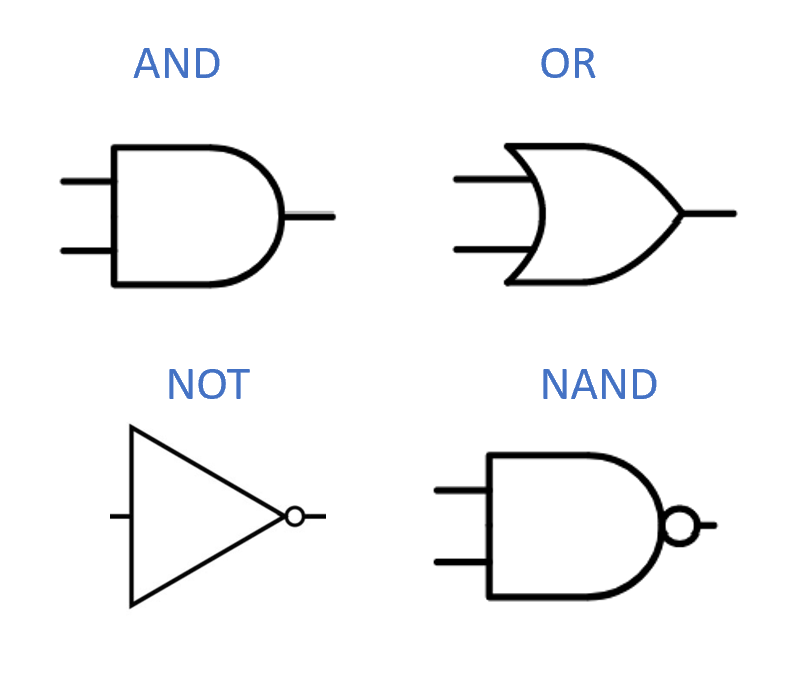

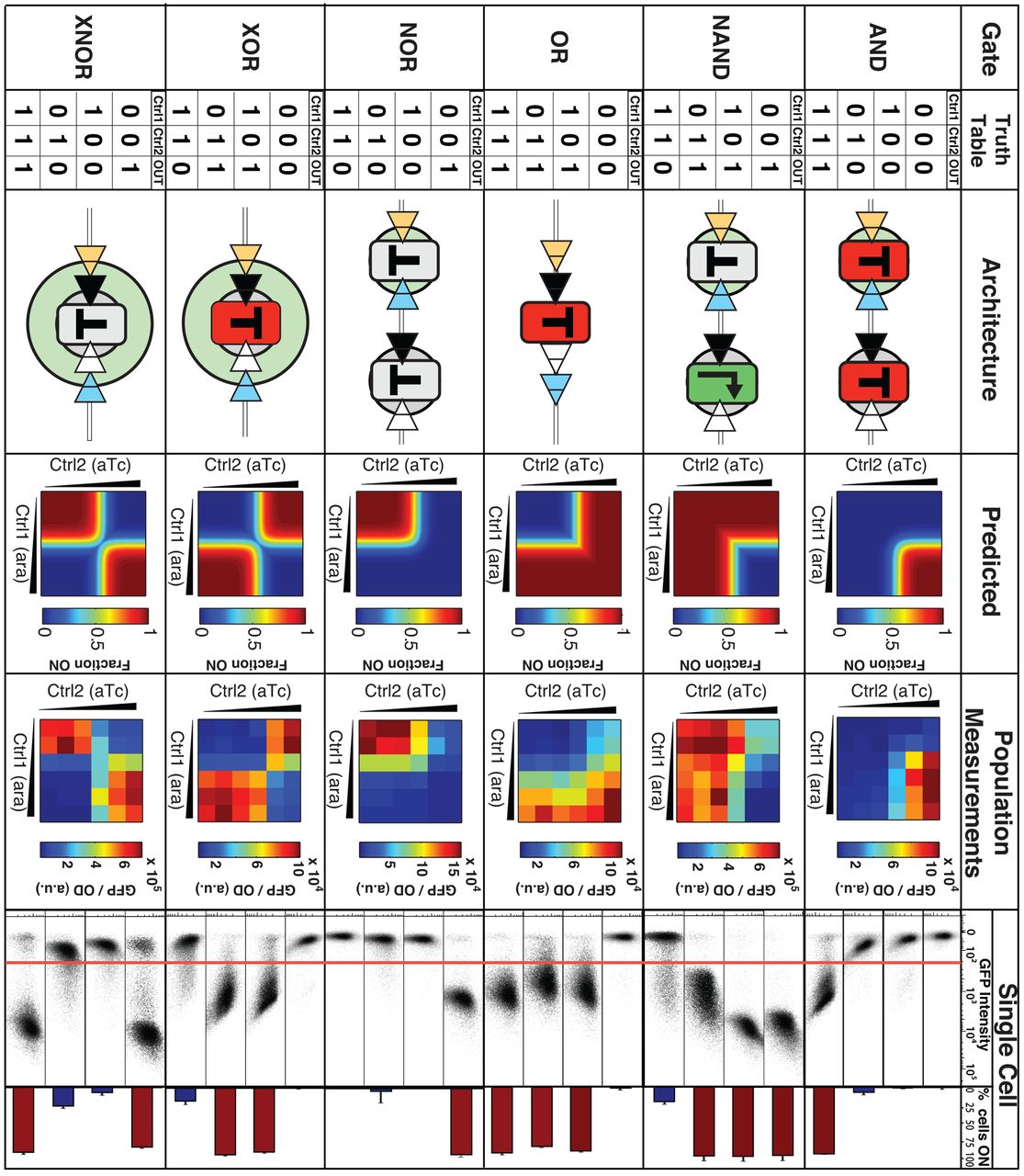

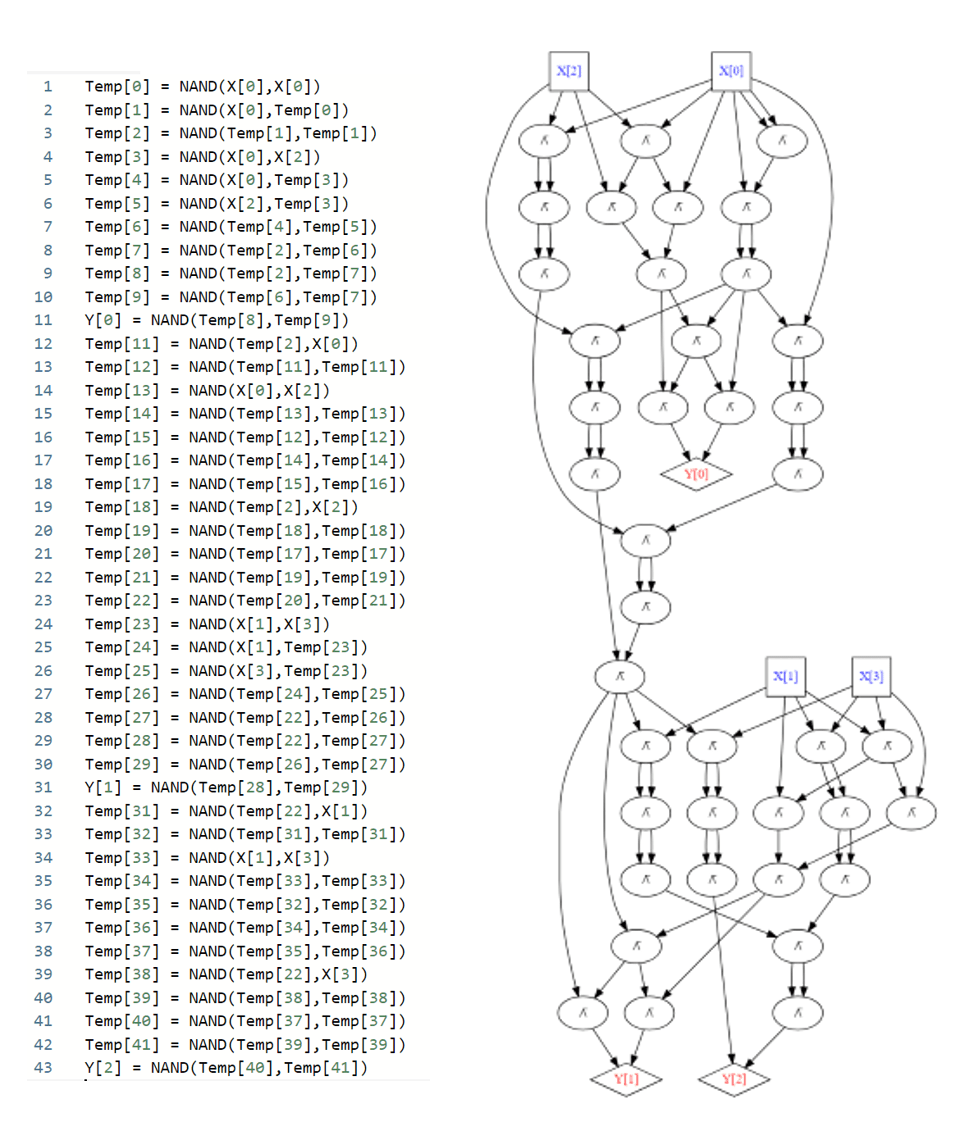

- 学习 布尔电路 / 直线程序 的计算模型.

- 电路与直线程序的等价性.

- // 与 的等价性.

- 物理世界中的计算实例.

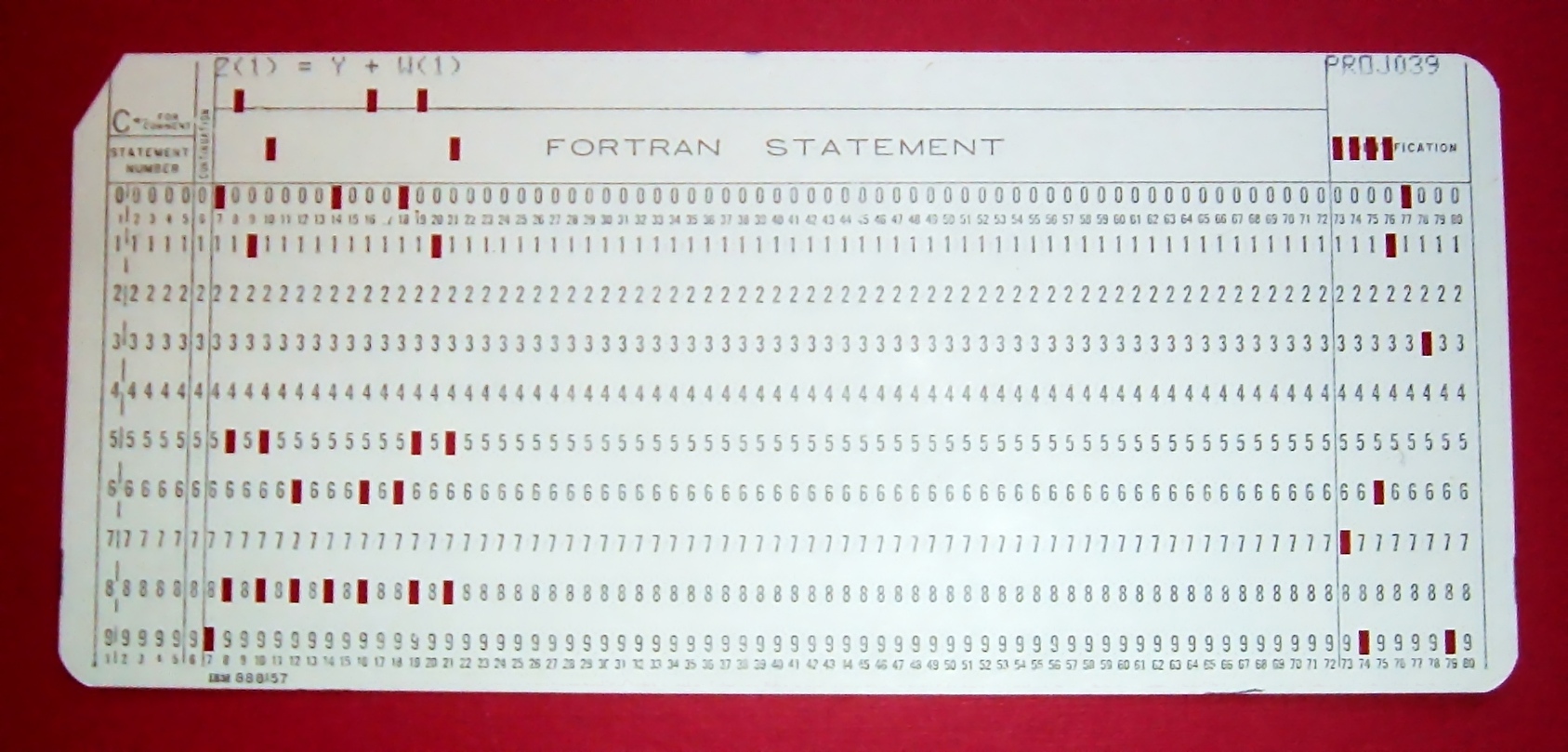

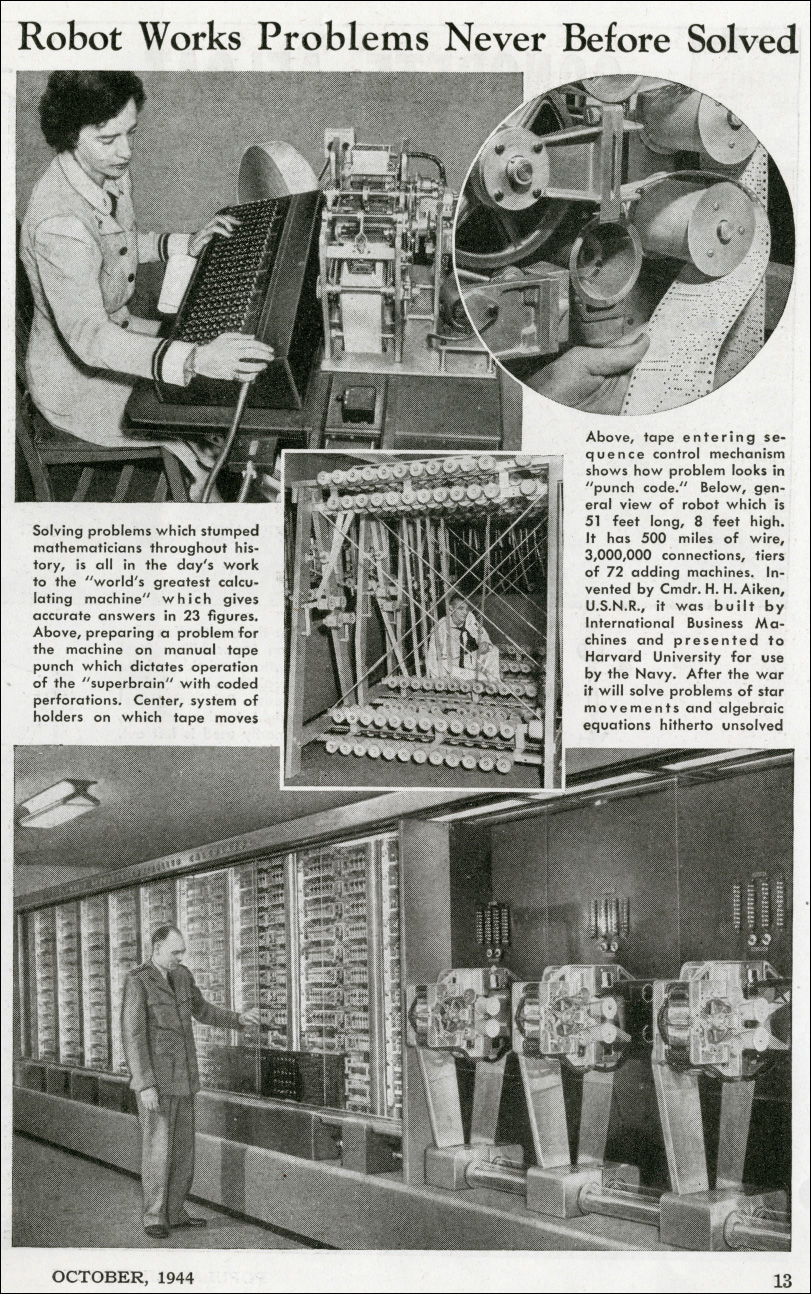

图 3.2. 摘自 Popular Mechanics 上的一篇关于 Harvard Mark I 计算机的文章, 1944 年.

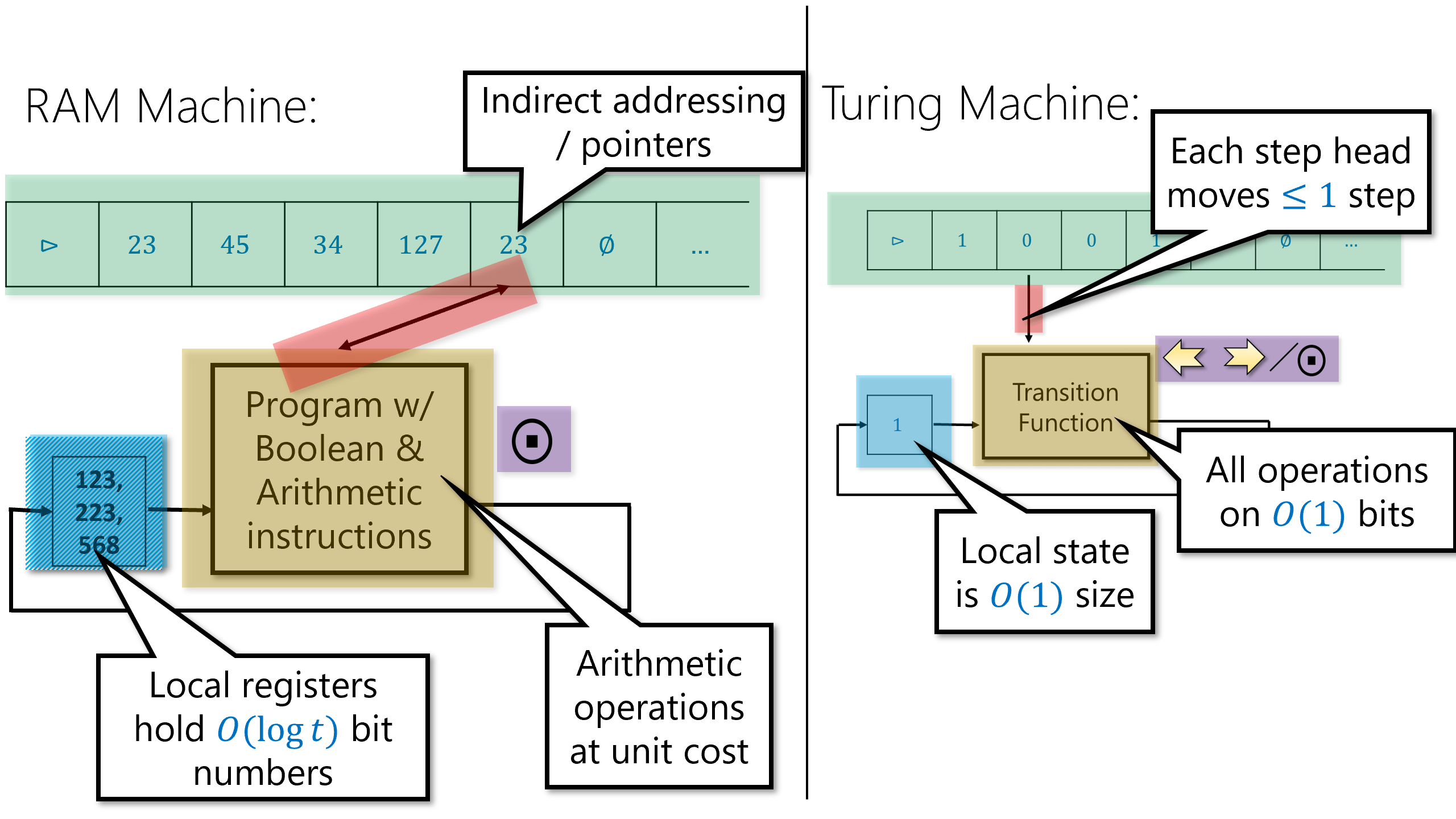

几千年来, 人类一直在进行计算, 不仅依靠纸笔, 还使用过算盘、计算尺、各种机械装置, 直到现代的电子计算机. 从先验的角度来看, 计算这一概念似乎总是依赖于所使用的具体工具. 例如, 你也许会认为, 在现代笔记本电脑上用 Python 实现的乘法算法, 与用纸笔进行乘法运算时的“最佳“算法会有所不同.

然而, 正如我们在引言中所看到的, 一个在渐近意义上更优的算法, 无论底层技术如何, 最终都会优于较差的算法. 这让我们看到希望: 可以找到一种独立于技术的方式来刻画计算的概念.

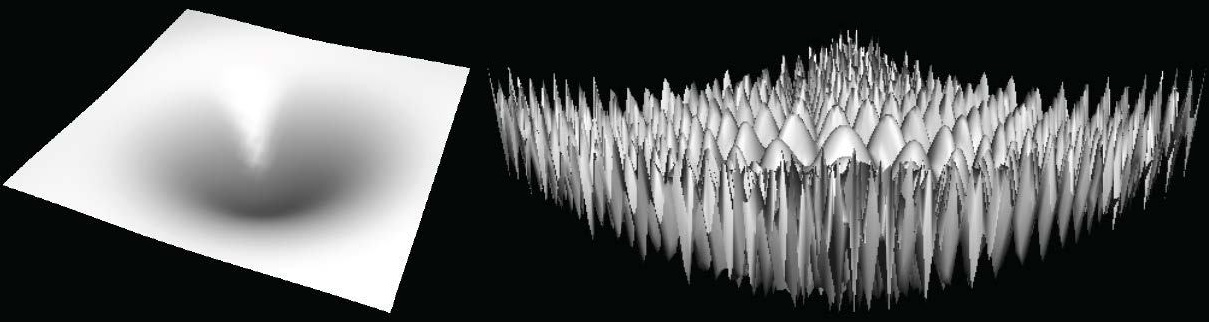

本章正是要做这件事. 我们将把“从输入计算输出“定义为一系列基本操作的应用 (见图 3.3) . 借助这一框架, 我们便能精确地表述诸如: “函数 可以由模型 计算“或“函数 可以由模型 在 步操作内计算完成“这样的命题.

阅读本章, 我们希望读者能够有以下收获:

-

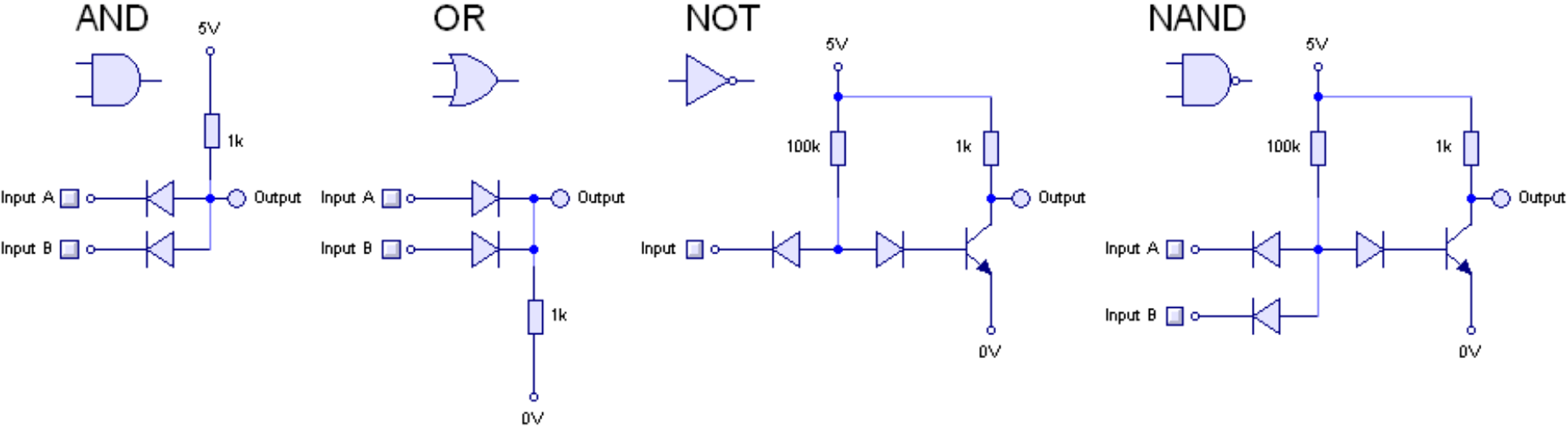

我们可以使用 逻辑运算, 如 (与)、(或) 和 (非), 从输入计算输出 (见 3.2节) .

-

布尔电路 是一种通过组合基本逻辑运算来计算更复杂函数的方法 (见 3.3节) .

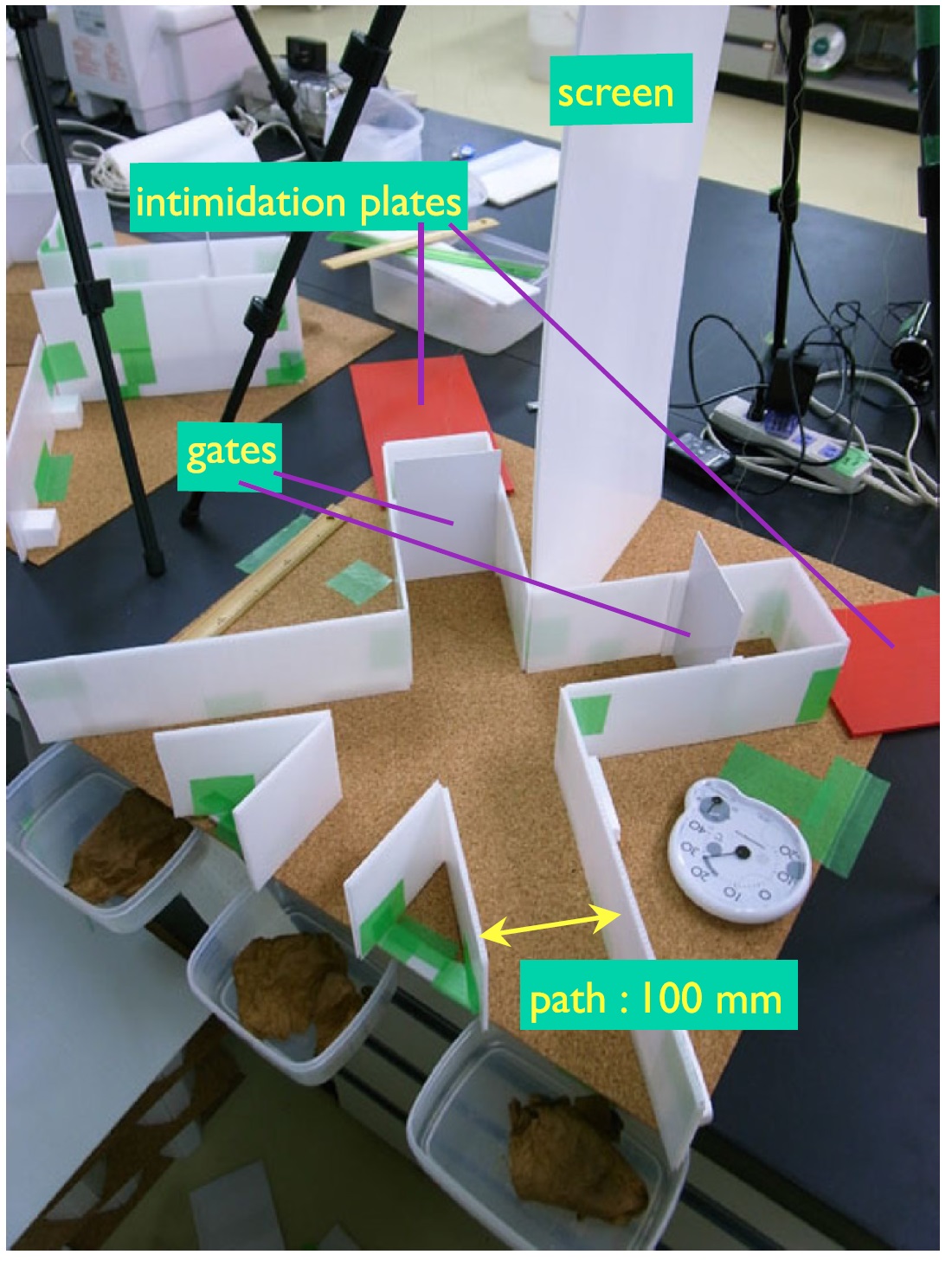

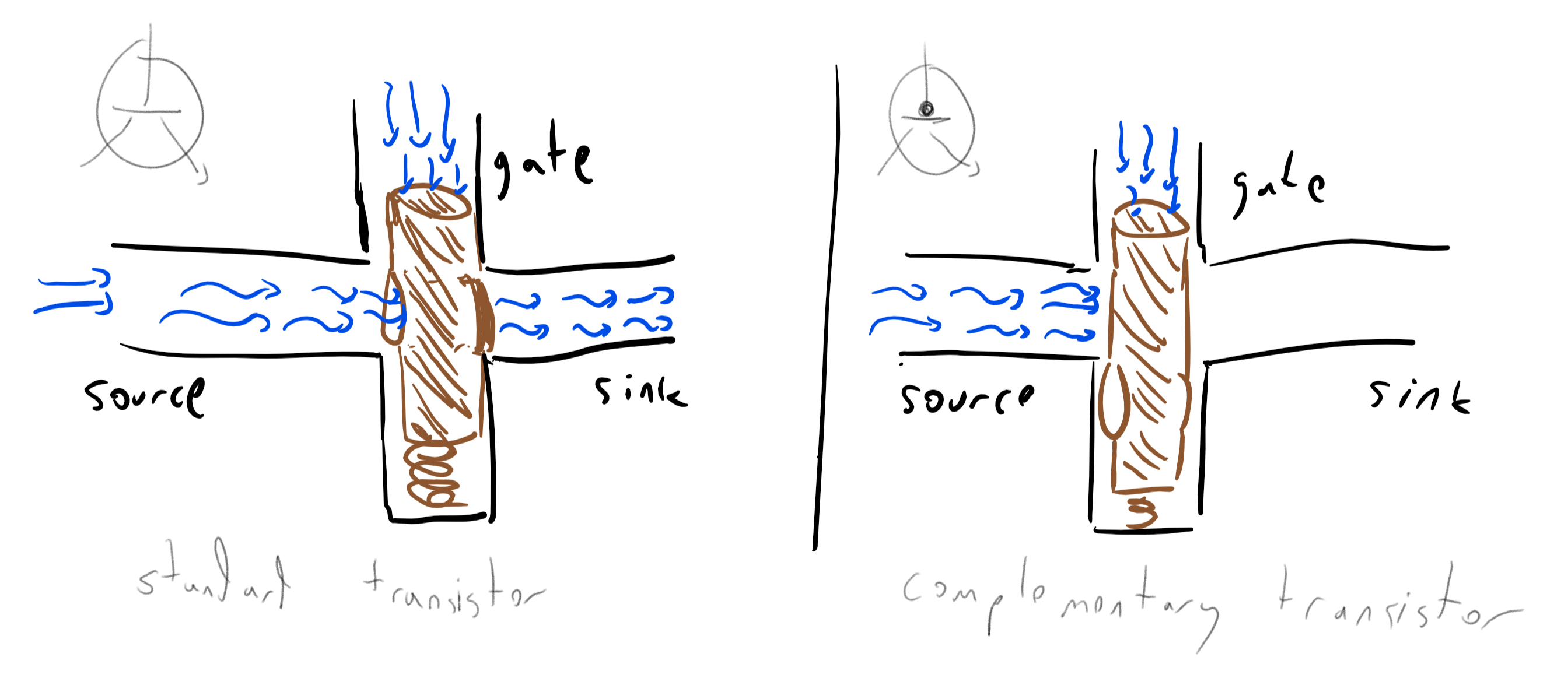

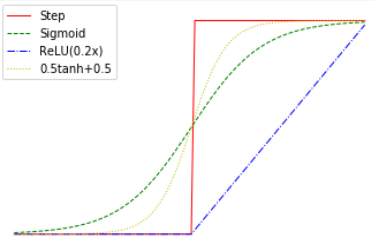

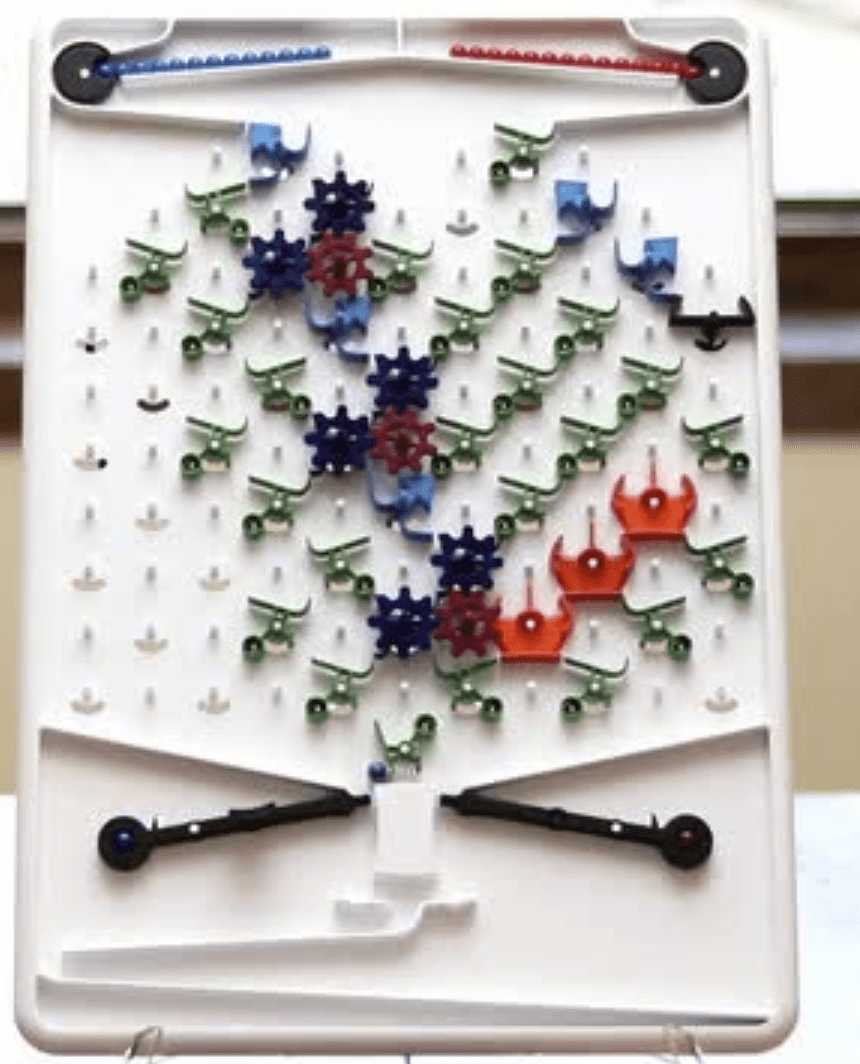

我们既可以将布尔电路看作一种数学模型 (基于有向无环图) , 也可以将其视为现实世界中可实现的物理装置. 实现方式多种多样, 不仅包括基于硅的半导体, 还包括机械甚至生物机制 (见 3.5节) . -

我们还可以把布尔电路描述为 直线型程序, 即不包含循环结构的程序 (没有

while/for/do .. until等) (见 3.4节) . -

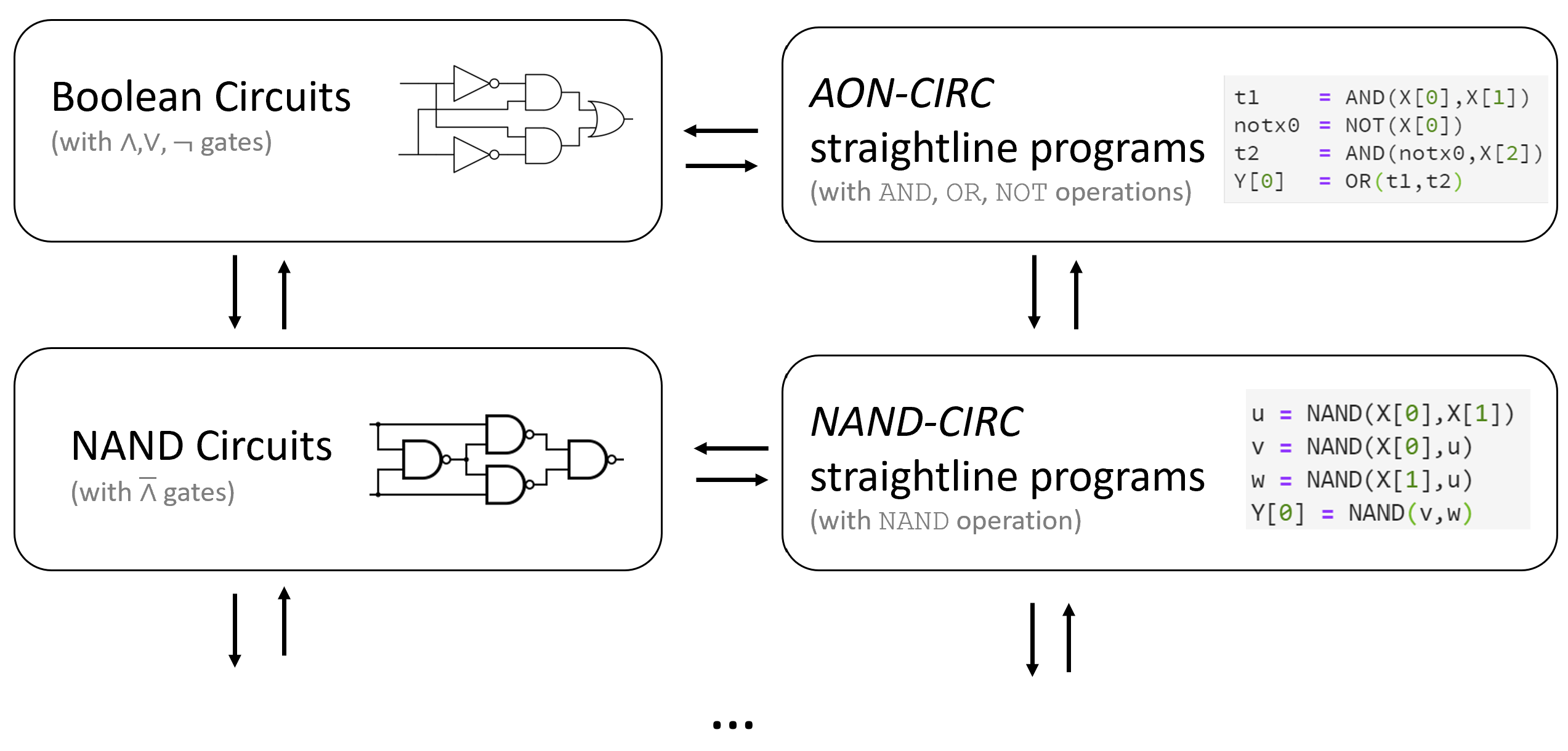

可以通过 运算来实现 、 和 运算 (反之亦然) .

这意味着带有 // 门的电路, 与带有 门的电路在计算能力上是等价的, 我们可以根据需要选择其中任一模型来描述计算 (见 3.6节) .

先提前剧透一下, 在 下一章 中我们将看到, 这类电路可以计算所有有限函数.

本章的一个“重要启示“是 模型之间的等价性 (见重要提示 3.1) . 如果两个计算模型能够计算相同集合的函数, 那么它们就是等价的. 布尔电路 (// 门) 与 电路的等价性只是一个例子, 本书中我们还会多次遇到类似的普遍现象.

3.1 定义计算

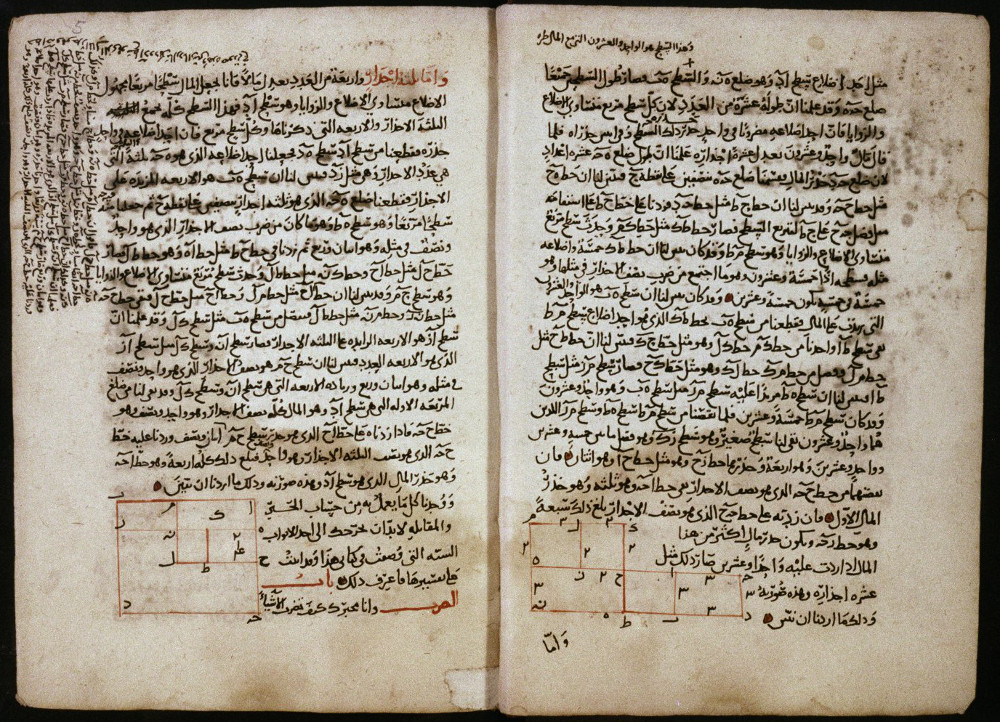

“算法“一词来源于对穆罕默德·伊本·穆萨·花剌子密(Muhammad ibn Musa al-Khwarizmi)名字的拉丁化转写. al-Khwarizmi 是九世纪的一位波斯学者, 他的著作向西方世界介绍了十进位值制数字系统, 以及一次方程与二次方程的解法 (见 图 3.4) . 然而, 以今天的标准来看, al-Khwarizmi 对算法的描述的形式化程度相当不足. 他没有使用如 这样的变量, 而是采用具体的数字 (如 10 和 39) , 并依赖读者从这些例子中自行类推出一般情况–这与当今儿童学习算法时的教学方式颇为相似.

以下是 al-Khwarizmi 对解形如 方程的算法的描述:

举例来说: “一个平方加上它的十倍平方根等于三十九迪拉姆. “ 换句话说, 求这样一个平方数: 它加上它自身的十倍平方根, 结果是三十九.

解法如下:

- 将根的数量减半, 本例中十的一半是五.

- 将这个数 (五) 平方, 得到二十五.

- 将平方结果加到三十九上, 得到六十四.

- 取六十四的平方根, 得到八.

- 从平方根中减去根数量的一半 (五) , 余数为三.

因此, 这个平方根为三, 对应的平方为九.

为了本书的目的, 我们需要一种更加精确的方式来描述算法. 幸运 (或者说不幸) 的是, 至少目前, 计算机在从实例中学习方面远远落后于学龄儿童. 因此, 在 20 世纪, 人们提出了用于精确描述算法的形式化语言, 即 编程语言.

下面是用 Python 转写的 al-Khwarizmi 二次方程求解算法:

from math import sqrt

# 使用 Python 的 sqrt 函数来计算平方根

def solve_eq(b, c):

# 根据 al-Khwarizmi 的方法求解 x^2 + b*x = c

# al-Khwarizmi 在 b=10, c=39 的例子中演示了这个方法

val1 = b / 2.0 # "将根的数量减半"

val2 = val1 * val1 # "将这个数平方"

val3 = val2 + c # "将平方结果加到 c 上"

val4 = sqrt(val3) # "取和的平方根"

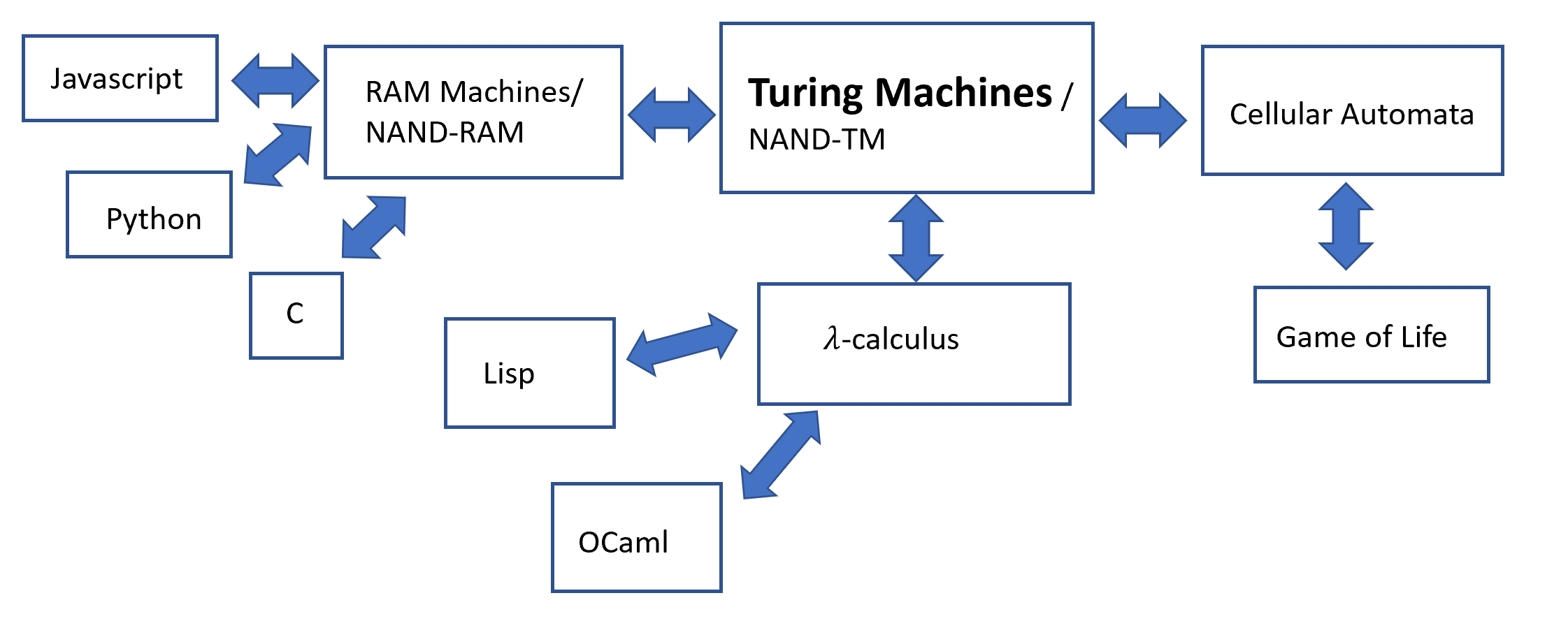

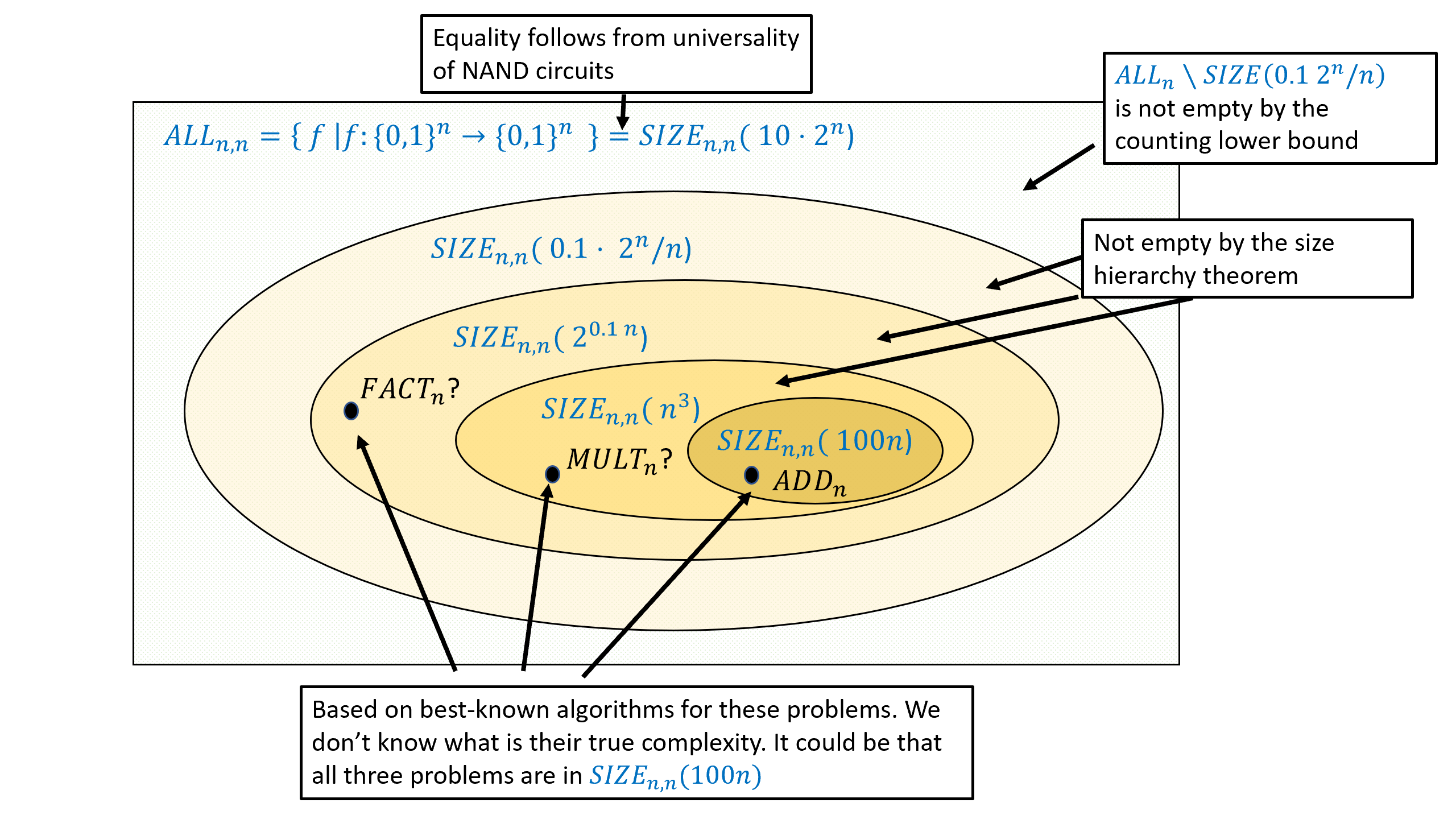

val5 = val4 - val1 # "从平方根中减去根数量的一半"

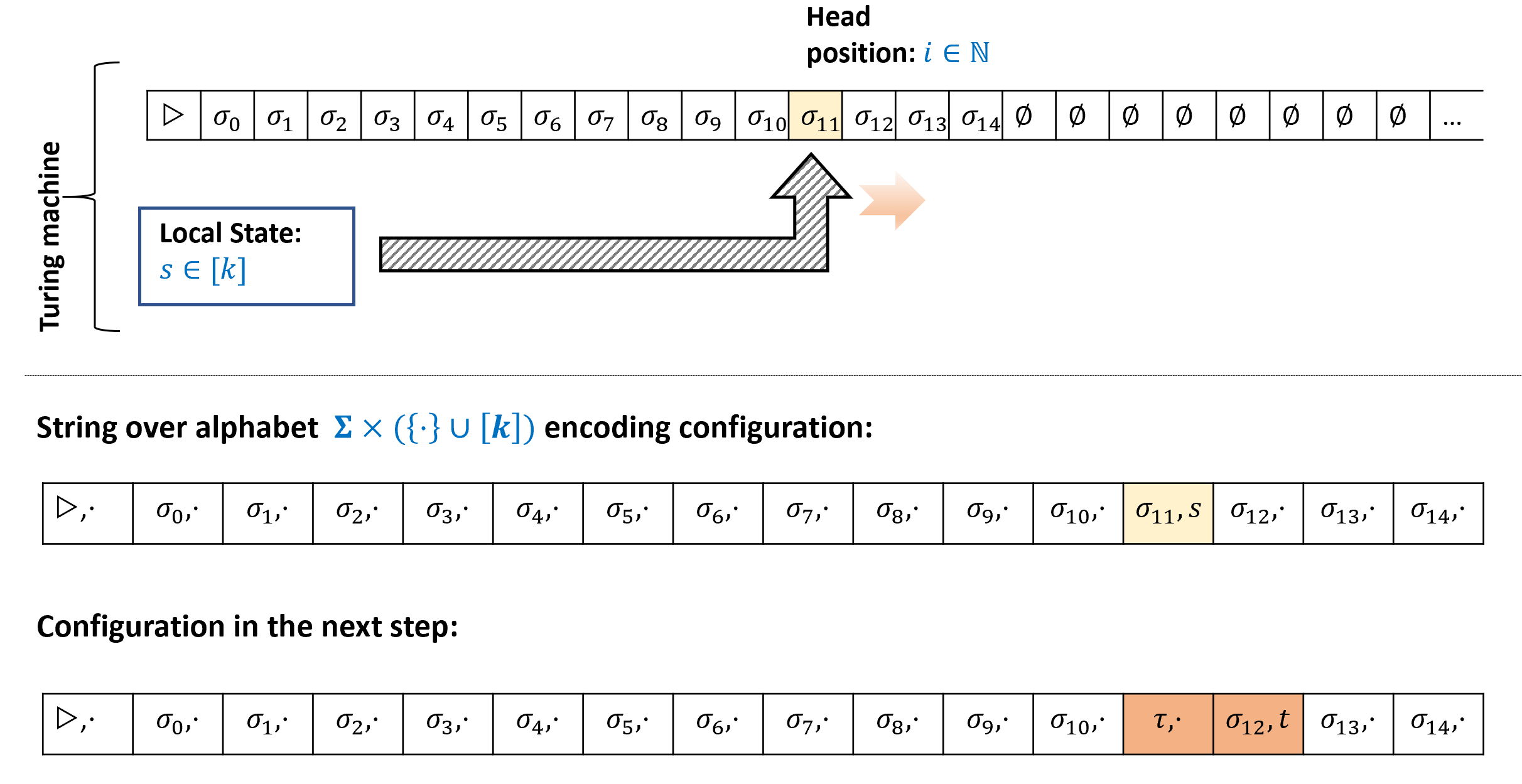

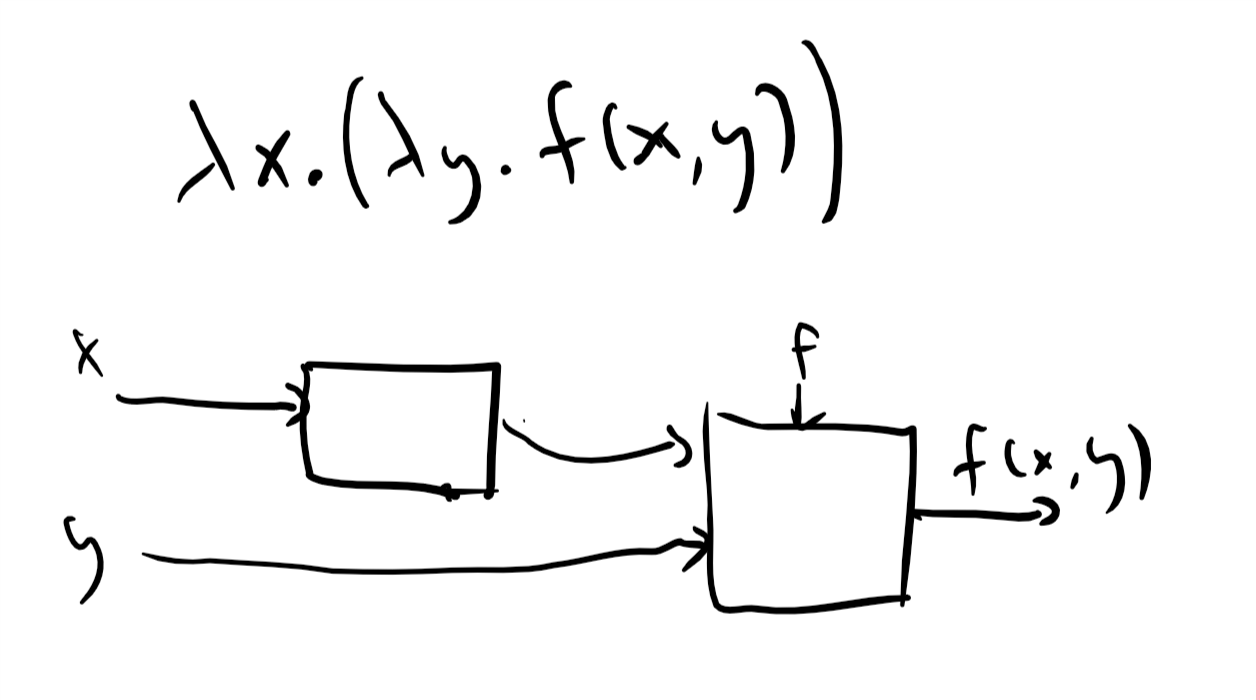

return val5 # "这就是所求的平方根"

# 测试: 求解 x^2 + 10*x = 39

print(solve_eq(10, 39))

# 输出 3.0

我们可以非正式地定义算法如下:

在本章中, 我们将使用 布尔电路 (Boolean Circuits) 模型, 更精确而正式地定义算法. 我们将展示, 布尔电路在计算能力上等价于用“极简“编程语言编写的 直线程序 (straight line programs), 即不包含循环的编程语言. 我们还将看到, 具体选择哪种 基本运算 (elementary operations) 并不重要, 不同的选择都可以得到计算能力等价的模型 (见图 3.6). 然而, 要理解这一点, 我们需要一些时间. 我们将从讨论什么是“基本运算“开始, 并说明如何将算法的描述映射为实际物理过程, 使其在现实世界中从输入生成输出.

3.2 使用与( 或( 非(进行计算

算法的表示需要将一个较为复杂的计算分解为一系列更简单的步骤. 这些步骤可以通过多种不同的方式来执行, 包括:

- 在纸上书写符号.

- 改变电线中的电流.

- 蛋白质与 DNA 链结合.

- 集体中的个体对刺激做出反应 (例如, 蜂群中的蜜蜂, 市场中的交易者) .

为了形式化地定义算法, 我们尝试“化繁为简“, 挑出组成算法的“最小单位“, 例如下列一组简单逻辑函数:

- 与函数 定义为

- 或函数 定义为

- 非函数 定义为

函数 、 和 是逻辑学以及许多计算机系统中使用的基本逻辑运算符. 在逻辑学中, 表示为 表示为 表示为 或 我们也将采用这种表示法.

每一个函数 都以一个或两个单比特作为输入, 并输出一个单比特. 尽管这些运算看起来相当基本, 然而, 计算的威力正来源于将这些简单的运算组合在一起.

也就是说, 对于每个 当且仅当 的三个元素中至少有两个等于 时, 你能用 、 和 写出一个计算 的公式吗? (此处建议你先停下来自己推导公式. 提示: 虽然某些函数需要用到 但计算 不需要使用它. )

我们先用文字重新表述 “当且仅当存在一对不同的元素 且 和 都等于 时, “

换句话说, 当且仅当 且 , 或 且 , 或 且 .

由于三个条件 的 可以写作 我们可以将其翻译为如下公式:

回想一下, 我们也可以将 写作 将 写作 使用这种符号表示, 公式 (3.1) 也可以写作:

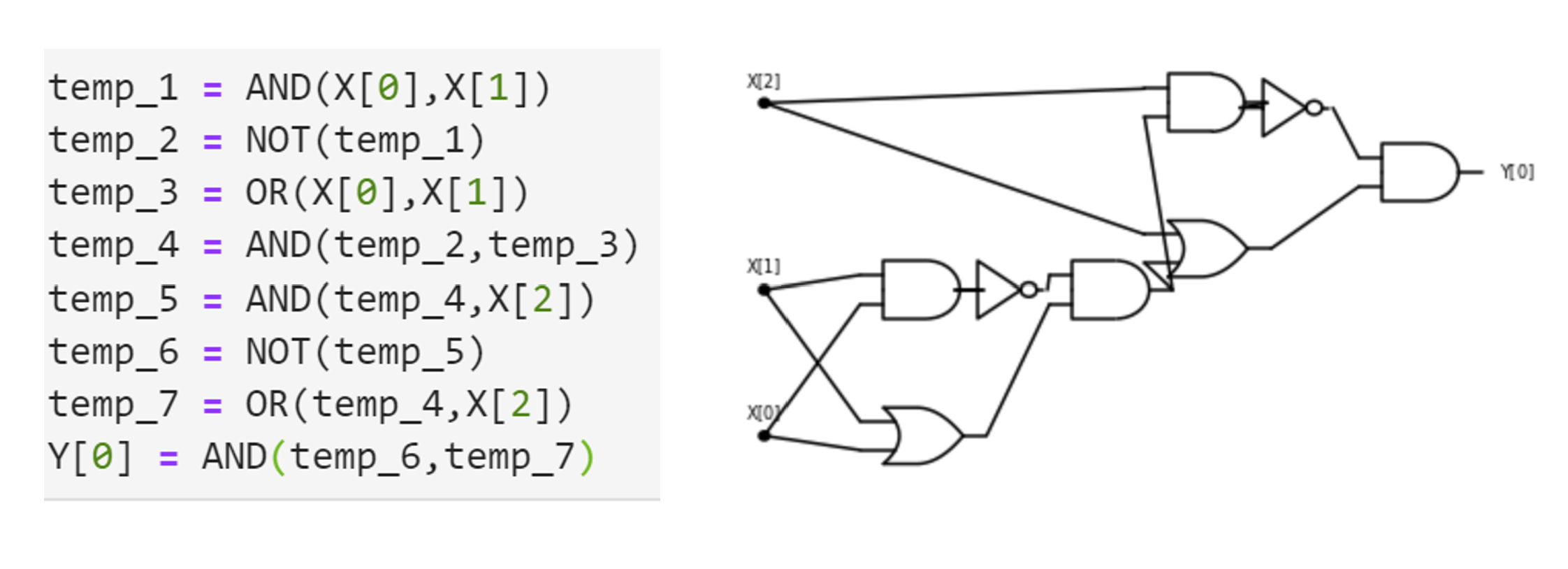

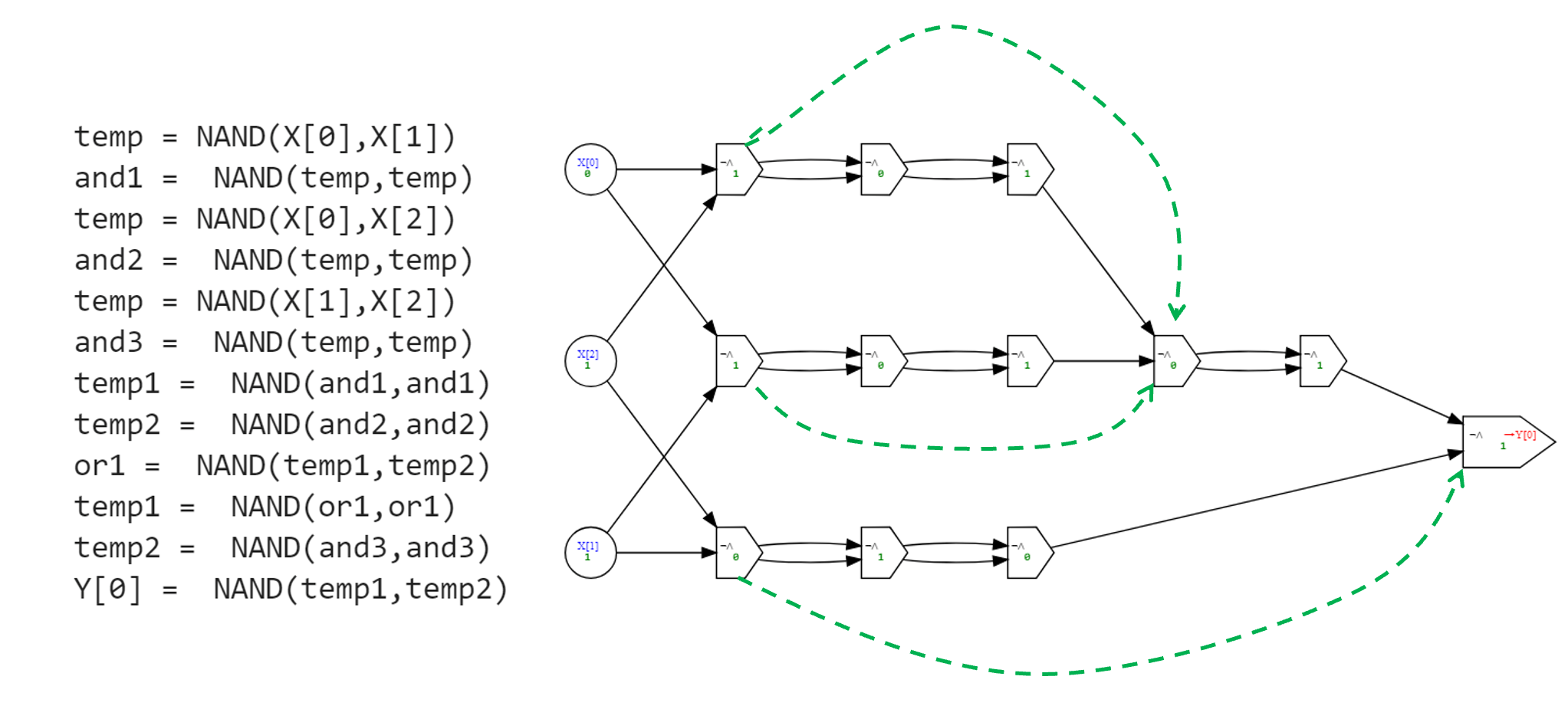

我们也可以将公式 (3.1) 以“编程语言“的形式表示: 将其表达为一组指令, 用于在给定基本操作 的情况下计算

def MAJ(X[0],X[1],X[2]):

firstpair = AND(X[0],X[1])

secondpair = AND(X[1],X[2])

thirdpair = AND(X[0],X[2])

temp = OR(secondpair,thirdpair)

return OR(firstpair,temp)

3.2.1 和 的一些性质

与标准的加法和乘法类似, 函数 和 满足交换律: 和 以及结合律: 和

于是如同加法和乘法的情况, 我们通常可以省略括号, 将 写作 对更多项的 和 同理.

它们还满足分配律的一种变体:

对练习 3.1的解答

对练习 3.1的解答

我们可以通过枚举 的所有 种可能取值来证明这一点, 但它也可以直接从标准的分配律推导出来.

假设我们将任意正整数视为“真“, 将零视为“假“. 那么对于每个数 为正当且仅当 为真, 而 为正当且仅当 为真.

这意味着对于每个 表达式 为真当且仅当 为正, 而表达式 为真当且仅当 为正.

根据标准的分配律 因此前者表达式为真当且仅当后者表达式为真.

3.2.2 扩展例子: 计算异或(

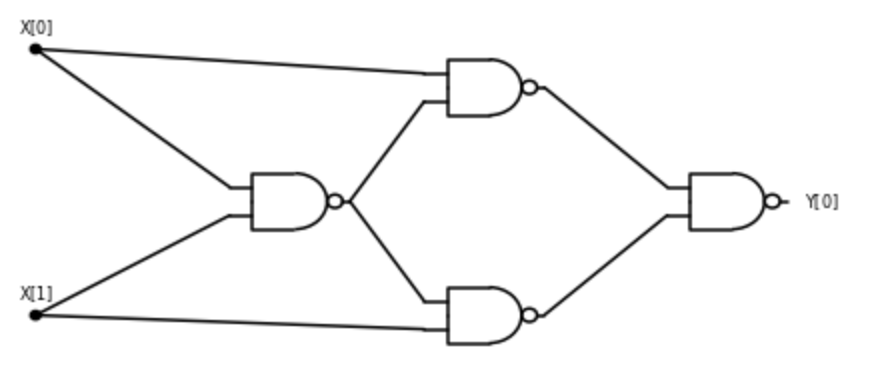

让我们看看如何用方才的基本运算得到一种新运算. 定义 为函数 也就是说,

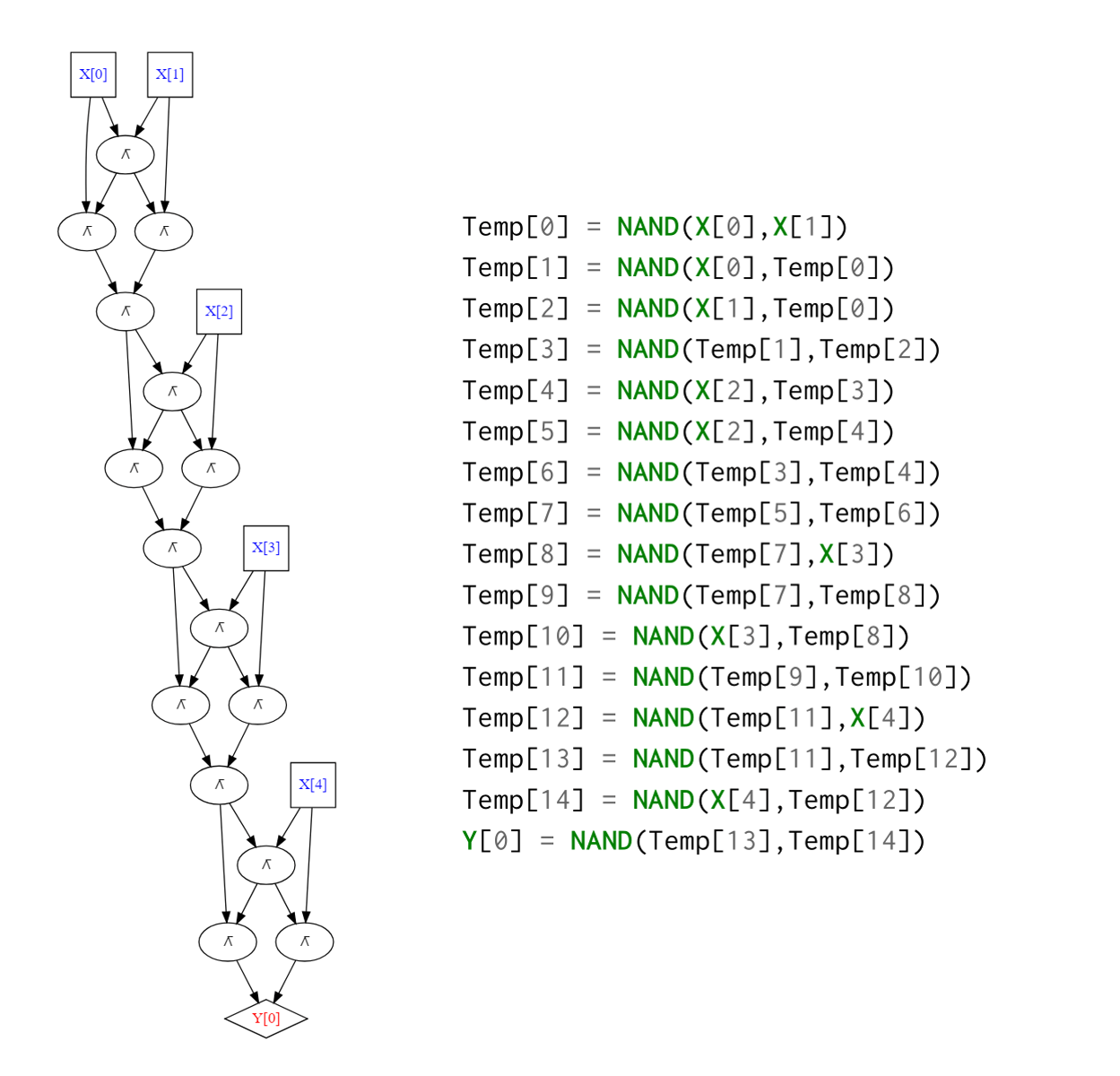

我们指出, 可以仅使用 、 和 来构造

以下算法使用 、 和 来计算

引理 3.1. 对于每个 在输入 时, 算法 3.1 输出

我们也可以用编程语言来描述 算法 3.1. 特别地, 以下是 函数的 Python 实现:

def AND(a,b): return a*b

def OR(a,b): return 1-(1-a)*(1-b)

def NOT(a): return 1-a

def XOR(a,b):

w1 = AND(a,b)

w2 = NOT(w1)

w3 = OR(a,b)

return AND(w2,w3)

# 一个测试

print([f"XOR({a},{b})={XOR(a,b)}" for a in [0,1] for b in [0,1]])

# ['XOR(0,0)=0', 'XOR(0,1)=1', 'XOR(1,0)=1', 'XOR(1,1)=0']

对练习 3.2的解答

对练习 3.2的解答

模 2 加法具有与通常加法相同的 结合律 ( 和 交换律 (

这意味着, 如果我们定义 那么

换句话说,

由于我们已经知道如何仅用 、 和 来计算 因此可以将其组合起来, 用同样的基本运算实现 在 Python 中, 这可以写作如下程序:

def XOR3(a,b,c):

w1 = AND(a,b)

w2 = NOT(w1)

w3 = OR(a,b)

w4 = AND(w2,w3)

w5 = AND(w4,c)

w6 = NOT(w5)

w7 = OR(w4,c)

return AND(w6,w7)

# 一个小测试